各位伙伴,该项目为本人自己亲自操刀的项目,奔着和大家交流和学习的目的编辑了这篇文章,希望大家有问题和建议及时在评论区沟通留言,也希望各位多指导一下,也想提升一下自己,本人水平有限,还请大佬轻喷……

项目背景:

因企业业务需求的增加,自己设备老旧的更新换代,需要一个功能更强悍,更稳定的边界 AD 负载均衡,对比了多家,最终选择先测试深信服的 AD。

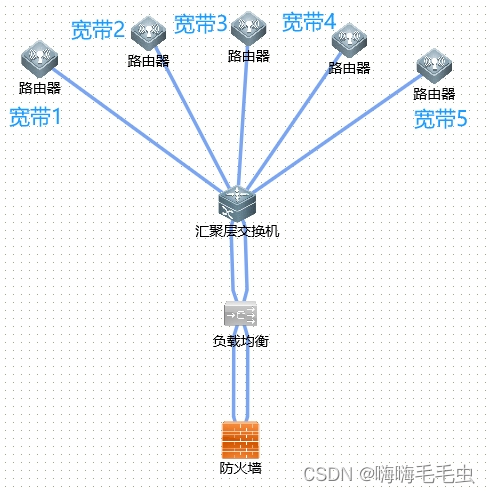

项目架构:

该公司出口有 5 条线路,电信,联通,移动都有,所以,AD 上面还有一个交换机作为边界的接入,交换机下边直连AD,AD下接边界防火墙。

项目实施步骤:

一、信息收集

1.收集各宽带或专线的地址和网关

2.收集设备的管理地址和账号密码,这里主要指的是 边界接入交换机和AD 的信息

3.收集边界交换机的配置信息

4.收集业务信息,主要包括内网指向边界的静态路由,业务地址的外网映射和端口映射等

5.记录旧设备端口的使用情况,特别关注聚合端口的使用和配置方式

二、拓扑梳理

1.接入交换机的3、5、7、9、11、13口为宽带接入口,下行使用两个光口做聚合口

2.负载的上行为两个光口做聚合口,下行为两个电口做聚合口

3.防火墙上为2个电口做聚合口

注:这里为现场设备的实际情况,各位在选择光或者电的时候,可以根据实际带宽计算一下总流量,灵活选择。

三、具体配置

1、交换机配置思路

这里以H3C交换机为例(现场就是用的这个)

1.1、首先创建5个vlan,用于5条专线的接入,并在vlan内备注上地址,便于以后运维

vlan 101

description 58.57.11.22

#

vlan 102

description 60.235.11.22

#

vlan 103

description 219.146.11.22

#

vlan 104

description 202.110.11.22

#

vlan 105

description 61.156.11.22

1.2、将这5个vlan分别划分给5个端口,这里注意,尽可能在线缆上打上标签,标注上vlan号或者相关信息,确保要接入的专线地址是对应的VLAN ID。

interface GigabitEthernet1/0/3

port access vlan 101

#

interface GigabitEthernet1/0/5

port access vlan 102

#

interface GigabitEthernet1/0/7

port access vlan 103

#

interface GigabitEthernet1/0/9

port access vlan 104

#

interface GigabitEthernet1/0/11

port access vlan 105

#

1.3、创建一个聚合端口,将2个光口加入到改聚合组内,并将聚合端口设置为trunk,放行所有vlan。

interface Bridge-Aggregation1

description to_shenxinfuSSA

port link-type trunk

port trunk permit vlan all

interface Ten-GigabitEthernet1/0/49

port link-type trunk

port trunk permit vlan all

port link-aggregation group 1

#

interface Ten-GigabitEthernet1/0/50

port link-type trunk

port trunk permit vlan all

port link-aggregation group 1

到这一步,出口接入交换机的业务配置思路就算完活儿,如果有需要,还可以再单独创建一个vlan直连到运维交换机上,并配置上ssh或者telnet,便于内网的远程运维。

2、AD的配置思路

由于AD属于软硬件结合的产物,所以在配置的过程当中,要把他想象成为2个设备,1个是他本体,另外一个就是在他的内部有一个虚拟的交换机,这个虚拟的交换机可以进行端口和路由的设置,便于在路由配置上不会弄混。

2.1、聚合接口配置

出接口配置,把AD的两个光口,加入到汇聚组,并备注好为出口方向,与此同时也吧下行去往内网的接口也加入到第二个汇聚组内

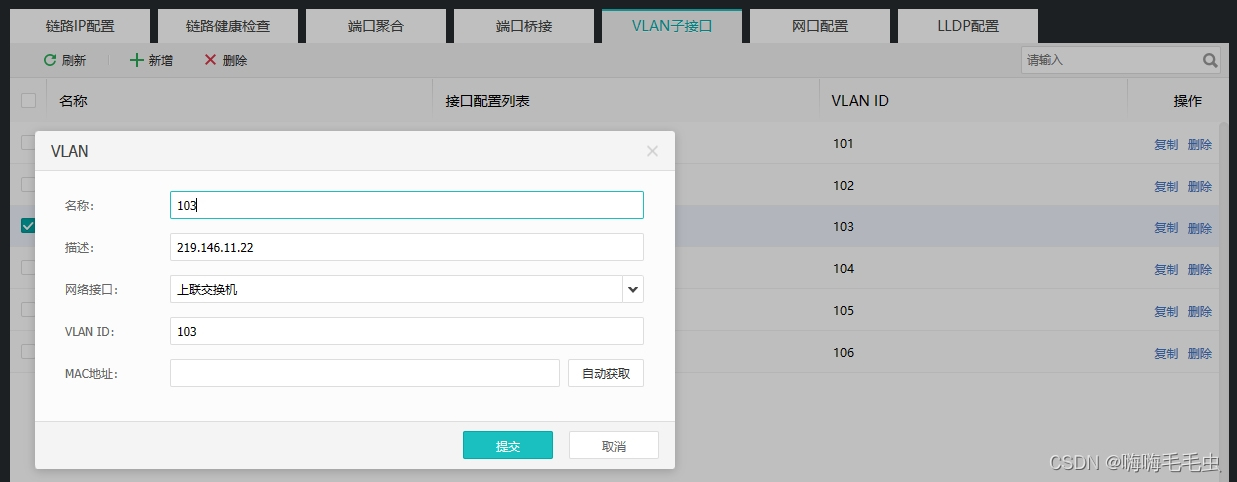

2.2、内部子网配置

这里的内部子网配置,其实就是要创建和上联的边界接入交换机相对应的VLAN,这样才能让5条外网专线的路由成功的通过对应的VLAN ID进入到AD内

网络接口选择刚刚创建的上行聚合口,

重点:这里的VLAN ID要和上行边界接入交换机的VLAN ID要对应起来,建议该VLAN接口的名称和VLAN ID一致,这样在配置链路路由的时候可以一目了然。

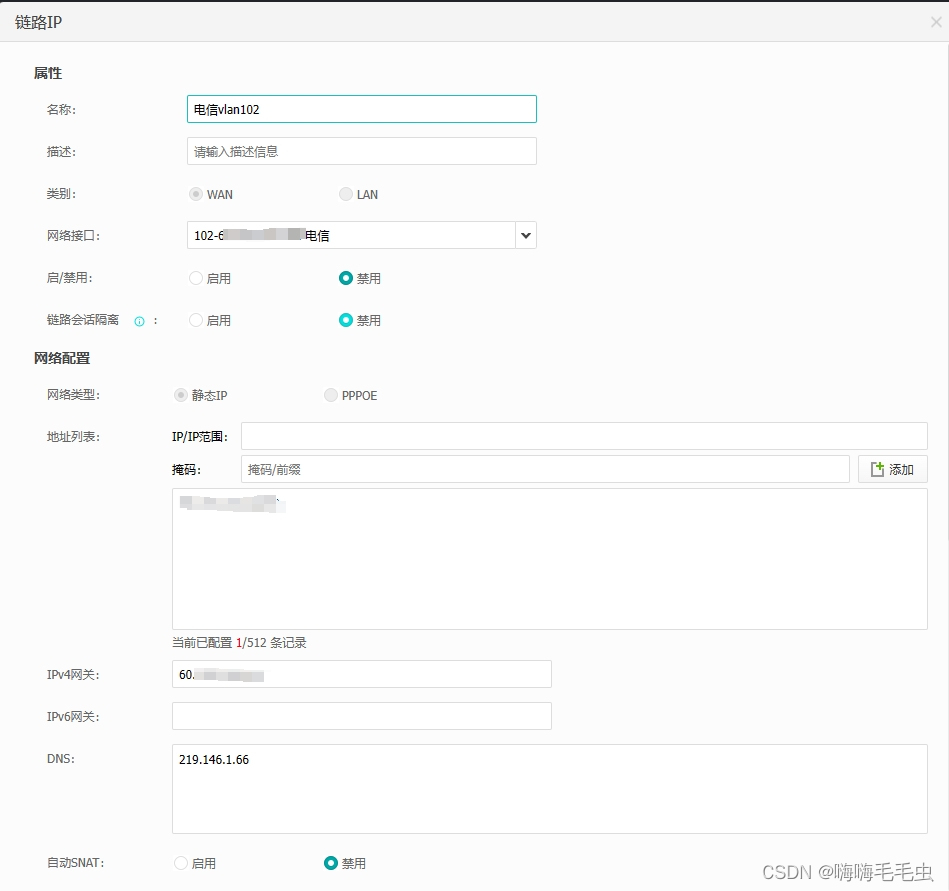

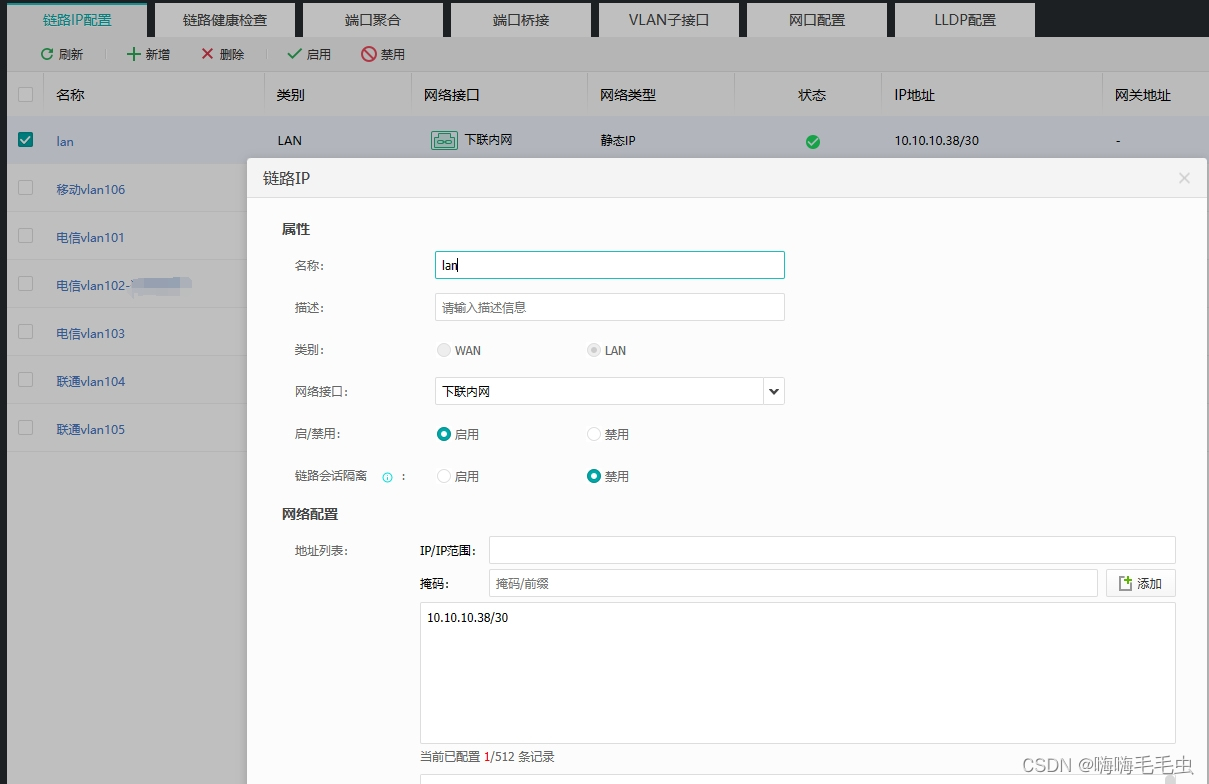

子接口创建完毕之后,就要给各个接口配置地址了,

在链路IP配置选项卡下,网络接口的选择要将边界接入交换机的VLAN ID 子网接口创建的VLAN ID和该VLAN ID对应的线路要一致,如果选择VLAN102,那么就将VLAN 102的地址和网关填写在选项卡内,

例:边界交换机的VLAN102是分配给了1/0/5接口,那么我就将电信专线地址为62.11.22.33/30的线路插入到边界交换机的1/0/5口,那么在AD的链路IP设置选项卡中,类别选择WAN,网络接口选择VLANID为102的VLAN子接口,网络类型选择静态,因为是专线,肯定有固定的公网地址,地址列表中写入地址62.11.22.33/30,IPV4网关62.11.22.32.DNS配置上对应运营商的地址,就完活儿了。

5条线路依次配置完之后,内网往出口的配置就完活儿。

在上行线路配置完之后,再创建一个下行链路,这里类别就应该选择LAN,网络接口选择一开始创建的聚合口为去往内网的下联接口。地址为内网地址,这里配置的地址可以理解为从内网对该设备的访问地址,也可理解为管理地址。

配置完毕后,内部子网的配置就完活儿。

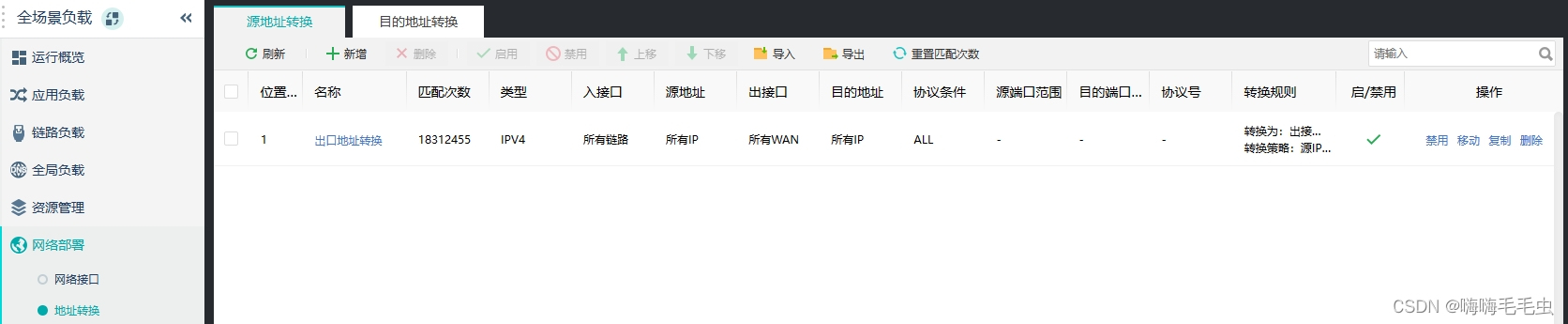

2.3、地址转换的配置

为了保证内外网的地址互通,每个网络的出口都会用到NAT或者PAT技术,AD上也不例外,在地址转换中,源地址转换的配置要配置上,这样才能保障内部设备和终端访问互联网

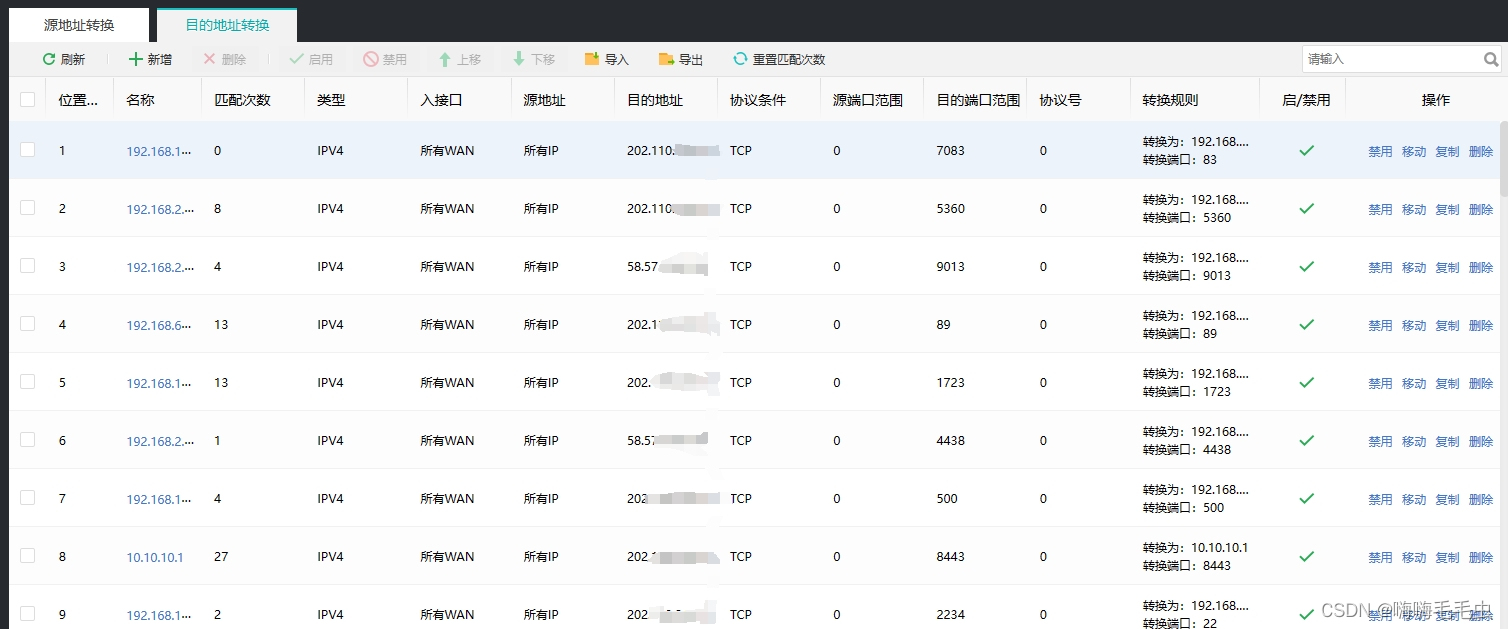

而目的地之的转换,大部分情况下就是我们所谓的业务地址映射表,比如内部一个服务器的地址为10.10.10.2,服务端口为80或者443,那么为了方便外部资源对该服务器资源的访问,就需要将公网地址和对应的端口映射到内网的服务器上,

2.4、内网路由配置

在静态路由表中,要加上去往内网网关,也就是和下联防火墙的子网地址,所有的内网网段都要加上。

重点!!!!不要加默认路由,不要加去往出口的默认路由!!!!!

至此AD的配置基本完成,能够保障正常的内部网络的上网。

3、资源导入

可以将AD的静态路由和目的地址转换的模板表格导出,将旧设备的地址信息粘贴复制到模板表格中,直接导入,可以节省很多时间,且大大降低了出错概率。

4、后续策略的优化

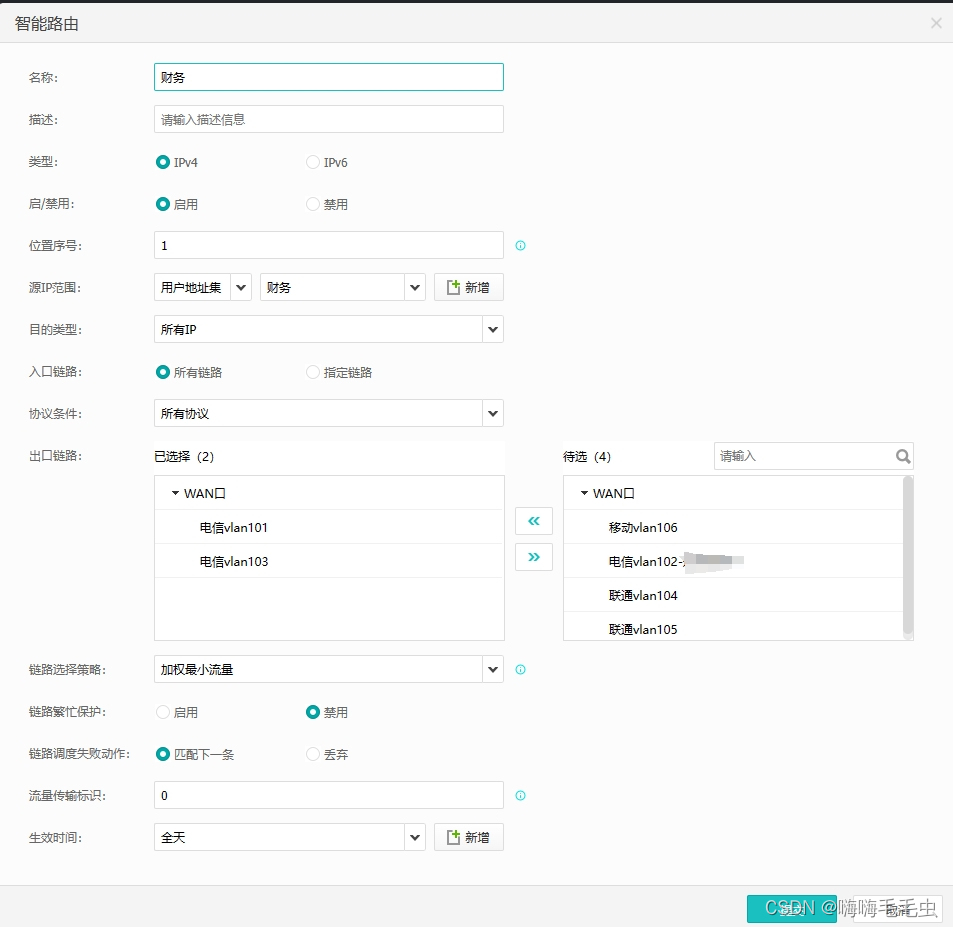

正常的所有链路接入,内网能够正常上网,业务的地址映射都没问题后,可以根据不同的业务进行出口链路的选择,在链路负载--智能路由选项卡中设置。

结尾:

简简单单的给各位分享一下割接思路,中间跳过的细节可能有点多,毕竟很多涉及到内部信息,不方便展开说,有问题的兄弟们可以评论区也可以私信我互相交流一下。

本文详细描述了一个企业项目中对深信服AD进行边界负载均衡的实施过程,包括信息收集、拓扑梳理、交换机和AD的具体配置,以及后续的资源导入和策略优化。作者强调了注意事项和交流学习的重要性。

本文详细描述了一个企业项目中对深信服AD进行边界负载均衡的实施过程,包括信息收集、拓扑梳理、交换机和AD的具体配置,以及后续的资源导入和策略优化。作者强调了注意事项和交流学习的重要性。

1250

1250

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?