拖入IDA64,F5反编译,找到主函数main_main(),很多代码没看懂;

先看到main_statictmp_0,跟进发现“input flag”,即程序运行初始显示的字符串;

接着调用fmt_Fprintln()和fmt_Fscanf()函数,按照函数名称理解应该是实现输出输入的功能,跟进去看了一下,还是什么也没看懂;

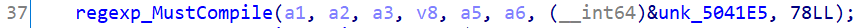

接着看到main_check()函数,跟进去看到一行代码:

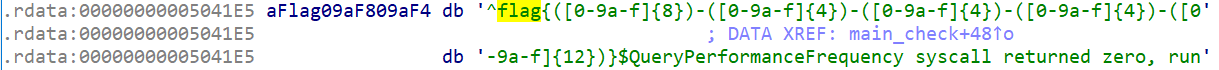

跟进unk_5041E5,可以发现flag的正则表达式,flag{([0-9a-f]{8})-([0-9a-f]{4})-([0-9a-f]{4})-([0-9a-f]{4})-([0-9a-f]{12})},flag的长度为32位:

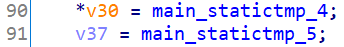

main_check之后有两行代码:

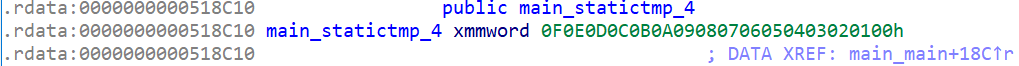

跟进main_statictmp_4,发现一串16字节的字符”0F0E0D0C0B0A09080706050403020100h”,即“102030405060708090A0B0C0D0E0F”:

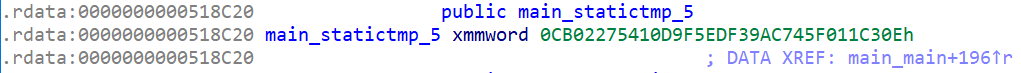

跟进main_statictmp_5,又发现一串16字节的字符”0CB02275410D9F5EDF39AC745F011C30Eh”,即”EC311F045C79AF3EDF5D910542702CB”:

接下来有一个main_NewCipher()函数,不知道起的什么作用,另外有一些runtime函数,同样分析不出作用,略过;

接着来到main___myCipher__Encrypt()函数,这个是进行加密的关键函数,加密方法是XTEA,去了解了一下具体内容,XTEA加密的是2个32位无符号整数,密钥为4个32位无符号整数, 加密函数如下:

void encipher(unsigned int num_rounds, uint32_t v[2], uint32_t const key[4]) {

unsigned int i;

uint32_t v0=v[0], v1=v[1], sum=0, delta=0x9E3779B9;

for (i=0; i < num_rounds; i++) {

v0 += (((v1 <<

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

721

721

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?