前言

在渗透过程中除了挖掘漏洞,直接利用Nday或者0day外,当有一个基点(基地)后,需要对内/外网继续开展渗透测试,这个时候往往会对各种服务器开展暴力破解测试,例如Mysql、MSSQL、Oracle、FTP、SSH、SMB等,此时还么有更多密码信息,此时就需要借助密码字典工具手工生成,或者利用以前积累的用户名、密码等来进行暴力破解。本文是前人的基础上对kali字典以及github公开的一些字典进行收集及整理。希望对大家有帮助。

1.1kali下的字典

1.默认字典rockyou

这是Kali Linux中默认的字典文件存放目录,包含了各种类型的字典文件,这些文件广泛用于密码爆破、漏洞扫描等场景。在这个目录下,你可以找到许多以.txt格式存储的字典文件,每个文件中包含一连串的单词或短语,用于密码破解时的猜测依据。/usr/share/wordlists/rockyou.txt, 是Kali的经典密码字典,包含约130万个常见密码。

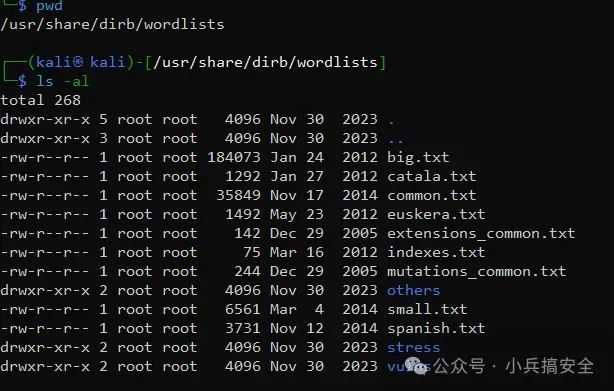

2.DirBuster字典

DirBuster 目录扫描工具的字典文件目录,用于穷举目录和文件路径。

/usr/share/dirb/wordlists

下面这份完整版的网络安全学习资料已经上传网盘,朋友们如果需要可以微信扫描下方二维码 即可自动领取↓↓↓

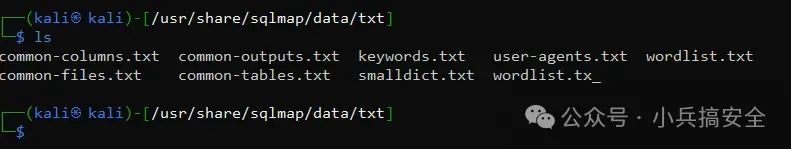

3.sqlmap字典目录

/usr/share/sqlmap/data/txt,SQLMap工具的字典,包含SQL注入相关的payloads。

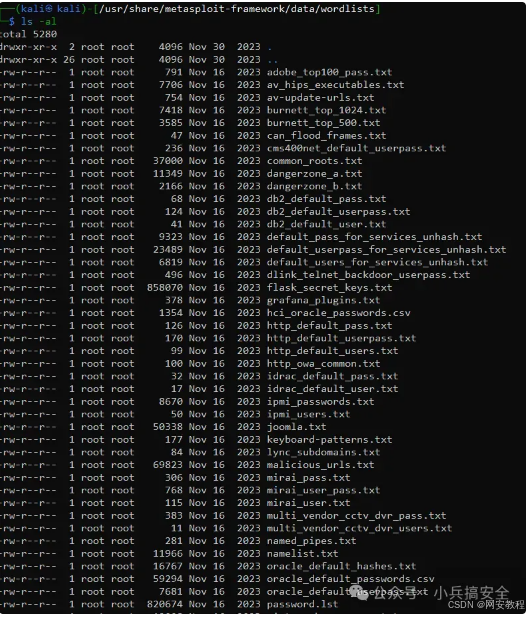

4.metasploit默认字典

/usr/share/metasploit-framework/data/wordlists/

Metasploit框架中的字典文件,包含针对不同攻击场景的词表。

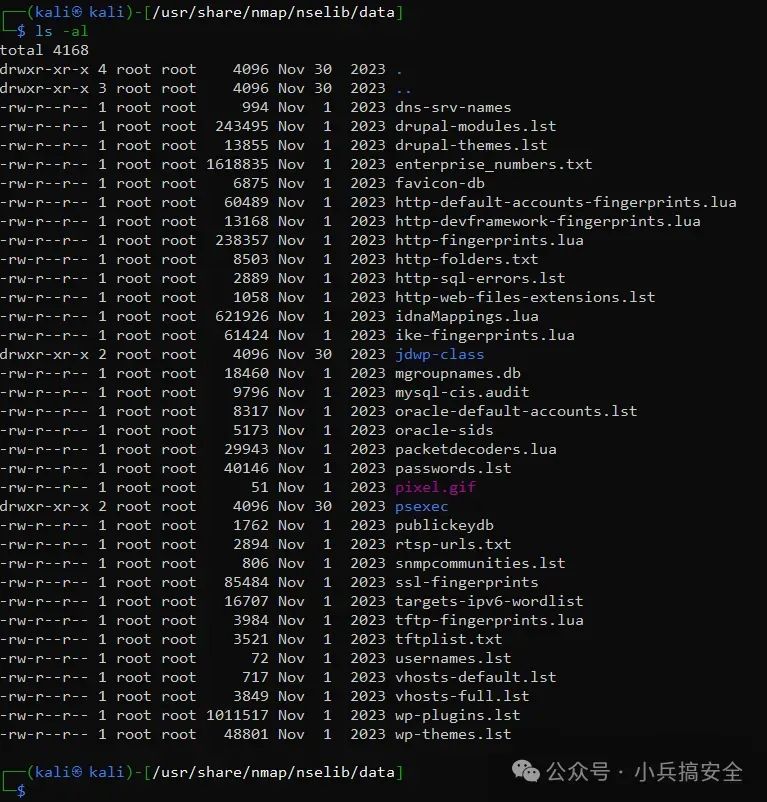

5.nmap字典目录

/usr/share/nmap/nselib/data/

Nmap 工具的字典文件目录,包含用于脚本和扫描的字典。

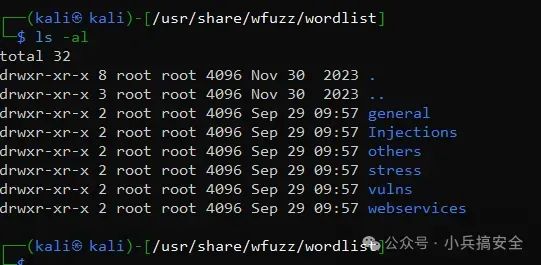

6.wfuzz字典目录

/usr/share/wfuzz/wordlist/

wfuzz 工具的字典文件目录,用于 Web 应用程序渗透测试。

1.2密码字典下载

1.渗透测试工程师精简化字典

https://github.com/a3vilc0de/PentesterSpecialDict

2.seclists

https://github.com/danielmiessler/SecLists/tree/master/Passwords

这是一个安全研究者和渗透测试人员常用的资源库,其中收集了一个 “Passwords” 目录,包含着许多大型的字典文件,包括弱口令字典。

3.Probable-Wordlists

https://github.com/berzerk0/Probable-Wordlists

这是一个目前最大的密码字典之一,包含了 2376 个字典文件,包括密码、用户名、社会工程学素材等。现github高达8.6ksta

4.CrackStation

这是一个专门提供密码破解工具的服务网站,其中也提供了许多常见的弱口令字典,包括万能密码、社会工程学密码、差密码等。

https://crackstation.net/buy-crackstation-wordlist-password-cracking-dictionaries.htm

5.weakpass项目

https://weakpass.com/

6.TheKingOfDuck

https://github.com/TheKingOfDuck/fuzzDicts

7.Fuzzing-Dicts

https://github.com/3had0w/Fuzzing-Dicts

8.目录扫描字典Dirpath_List

https://github.com/DictionaryHouse/Dirpath_List

9.SaiDict

弱口令,敏感目录,敏感文件等渗透测试常用攻击字典

https://github.com/Stardustsky/SaiDict

10.Web-Fuzzing-Box

https://github.com/gh0stkey/Web-Fuzzing-Box

Web Fuzzing Box - Web 模糊测试字典与一些Payloads,主要包含:弱口令暴力破解、目录以及文件枚举、Web漏洞.

❯ tree -L 2

.

├── Brute [爆破]

│ ├── Chinese_Hacker_Id.txt [黑客ID字典]

│ ├── Application [服务、应用字典]

│ ├── Basic_401_Login.txt [401认证字典]

│ ├── Full_Name [姓名拼音字典]

│ ├── Password [密码字典]

│ ├── Ports [端口字典]

│ ├── Security_Product [安全产品]

│ ├── Subdomain [子域名]

│ ├── Top_Password [Top排名字典]

│ ├── Test_Chinese_Mobilephonenumber.txt [测试手机号字典]

│ └── Username [用户名字典]

├── Dir [目录、文件名、接口]

│ ├── Others [其他字典]

│ ├── Burpsuite [适用于BurpSuite的字典]

│ ├── Wooyun [乌云历史漏洞目录、文件字典]

│ └── Yujian [中国御剑字典]

├── Vuln [漏洞相关字典]

│ ├── Api_Bypass [Api漏洞:绕过403、鉴权绕过]

│ ├── File_Upload [文件上传漏洞]

│ ├── Logic [逻辑漏洞]

│ ├── File_Include [文件包含字典]

│ ├── Image_Dos [图片资源导致的DoS拒绝服务漏洞字典]

│ ├── Jsonp [JSONP跨域劫持漏洞字典]

│ ├── Open_Redirect [URL跳转漏洞字典]

│ ├── Sql_Injection [SQL注入字典]

│ ├── Traversal_Directory [遍历目录漏洞字典]

│ ├── Xml_Bomb [XML炸弹Payloads]

│ └── Xss [XSS字典与Payloads]

├── Other [其他字典]

│ ├── 2W_Words.txt

│ └── 各省市手机号号段

└── Web [Web测试字典]

├── File_Path [一些文件及路径]

├── Funcation_Name.txt [函数名]

├── HTML [HTML相关]

├── Headers [HTTP头]

├── Http_Methods.txt [HTTP请求方式]

├── Integer_Overflows.txt [整数溢出]

├── Javascript_Filename.txt [JavaScript文件名]

├── Lcoalhost.txt [本地地址]

├── Parameters [请求参数]

├── URL [URL相关协议和类型]

└── ViewState_Key.txt [用于ViewState反序列化]

11.password_brute_dictionary

https://github.com/huyuanzhi2/password_brute_dictionary

12.Dictionary-Of-Pentesting

https://github.com/insightglacier/Dictionary-Of-Pentesting

收集一些常用的字典,用于渗透测试、SRC漏洞挖掘、爆破、Fuzzing等实战中。收集以实用为原则。目前主要分类有认证类、文件路径类、端口类、域名类、无线类、正则类。涉及的内容包含设备默认密码、文件路径、通用默认密码、HTTP参数、HTTP请求头、正则、应用服务默认密码、子域名、用户名、系统密码、Wifi密码等。

13.wordlist

https://github.com/jeanphorn/wordlist

14.PasswordDic

https://github.com/k8gege/PasswordDic

15.SeCDictionary

https://github.com/mstxq17/SeCDictionary/

16.RW_Password

https://github.com/r35tart/RW_Password

17.PasswordDic

https://github.com/wwl012345/PasswordDic

18.password_brute_dictionary

https://github.com/zxcvbn001/password_brute_dictionary

19.LMuD0LGa

https://pastebin.com/LMuD0LGa

参考文章:

https://gh0st.cn/archives/2019-11-11/1

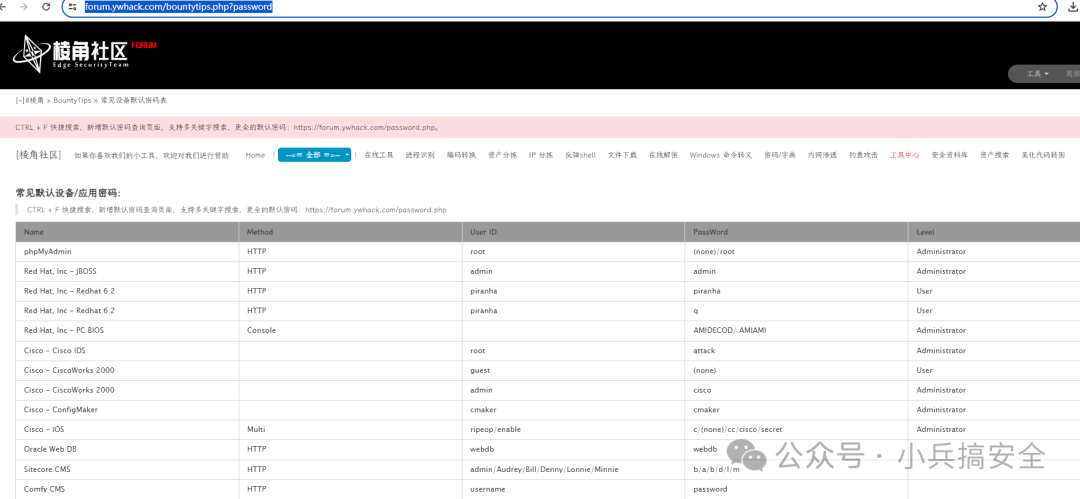

1.3默认凭证1.棱角安全团队

https://forum.ywhack.com/bountytips.php?password

2.ihebski https://github.com/ihebski/DefaultCreds-cheat-sheet

$ git clone https://github.com/ihebski/DefaultCreds-cheat-sheet

$ pip3 install -r requirements.txt

$ cp creds /usr/bin/ && chmod +x /usr/bin/creds

$ creds search tomcat

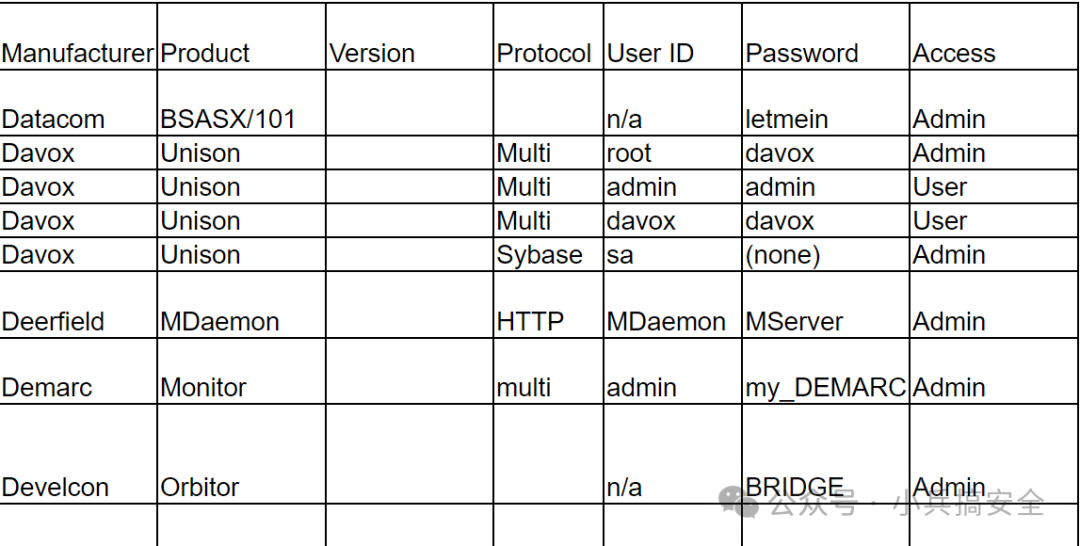

3.vulnerabilityassessment.co.uk更换passwordsC.htm中的大写字母为想了解的开头大写字母即可获取缺省的密码。

http://www.vulnerabilityassessment.co.uk/passwordsC.htm

http://www.vulnerabilityassessment.co.uk/passwordsD.htm

4.缺省路由器密码

https://192-168-1-1ip.mobi/default-router-passwords-list/

5.其他

https://datarecovery.com/rd/default-passwords/

https://bizuns.com/default-passwords-list

https://github.com/danielmiessler/SecLists/blob/master/Passwords/Default-Credentials/default-passwords.csv

https://github.com/Dormidera/WordList-Compendium

https://www.cirt.net/passwords

http://www.passwordsdatabase.com/

https://theinfocentric.com/

—END—

零基础网络安全学习计划

学习路线图大纲总览

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴文末免费领取哦,无偿分享!!!

【一一帮助网络安全学习,以下所有资源文末免费领取一一】

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

接下来我将给各位同学划分一张学习计划表!

学习计划

那么问题又来了,作为萌新小白,我应该先学什么,再学什么?

既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起:

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(1周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(1周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(1周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

阶段二:中级or高级网络安全工程师(看自己能力)

综合薪资区间15k~30k

7、脚本编程学习(4周)

在网络安全领域。是否具备编程能力是“脚本小子”和真正网络安全工程师的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力。

零基础入门的同学,我建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习

搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完

用Python编写漏洞的exp,然后写一个简单的网络爬虫

PHP基本语法学习并书写一个简单的博客系统

熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选)

了解Bootstrap的布局或者CSS。

阶段三:顶级网络安全工程师

这部分内容对于咱们零基础的同学来说还太过遥远了,由于篇幅问题就不展开细说了,我给大家贴一个学习路线。感兴趣的童鞋可以自行研究一下哦,当然你也可以点击这里加我与我一起互相探讨、交流、咨询哦。

资料领取

上述这份完整版的网络安全学习资料已经上传网盘,朋友们如果需要可以微信扫描下方二维码 即可自动领取↓↓↓

或者

【点此链接】领取

3983

3983

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?