Web渗透之信息收集(简)

目录

5、web目录结构(直接中门对狙,就是不断的访问 访问过快了就是DDOS攻击)

1、信息收集的意义

知己知彼、百战不殆

2、收集信息(首先)

-

中间件平台(比如iis、apache);

-

服务器系统(windows、linux);

-

第三方软件(开启了什么端口,使用了什么服务);

-

web域名结构(掘二级以及三级域名);

-

web目录(发可能不同目录有不同网站,敏感文件);

-

web端口(可能不同端口不同网站);

-

web的cms;

-

web的安全漏洞(sql、xss等等)。

3、扩大收集面

1、有无CDN

CDN作用: 缓存节点,减少服务器压力,提升访问速度。

有无CDN:1、邮箱。内部邮箱源:一般邮件系统都在系统内部,没经过CDN,通过注册或者RSS订阅收到的邮件查找(必须是目标直接的邮件服务器)。2、子域名。一般网站主站访问量过大需要挂CDN,而子站没有。3、国外访问。一般国内cdn只针对国内用户,国外不好说。4、DNS历史查询。也许目标很久以前没用过CDN

绕过:多地点ping

2、有无WAF

WAF分为:硬件和软件

软件WAF包括:安全狗,宝塔,D盾,360。 硬件WAF包括:绿盟,知道创宇

检测:1、利用软件:wafw00f;2、手动。

3、有无其他应用

APP或手机站点。

4、第三方接口信息

在线网站,站长之家

5、ip网段网络信息

ip:IP有时候是一个网站,有时候又只是一个目录。

扫描工具:nmap、御剑、iisput混合使用。

6、黑暗引擎

fofa、钟馗、shodan等等。

4、如何收集(简略方法)

1、中间件平台

手动法:

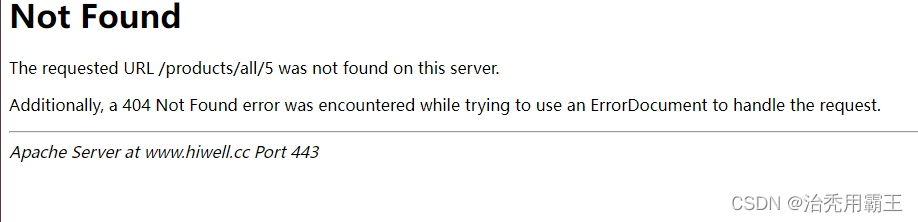

1、报错法(去访问一些奇怪的目录)

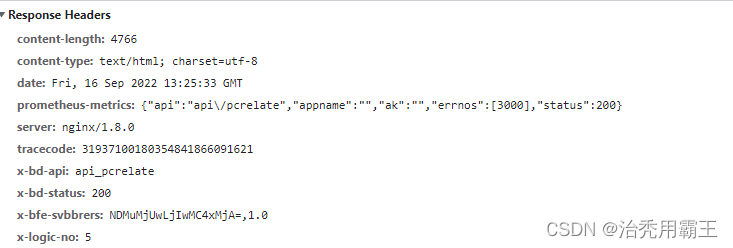

2、看网站的响应信息

3、工具收集

一些个在线的指纹识别网站可以收集到,或者github一些开源脚本也可以识别出来。

2、服务器系统

1、大小写判断

windows网站对大小写不敏感。比如www.baidu.com和www.baiDu.com。但是linux系统完全相反,它会报错以至于访问失败。

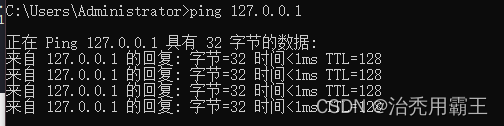

2、TTL值判断

TTL值在240至255之间,主机系统为UNIX或LINUX;TTL值在100至130之间,主机系统为WINDOWS;但是windows的ttl值默认是128,linux下是64。另外ttl值也是可以修改的所以只能作为参考。

3、工具

类似nmap等等扫描工具有时候也可以扫描出来,不过数据有时候会不精准,所以只能作为一个参考使用。

3、第三方软件

使用nmap等等工具扫描有什么端口开放。有的端口可能会使用一些软件进行管理。例如8080端口可能是某软件进行提供服务。

4、web域名结构

1、工具

主要是利用layer子域名挖掘机进行域名的扫描

2、在线扫描

一样是站长之家等等在线网站。

3、子域名爆破

域名的访问其实是依靠DNS的,意思就是我们得到的数据是从DNS服务器送给我们的并不是网站本身的服务器给予我们,可以直接用burp爆破,但是需要好的字典,最好还是用layer,它会自动生成字典,比较方便。

4、证书查询(只限于https的网站)

5、web目录结构(直接中门对狙,就是不断的访问 访问过快了就是DDOS攻击)

御剑,robots。

6、web端口(可能不同端口不同网站)

1、工具

使用nmap、masscan等等工具扫描有什么端口开放。

2、在线扫描

利用一些在线网站进行扫描,比如站长之家等等在线网站。

3、头铁法(对于这种老哥,我是相当佩服)

拿个ip地址一个个手动ping。

7、web的cms

1、工具

cmsmap。

2、在线网站

在线指纹识别网站。

8、web的安全漏洞

1、扫描工具

利用sqlmap、awvs等等漏扫工具进行扫描。

2、手动测试(推荐)

能手测就手测啦,毕竟工具没有人靠谱。当然,一些大佬自己写的工具也很牛,只能说仁者见仁吧!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?