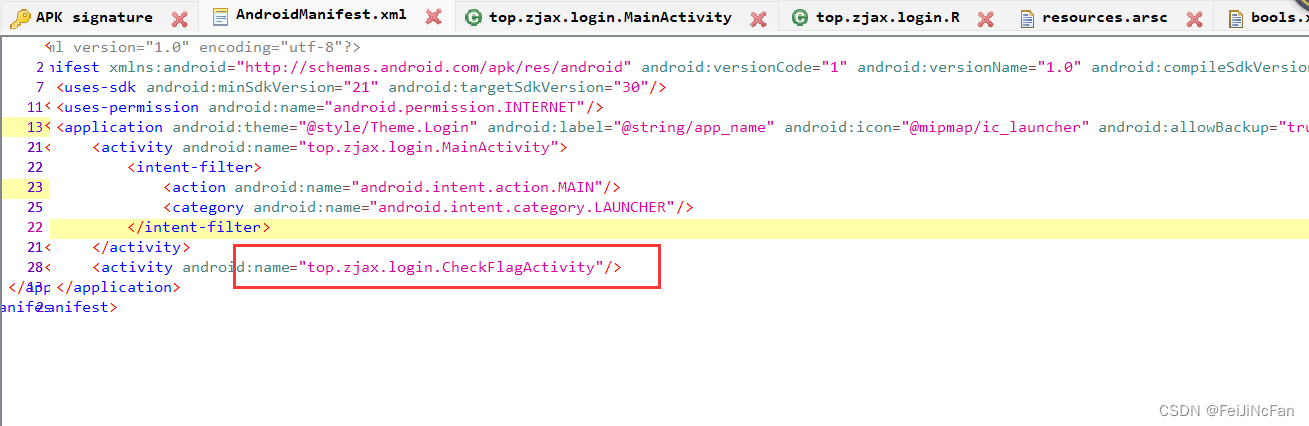

0x01jadx反编译

没有混淆加壳,直接查看入口activity

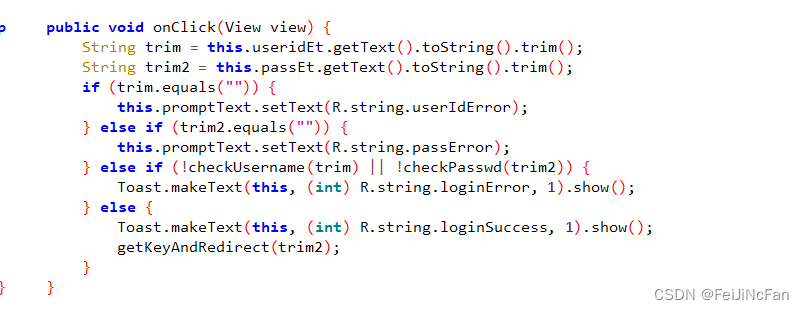

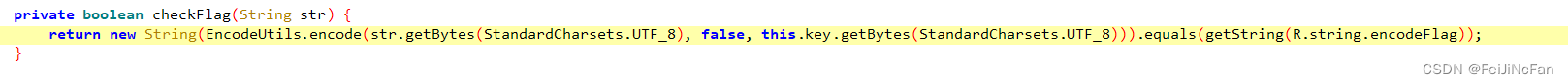

0x02check函数

输入userid和passwd,如果正确,passwd传入getKeyAndRedirect。

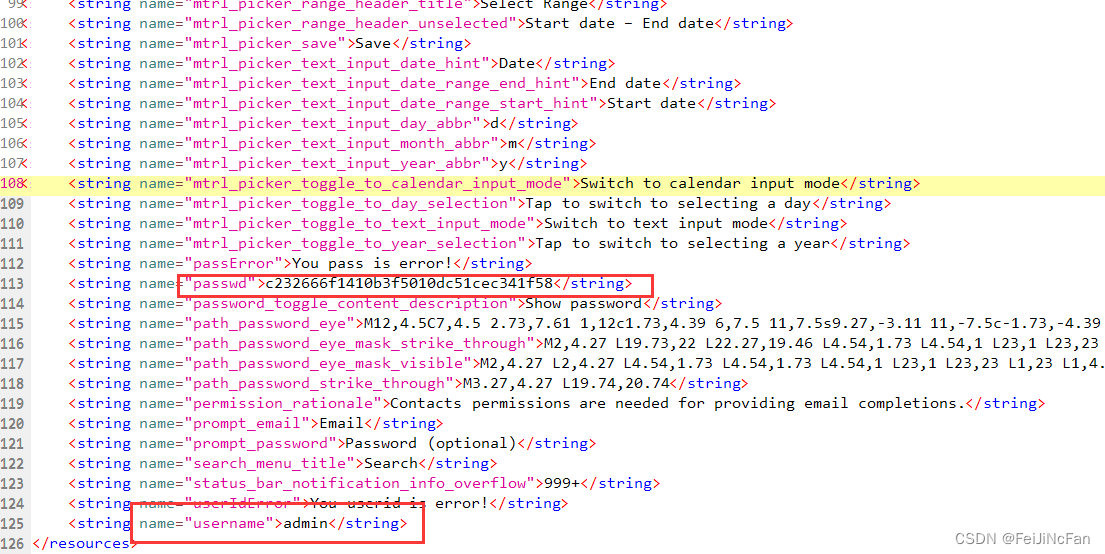

字符串可以直接去资源文件夹下找。

用户名就是admin了,再看看pwd是怎么加密的

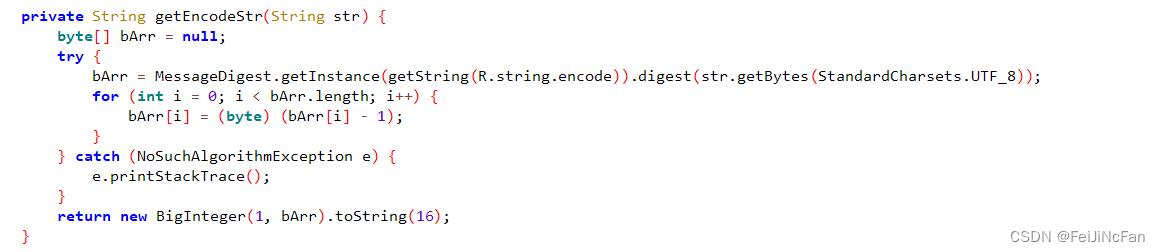

一路跟过去即可。

每个byte 对应 2个16进制的字符。

getpwd.py

enc_pwd = "c232666f1410b3f5010dc51cec341f58"

pwd = []

for i in range(0,len(enc_pwd),2):

print(hex(int(enc_pwd[i:i+2],16) + 1)[2:].rjust(2,'0'))

pwd.append(hex(int(enc_pwd[i:i+2],16) + 1)[2:].rjust(2,'0'))

print("".join(pwd))

md5解密一下

得到密码 654321

0x03getflag

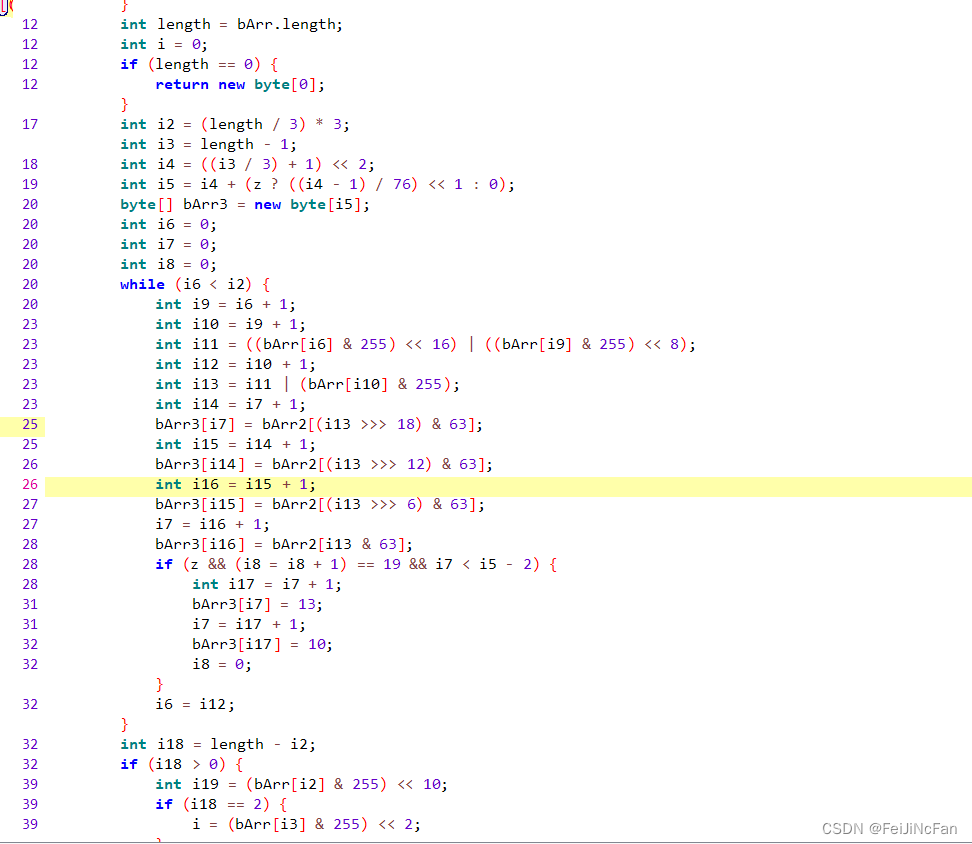

直接看encode函数

base64很明显

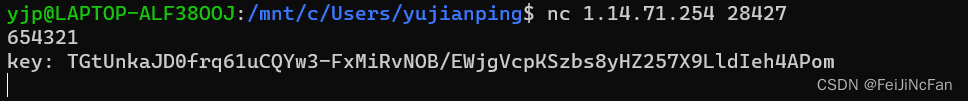

连下服务器得到key>

exp.py

def base64Decode(string):

result = []

string = string.strip("=")

binstr = ""

bin6list = []

bin8list = []

# meOsWxC02kdz4qJv9jrAlQ6VfN1tbHnwyhD3+/XEp8YLRBoPuaZicF5KGSTgIMU7

base64_list = "TGtUnkaJD0frq61uCQYw3-FxMiRvNOB/EWjgVcpKSzbs8yHZ257X9LldIeh4APom"

# 还原出6位二进制列表

for ch in string:

bin6list.append("{:>06}".format(str(bin(base64_list.index(ch)).replace("0b", ""))))

# 还原出到2进制值的字符串流

binstr = "".join(bin6list)

# 还原出到8位2进制值的字符串列表

for i in range(0, len(binstr), 8):

bin8list.append(binstr[i:i + 8])

# 根据ascall值得出原字符 最后一个item全是多余的0

for item in range(len(bin8list) - 1):

result.append(chr(int(bin8list[item], 2)))

return "".join(result)

print(base64Decode("3lkHi9iZNK87qw0p6U391t92qlC5rwn5iFqyMFDl1t92qUnL6FQjqln76l-P"))

245

245

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?