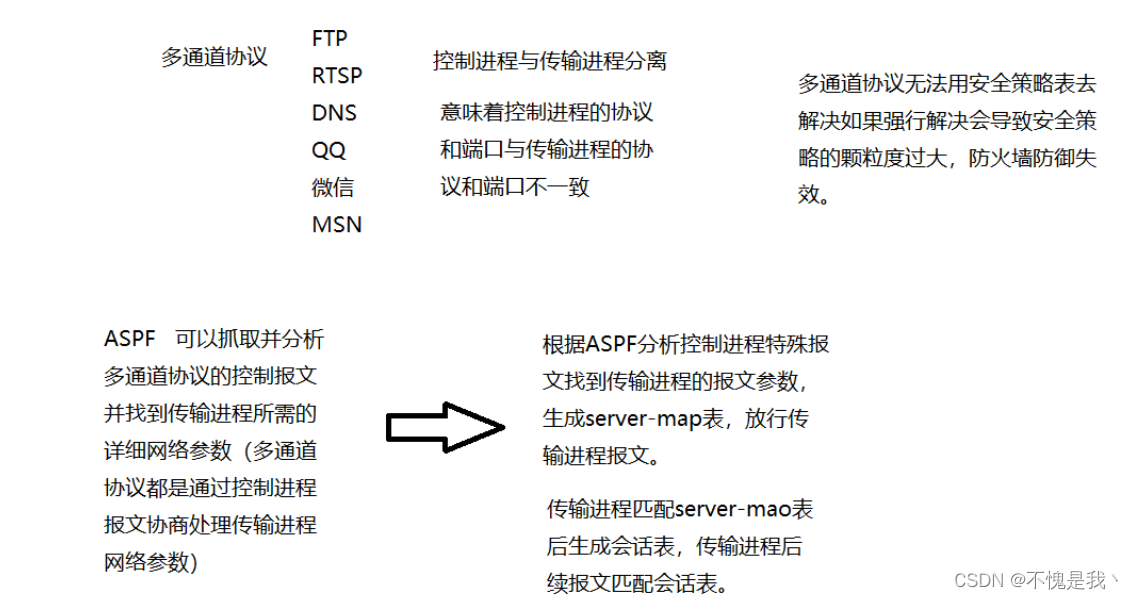

1. 防火墙如何处理双通道协议?

使用ASPF技术(多通道协议检测),查看协商端口号并动态建立server-map表放过协商通道的数据。

ASPF(Application Specific Packet Filter,针对应用层的包过滤)也叫基于状态的报文过滤,ASPF功能可以自动检测某些报文的应用层信息并根据应用层信息放开相应的访问规则,开启ASPF功能后,FW通过检测协商报文的应用层携带的地址和端口信息,自动生成相应的Server-map表,用于放行后续建立数据通道的报文,相当于自动创建了一条精细的“安全策略”

以FTP为例

注意:两种模式,都是站在服务器角度。

主动模式(Active Mode)

称为port模式

使用三次握手创建控制连接后,创建传输数据的通道是这样创建的

客户端C,服务器端S

C:喂,我要用主动模式连接你了,我用的端口是(13*256+238=3566)(随机)。

S:好的,我知道了。(S拿着自己的20,去找到3566,创建连接)

被动模式(Passive Mode)

称为PASV方式

创建控制连接后,创建数据连接方式

C:大哥,我要用被动模式连接你了.

S:来啦,老弟。我用的端口号是5635(随机)。

C:得到S的端口号之后(拿着3789,去和S创建连接)

当传输数据时,双方使用这两个端口号建立连接

总结:数据传输时,

主动模式,客户端使用随机端口号,服务器端使用20端口号

被动模式,双方都是用随机端口号。

2. 防火墙如何处理nat?

当主机访问外网时,华为防火墙的处理过程如下:

当私网地址用户访问Internet的报文到达华为防火墙时,华为防火墙将报文的源IP地址由私网地址转换为公网地址

当回程报文返回至华为防火墙时,华为防火墙再将报文的目的地址由公网地址转换为私网地址

3. 防火墙支持那些NAT技术,主要应用场景是什么?

源NAT

适用场景: 源NAT是指对报文中的源地址进行转换,通过源NAT技术将私网IP地址转换成公网IP地址,使私网用户可以利用公网地址访问Internet。

server NAT

适用场景:主要应用于实现私网服务器以公网IP地址对外提供服务的场景。

域内双向NAT

适用场景:想让内网用户通过外网地址访问DMZ区的服务器,且想经过出口墙检查来增加安全性。

域间双向NAT

适用场景:一般是解决内网服务器没有外网路由的问题 。工业现场一些设备不允改动,例如网络设备不能修改路由、工业摄像机无法修改网关、工业PLC无法配置网关。

4. 当内网PC通过公网域名解析访问内网服务器时,会存在什么问题,如何解决?请详细说明、

内网有服务器,外网用户可以正常访问,内网访问不了

域内双向NAT

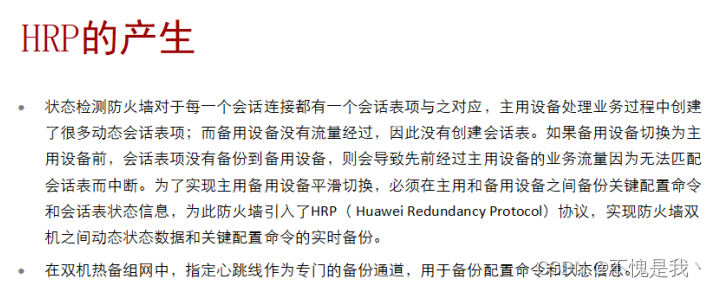

5. 防火墙使用VRRP实现双机热备时会遇到什么问题,如何解决?详细说明

问题:会话不会实时同步,切换到备份防火墙,流量过不去(没有相应的会话)

解决:

:防火墙之间联心跳线同步会话表

6. 防火墙支持那些接口模式,一般使用在那些场景?

(1)路由模式

适用场景:防火墙的接口三层路由接口的形式参与组网 。

(2)交换模式

适用场景:防火墙的接口二层交换接口的形式参与组网。

(3)接口对模式(虚拟网线)

适用场景:

接口对模式是一种特殊的二层模式,该模式的接口是成对出现,这一对接口之间转发数据不经过二层的 MAC寻址,也就类似网线的形式转发,速度快。相当于一根虚拟网线。

(4)旁路模式:

旁路模式的接口也是二层的交换机接口,该接口一般用于接收镜像流量,向主机一样旁观在设备上。通过旁观设备的端口镜像技术收集流量给给旁路接口,这个场景防火墙可以做IPS ,审计,流量分析等任务,功能是最少的。

7. 什么是IDS?

入侵检测系统 IDS (Intrusion Detection System) 能够在入侵已经开始,但还没有造成危害或在造成更大危害前,及时检测到入侵,以便尽快阻止入侵,把危害降低到最小。IDS 对进入网络的分组执行深度分组检查。当观察到可疑分组时,向网络管理员发出告警或执行阻断操作(由于 IDS 的“误报”率通常较高,多数情况不执行自动阻断)。IDS 能用于检测多种网络攻击,包括:网络映射、端口扫描、DoS 攻击、蠕虫和病毒、系统漏洞攻击等(相当于巡逻队)

8. IDS和防火墙有什么不同?

(1)IDS是对入侵行为的发觉,通过从计算机网络或计算机的关键点收集信息并进行分析,从中发现网络或系统中是否有违反安全策略的行为和被攻击的迹象。而防火墙相当于一道门,直接阻隔非法流量

(2)防火墙较多应用在转发、内网保护(NAT)、流控、过滤等方面;IDS和IPS主要针对一些攻击情况。一般的防火墙只能做到3-4层的保护,对于5-7层的应用保护很一般,而5-7层的保护正是IDS和IPS的长处。

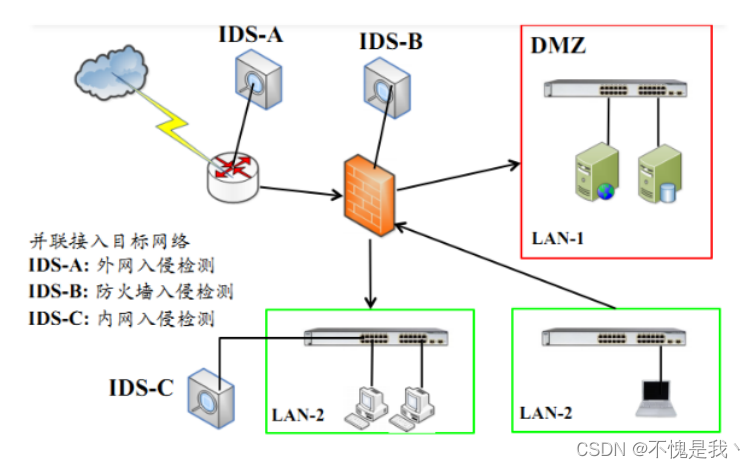

(3)IDS通常采用旁路接入,在网络中的位置一般选择为:尽可能靠近攻击源、尽可能靠近受保护资源,这些位置通常是:

服务器区域的交换机上;

Internet接入路由器滞后的第一台交换机上;

重点保护网段的局域网交换机上。

(4)IDS属于审计类产品,而防火墙属于访问控制类产品

9. IDS工作原理?

10. IDS的主要检测方法有哪些详细说明?

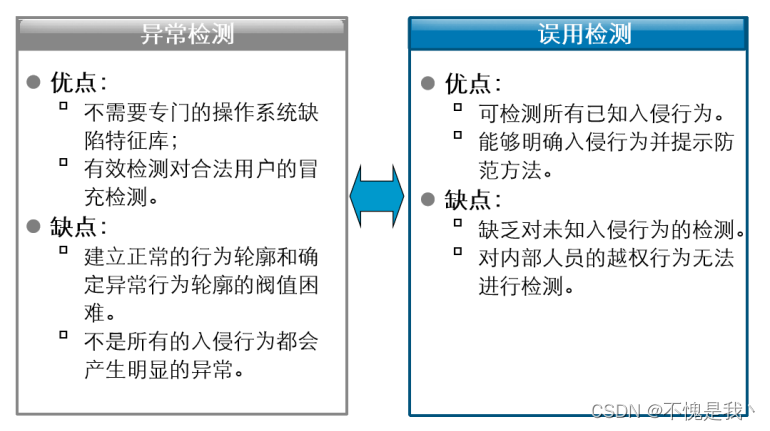

异常检测:当某个事件与一个 已知的攻击特征(信号)相匹配时。一个基于异常的IDS会记录一个正常主机的活动大致轮廓,当一个事件在这个轮廓以外发生,就认为是异常,IDS就会告警。

特征检测:IDS核心是特征库(签名)。

签名用来描述网络入侵行为的特征,通过比较报文特征和签名来检测入侵行为。

异常检测模型(Anomaly Detection)

首先总结正常操作应该具有的特征(用户轮廓),当用户活动与正常行为有重大偏离时即被认为是入侵。

误用检测模型(Misuse Detection)

收集非正常操作的行为特征,建立相关的特征库,当检测的用户或系统行为与库中的记录相匹配时,系

统就认为这种行为是入侵,误用检测模型也称为特征检测(Signature-based detection)。

11. IDS的部署方式有哪些?

12. IDS的签名是什么意思?签名过滤器有什么作用?例外签名配置作用是什么?

IDS签名:入侵防御签名用来描述网络种存在的攻击行为的特征,通过将数据流和入侵防御签名进行比较来检测和防范攻击。

是若干签名的集合,我们根据特定的条件如严重性、协议、威胁类型等,将IPS特征库中适用于当前业务的签名筛选到签名过滤器中,后续就可以重点关注这些签名的防御效果。通常情况下,对于筛选出来的这些签名,在签名过滤器中会沿用签名本身的缺省动作。特殊情况下,我们也可以在签名过滤器中为这些签名统一设置新的动作,操作非常便捷。

签名过滤器的动作分为:

阻断:丢弃命中签名的报文,并记录日志。

告警:对命中签名的报文放行,但记录日志。

采用签名的缺省动作,实际动作以签名的缺省动作为准。

签名过滤器的动作优先级高于签名缺省动作,当签名过滤器动作不采用缺省动作时以签名过滤器中的动作为准。

例外签名的作用:忽略这些流量的检测。典型的例外签名可能包括受信任的IP地址、已知的安全漏洞等。通过配置例外签名,可以减少误报率,提高IDS的检测效率和精度。

1613

1613

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?