32位无壳,放入IDA

GetModuleHandleW 获取当前应用程序模块

首先分析一下 sub_402320函数,读取当前进程,匹配他的区段为 .SCTF

查看第一个函数的汇编代码,发现call了一处函数。但是并没有反编译

再来观察一下他的函数结构图,左半部分没有前驱调用,所以左半部分没有编译出来,

查壳函数开头,发现_except_handler4 这是SEH异常处理的标志

参考:

参考:

15pb调试器学习总结_except_handler4以及栈展开分析

我们试着编译隐藏部分的函数,简单的异或取反。

然后看第二个函数sub_4024A0,首先是一个调试判断,第二部分是return 一个奇怪的东西

点入观察,即我们之前匹配的.SCTF段,猜测这里其实是一个函数。

SMC自改,写脚本静态分析(也可以OD动调出来,但是得跳过反调试的地方

addstr = 0x404000

addend = 0x405000

key = "sycloversyclover"

j = 0

for i in range(addstr,addend,1):

data = (~(idc.get_wide_byte(i) ^ ord(key[j%len(key)]))&0xff)

ida_bytes.patch_byte(i,data)

j += 1

对 字符串进行了操作 中间那个if 判断是多余的,实际上就是倒叙存储的功能,去掉跑一遍得到

nKnbHsgqD3aNEB91jB3gEzAr+IklQwT1bSs3+bXpeuo=

我们继续分析:

FindCrypto插件发现了AES加密和base64

猜测是AES加密,寻找偏移量iv和密钥key

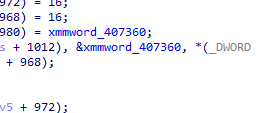

sub_4020D0函数中的sub_401690,xmmord_407360 找到偏移量 sctfsctfsctfsctf(注意大小端序

V16猜测为密钥。sycloversyclover

![]()

在线解密得flag

sctf{Ae3_C8c_I28_pKcs79ad4}

914

914

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?