前言

最近想学代码审计了,但是我本身的代码水平不高,学的比较基础,适合入门级别的朋友们阅读

先学php的审计,后面再学java的吧(java只懂一点点)

就不太多的赘述漏洞和代码的基础了,遇到不会的搜索其他人的文章就可以学会的

入门我是看的代码审计相关的一些知识 后面实战的代码也在这里可以下载的

sql注入

字符型注入

下面看一段最典型的存在sql注入的代码

<?php

//including the Mysql connect parameters.

include("../sql-connections/sql-connect.php");

error_reporting(0);

// take the variables

if(isset($_GET['id']))

{

$id=$_GET['id'];

//logging the connection parameters to a file for analysis.

$fp=fopen('result.txt','a');

fwrite($fp,'ID:'.$id."\n");

fclose($fp);

// connectivity

$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1";

$result=mysql_query($sql);

$row = mysql_fetch_array($result);

if($row)

{

echo "<font size='5' color= '#99FF00'>";

echo 'Your Login name:'. $row['username'];

echo "<br>";

echo 'Your Password:' .$row['password'];

echo "</font>";

}

else

{

echo '<font color= "#FFFF00">';

print_r(mysql_error());

echo "</font>";

}

}

else { echo "Please input the ID as parameter with numeric value";}

?>

可以看到通过GET传参获取id的值后,就带入sql命令中去了WHERE id='$id'

那么如果id值中本身就包含'就会造成'后面的语句逃逸出来,并且会被执行

payload:?id=-1%27union%20select%201,user(),3--%20+

魔术引号

magic_quotes_gpc即gpc魔术引号开关

magic_quotes_gpc的作用为转义客户端传过来的数据中的预定义特殊字符(预定义特殊字符为单引号、双引号、反斜杠及Null),magic_quotes_gpc对从

$_GET、$_POST及$_COOKIE等数组传过来的数据中的预定义特殊字符添加反斜杠进行转义。

如果开启魔术引号后,'就会被转义为\',这样就不会闭合sql语句,从而也不会执行'后面的语句

但是magic_quotes_gpc只会转义单引号、双引号、反斜线、NULL,但是数字型注入是过滤不了的

编码注入

有些为了业务需要他会把传入一些编码后的参数再解码带入数据库查询,我们常见的有base64编码,也有的程序会内置url解码,这类写法通常见于框架。

base64编码

下面是经过base64后,需要base64解码后带入sql语句的代码

<?php

include("../sql-connections/sql-connect.php");

$id=base64_decode($_GET['id']);

$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1";

$result=mysql_query($sql);

$row = mysql_fetch_array($result);

if ($row) {

echo "id:".$row['id']."<br>";

echo "用户名:".$row['username']."<br>";

echo "密码:".$row['password']."<br>";

}else{

print_r(mysql_error());

}

echo '<hr>';

echo "查询的语句是:$sql";

?>

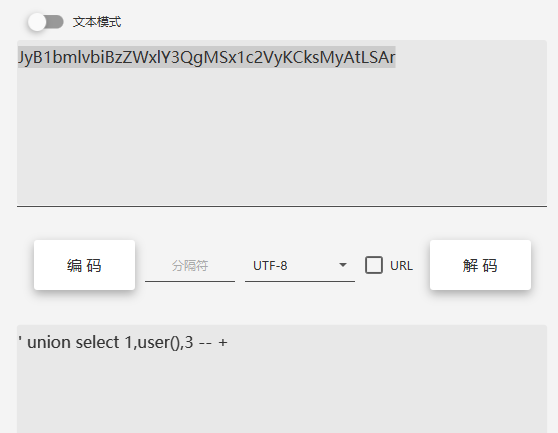

他这个是在后台解码,也没有过滤。直接将上面的payload经过base64编码后传入即可

payload:?id=JyB1bmlvbiBzZWxlY3QgMSx1c2VyKCksMyAtLSAr

url编码

<?php

include("../sql-connections/sql-connect.php");

$id=urldecode($_GET['id']);

$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1";

$result=mysql_query($sql);

$row = mysql_fetch_array($result);

if ($row) {

echo "id:".$row['id']."<br>";

echo "用户名:".$row['username']."<br>";

echo "密码:".$row['password']."<br>";

}else{

print_r(mysql_error());

}

echo '<hr>';

echo "查询的语句是:$sql";

?>

payload:?id=%2527union%20select%201,user(),3--%20+

%2527经过一次url解码后是%27,在经过一次url解码后为'。

因为接受的参数只会被url解码一次,传入的值不是魔术引号认识的值所以可以绕过

宽字节注入

<?php

$conn = mysql_connect('localhost', 'root', 'root');

mysql_select_db("security",$conn);

mysql_query("set names 'gbk' ",$conn);

$id=urldecode($_GET['id']);

$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1";

$result=mysql_query($sql);

$row = mysql_fetch_array($result);

if ($row) {

echo "id:".$row['id']."<br>";

echo "用户名:".$row['username']."<br>";

echo "密码:".$row['password']."<br>";

}else{

print_r(mysql_error());

}

echo '<hr>';

echo "查询的语句是:$sql";

?>

宽字节注入指的是 mysql

数据库在使用宽字节(GBK)编码时,会认为两个字符是一个汉字(前一个ascii码要大于128(比如%df),才到汉字的范围),而且当我们输入单引号时,mysql会调用转义函数,将单引号变为’,其中\的十六进制是%5c,mysql的GBK编码,会认为%df%5c是一个宽字节,也就是’運’,从而使单引号闭合(逃逸),进行注入攻击。

详细见https://www.cnblogs.com/cscshi/p/15705038.html

pyload:?id=1 %df' order by 4 -- '

过滤方法

魔术引号和addslashes函数都是通过转义进行的过滤,更多的是采用正则匹配来过滤

代码审计实战

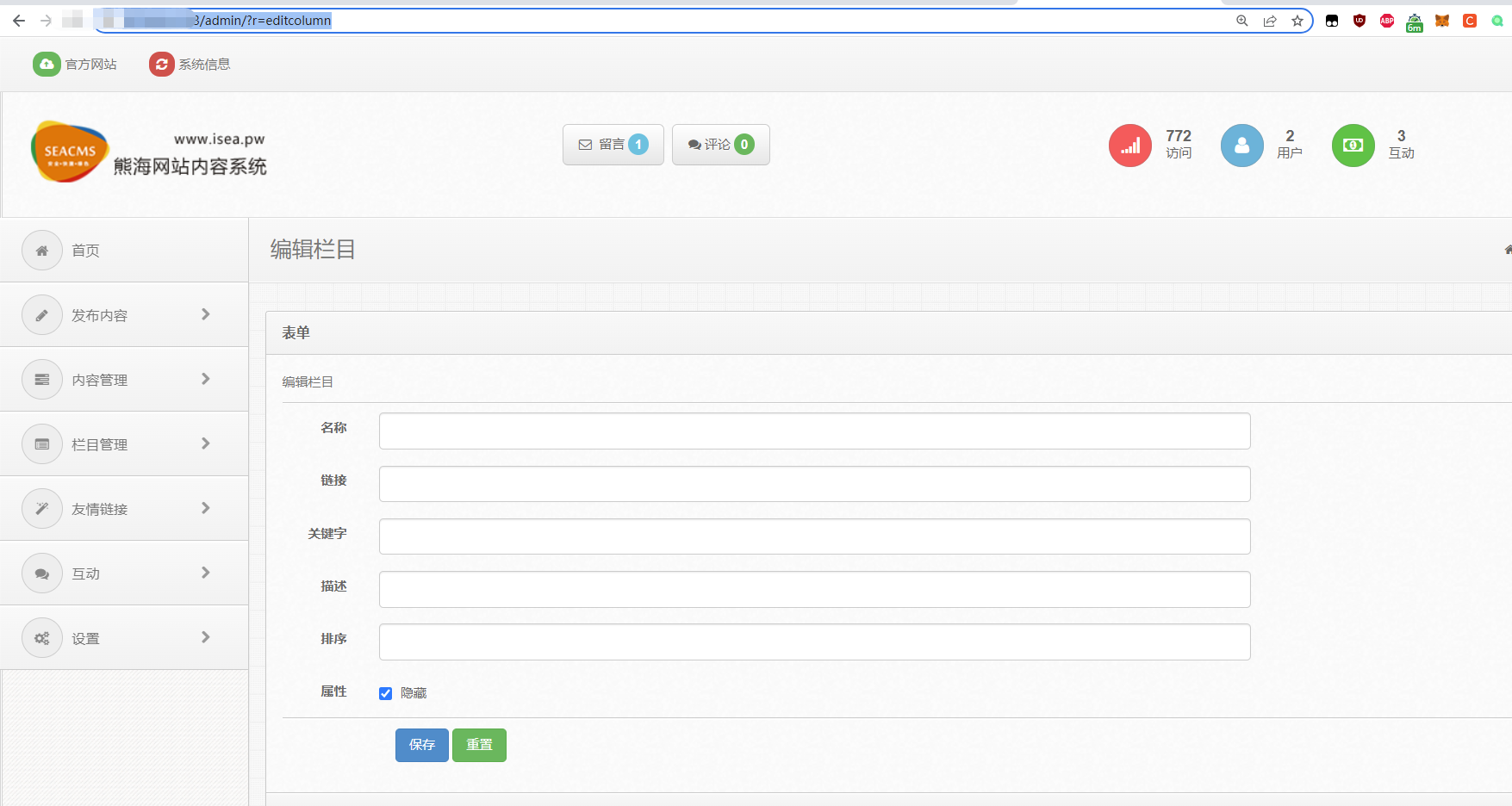

这次面对的是熊海CMS V1.0,代码审计的典型案例了。

注意将php版本改为5,高版本是打开空白页面的

然后打开熊海cms的目录即可安装,安装完毕后如下图

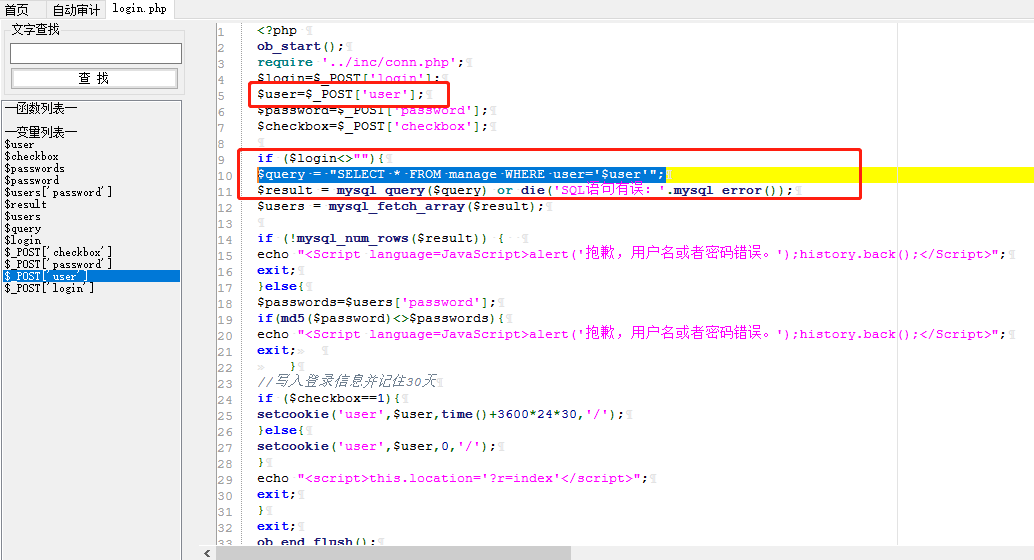

漏洞位置1:admin/files/login 登陆界面

POST获取user后,直接代入sql语句查询,并没有做过滤,而且返回了sql的错误信息,可以采取报错注入。或者sqlmap一把梭。

111' and (updatexml(1,concat(0x7e,(select user()),0x7e),1))-- +

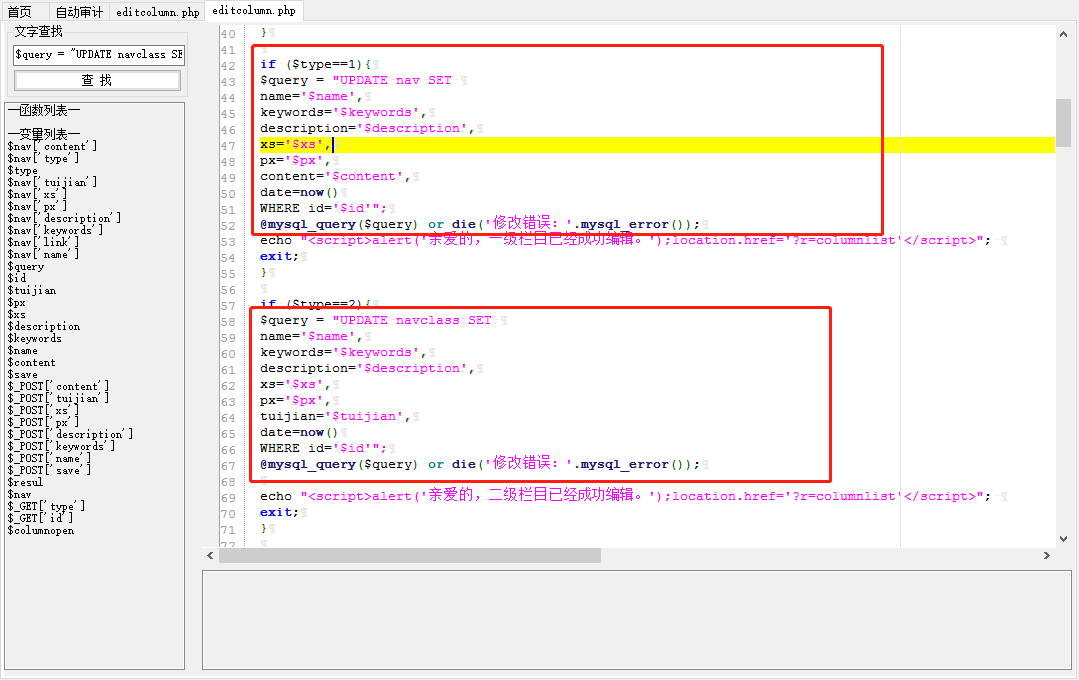

漏洞位置2:admin/files/editcolumn、网页地址:/admin/?r=editcolumn 编辑栏目页面

可以看到update数据,并且返回sql错误信息,且未作过滤

可以直接放到sqlmap中跑的

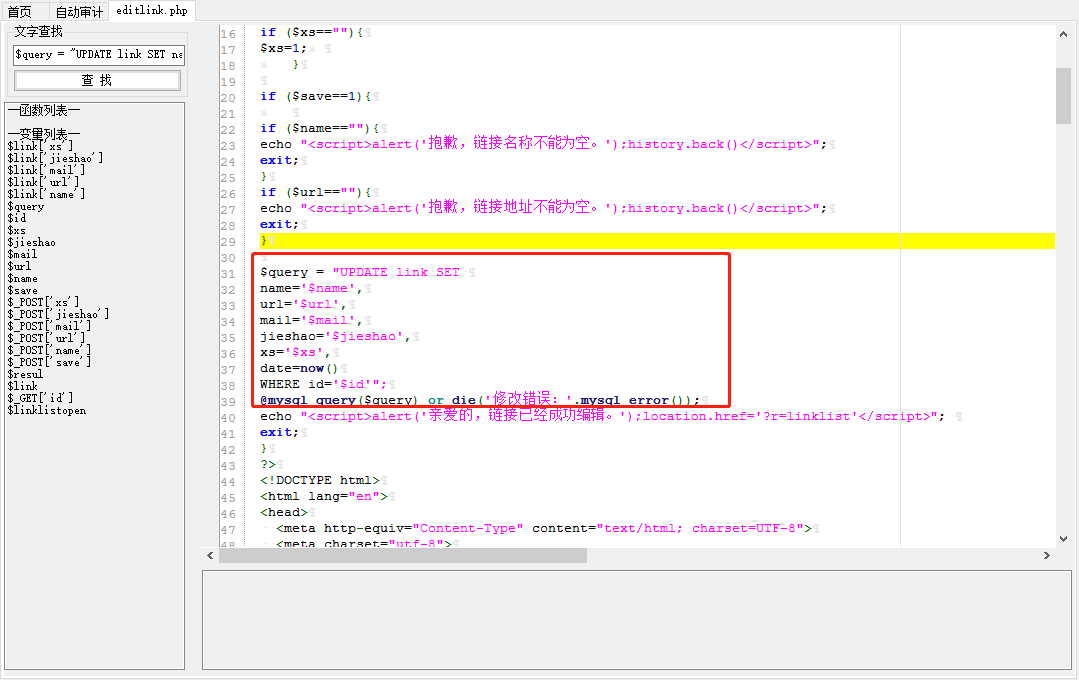

漏洞位置3:admin/files/editlink 网页地址:/admin/?r=editlink 编辑链接

与漏洞二形成原因一致,update数据无过滤,且返回sql错误信息

漏洞位置4:admin/files/editsoft 网页地址:/admin/?r=editsoft 编辑软件

漏洞位置5:admin/files/editwz 网页地址:/admin/?r=editwz 编辑文章

漏洞位置6:admin/files/imageset 网页地址:/admin/?r=imageset 图片设置

漏洞位置7:admin/files/manageinfo 网页地址:/admin/?r=manageinfo 资料设置

漏洞位置8:admin/files/seniorset 网页地址:/admin/?r=seniorset 高级设置

漏洞位置9:admin/files/newlink 网页地址:/admin/?r=newlink 添加链接

漏洞位置9:admin/files/siteset 网页地址:/admin/?r=siteset 基本设置

漏洞位置10:admin/files/reply 网页地址:/admin/?r=reply&id=1&type=1 评论回复,需要有id和type参数

上述漏洞原因均为sql语句的参数未过滤,并且有sql报错值返回

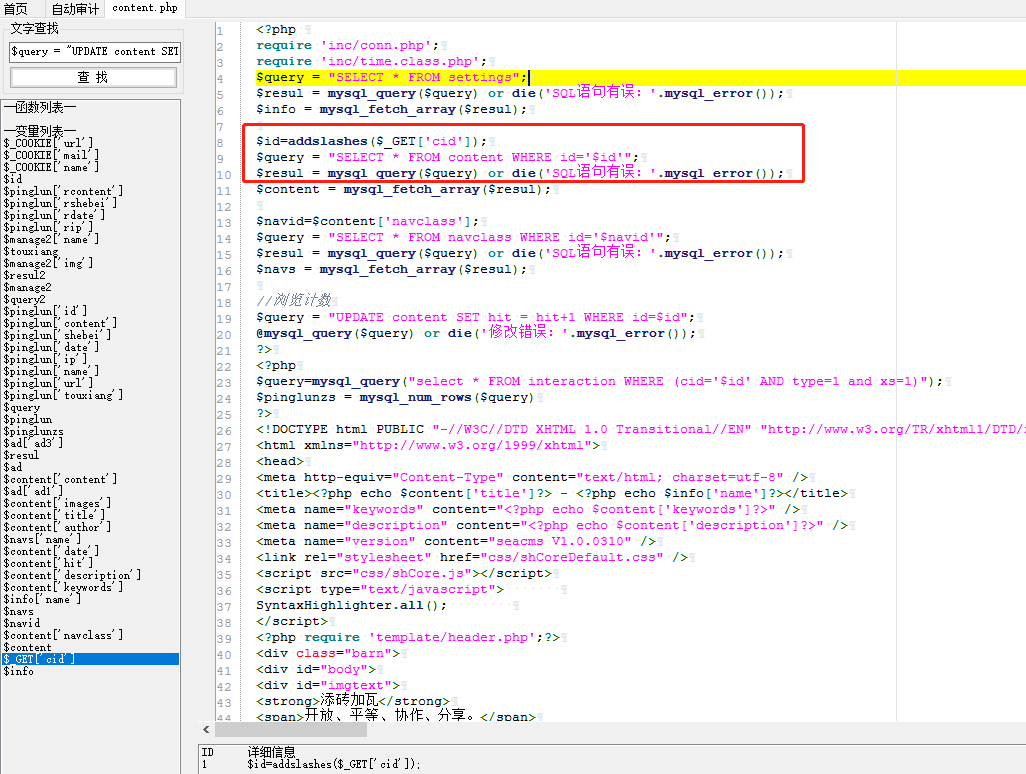

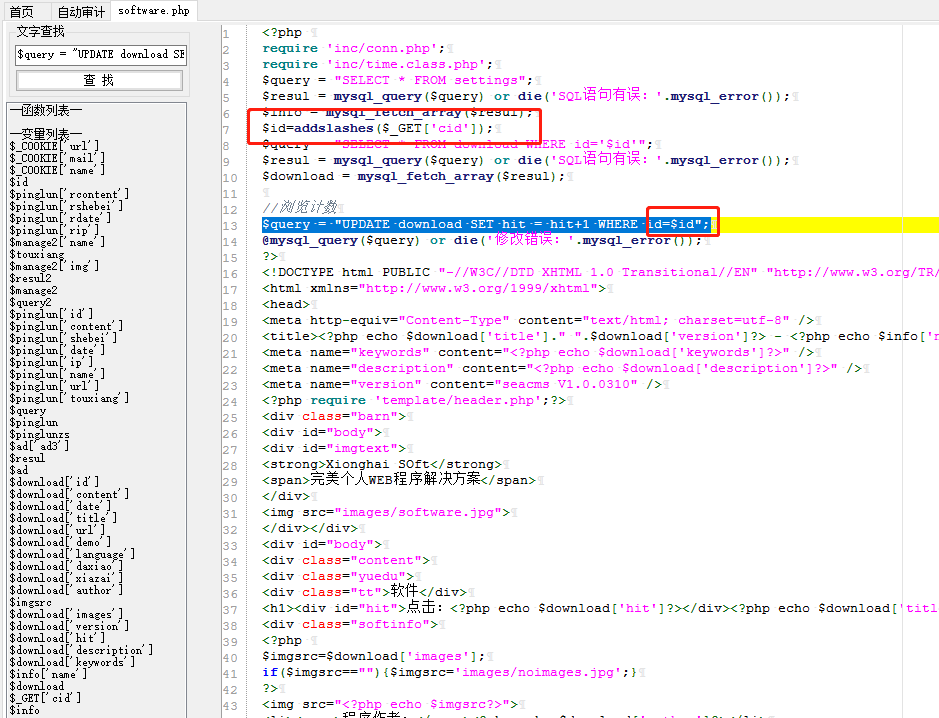

其余扫描到的sql注入漏洞位置,均用了addslashes函数进行过滤

本套CMS的sql注入漏洞大致如上

358

358

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?