一.微服务版的单点登陆系统设计及实现

简介

背景分析

传统的登录系统中,每个站点都实现了自己的专用登录模块。各站点的登录状态相互不认可,各站点需要逐一手工登录。例如:

这样的系统,我们又称之为多点登陆系统。应用起来相对繁琐(每次访问资源服务都需要重新登陆认证和授权)。与此同时,系统代码的重复也比较高。由此单点登陆系统诞生。

单点登陆系统

单点登录,英文是 Single Sign On(缩写为 SSO)。即多个站点共用一台认证授权服务器,用户在其中任何一个站点登录后,可以免登录访问其他所有站点。而且,各站点间可以通过该登录状态直接交互。例如:

快速入门实践

方案1:将登录状态存储到redis等数据库,例如:

方案2:将登录状态存储到jwt令牌中,例如:

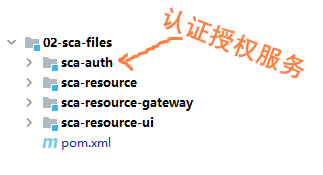

工程结构如下

基于资源服务工程添加单点登陆认证和授权服务,工程结构定义如下:

创建认证授权工程

添加项目依赖

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.cloud</groupId>

<artifactId>spring-cloud-starter-oauth2</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-starter-alibaba-nacos-discovery</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-starter-alibaba-nacos-config</artifactId>

</dependency>

构建项目配置文件

在sca-auth工程中创建bootstrap.yml文件,例如:

server:

port: 8071

spring:

application:

name: sca-auth

cloud:

nacos:

discovery:

server-addr: localhost:8848

config:

server-addr: localhost:8848

添加项目启动类

package com.jt;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

public class ResourceAuthApplication {

public static void main(String[] args) {

SpringApplication.run(ResourceAuthApplication.class, args);

}

}

启动并访问项目

项目启动时,系统会默认生成一个登陆密码,例如:

打开浏览器输入http://localhost:8071呈现登陆页面,例如:

其中,默认用户名为user,密码为系统启动时,在控制台呈现的密码。执行登陆测试,登陆成功进入如下界面(因为没有定义登陆页面,所以会出现404):

自定义登陆逻辑

业务描述

我们的单点登录系统最终会按照如下结构进行设计和实现,例如:

我们在实现登录时,会在UI工程中,定义登录页面(login.html),然后在页面中输入自己的登陆账号,登陆密码,将请求提交给网关,然后网关将请求转发到auth工程,登陆成功和失败要返回json数据,在这个章节我们会按这个业务逐步进行实现

定义安全配置类

修改SecurityConfig配置类,添加登录成功或失败的处理逻辑,例如:

package com.jt.auth.config;

import com.fasterxml.jackson.databind.ObjectMapper;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;

import org.springframework.security.core.Authentication;

import org.springframework.security.core.AuthenticationException;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.security.web.authentication.AuthenticationFailureHandler;

import org.springframework.security.web.authentication.AuthenticationSuccessHandler;

import javax.security.auth.AuthPermission;

import javax.servlet.ServletException;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import java.io.IOException;

import java.io.PrintWriter;

import java.util.HashMap;

import java.util.Map;

/**

* spring security 配置类,此类中要配置:

* 1)加密对象

* 2)配置认证规则

* 当我们在执行登录操作时,底层逻辑(了解):

* 1)Filter(过滤器)

* 2)AuthenticationManager (认证管理器)

* 3)AuthenticationProvider(认证服务处理器)

* 4)UserDetailsService(负责用户信息的获取及封装)

*/

@Configuration

public class SecurityConfig extends WebSecurityConfigurerAdapter {

//初始化加密对象

//此对象提供了一种不可逆的加密方式,相对于md5方式会更加安全

@Bean

public BCryptPasswordEncoder passwordEncoder(){

return new BCryptPasswordEncoder();

}

/**配置认证规则*/

@Override

protected void configure(HttpSecurity http)

throws Exception {

//super.configure(http);

//1.禁用跨域攻击(先这么写)

http.csrf().disable();

//2.放行所有资源的访问

http.authorizeRequests().anyRequest().permitAll();

//必须先认证才能访问

//http.authorizeRequests().antMatchers("/other/addcart").authenticated();

//3.定义登录成功和失败以后的处理逻辑(可选)

//假如没有如下设置登录成功会显示404

http.formLogin().successHandler(successHandler())

.failureHandler(failureHandler());

}

//定义认证成功处理器

//登录成功以后返回json数据

@Bean

public AuthenticationSuccessHandler successHandler(){

/*return new AuthenticationSuccessHandler(){

@Override

public void onAuthenticationSuccess(HttpServletRequest httpServletRequest, HttpServletResponse httpServletResponse, Authentication authentication) throws IOException, ServletException {

}

};*/

//lambda

return(request,response,authentication)->{

//1.构建map对象封装到要响应到客户端的数据

Map<String,Object> map = new HashMap<>();

map.put("state", 200);

map.put("message", "login ok");

//2.将map对象转换为json格式字符串并写到客户端

writeJsonToClient(response,map);

};

}

//定义认证失败处理器

@Bean

public AuthenticationFailureHandler failureHandler(){

/*return new AuthenticationFailureHandler(){

@Override

public void onAuthenticationFailure(HttpServletRequest httpServletRequest, HttpServletResponse httpServletResponse, AuthenticationException e) throws IOException, ServletException {

}

};*/

return(request,response,exception)->{

//1.构建map对象封装到要响应到客户端的数据

Map<String,Object> map = new HashMap<>();

map.put("state", 500);

map.put("message", "login failure");

//2.将map对象转换为json格式字符串并写到客户端

writeJsonToClient(response,map);

};

}

private void writeJsonToClient(HttpServletResponse response,Map<String,Object> map) throws IOException {

//将map对象转换为json

String json=new ObjectMapper().writeValueAsString(map);

//设置响应数据的编码格式

response.setCharacterEncoding("utf-8");

//设置响应数据的类型

response.setContentType("application/json;charset=utf-8");

//设置响应数据到客户端

PrintWriter out = response.getWriter();

out.println(json);

out.flush();

}

}

定义用户信息处理对象

在spring security应用中底层会借助UserDetailService对象获取数据库信息,并进行封装,最后返回给认证管理器,完成认证操作,例如:

package com.jt.service;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.security.core.authority.AuthorityUtils;

import org.springframework.security.core.userdetails.User;

import org.springframework.security.core.userdetails.UserDetails;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.core.userdetails.UsernameNotFoundException;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.stereotype.Service;

/**

* 登录时用户信息的获取和封装会在此对象进行实现,

* 在页面上点击登录按钮时,会调用这个对象的loadUserByUsername方法,

* 页面上输入的用户名会传给这个方法的参数

*/

@Service

public class UserDetailsServiceImpl

implements UserDetailsService {

@Autowired

private BCryptPasswordEncoder passwordEncoder;

//UserDetails用户封装用户信息(认证和权限信息)

/**

* 基于用户名获取数据库中的用户信息

* @param username 这个username来自客户端

* @return

* @throws UsernameNotFoundException

*/

@Override

public UserDetails loadUserByUsername(String username)

throws UsernameNotFoundException {

//1.基于用户名查询用户信息(暂时先给假数据)

//Userinfo info=userMapper.selectUserByUsername(username);

String encodePassword=//假设这个密码来自数据库

passwordEncoder.encode("123456");

//2.封装用户相关信息(用户名,密码,用户权限信息等)并返回

return new User(username,

encodePassword,//必须是已经加密的密码

AuthorityUtils.createAuthorityList(//这里的权限后面讲

"sys:res:create",

"sys:res:retrieve"));

}

}

网关中登陆路由配置

在网关配置文件中添加登录路由配置,例如

- id: router02

uri: lb://sca-auth #lb表示负载均衡,底层默认使用ribbon实现

predicates: #定义请求规则(请求需要按照此规则设计)

- Path=/auth/login/** #请求路径设计

filters:

- StripPrefix=1 #转发之前去掉path中第一层路径

基于Postman进行访问测试

启动sca-gateway,sca-auth服务,然后基于postman访问网关,执行登录测试,例如:

自定义登陆页面

在sca-resource-ui工程的static目录中定义登陆页面,例如:

<!doctype html>

<html lang="en">

<head>

<!-- Required meta tags -->

<meta charset="utf-8">

<meta name="viewport" content="width=device-width, initial-scale=1">

<!-- Bootstrap CSS -->

<link href="https://cdn.jsdelivr.net/npm/bootstrap@5.0.2/dist/css/bootstrap.min.css" rel="stylesheet" integrity="sha384-EVSTQN3/azprG1Anm3QDgpJLIm9Nao0Yz1ztcQTwFspd3yD65VohhpuuCOmLASjC" crossorigin="anonymous">

<title>login</title>

</head>

<body>

<div class="container"id="app">

<h3>Please Login</h3>

<form>

<div class="mb-3">

<label for="usernameId" class="form-label">Username</label>

<input type="text" v-model="username" class="form-control" id="usernameId" aria-describedby="emailHelp">

</div>

<div class="mb-3">

<label for="passwordId" class="form-label">Password</label>

<input type="password" v-model="password" class="form-control" id="passwordId">

</div>

<button type="button" @click="doLogin()" class="btn btn-primary">Submit</button>

</form>

</div>

<script src="https://cdn.jsdelivr.net/npm/bootstrap@5.0.2/dist/js/bootstrap.bundle.min.js" integrity="sha384-MrcW6ZMFYlzcLA8Nl+NtUVF0sA7MsXsP1UyJoMp4YLEuNSfAP+JcXn/tWtIaxVXM" crossorigin="anonymous"></script>

<script src="https://cdn.jsdelivr.net/npm/vue/dist/vue.js"></script>

<script src="https://unpkg.com/axios/dist/axios.min.js"></script>

<script>

var vm=new Vue({

el:"#app",//定义监控点,vue底层会基于此监控点在内存中构建dom树

data:{ //此对象中定义页面上要操作的数据

username:"",

password:""

},

methods: {//此位置定义所有业务事件处理函数

doLogin() {

//1.定义url

let url = "http://localhost:9000/auth/login"

//2.定义参数

let params = new URLSearchParams()

params.append('username',this.username);

params.append('password',this.password);

//3.发送异步请求

axios.post(url, params).then((response) => {

debugger

let result=response.data;

console.log(result);

if (result.state == 200) {

alert("login ok");

} else {

alert(result.message);

}

})

}

}

});

</script>

</body>

</html>

启动sca-resource-ui服务后,进入登陆页面,输入用户名jack,密码123456进行登陆测试。

Security 认证流程分析(了解)

目前的登陆操作,也就是用户的认证操作,其实现主要基于Spring Security框架,其认证简易流程如下:

颁发登陆成功令牌

构建令牌配置对象

本次我们借助JWT(Json Web Token-是一种json格式)方式将用户相关信息进行组织和加密,并作为响应令牌(Token),从服务端响应到客户端,客户端接收到这个JWT令牌之后,将其保存在客户端(例如localStorage),然后携带令牌访问资源服务器,资源服务器获取并解析令牌的合法性,基于解析结果判定是否允许用户访问资源.

package com.jt.auth.config;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import org.springframework.security.oauth2.provider.token.store.JwtTokenStore;

/**

* 在此配置类中配置令牌的生成,存储策略,验签方式(令牌合法性)

*/

@Configuration

public class TokenConfig {

/**

* 配置令牌的存储策略,对于oauth2规范中提供了这样的几种策略

* 1)JdbcTokenStore(这里是要将token存储到关系型数据库中)

* 2)RedisTokenStore(这里是要将token存储到redis数据库-key/value)

* 3)JwtTokenStore(这里是将产生的token信息存储到客户端,

* 并且token中可以以自包含的形式存储一些用户信息)

* 4)……

*

* @return

*/

@Bean

public TokenStore tokenStore(){

//这里采用JWT进行存储

return new JwtTokenStore(jwtAccessTokenConverter());

}

/**

* 配置令牌的创建及验签方式

* 基于此对象创建的令牌信息会封装到OAuth2AccessToken类型的对象中

* 然后再存储到TokenStore对象中,外界需要时,会从tokenStore进行获取

*

*/

@Bean

public JwtAccessTokenConverter jwtAccessTokenConverter(){

JwtAccessTokenConverter jwtAccessTokenConverter =

new JwtAccessTokenConverter();

//令牌构成:header(签名算法,令牌类型),payload(数据部分),Singing(签名)

//这里的签名可以简单理解为加密,加密时会使用header中的算法以及我们自己提供的密钥

//这里加密的目的是为了防止令牌被篡改,(这里密钥要保管好,要存到服务器端)

jwtAccessTokenConverter.setSigningKey(SIGNING_KEY);//设置密钥

return jwtAccessTokenConverter;

}

/**

* JWT 令牌签名时使用的密钥(可以理解为盐值加密中的盐)

* 1)生成的令牌需要这个密钥进行签名

* 2)获取的令牌需要使用这个密钥进行验签(校验令牌合法性,是否被篡改过)

*/

private String SIGNING_KEY = "auth";

}

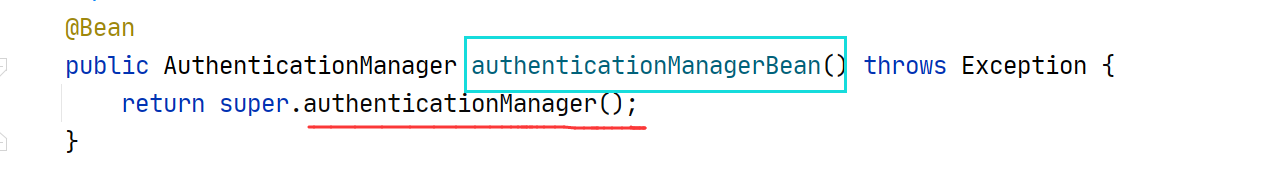

定义认证授权核心配置

第一步:在SecurityConfig中添加如下方法(创建认证管理器对象,后面授权服务器会用到):

@Bean

public AuthenticationManager authenticationManagerBean() throws Exception {

return super.authenticationManager();

}

第二步:所有零件准备好了开始拼装最后的主体部分,这个主体部分就是授权服务器的核心配置

package com.jt.auth.config;

import com.jt.service.UserDetailsServiceImpl;

import lombok.AllArgsConstructor;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.http.HttpMethod;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.config.annotation.method.configuration.EnableGlobalMethodSecurity;

import org.springframework.security.core.Authentication;

import org.springframework.security.core.token.DefaultToken;

import org.springframework.security.core.token.TokenService;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.security.crypto.password.PasswordEncoder;

import org.springframework.security.oauth2.config.annotation.configurers.ClientDetailsServiceConfigurer;

import org.springframework.security.oauth2.config.annotation.web.configuration.AuthorizationServerConfigurerAdapter;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableAuthorizationServer;

import org.springframework.security.oauth2.config.annotation.web.configurers.AuthorizationServerEndpointsConfigurer;

import org.springframework.security.oauth2.config.annotation.web.configurers.AuthorizationServerSecurityConfigurer;

import org.springframework.security.oauth2.provider.token.*;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import java.net.PasswordAuthentication;

import java.util.Arrays;

/**

* 在这个对象中负责将所有的认证和授权配置进行整合,例如:

* 1)SpringSecurity(提供认证和授权的实现)

* 2)TokenConfig(提供了令牌的生成,存储,校验)

* 3)Oauth2(定义了一套认证规范,例如为谁发令牌,都发什么……)

*/

@Configuration

@AllArgsConstructor //生成一个全参的构造函数

@EnableAuthorizationServer//启动认证和授权

public class Oauth2Config

extends AuthorizationServerConfigurerAdapter {

//@Autowired

private AuthenticationManager authenticationManager;

//@Autowired

private UserDetailsServiceImpl userDetailsService;

//@Autowired

private TokenStore tokenStore;

//@Autowired

private BCryptPasswordEncoder passwordEncoder;

//@Autowired

private JwtAccessTokenConverter jwtAccessTokenConverter;

/**

* Oauth2认证 认证细节部署

* @param endpoints

* @throws Exception

*/

@Override

public void configure(AuthorizationServerEndpointsConfigurer endpoints) throws Exception {

//super.configure(endpoints);

endpoints.

//由谁完成认证?

authenticationManager(authenticationManager)

//谁负责访问数据库(认证时需要两部分信息:一部分来自客户端,另一部分来自数据库)

.userDetailsService(userDetailsService)

//支持对什么请求进行认证(只支持post方式)

.allowedTokenEndpointRequestMethods(HttpMethod.GET,HttpMethod.POST)

//认证成功以后令牌如何生成和存储?(默认令牌是UUID.randomUUID()

// 存储方式:存内存)

.tokenServices(tokenService());

}

//系统底层在完成2认证以后会调用TokenService对象的相关方法

//获取TokenStore,基于tokenStore获取token对象

@Bean

public AuthorizationServerTokenServices tokenService(){

//1.构建TokenService对象(此对象提供了创建,获取,刷新token的方法)

DefaultTokenServices tokenServices =

new DefaultTokenServices();

//2.设置令牌生成和存储策略

tokenServices.setTokenStore(tokenStore);

//3.设置是否支持令牌刷新(访问令牌过期了,是否支持通过令牌刷新机制

// 延长令牌有效期)setSupportRefreshToken默认值为false

tokenServices.setSupportRefreshToken(true);

//4.设置令牌增强(默认令牌会比较简单,没有业务数据,

// 就是简单随机字符串,但是现在希望使用JWT方式)

TokenEnhancerChain tokenEnhancer =

new TokenEnhancerChain();

tokenEnhancer.setTokenEnhancers(Arrays.asList(

jwtAccessTokenConverter));

tokenServices.setTokenEnhancer(tokenEnhancer);

//5.设置访问令牌有效期

tokenServices.setAccessTokenValiditySeconds(3600);

//6.设置刷新令牌有效期

tokenServices.setRefreshTokenValiditySeconds(3600*72);//3天

return tokenServices;

}

/**

* 假如我们要做认证,我们输入了用户名和密码,然后点提交,提交到哪里(url-去哪认证),

* 这个路径是否需要认证?还有令牌过期了,我们要重新生成一个令牌,

* 哪个路径可以帮我们重新生成?

* 如下这个方法就可以提供这个配置

*

* 对外提供认证路径:令牌刷新校验,校验等路径(url)

* @param security

* @throws Exception

*/

@Override

public void configure(

AuthorizationServerSecurityConfigurer security)

throws Exception {

//super.configure(security);

security

//1.定义(公开)要认证的url(permitAll()是官方定义好的)

//公开oauth2/token_key断点

.tokenKeyAccess("permitAll()") //return this

//2.定义(公开)令牌检查的url

//公开oauth/check_token端点

.checkTokenAccess("permitAll()")

//3.允许客户端直接通过表单方式提交认证

.allowFormAuthenticationForClients();

}

/**

* 认证中心是否要给所有的客户端发令牌呢?假如不是,那要给哪些客户端发令牌,

* 是否在服务端有一些规则的定义呢?

*

* 例如:老赖不能坐飞机,不能坐高铁

* @param clients

* @throws Exception

*/

@Override

public void configure(ClientDetailsServiceConfigurer clients) throws Exception {

//super.configure(clients);

clients.inMemory()

//定义客户端的id(客户端提交用户信息进行认证时需要这个id)

.withClient("gateway-client")

//定义客户端密钥(客户端提交用户信息时需要携带这个密钥)

.secret(passwordEncoder.encode("123456"))

//定义作用范围(所有符合规则的客户端)

.scopes("all")

//允许客户端基于密码方式,刷新令牌方式实现认证

.authorizedGrantTypes("password","refresh_token");

}

}

配置网关认证的URL

- id: router02

uri: lb://sca-auth

predicates:

#- Path=/auth/login/** #没要令牌之前,以前是这样配置

- Path=/auth/oauth/** #微服务架构下,需要令牌,现在要这样配置

filters:

- StripPrefix=1

Postman访问测试

第一步:启动服务

依次启动sca-auth服务,sca-resource-gateway服务。

第二步:检测sca-auth服务控制台的Endpoints信息,例如:

第三步:打开postman进行登陆访问测试

登陆成功会在控制台显示令牌信息,例如:

{

"access_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJleHAiOjE2MzI3MzIzODgsInVzZXJfbmFtZSI6ImphY2siLCJhdXRob3JpdGllcyI6WyJzeXM6cmVzOmNyZWF0ZSIsInN5czpyZXM6cmV0cmlldmUiXSwianRpIjoiZmRlNjVhNjAtN2ZlMy00NWI0LWIyNjYtOTg2ZWY4OWVmOTlmIiwiY2xpZW50X2lkIjoiZ2F0ZXdheS1jbGllbnQiLCJzY29wZSI6WyJhbGwiXX0.t36wT1GH7YgIHlxXPlIN0AeKZOgDmCKnFGH19dTiPTs",

"token_type": "bearer",

"refresh_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VyX25hbWUiOiJqYWNrIiwic2NvcGUiOlsiYWxsIl0sImF0aSI6ImZkZTY1YTYwLTdmZTMtNDViNC1iMjY2LTk4NmVmODllZjk5ZiIsImV4cCI6MTYzMjk4Nzk4OCwiYXV0aG9yaXRpZXMiOlsic3lzOnJlczpjcmVhdGUiLCJzeXM6cmVzOnJldHJpZXZlIl0sImp0aSI6ImI5OWVhNTM4LTg2MGQtNDZjNC1iYmRjLWQzYTU5MTFkM2RlOCIsImNsaWVudF9pZCI6ImdhdGV3YXktY2xpZW50In0.q7LK1UBZAPl_mdk9fva1RDkC2VRsZ50dqvRlJOBzpFQ",

"expires_in": 3599,

"scope": "all",

"jti": "fde65a60-7fe3-45b4-b266-986ef89ef99f"

}

刷新令牌:

登陆成功会在控制台显示令牌信息,例如:

{

"access_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJleHAiOjE2MzI3MzQzNTksInVzZXJfbmFtZSI6ImphY2siLCJhdXRob3JpdGllcyI6WyJzeXM6cmVzOmNyZWF0ZSIsInN5czpyZXM6cmV0cmlldmUiXSwianRpIjoiMzA3MDNjNDAtMjFiZS00YzU1LWIwNmItZTM1MzZjY2I4YWFkIiwiY2xpZW50X2lkIjoiZ2F0ZXdheS1jbGllbnQiLCJzY29wZSI6WyJhbGwiXX0.C4MdnMBazh3Nuk6WYD41sd6nbP37oyCvBjMr4vAihSQ",

"token_type": "bearer",

"refresh_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VyX25hbWUiOiJqYWNrIiwic2NvcGUiOlsiYWxsIl0sImF0aSI6IjMwNzAzYzQwLTIxYmUtNGM1NS1iMDZiLWUzNTM2Y2NiOGFhZCIsImV4cCI6MTYzMjk4OTc4MywiYXV0aG9yaXRpZXMiOlsic3lzOnJlczpjcmVhdGUiLCJzeXM6cmVzOnJldHJpZXZlIl0sImp0aSI6ImIxNmZkNmJjLTY4MWMtNDJkZC05ZDMwLWYzZWFhNDc2M2VlNSIsImNsaWVudF9pZCI6ImdhdGV3YXktY2xpZW50In0.Sr8XrBA6mLEbsnwh9j67huES1M2zLpGAE9GABx1rgyc",

"expires_in": 3599,

"scope": "all",

"jti": "30703c40-21be-4c55-b06b-e3536ccb8aad"

}

问题解决

单点登陆-redis

500异常

401 认证异常

检查令牌

权限校验过程分析

postman 上传文件

403 访问被拒绝

资源请求图标问题

登陆页面登陆方法设计

登陆成功以后,将token存储到localStorage中,修改登录页面的doLogin方法,例如

doLogin() {

//1.定义url

let url = "http://localhost:9000/auth/oauth/token"

//2.定义参数

let params = new URLSearchParams()

params.append('username',this.username);

params.append('password',this.password);

params.append("client_id","gateway-client");

params.append("client_secret","123456");

params.append("grant_type","password");

//3.发送异步请求

axios.post(url, params).then((response) => {

alert("login ok");

let result=response.data;

localStorage.setItem("accessToken",result.access_token);

location.href="/fileupload.html";

}).catch((error)=>{

console.log(error);

})

}

资源服务器配置

添加依赖

打开(sca-resource)资源服务的pom.xml文件,添加oauth2依赖。

<dependency>

<groupId>org.springframework.cloud</groupId>

<artifactId>spring-cloud-starter-oauth2</artifactId>

</dependency>

令牌处理器配置

package com.jt.auth.config;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import org.springframework.security.oauth2.provider.token.store.JwtTokenStore;

/**

* 创建JWT令牌配置类,基于这个类实现令牌对象的创建和解析.

* JWT令牌的构成有三部分构成:

* 1)HEADER (头部信息:令牌类型,签名算法)

* 2)PAYLOAD (数据信息-用户信息,权限信息,令牌失效时间,...)

* 3)SIGNATURE (签名信息-对header和payload部分进行加密签名)

*/

@Configuration

public class TokenConfig {

//定义令牌签发口令(暗号),这个口令自己定义即可

//在对header和PAYLOAD部分进行签名时,需要的一个口令

private String SIGNING_KEY= "auth";

//初始化令牌生成策略(默认生成策略 UUID)

//这里我们采用JWT方式生成令牌

@Bean

public TokenStore tokenStore(){

return new JwtTokenStore(jwtAccessTokenConverter());

}

//构建JWT令牌转换器对象,基于此对象创建令牌,解析令牌

@Bean

public JwtAccessTokenConverter jwtAccessTokenConverter(){

JwtAccessTokenConverter converter=new JwtAccessTokenConverter();

converter.setSigningKey(SIGNING_KEY);

return converter;

}

}

资源服务令牌解析配置

package com.jt.resource.config;

import com.fasterxml.jackson.databind.ObjectMapper;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.method.configuration.EnableGlobalMethodSecurity;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableResourceServer;

import org.springframework.security.oauth2.config.annotation.web.configuration.ResourceServerConfigurerAdapter;

import org.springframework.security.oauth2.config.annotation.web.configurers.ResourceServerSecurityConfigurer;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.web.access.AccessDeniedHandler;

import javax.servlet.http.HttpServletResponse;

import java.io.PrintWriter;

import java.util.HashMap;

import java.util.Map;

@Configuration

@EnableResourceServer

@EnableGlobalMethodSecurity(prePostEnabled = true)

public class ResourceServerConfig extends ResourceServerConfigurerAdapter {

@Autowired

private TokenStore tokenStore;

/**

* token服务配置

*/

@Override

public void configure(ResourceServerSecurityConfigurer resources) throws Exception {

resources.tokenStore(tokenStore);

}

/**

* 路由安全认证配置

*/

@Override

public void configure(HttpSecurity http) throws Exception {

http.csrf().disable();

http.exceptionHandling()

.accessDeniedHandler(accessDeniedHandler());

http.authorizeRequests().anyRequest().permitAll();

}

//没有权限时执行此处理器方法

public AccessDeniedHandler accessDeniedHandler() {

return (request, response, e) -> {

Map<String, Object> map = new HashMap<>();

map.put("state", HttpServletResponse.SC_FORBIDDEN);//SC_FORBIDDEN的值是403

map.put("message", "没有访问权限,请联系管理员");

//1设置响应数据的编码

response.setCharacterEncoding("utf-8");

//2告诉浏览器响应数据的内容类型以及编码

response.setContentType("application/json;charset=utf-8");

//3获取输出流对象

PrintWriter out=response.getWriter();

//4 输出数据

String result=

new ObjectMapper().writeValueAsString(map);

out.println(result);

out.flush();

};

}

}

ResourceController 方法配置

在controller的上传方法上添加 @PreAuthorize(“hasAuthority(‘sys:res:create’)”)注解,用于告诉底层框架方法此方法需要具备的权限,例如

@PreAuthorize("hasAuthority('sys:res:create')")

@PostMapping("/upload/")

public String uploadFile(MultipartFile uploadFile) throws IOException {

...

}

启动服务访问测试

第一步:启动服务(sca-auth,sca-resource-gateway,sca-resource)

第二步:执行登陆获取access_token令牌

第三步:携带令牌访问资源(url中的前缀"sca"是在资源服务器中自己指定的,你的网关怎么配置的,你就怎么写)

设置请求头(header),要携带令牌并指定请求的内容类型,例如

设置请求体(body),设置form-data,key要求为file类型,参数名与你服务端controller文件上传方法的参数名相同,值为你选择的文件,例如

上传成功会显示你访问文件需要的路径,假如没有权限会提示你没有访问权限。

文件上传JS方法设计

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>文件上传演示</title>

<script src="https://unpkg.com/axios/dist/axios.min.js"></script>

</head>

<body>

<form id="fileForm" method="post" enctype="multipart/form-data" onsubmit="return doUpload()">

<div>

<label>上传文件

<input id="uploadFile" type="file" name="uploadFile">

</label>

</div>

<button type="submit">上传文件</button>

</form>

</body>

<script>

//jquery代码的表单提交事件

function doUpload(){

//前端dubgger

//debugger

//获得用户选中的所有图片(获得数组)

let files=document.getElementById("uploadFile").files;

if(files.length>0){

//获得用户选中的唯一图片(从数组中取出)

let file=files[0];

//开始上传这个图片

//由于上传代码比较多,不想和这里其它代码干扰,所以定义一个方法调用

upload(file);

}

//阻止表单提交效果

return false;

};

// 将file上传到服务器的方法

function upload(file){

//定义一个表单

let form=new FormData();

//将文件添加到表单中

form.append("uploadFile",file);

//异步提交

//let url="http://localhost:8881/resource/upload/";

let url="http://localhost:9000/sca/resource/upload/";

//获取登录后,存储到浏览器客户端的访问令牌

let token=localStorage.getItem("accessToken");

//发送请求时,携带访问令牌

axios.post(url,form,{headers:{"Authorization":"Bearer "+token}})

.then(function (response){

alert("upload ok")

console.log(response.data);

})

.catch(function (e){//失败时执行catch代码块

if(e.response.status==401){

alert("请先登录");

location.href="/login-sso.html";

}else if(e.response.status==403){

alert("您没有权限")

}else if(e.response.status==429){

alert("上传太频繁了")

}

console.log("error",e);

})

}

</script>

</html>

技术摘要应用实践说明

背景分析

企业中数据是最重要的资源,对于这些数据而言,有些可以直接匿名访问,有些只能登录以后才能访问,还有一些你登录成功以后,权限不够也不能访问.总之这些规则都是保护系统资源不被破坏的一种手段.几乎每个系统中都需要这样的措施对数据(资源)进行保护.我们通常会通过软件技术对这样业务进行具体的设计和实现.早期没有统一的标准,每个系统都有自己独立的设计实现,但是对于这个业务又是一个共性,后续市场上就基于共性做了具体的落地实现,例如Spring Security,Apache shiro,JWT,Oauth2等技术诞生了.

Spring Security 技术

Spring Security 是一个企业级安全框架,由spring官方推出,它对软件系统中的认证,授权,加密等功能进行封装,并在springboot技术推出以后,配置方面做了很大的简化.现在市场上分布式架构中的安全控制,正在逐步的转向Spring Security。Spring Security 在企业中实现认证和授权业务时,底层构建了大量的过滤器,如图所示:

其中:

图中绿色部分为认证过滤器,黄色部分为授权过滤器。Spring Security就是通过这些过滤器然后调用相关对象一起完成认证和授权操作.

Jwt 数据规范

JWT(JSON WEB Token)是一个标准,采用数据自包含方式进行json格式数据设计,实现各方安全的信息传输,其官方网址为:https://jwt.io/。官方JWT规范定义,它构成有三部分,分别为Header(头部),Payload(负载),Signature(签名),其格式如下:

xxxxx.yyyyy.zzzzz

Header部分

Header 部分是一个 JSON 对象,描述 JWT 的元数据,通常是下面的样子。

{

"alg": "HS256",

"typ": "JWT"

}

上面代码中,alg属性表示签名的算法(algorithm),默认是 HMAC SHA256(简写HS256);typ属性表示这个令牌(token)的类型(type),JWT 令牌统一写为JWT。最后,将这个 JSON 对象使用 Base64URL 算法(详见后文)转成字符串。

Payload部分

Payload 部分也是一个 JSON 对象,用来存放实际需要传递的数据。JWT规范中规定了7个官方字段,供选用(了解)。

iss (issuer):签发人

exp (expiration time):过期时间

sub (subject):主题

aud (audience):受众

nbf (Not Before):生效时间

iat (Issued At):签发时间

jti (JWT ID):编号

除了官方字段,你还可以在这个部分定义私有字段,下面就是一个例子。

{

"sub": "1234567890",

"name": "John Doe",

"admin": true

}

注意,JWT 默认是不加密的,任何人都可以读到,所以不要把秘密信息放在这个部分。

这个 JSON 对象也要使用 Base64URL 算法转成字符串。

Signature部分

Signature 部分是对前两部分的签名,其目的是防止数据被篡改。

首先,需要指定一个密钥(secret)。这个密钥只有服务器才知道,不能泄露给用户。然后,使用 Header 里面指定的签名算法(默认是 HMAC SHA256),按照下面的公式产生签名。

HMACSHA256(

base64UrlEncode(header) + "." +

base64UrlEncode(payload),

secret)

算出签名以后,把 Header、Payload、Signature 三个部分拼成一个字符串,每个部分之间用"点"(.)分隔,就可以返回给用户。

Oauth2规范

oauth2定义了一种认证授权协议,一种规范,此规范中定义了四种类型的角色:

1)资源有者(User)

2)认证授权服务器(jt-auth)

3)资源服务器(jt-resource)

4)客户端应用(jt-ui)

同时,在这种协议中规定了认证授权时的几种模式:

1)密码模式 (基于用户名和密码进行认证)

2)授权码模式(就是我们说的三方认证:QQ,微信,微博,。。。。)

3)…

总结(Summary)

重难点分析

单点登陆系统的设计架构(微服务架构)

服务的设计及划分(资源服务器,认证服务器,网关服务器,客户端服务)

认证及资源访问的流程(资源访问时要先认证再访问)

认证和授权时的一些关键技术(Spring Security,Jwt,Oauth2)

FAQ 分析

为什么要单点登陆(分布式系统,再访问不同服务资源时,不要总是要登陆,进而改善用户体验)

单点登陆解决方案?(市场常用两种: spring security+jwt+oauth2,spring securit+redis+oauth2)

Spring Security 是什么?(spring框架中的一个安全默认,实现了认证和授权操作)

JWT是什么?(一种令牌格式,一种令牌规范,通过对JSON数据采用一定的编码,加密进行令牌设计)

OAuth2是什么?(一种认证和授权规范,定义了单点登陆中服务的划分方式,认证的相关类型)

…

Bug 分析

401 : 访问资源时没有认证。

403 : 访问资源时没有权限。

404:访问的资源找不到(一定要检查你访问资源的url)

405: 请求方式不匹配(客户端请求方式是GET,服务端处理请求是Post就是这个问题)

500: 不看后台无法解决?(error,warn)

…

二.单点登录系统拓展实现

1.拓展业务描述

增加数据库访问

第一:登录用户信息来自数据库(用户自身信息以及用户对应的权限信息)

第二:将上传的文件信息写入到数据库(自己做)

第三:将登录操作,文件上传操作的操作日志写入到数据库.(自己做)

增加服务之间的调用

第一:认证服务调用系统服务(获取用户以及用户权限)

第二:认证服务与资源服务都调用系统服务(将日志传递给系统服务,进行数据的持久化)-自己做

2.系统服务设计及实现

业务描述

系统服务sca-system工程用于提供其它服务需要的基础数据,例如用户信息,日志信息的记录等,其关键表设计例如:

工程结构

数据初始化

将jt-sso.sql文件在mysql中执行一下,其过程如下:

第一:登录mysql

mysql -uroot -proot

第二:通过source指令执行jt-sso.sql文件

source d:/jt-sso.sql

创建系统工程

创建sca-system工程,此工程作为02-sca-files的子工程进行业务实现,例如:

添加项目核心依赖

<!--1.数据库访问相关-->

<!--1.1 mysql 数据库驱动-->

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

</dependency>

<!--1.2 mybatis plus 插件-->

<dependency>

<groupId>com.baomidou</groupId>

<artifactId>mybatis-plus-boot-starter</artifactId>

<version>3.4.2</version>

</dependency>

<!--服务治理相关-->

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-starter-alibaba-nacos-discovery</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-starter-alibaba-nacos-config</artifactId>

</dependency>

<!--Web 服务相关-->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

创建项目配置文件

在项目中添加bootstrap.yml文件,其内容如下:

server:

port: 8061

spring:

application:

name: sca-system

cloud:

nacos:

discovery:

server-addr: localhost:8848

config:

server-addr: localhost:8848

file-extension: yml

datasource:

url: jdbc:mysql:///jt-sso?serverTimezone=Asia/Shanghai&characterEncoding=utf8

username: root

password: root

创建项目启动及测试类

第一步:在项目中添加启动类,例如:

package com.jt;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

public class SystemApplication {

public static void main(String[] args) {

SpringApplication.run(SystemApplication.class, args);

}

}

第二步:在项目中添加单元测试类,测试数据库连接,例如:

package com.jt.dao;

import org.junit.jupiter.api.Test;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.boot.test.context.SpringBootTest;

import javax.sql.DataSource;

import java.sql.Connection;

import java.sql.SQLException;

@SpringBootTest

public class DateSourceTests {

/**

* DateSource为java中一个数据源规范,所有连接池的设计

* 需要需要遵守此规范,我们获取连接可以通过此对象获取

* 假如项目中添加了连接池依赖,spring底层会自动创建此对象

*/

@Autowired

private DataSource dataSource;//HikariDataSource

@Test

void testGetConnection() throws SQLException {

Connection connnection = dataSource.getConnection();

System.out.println(connnection);

}

}

Pojo对象逻辑实现

添加项目User对象,用于封装用户信息。

Dao对象逻辑实现

第一步:创建UserMapper接口,并定义基于用户名查询用户信息,基于用户id查询用户权限信息的方法,代码如下:

sql语句:

#基于用户名获取用户信息

select * from tb_users where username='admin';

#查询用户权限-方案1

#基于用户id获取角色

select role_id from tb_user_roles where user_id=1;

#基于角色id获取菜单id

select menu_id from tb_role_menus where role_id=1;#1,2,3

#基于菜单id获取菜单对应的权限标识

select permission from tb_menus where id in (1,2,3);

#查询用户权限-方案2(多表嵌套查询)

select permission

from tb_menus

where id in(select menu_id from tb_role_menus where role_id=(select role_id from tb_user_roles where user_id=1));

#查询用户权限--方案3(多表关联查询)

select distinct m.permission

from tb_user_roles ur join tb_role_menus rm

on ur.role_id=rm.role_id

join tb_menus m

on rm.menu_id=m.id

where ur.id=1 #user id

package com.jt.system.dao;

import com.baomidou.mybatisplus.core.mapper.BaseMapper;

import com.jt.system.pojo.User;

import org.apache.ibatis.annotations.Mapper;

import org.apache.ibatis.annotations.Select;

import java.util.List;

@Mapper

public interface UserMapper extends BaseMapper<User> {

/**

* 基于用户名查询用户信息,此方法服务登录操作

* @param username 这个值来自客户端用户的输入

* @return 查询到的用户信息

*/

@Select("select id,username,password,status " +

"from tb_users where username=#{username}")

User selectUserByUsername(String username);

/**

* 基于用户id查询用户权限(这里比较难)

* @param userId

* @return

*/

@Select("select distinct m.permission " +

"from tb_user_roles ur join tb_role_menus rm " +

" on ur.role_id=rm.role_id " +

" join tb_menus m " +

" on rm.menu_id=m.id " +

"where ur.id=#{userId}")

List<String> selectUserPermissions(Long userId);

}

第二步:创建UserMapperTests类,对业务方法做单元测试,例如:

package com.jt.dao;

import com.jt.system.dao.UserMapper;

import com.jt.system.pojo.User;

import org.junit.jupiter.api.Test;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.boot.test.context.SpringBootTest;

import java.util.List;

@SpringBootTest

public class UserMapperTests {

@Autowired

private UserMapper userMapper;

@Test

void testSelectUserByUserName(){

User admin =

userMapper.selectUserByUsername("admin");

System.out.println(admin);

}

@Test

void testSelectUserPermissions(){

List<String> permissions =

userMapper.selectUserPermissions(1L);

System.out.println(permissions);

}

}

运行结果如下:

Service对象逻辑实现

创建UserService接口及实现泪,定义用户及用户权限查询逻辑,代码如下:

第一步:定义service接口,代码如下:

package com.jt.system.service;

import com.jt.system.pojo.User;

import java.util.List;

public interface UserService {

User selectUserByUsername(String username);

List<String> selectUserPermissions(Long userId);

}

第二步:定义serviceImpl接口实现类,代码如下:

package com.jt.system.service.impl;

import com.jt.system.dao.UserMapper;

import com.jt.system.pojo.User;

import com.jt.system.service.UserService;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.stereotype.Service;

import java.util.List;

@Service

public class UserServiceImpl implements UserService {

@Autowired

private UserMapper userMapper;

@Override

public User selectUserByUsername(String username) {

return userMapper.selectUserByUsername(username);

}

@Override

public List<String> selectUserPermissions(Long userId) {

return userMapper.selectUserPermissions(userId);

}

}

Controller对象逻辑实现

package com.jt.system.controller;

import com.jt.system.pojo.User;

import com.jt.system.service.UserService;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.PathVariable;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

import java.util.List;

@RequestMapping("/user/")

@RestController

public class UserController {

@Autowired

private UserService userService;

@GetMapping("/login/{username}")

public User doSelectUserByUsername(@PathVariable("username") String username){

return userService.selectUserByUsername(username);

}

@GetMapping("/permission/{userId}")

public List<String> doSelectUserPermission(@PathVariable("userId") Long userId){

return userService.selectUserPermissions(userId);

}

}

启动服务进行访问测试

启动sca-system工程服务,打开浏览器分别对用户及用户权限信息的获取进行访问测试

http://localhost:8061/user/login/admin

http://localhost:8061/user/permission/1

3.认证服务工程中Feign应用

业务描述

在认证sca-auth工程中,我们通过调用sca-system服务获取登录用户信息,用户权限信息.

添加Feign依赖

在sca-auth工程中添加如下依赖,例如:

<dependency>

<groupId>org.springframework.cloud</groupId>

<artifactId>spring-cloud-starter-openfeign</artifactId>

</dependency>

Pojo对象逻辑实现

package com.jt.auth.pojo;

import lombok.Data;

import java.io.Serializable;

@Data

public class User implements Serializable {

private static final long serialVersionUID = 4831304712151465443L;

private Long id;

private String username;

private String password;

private String status;

}

Feign接口逻辑实现

创建Feign接口,基于feign实现远程调用逻辑,例如:

package com.jt.auth.feign;

import com.jt.auth.pojo.User;

import org.springframework.cloud.openfeign.FeignClient;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.PathVariable;

import java.util.List;

@FeignClient(name = "sca-system",contextId = "remoteUserService")

public interface RemoteUserService {

/**定义基于用户查询用户信息的方法*/

@GetMapping("/user/login/{username}")

User selectUserByUsername(

@PathVariable("username") String username);

/**基于用户名查询用户权限信息*/

@GetMapping("/user/permission/{userId}")

List<String> selectUserPermissions(

@PathVariable("userId")Long userId);

}

调用Feign接口逻辑

在sca-auth工程中的UserDetailServiceImpl中添加对feign接口的调用,例如:

package com.jt.service;

import com.jt.auth.feign.RemoteUserService;

import lombok.extern.slf4j.Slf4j;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.security.core.authority.AuthorityUtils;

import org.springframework.security.core.userdetails.User;

import org.springframework.security.core.userdetails.UserDetails;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.core.userdetails.UsernameNotFoundException;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.stereotype.Service;

import java.rmi.Remote;

import java.util.List;

/**

* 登录时用户信息的获取和封装会在此对象进行实现,

* 在页面上点击登录按钮时,会调用这个对象的loadUserByUsername方法,

* 页面上输入的用户名会传给这个方法的参数

*/

@Slf4j

@Service

public class UserDetailsServiceImpl

implements UserDetailsService {

@Autowired

private BCryptPasswordEncoder passwordEncoder;

//UserDetails用户封装用户信息(认证和权限信息)

@Autowired

private RemoteUserService remoteUserService;

/**

* 基于用户名获取数据库中的用户信息

* @param username 这个username来自客户端

* @return

* @throws UsernameNotFoundException

*/

@Override

public UserDetails loadUserByUsername(String username)

throws UsernameNotFoundException {

//最初的写法(假数据)

//1.基于用户名查询用户信息(暂时先给假数据)

//Userinfo info=userMapper.selectUserByUsername(username);

//String encodePassword=//假设这个密码来自数据库

// passwordEncoder.encode("123456");

//2.封装用户相关信息(用户名,密码,用户权限信息等)并返回

/*return new User(username,

encodePassword,//必须是已经加密的密码

AuthorityUtils.createAuthorityList(//这里的权限后面讲

"sys:res:create",

"sys:res:retrieve"));*/

//基于fegion方式获取远程数据并封装

//1.基于用户名获取用户信息

com.jt.auth.pojo.User user = remoteUserService.selectUserByUsername(username);

if(user==null){

throw new UsernameNotFoundException("用户不存在!!!!!");

}

//2.基于用户id查询用户权限

List<String> permissions =

remoteUserService.selectUserPermissions(user.getId());

log.info("permissions {} ",permissions);

//3.对查询结果进行封装并返回

return new User(username,

user.getPassword(),

AuthorityUtils.createAuthorityList(

permissions.toArray(new String[]{})));

}

}

启动服务进行访问测试

启动nacos,sca-auth,sca-resource,sca-resource-gateway,sca-system,sca-resource-ui工程,然后从登录开始进行测试.

admin 123456

user 123456

总结(Summary)

本章节利用同学们学过的知识点,在单点登录系统中添加了数据访问,Feign方式的服务调用逻辑,可以基于这里的逻辑实现,自己拓展日志等逻辑的实现。

问题解决

Postman测试刷新令牌

生成序列化ID

Idea&@Autowired

当使用@Autowired注解描述属性时,假如属性下有红色波浪线提示,可参考如下配置

6786

6786

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?