预备知识

流光是一个绝好的ftp、pop3解密工具,漏洞扫描也是众多扫描其中最具特色的一个,除了提供全面的扫描功能以外,利用C/S结构设计的扫描思想更是在众多复杂的应用场合脱颖而出。

特征

1、用于检测POP3/FTP主机中用户密码安全漏洞。

2、163/169双通。

3、多线程检测,消除系统中密码漏洞。

4、高效的用户流模式。

5、高效服务器流模式,可同时对多台POP3/FTP主机进行检测。

6、最多500个线程探测。

7、线程超时设置,阻塞线程具有自杀功能,不会影响其他线程。

8、支持10个字典同时检测。

9、检测设置可作为项目保存。

10、取消了国内IP限制而且免费。

漏洞扫描

流光目前的漏洞扫描包括:

POP3、FTP、IMAP、TELNET、MSSQL、MYSQL、WEB、IPC、RPC、DAEMON等。

暴力破解

提供POP3/FTP/IMAP/HTTP/PROXY/MSSQL/SMB/WMI的暴力破解功能。

网络嗅探利用ARP欺骗,对交换环境下的局域网内主机进行嗅探。和流光的漏洞扫描模块一样,网络嗅探也采用了C/S的结构,可以提供远程网络的嗅探功能。渗透工具

包括SQLCMD/NTCMD/SRV/TCP Relay等得心应手的辅助渗透工具。

字典工具可以定制各种各样的字典文件,为暴力破解提供高效可用的字典。

杂项工具

PcAnyWhere密码文件的解码等。

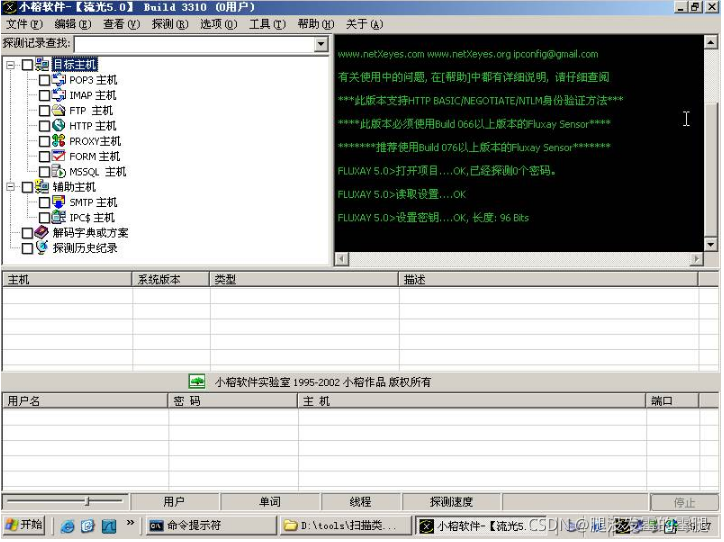

运行后,会看到程序的主界面,左边是探测目标主机类型,辅助主机,解码字典,历史记录,右侧类似于CMD窗口,会显示探测的过程,下边会显示主机及系统版本,最下边会显示猜解出来的用户名和密码,如下图:

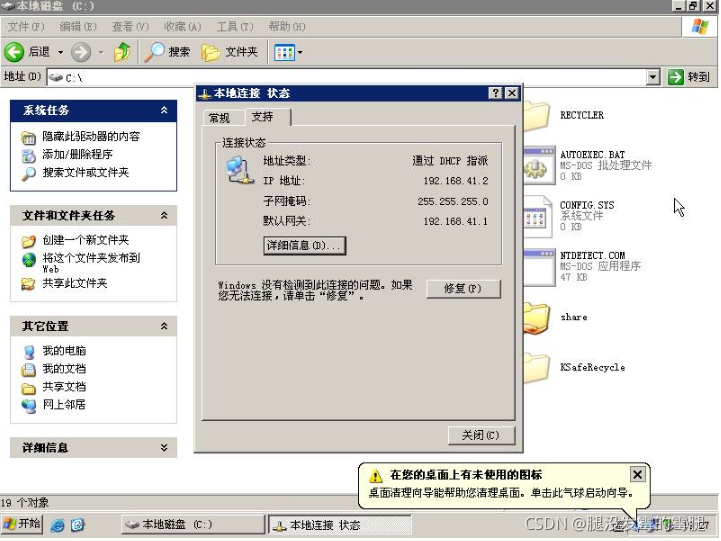

进入xp系统(目标测试机),在状态栏里,单击本地连接图标,然后单击支持选项卡, 会看到XP系统的ip是92.168.41.2(不固定),如下图:

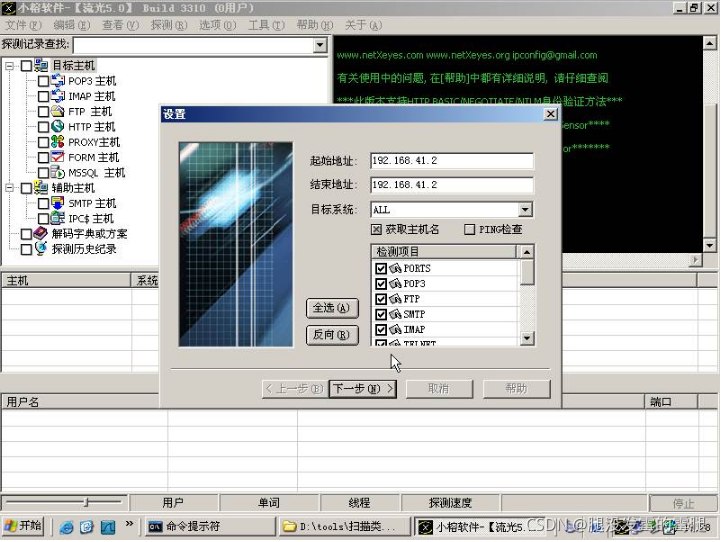

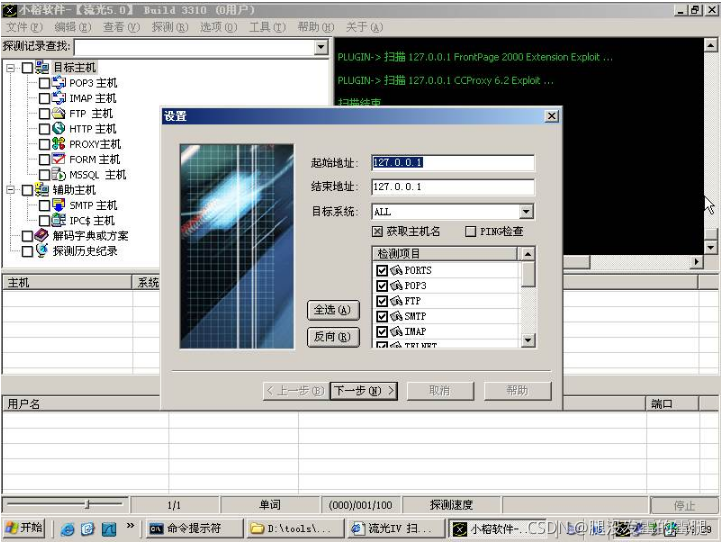

选择文件里的高级扫描向导,进入设置对话框,可以输入起始ip和结束ip地址,进行扫描ip段,咱们只是扫描XP系统,就设置起始和结束地址都为192.168.41.2即可,目标系统和检测项目,默认是最全的,所以无需改动,点击下一步,如下图:

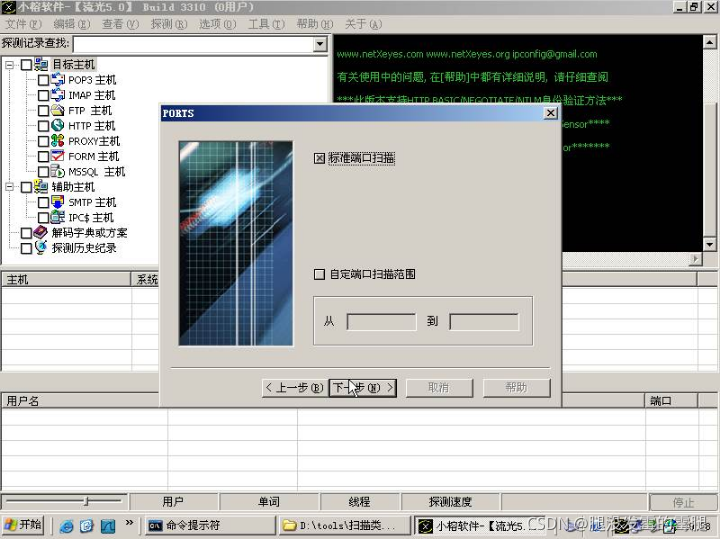

进入ports扫描了,可以按照标准端口扫描,就是所有端口,还可以自定义扫描哪些端口,选择标准端口扫描即可,点击下一步,如下图:

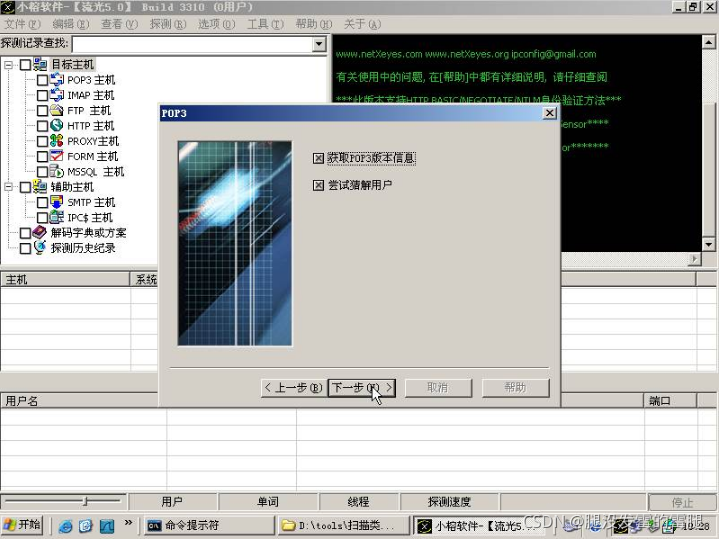

设置POP3扫描项目,获取版本信息和尝试猜解用户都选上,然后点击下一步,如下图:

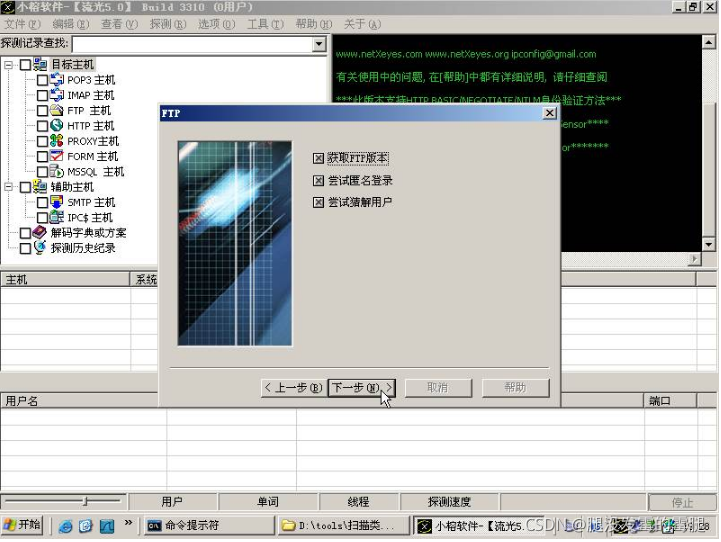

针对FTP扫描设置,尝试获取ftp版本,匿名登录,猜解用户都选上,然后点击下一步,如下图:

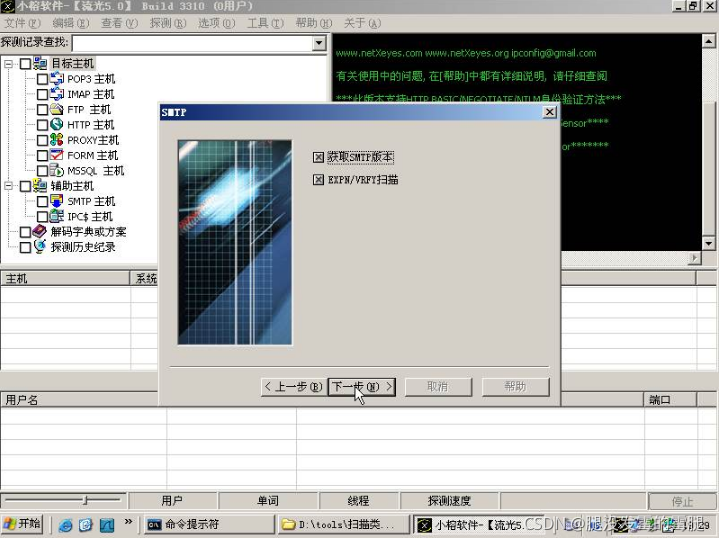

接下来是SMTP选项,将获取版本和EXPN/VPFY扫描都选上,然后点击下一步,如下图:

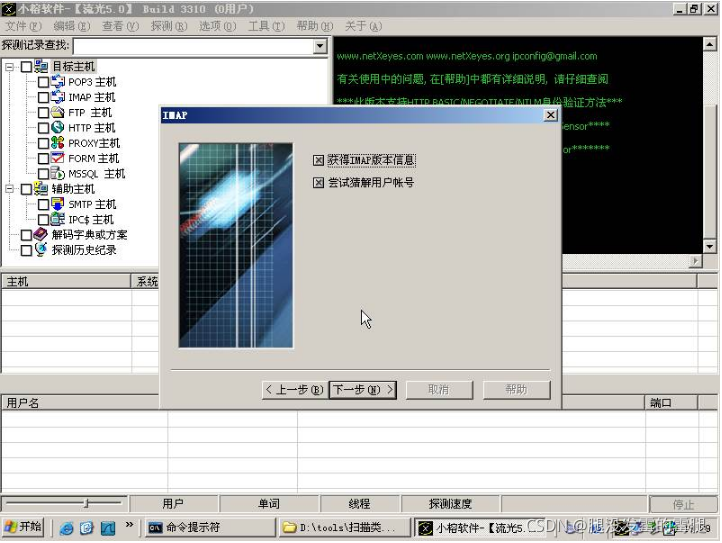

接下来是IMAP选项,将获取版本和猜解用户扫描都选上,然后点击下一步,如下图

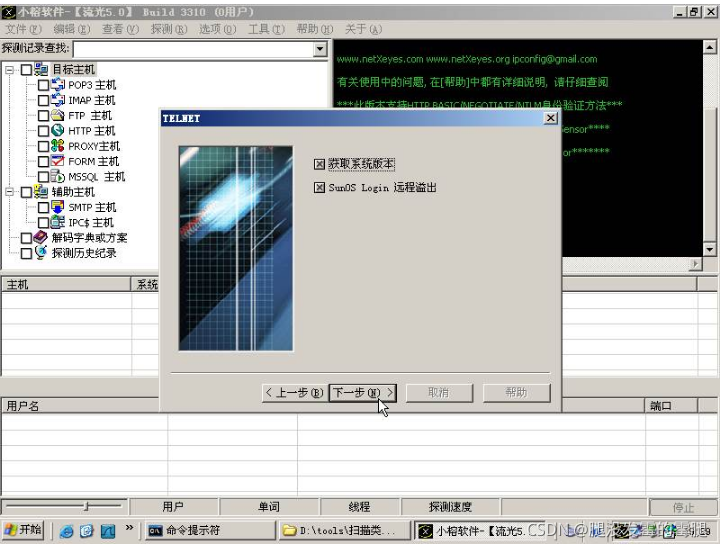

接下来是TELNET选项,将获取系统版本和EXPN/VPFY扫描都选上,然后点击下一步,如下图:

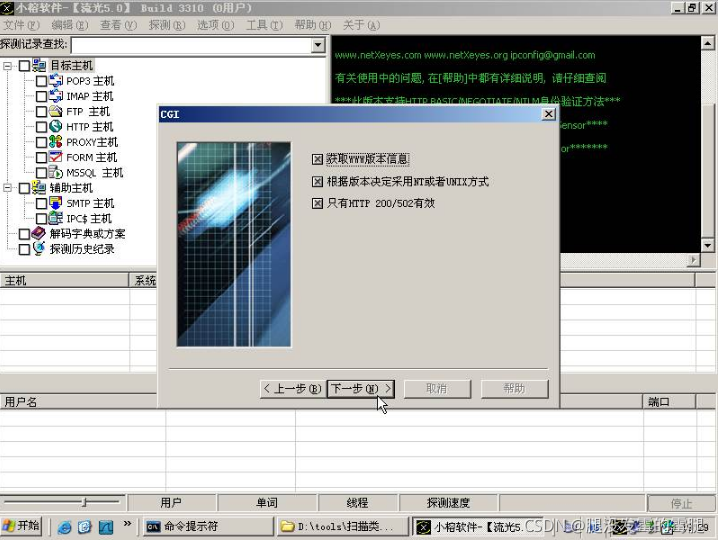

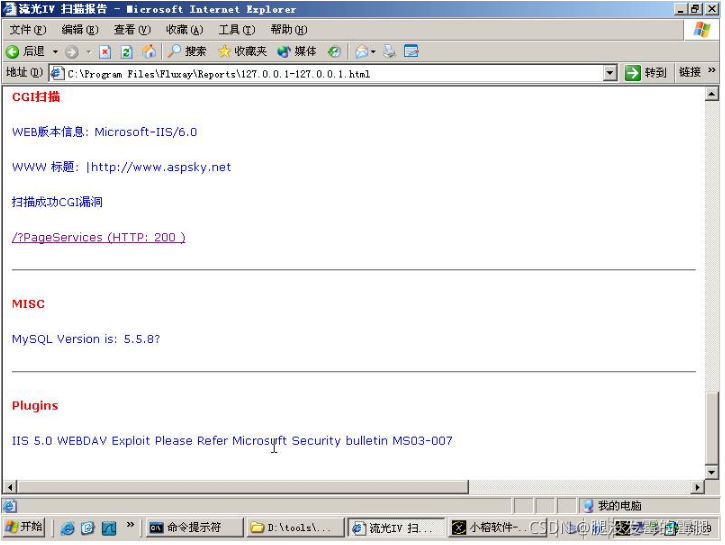

接下来是CGI选项,将获取WWW版本,根据版本决定采用NT或者UNIX方式,只有HTTP 200/502有效都选上,然后点击下一步,如下图:

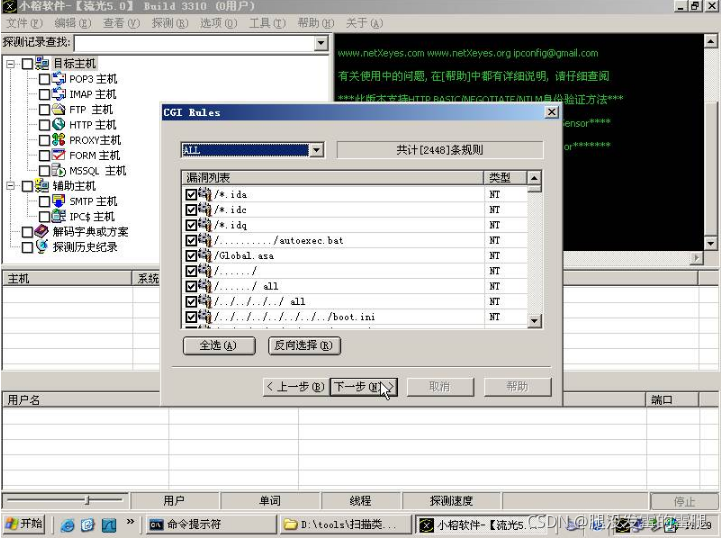

CGI Rules里设置的是一些规则,当然是越全越好了,所以按照默认,点击下一步,如下图:

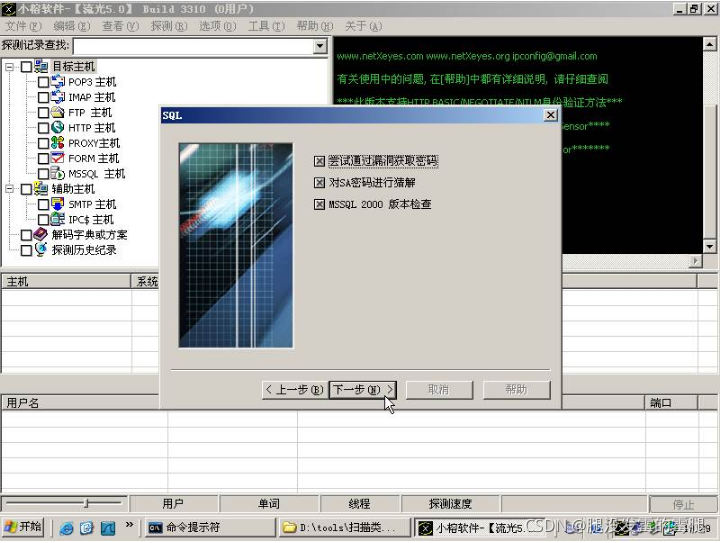

SQL选项,按照默认,全部都选上,点击下一步,如下图:

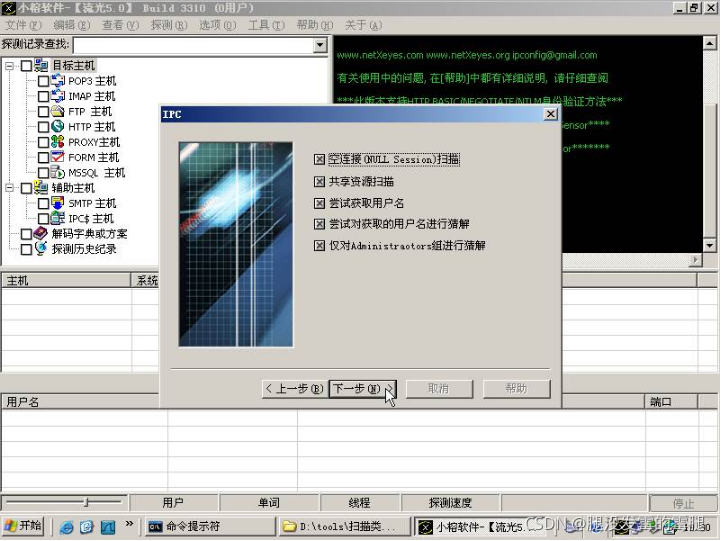

IPC这里,会设置空连接,共享资源等,按照默认,全部都选上,点击下一步,如下图:

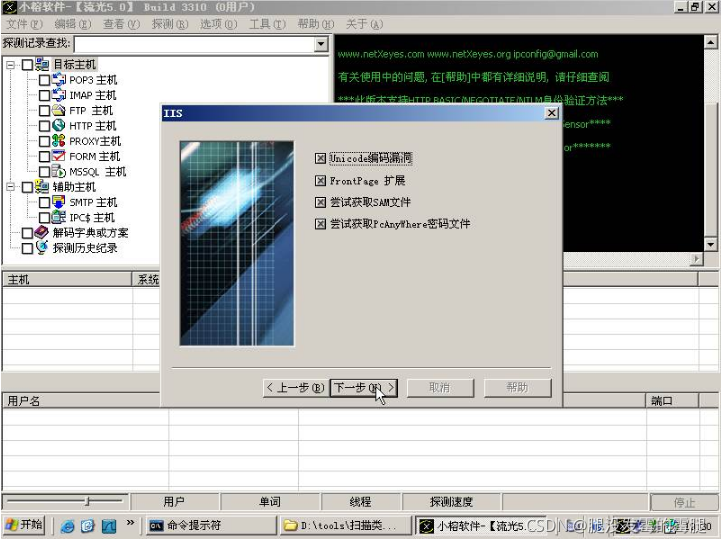

IIS选项,会探测unicode编码漏洞,获取SAM文件等,按照默认,全部都选上,点击下一步,如下图:

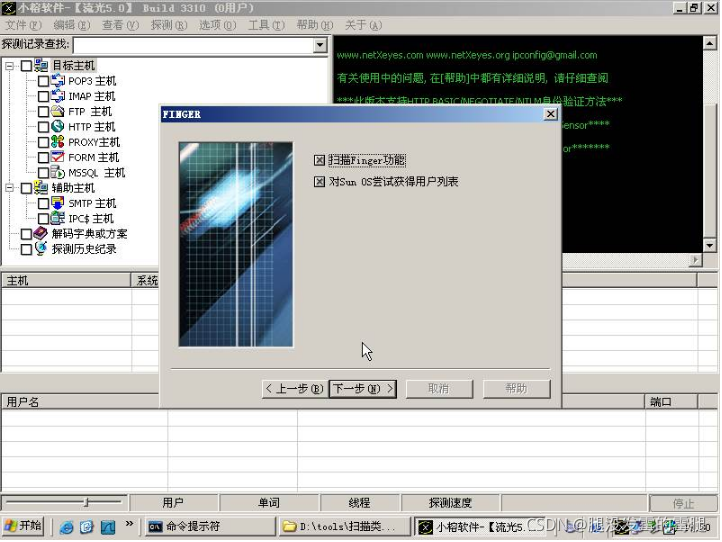

FINGER选项主要是针对Linux系统的,会扫描finger功能,尝试获取用户列表,按照默认,全部都选上,点击下一步,如下图:

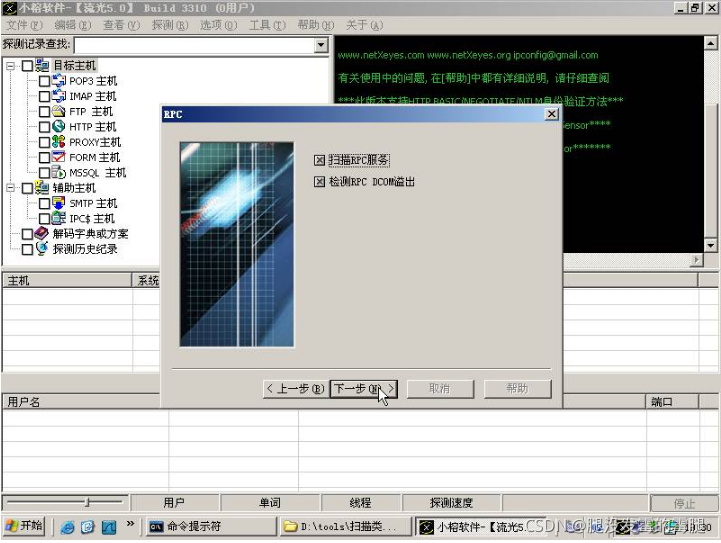

RPC选项,会扫描主机的RPC服务,并检测是否具有溢出,按照默认,全部都选上,点击下一步,如下图:

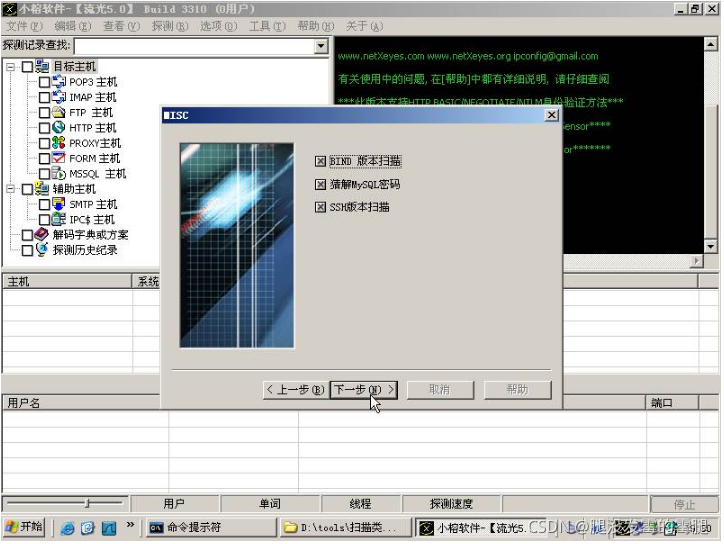

MISC选项,会扫描DNS功能软件BIND版本,猜解mysql密码等,按照默认,全部都选上,点击下一步,如下图:

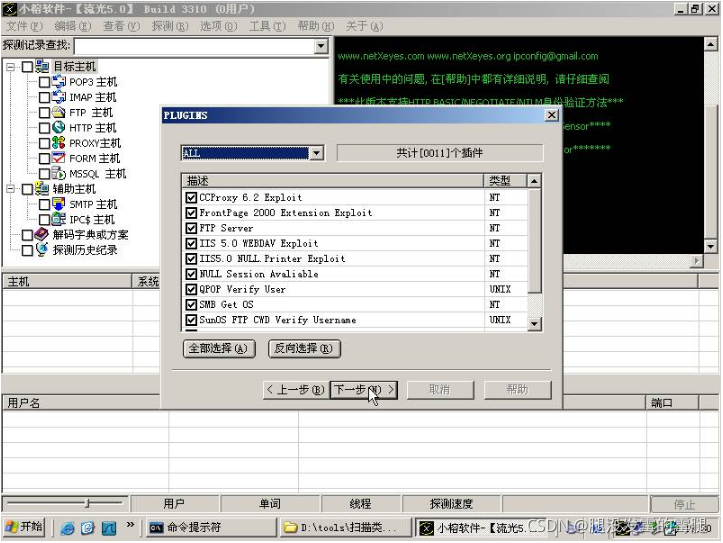

plugins是要用的各种漏洞插件,全选上,点击下一步,如下图:

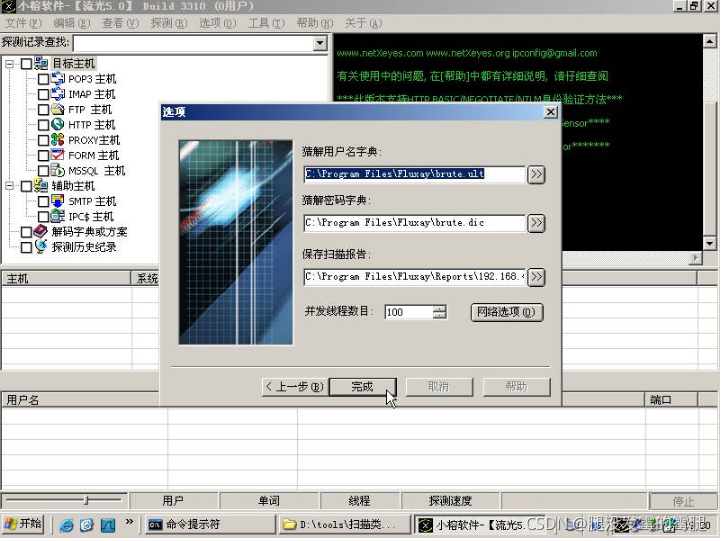

接下来会设置用户名和密码字典,以及保存扫描报告的地方,这里按照默认就行了,至于设置线程等信息可以根据运行流光主机的情况来设置,机器性能好,可以设置多一点,机器性能好就设置少一点,否则会导致主机运行缓慢设置司机,这里设置为100,如下图:

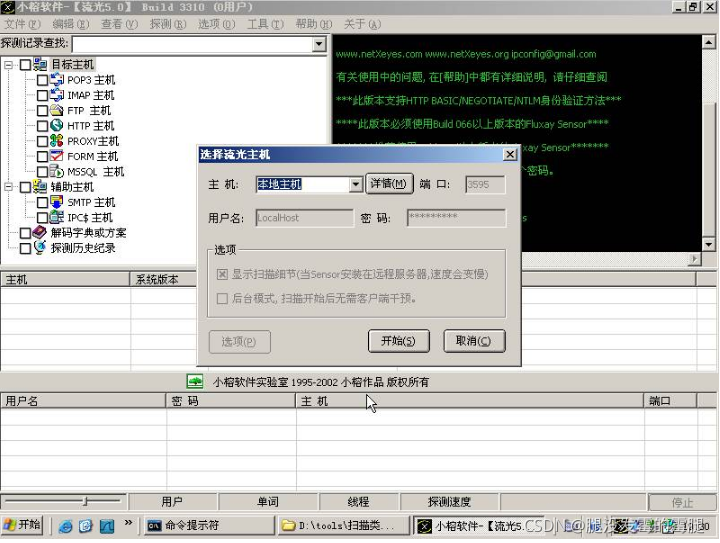

接下来可以设置开始扫描,如下图:

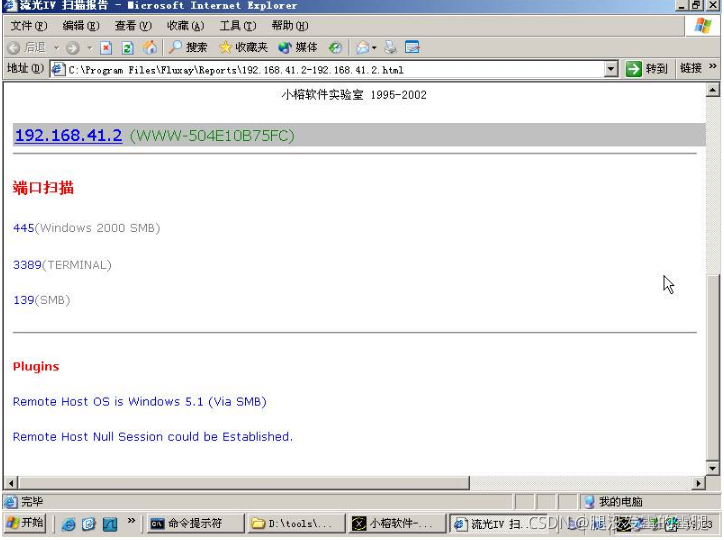

扫描结束后,可以浏览具体的扫描报告,能看到开放的端口等信息,因为扫描的是XP系统,不是服务器系统,所以信息比较少,如下图:

可以重新扫描一下2003系统,因为是扫描本机,所以起始ip和结束地址都设置为127.0.0.1,如下图

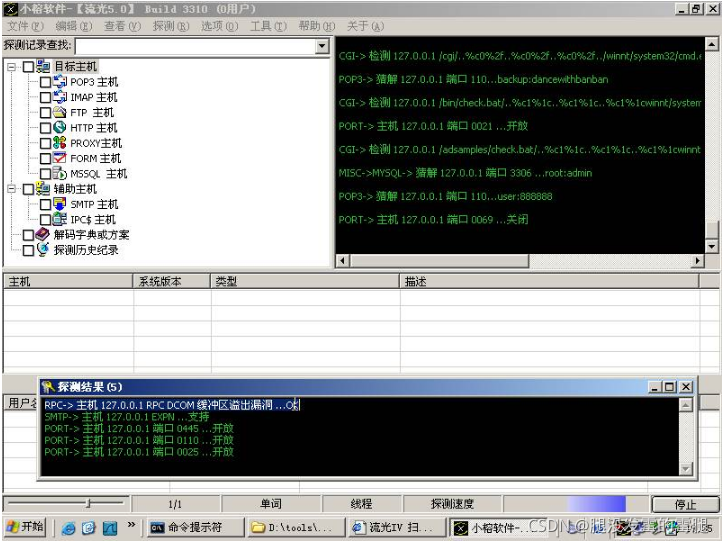

中间的设置和扫描XP 一样,故不再赘述,下边是扫描2003系统的过程,如下图:

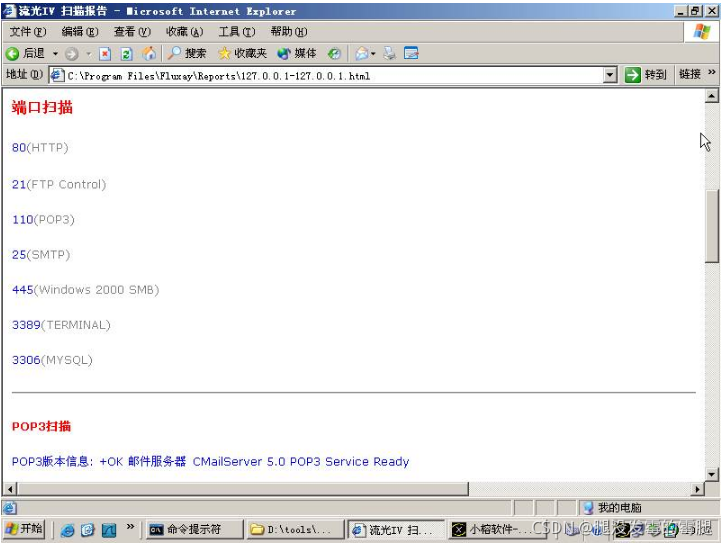

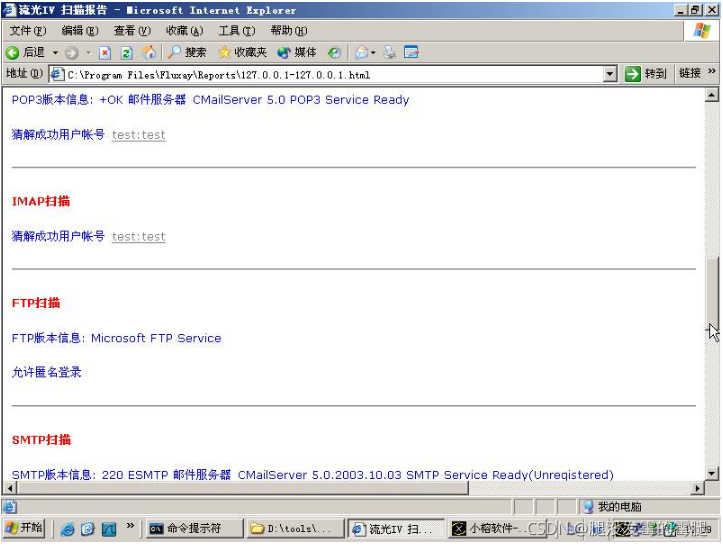

是扫描后输出的报告,流光会以ip地址或者ip地址段来命名报告名字,所以会看到报告文件名字就是127.0.0.1-127.0.0.1.html,如下图:

可以在日志里看到猜解出来的pop3和IMAP用户名,密码等信息,可以看到流光的强大之处。如下图:

3678

3678

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?