最近发现Metasploitable2是靶机,可以直接用DVWA,不用自己用phpstudy搭建环境了(都怪我之前不知道这个靶机,本地搭建DVWA老不成功,其实是包下载的问题)

和kali配合着使用

下载地址: Metasploitable - Browse Files at SourceForge.net

注意:下载下来是zip,解压后用VMware打开;下载下来是VMware的,直接用VMWare打开Metasploitable.vmx文件即可

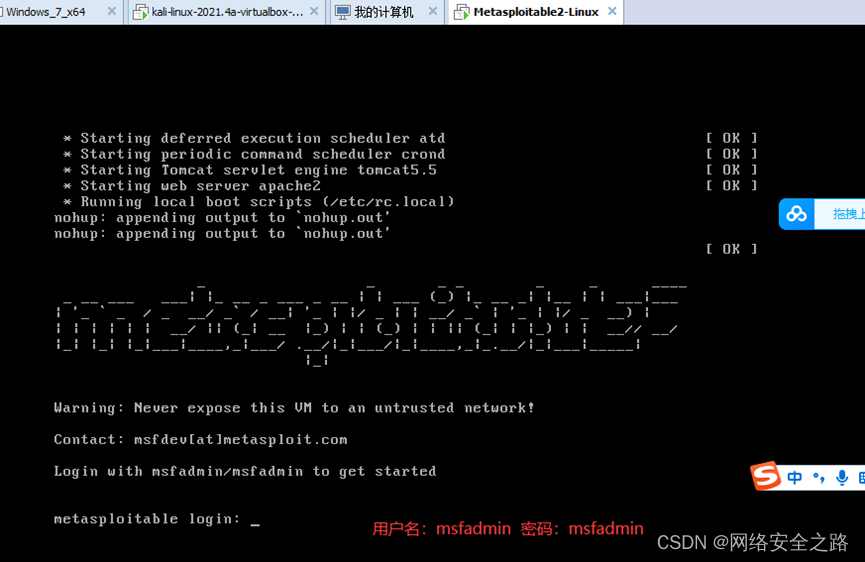

Metasploitable系统的默认账号密码:msfadmin;msfadmin

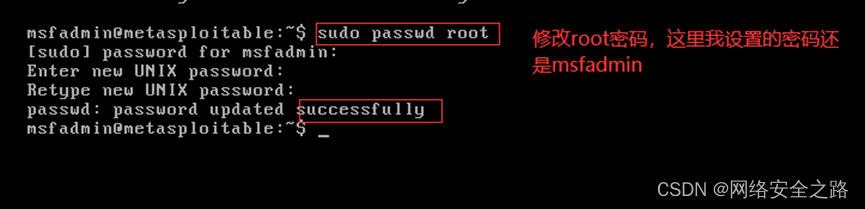

修改root密码

命令:sudo passwd root

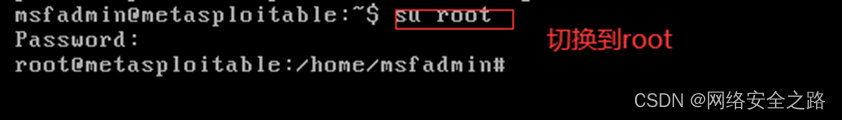

切换到root

命令:su root

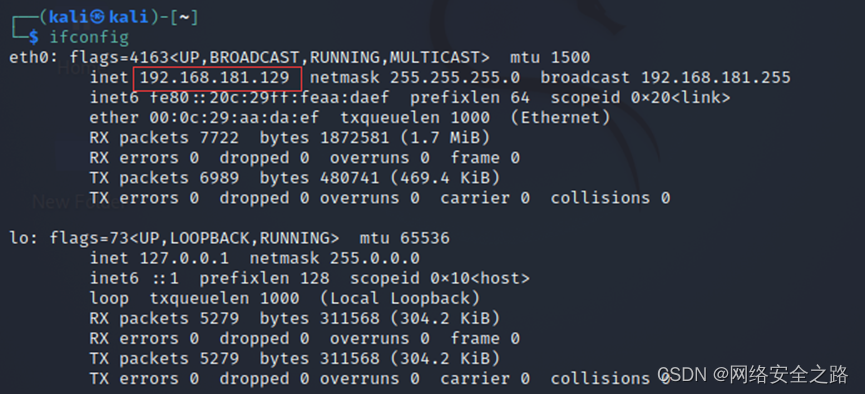

切换到kali,查看本机IP,用ifconfig

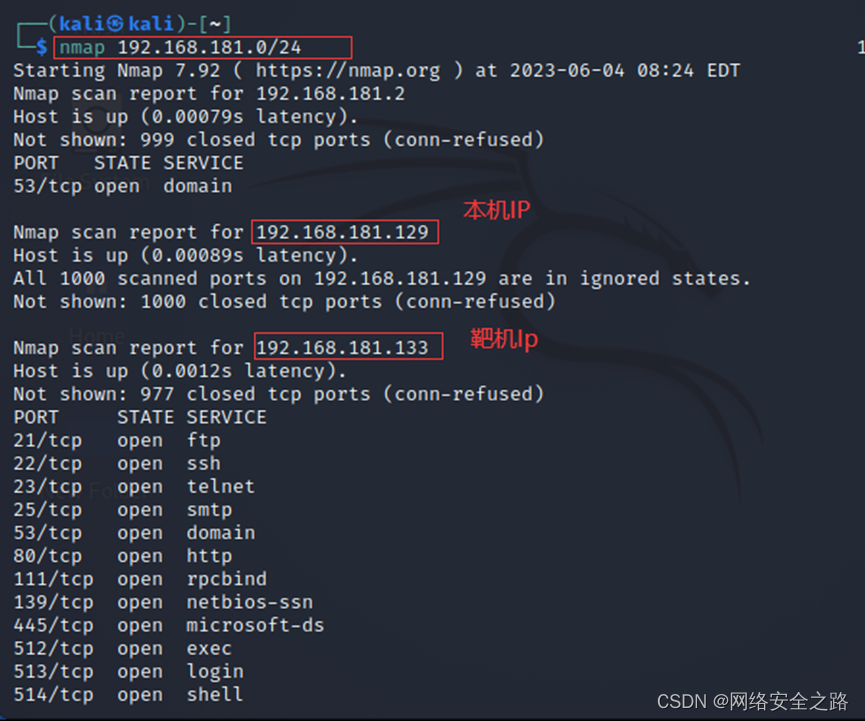

确认所在网络存活主机信息:

命令:192.168.181.0/24

注:0/24是固定的 24什么含义?

看出192.168.118.133存活,也就是Metasploitable2 虚拟机(靶机)

靶机中预装了DVWA等,在kali(攻击机)的浏览器里输入靶机IP

点击DVWA

账号:admin

密码:password

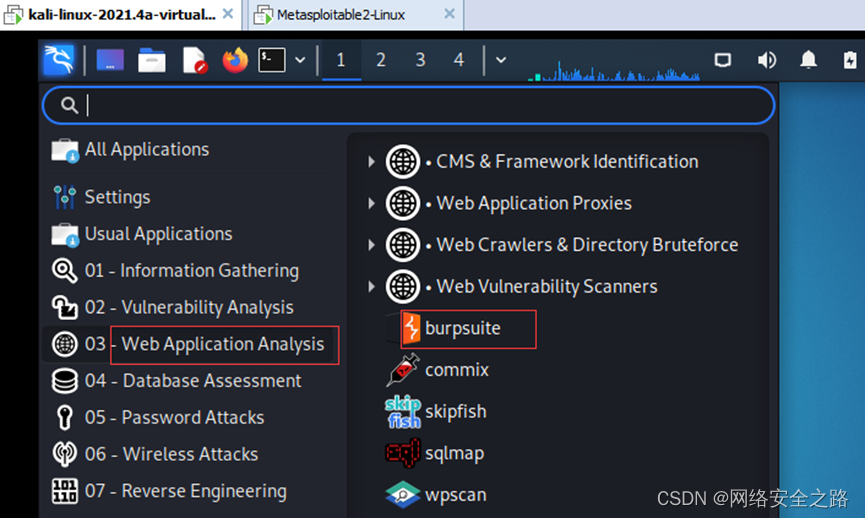

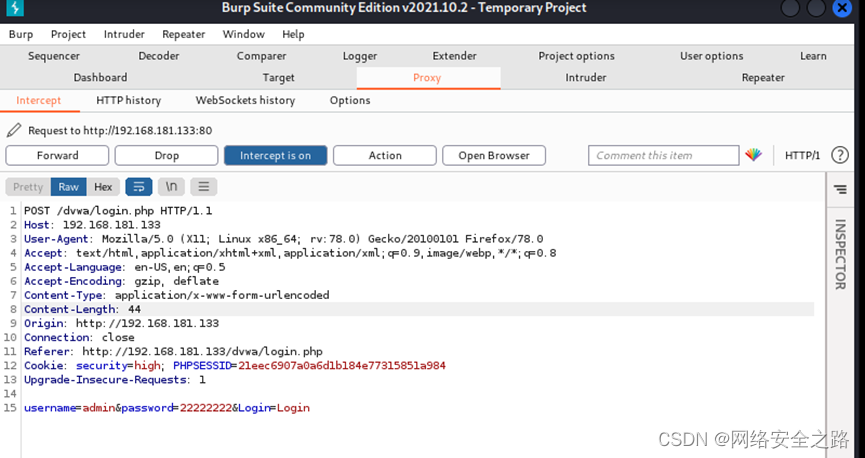

kali中打开Burp Suite(浏览器和服务器之间充当中间人角色,相当于代理服务器)

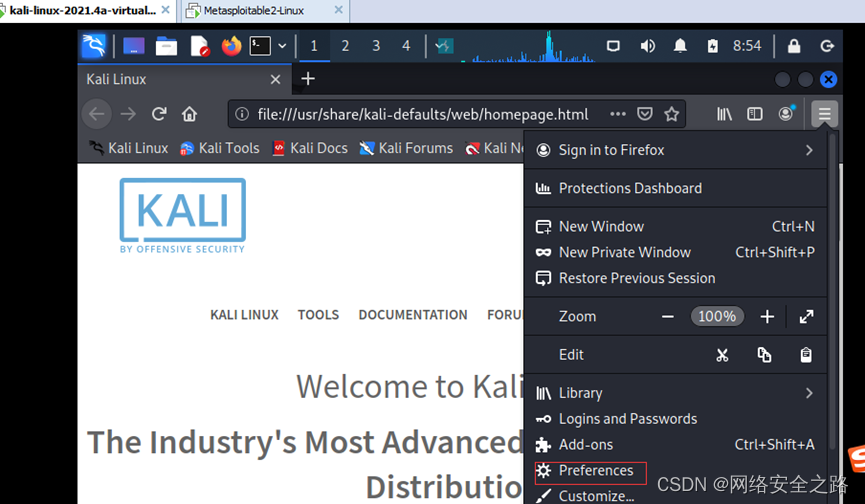

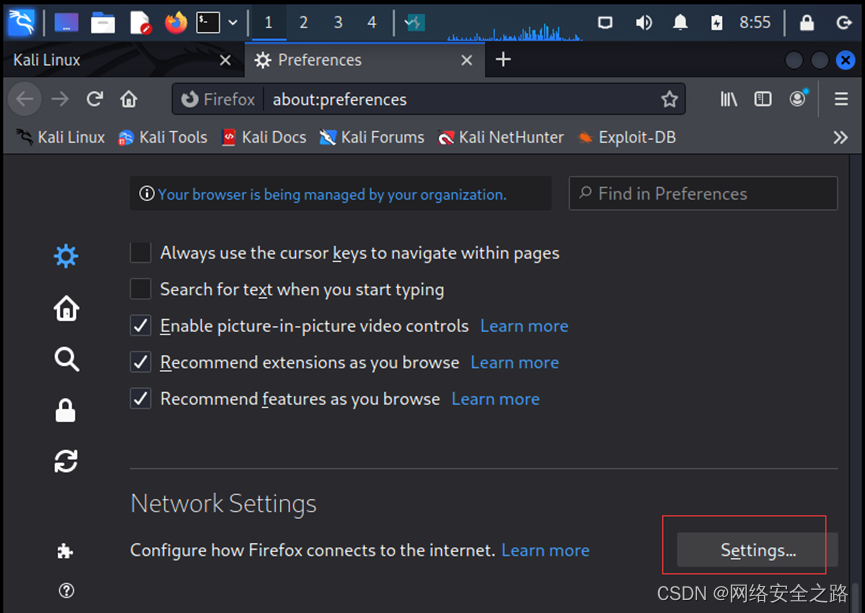

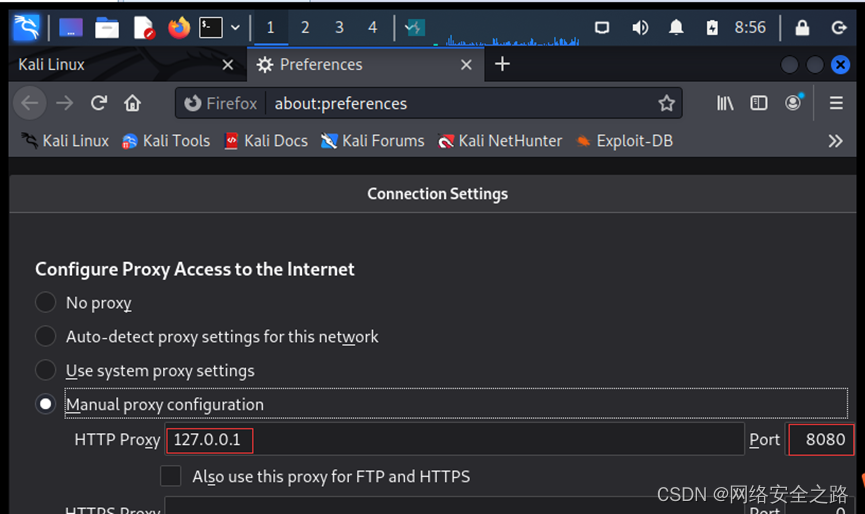

设置代理

抓到dvwa的登录页面的数据包

坚持是你唯一的途径!

文章介绍了如何使用Metasploitable2作为靶机,配合KaliLinux进行安全测试。通过修改靶机的root密码,网络扫描找到靶机IP,然后在Kali中利用BurpSuite作为代理来捕获DVWA的登录页面数据包,进行中间人攻击模拟。

文章介绍了如何使用Metasploitable2作为靶机,配合KaliLinux进行安全测试。通过修改靶机的root密码,网络扫描找到靶机IP,然后在Kali中利用BurpSuite作为代理来捕获DVWA的登录页面数据包,进行中间人攻击模拟。

868

868

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?