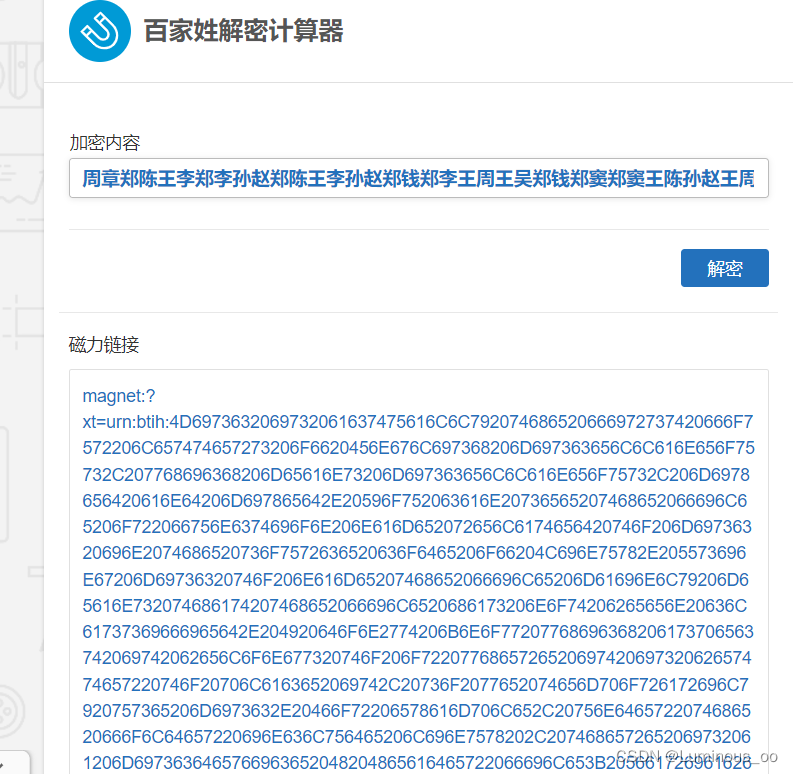

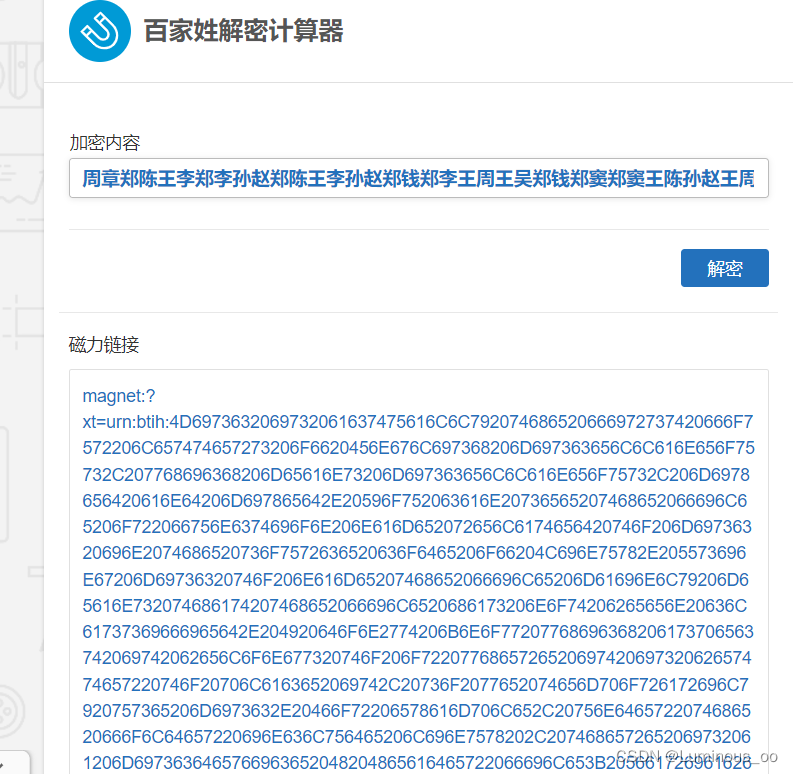

根据题目提示,直接用百家姓解码

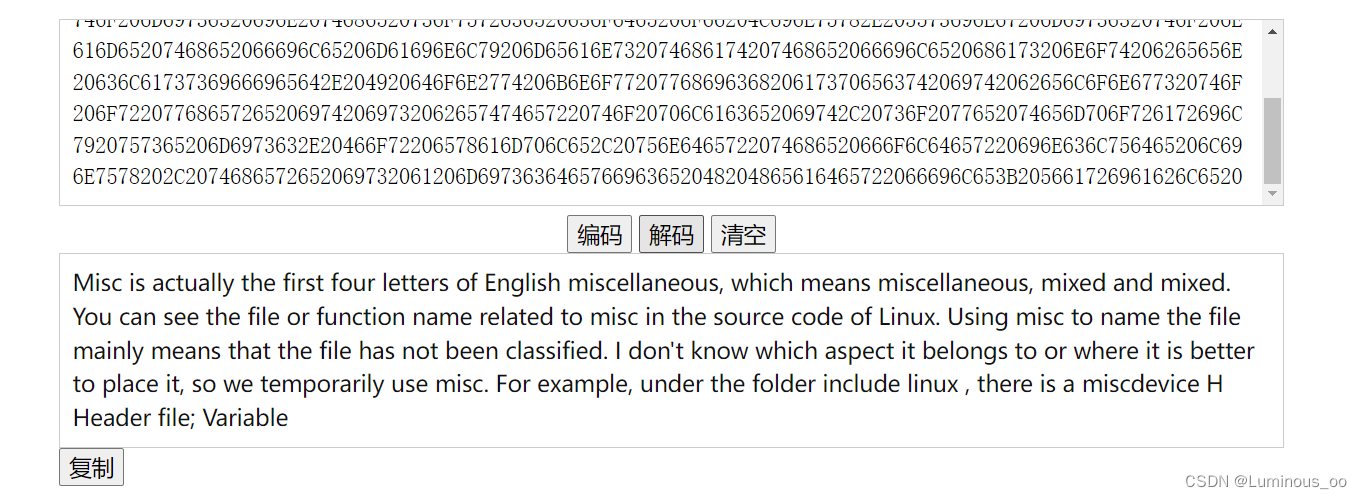

然后复制下方字符串不难看出是base16,之后进行base16解码

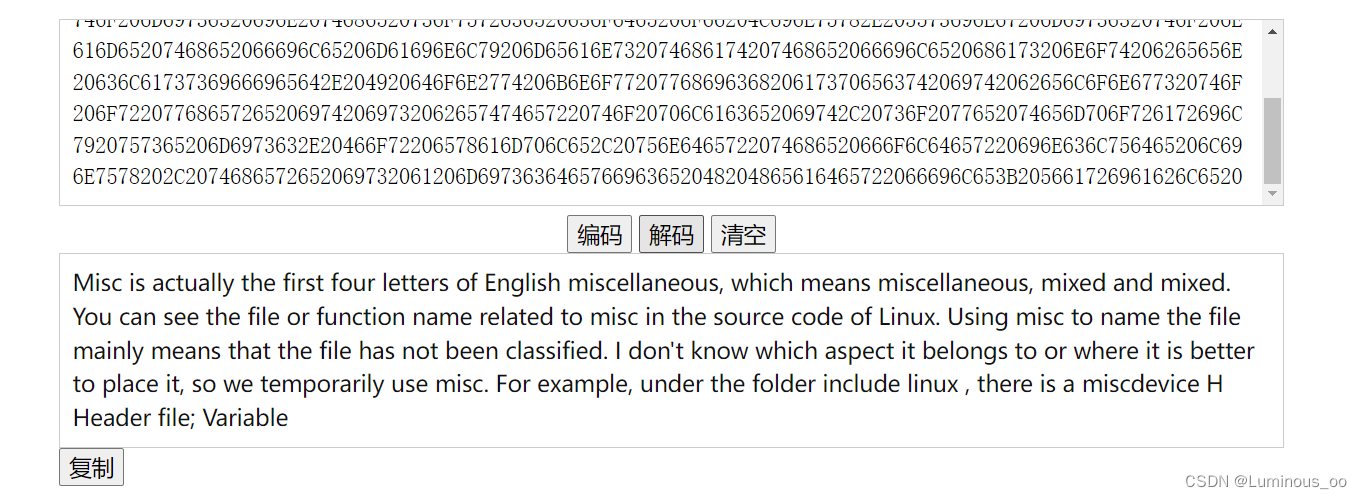

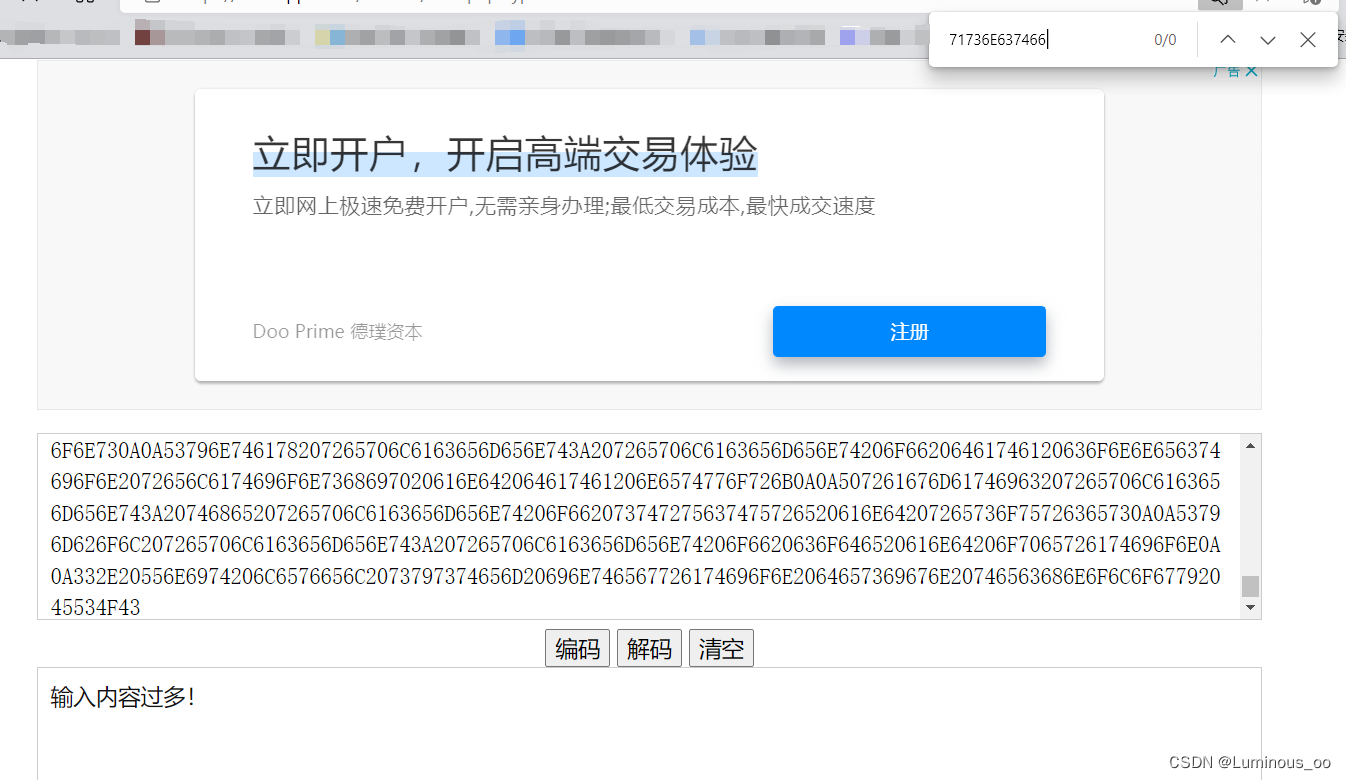

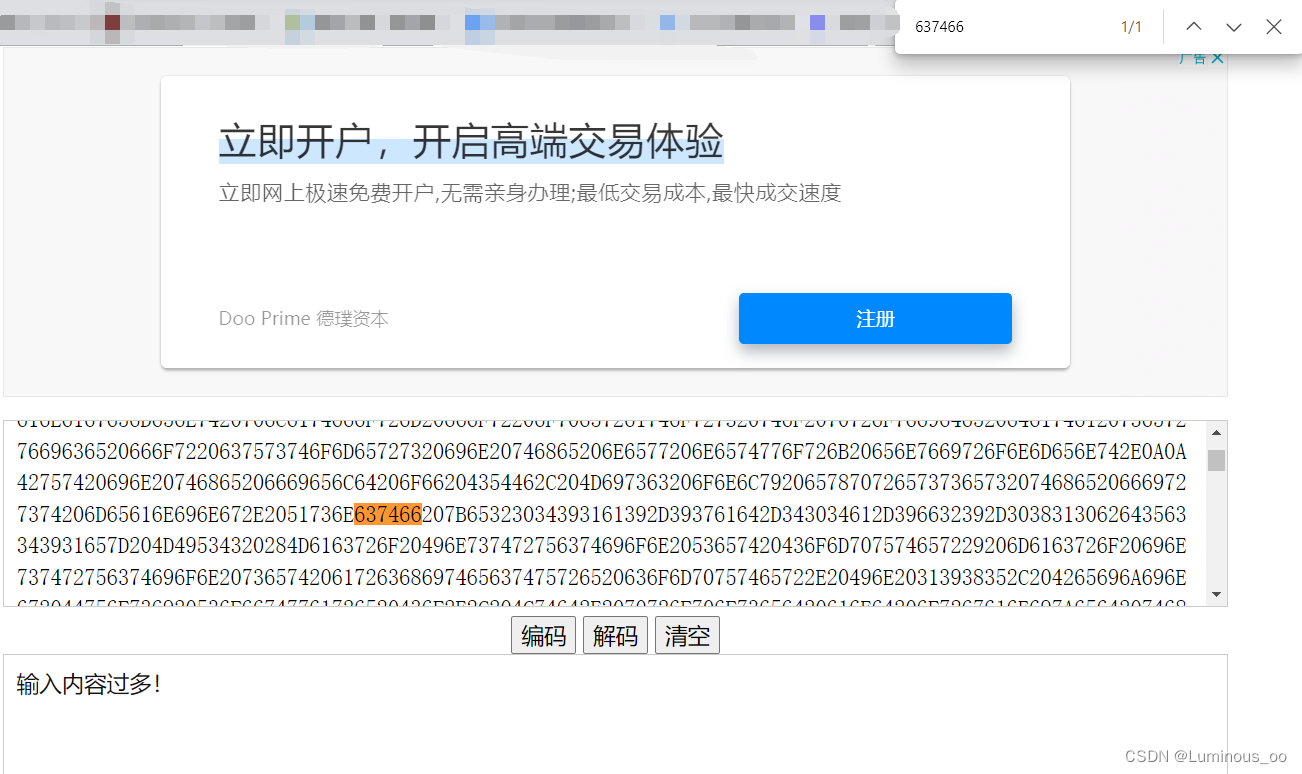

提示内容太多,然后尝试破解开头一段

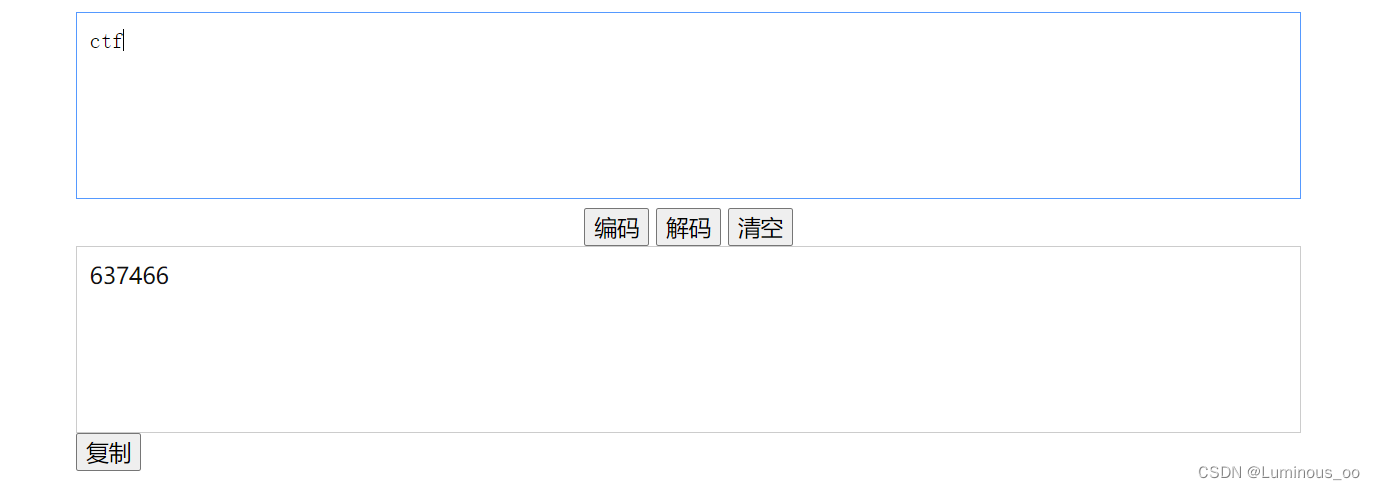

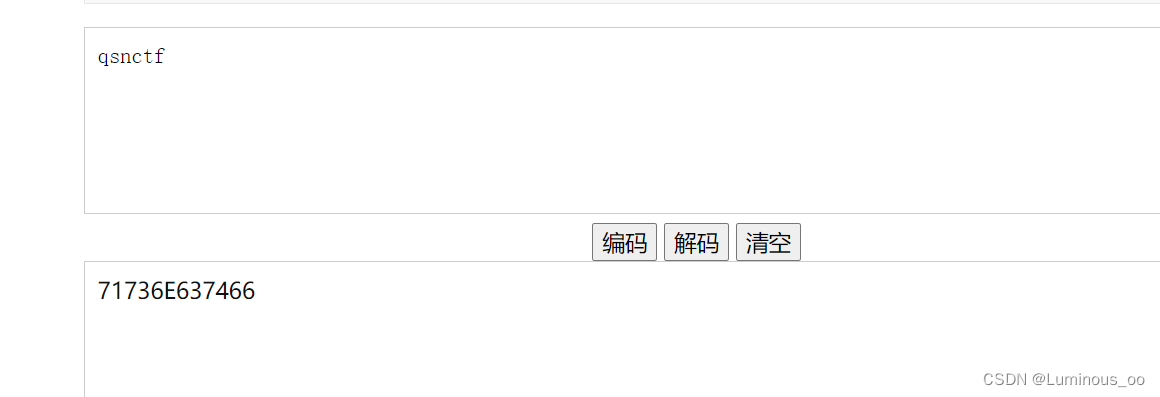

发现是一串英文文章,猜测flag就藏在文章里面,由于文章太长,我利用base16加密qsnctf得到

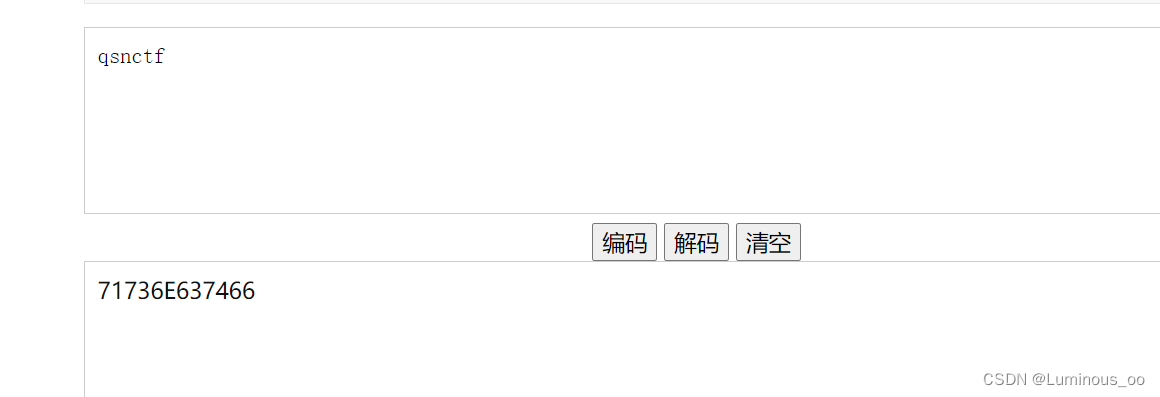

然后发现没有找到

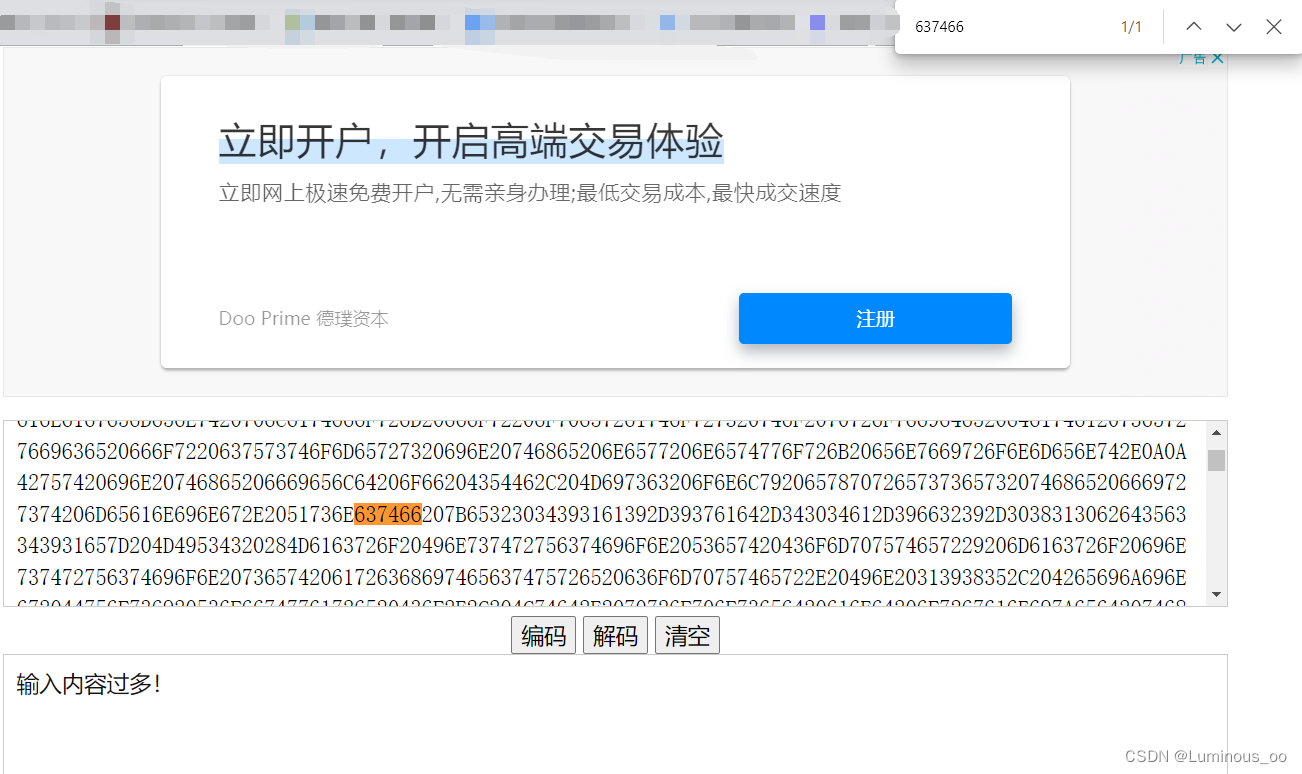

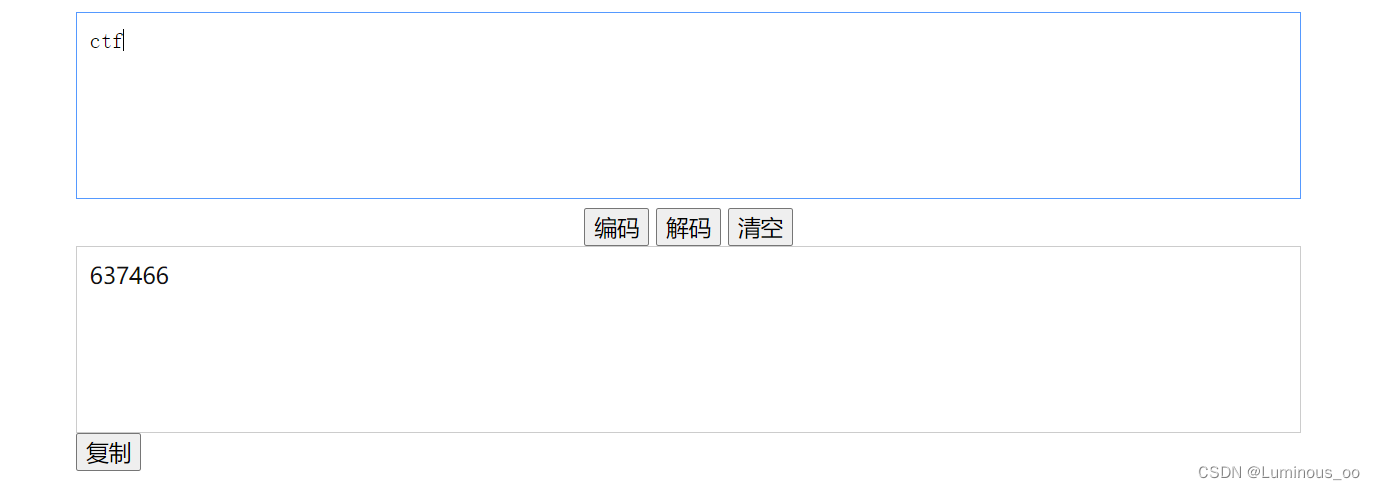

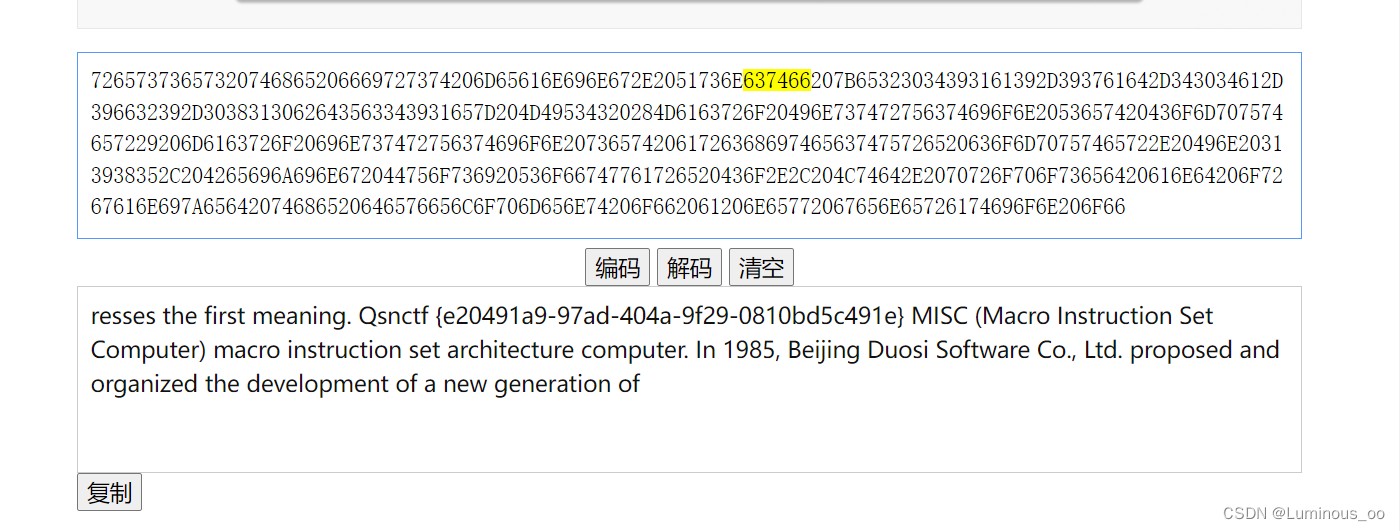

改变思路,直接加密ctf,发现有一串符合

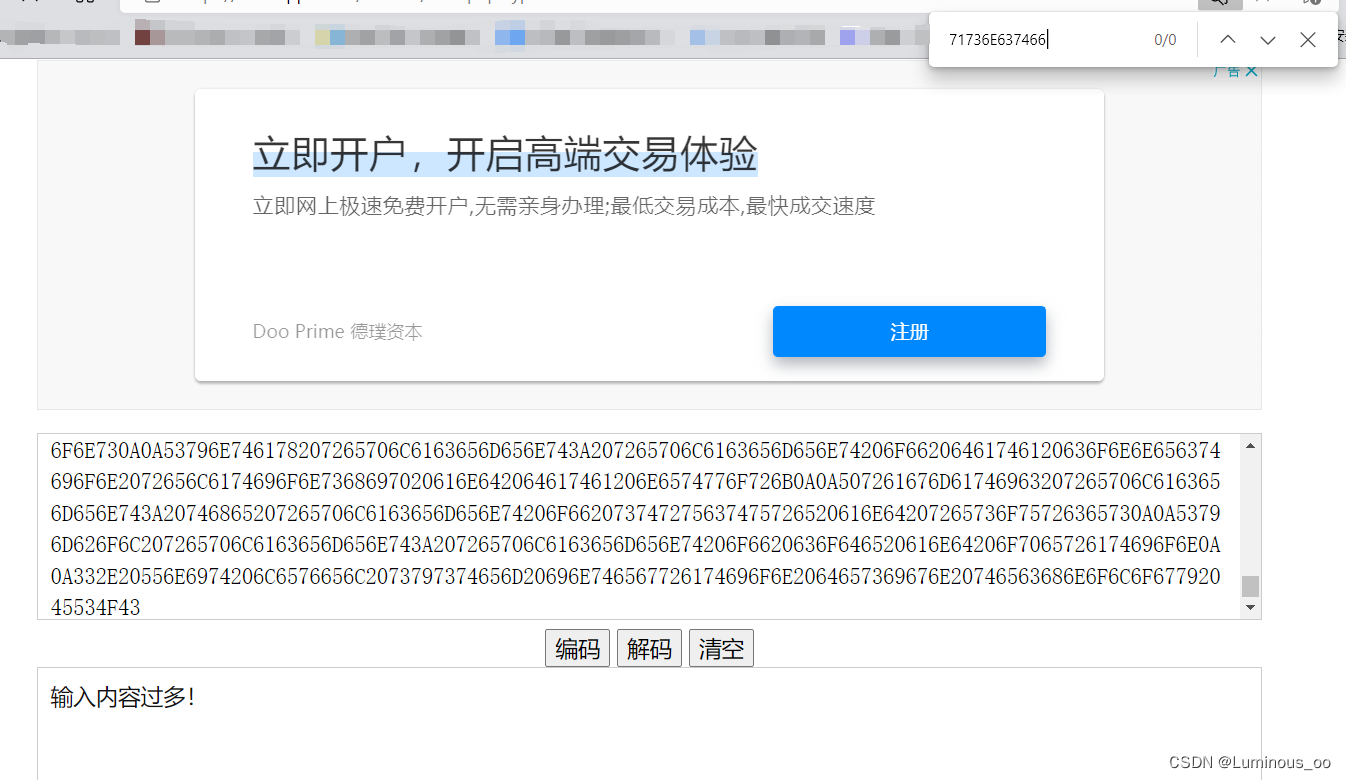

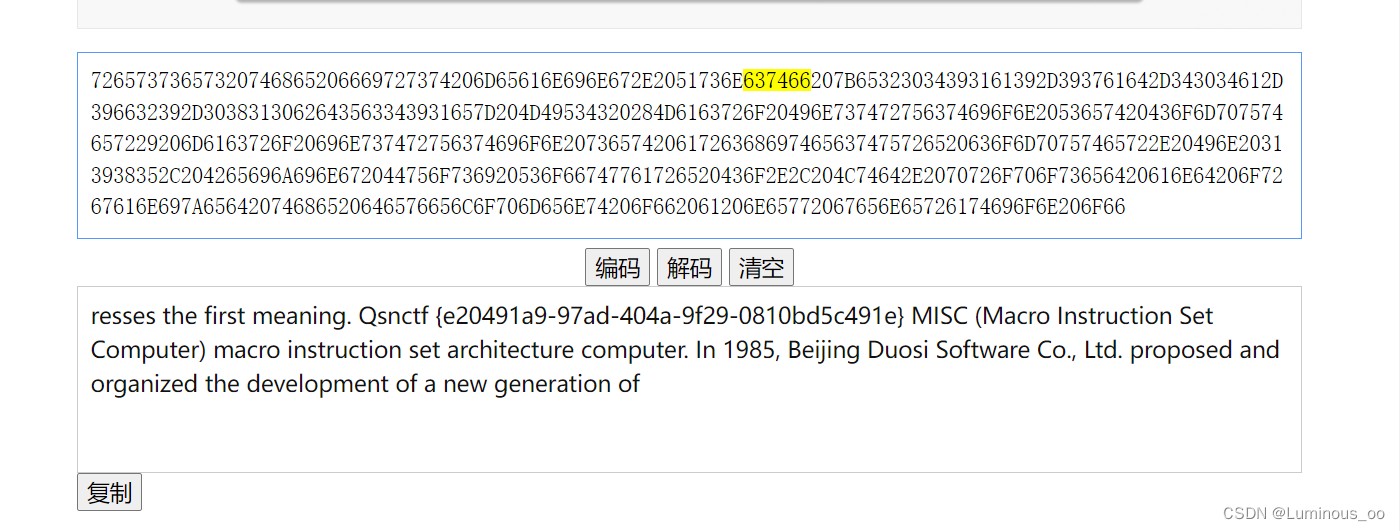

然后把那一段进行base16解码发现了flag

然后进行提交发现不对,仔细阅读题目,发现flag均为小写,把Q改为q,空格删掉,提交成功

根据题目提示,直接用百家姓解码

然后复制下方字符串不难看出是base16,之后进行base16解码

提示内容太多,然后尝试破解开头一段

发现是一串英文文章,猜测flag就藏在文章里面,由于文章太长,我利用base16加密qsnctf得到

然后发现没有找到

改变思路,直接加密ctf,发现有一串符合

然后把那一段进行base16解码发现了flag

然后进行提交发现不对,仔细阅读题目,发现flag均为小写,把Q改为q,空格删掉,提交成功

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?