目录

Linux入侵排查方法

-

敏感目录的文件分析

- (类/tmp目录,命令目录/usr/bin /usr/sbin)

- 例如:

- 查看tmp目录下的文件:ls -alt /tmp/

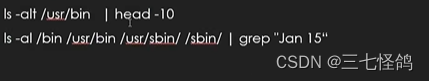

- 查看指定目录下文件时间的排序:ls -alt | head -n 10

- 查看开机启动项内容:ls -alt /etc/init.d/

针对可疑文件可以使用stat进行创建修改时间、访问时间的详细查看,

若修改时间距离时间日期接近,有限性关联,说明可能被篡改或者其他。

-

新增文件分析

- 例如:

- 查找24小时内被修改的JSP文件:find ./mtime 0 -name ".jsp"

- 查找72小时内新增的文件 find / -ctime -2

- tip: -ctime 内容为该百年权限改变时候也可以查出

- 根据确定时间去反推变更的文件

- ls -al /tmp | grep "Feb 27"

-

特殊权限的文件

- 查找权限为777的文件, find / *.jsp -perm 4777

-

隐藏的文件

- 以“.”开头的具有隐藏属性的文件

- 在文件分析的过程中,手工排查频率较高的命令是 find grep ls

- 核心目的是为了关联推理出可疑文件。

- 使用ls以及stat查看系统命令是否被替换

- 两种思路:

- 第一种:查看命令目录最近的时间排序

- 第二种:根据确定时间去匹配

-

查看分析用户相关分析

- useradd userdel的命令时间变化(stat),以及是否包含可疑信息

- cat /etc/passwd 分析可疑账号,可登录账号

-

系统路径分析

- echo $PATH 分析有无敏感可疑信息

-

指定信息检索

- strings命令在对象文件或二进制文件中查找可打印的字符串

- 分析sshd文件,是否包括IP信息strings /usr/bin/.sshd | egrep '[-9]{1,3}\.[1-9]{1,3}\.'

- 根据关键字匹配命令内是否包含信息(如IP地址、时间信息、远控信息、木马特征、代号名称)

-

查看ssh相关有无可疑的公钥存在。

- Redis(6379) 未授权恶意入侵,即可直接通过Redis到目标主机导入公钥。

- 目录: /etc/ssh ./ssh/

-

查询特权用户特权用户(uid 为0)

- awk -F: '$3==0{print $1}' /etc/passwd

-

查询可以远程登录的账号信息

- awk '/$1|$6/{print KaTeX parse error: Expected 'EOF', got '}' at position 2: 1}̲' /etc/shadow 3…" | grep “ALL=(ALL)”

-

禁用或删除多余及可疑的账号

- usermod -L user 禁用帐号,帐号无法登录,/etc/shadow第二栏为!开头

- userdel user 删除user用户

- userdel -r user 将删除user用户,并且将/home目录下的user目录一并删除

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?