0x01 阅读须知

SCA御盾实验室的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!

0x02 漏洞描述

(一) 宏景人力资源信息管理系统

宏景人力资源信息管理系统是一款全面覆盖人力资源管理各模块的软件,旨在帮助企事业单位构建高绩效组织,推动组织健康成长,提升组织软实力。系统功能包括人员、组织机构、档案、合同、薪资、保险、绩效、考勤、招聘、培训、干部任免和人事流程等业务的管理,以及人事、绩效、培训、招聘、考勤等业务自助,还具备报表功能和灵活的表格工具,支持集团管控、目标管理、领导决策等应用。

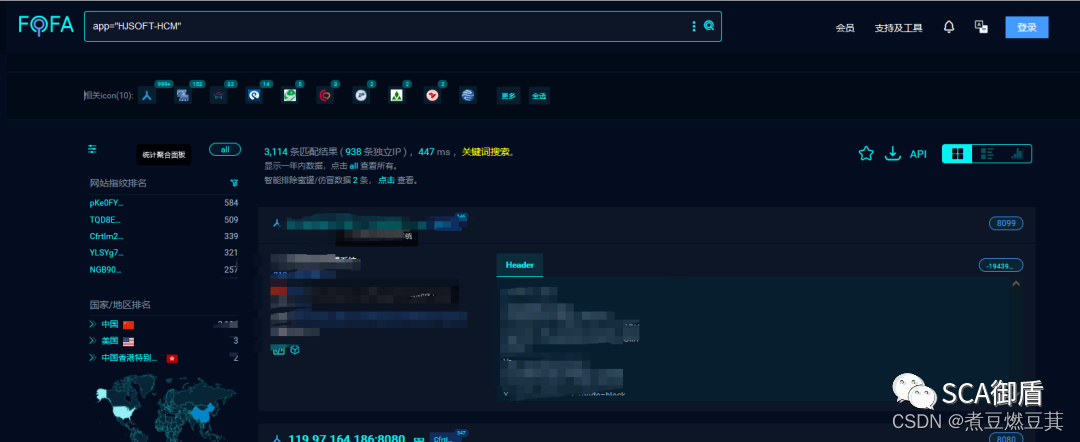

fofa语法:app="HJSOFT-HCM"

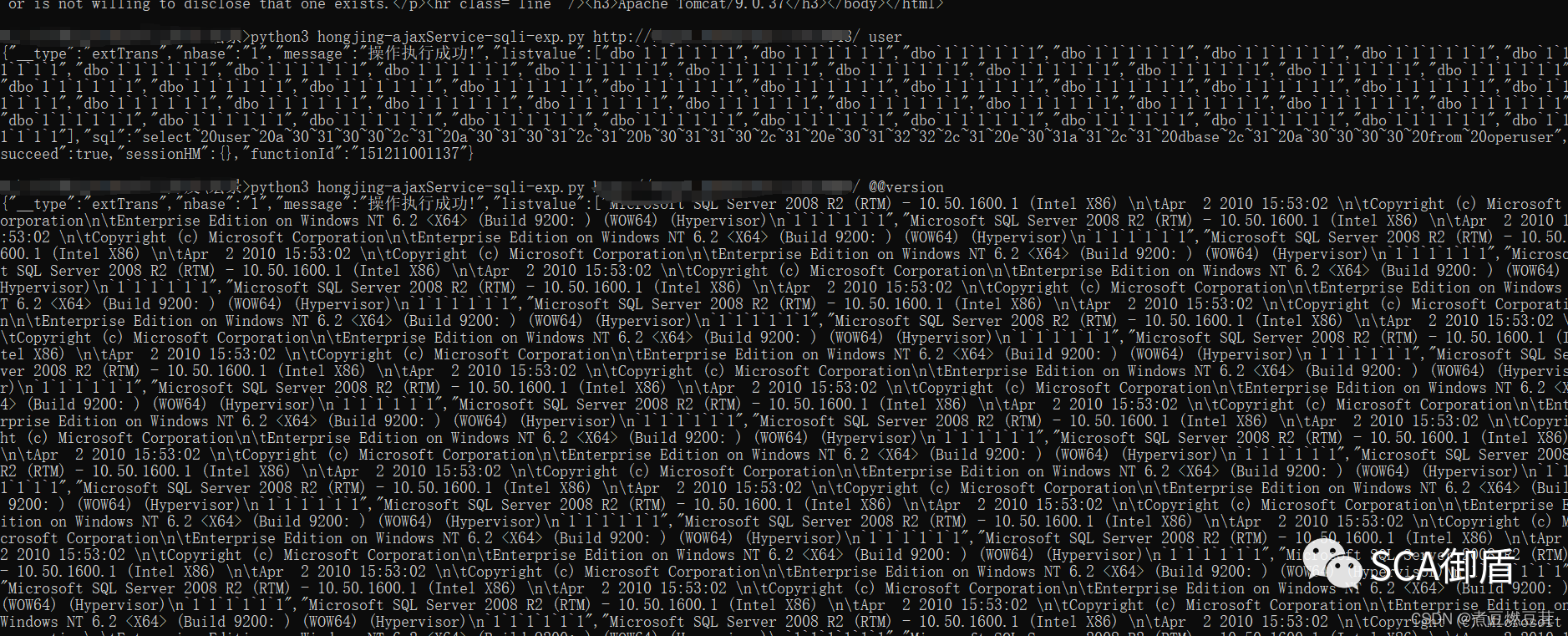

(二) 漏洞复现

漏洞poc+漏洞批量扫描脚本+漏洞exp脚本发布在知识星球

明日预告:(1day)广联达-EmailAccountOrgUserService-sql注入漏洞

本文介绍了宏景人力资源信息管理系统中的安全漏洞,包括SQL注入漏洞,并强调了SCA御盾实验室的文章仅供安全检测和维护参考,不鼓励未经授权的入侵操作。同时提到了相关漏洞的Poc、扫描脚本和Exp脚本的发布情况。

本文介绍了宏景人力资源信息管理系统中的安全漏洞,包括SQL注入漏洞,并强调了SCA御盾实验室的文章仅供安全检测和维护参考,不鼓励未经授权的入侵操作。同时提到了相关漏洞的Poc、扫描脚本和Exp脚本的发布情况。

1006

1006

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?