文章目录

一、什么是SSH?

◆ SSH(Secure Shell)是一种安全通道协议,主要用来实现字符界面的远程登录、远程

复制等功能。

◆ SSH 协议对通信双方的数据传输进行了加密处理,其中包括用户登录时输入的

用户口令。

◆ 与早期的 Telent(远程登录)、RSH(Remote Shell,远程执行命令)、RCP(Remote

File Copy,远程文件复制)等应用相比,SSH 协议提供了更好的安全性。

◆ OpenSSH 是实现 SSH 协议的开源软件项目,适用于各种 UNIX、Linux 操作系统。

二、SSH远程管理----服务端

2.1.SSH协议

◆ 为客户机提供安全的shell环境,用于远程管理

◆ 默认端口:TCP 22

◆ 服务名称:sshd

服务端主程序:/usr/sbin/sshd

服务端配置文件:/etc/ssh/sshd_config

ssh_config:针对客户端

sshd_config:针对服务端

访问形式 端口号

SSH:秘文访问默认端口 TCP:22,一般广域网

TELNET:明文形式的访问 TCP:23,一般局域网

远程桌面 3389,图形化界面

2.2服务监听选项

◆ sshd 服务使用的默认的端口号为22,但是这个不是固定的,我们可以使用 -p 修改端口号。

◆ 在现实工作中,建议修改端口号,并指定监听服务的具体IP地址,以提高在网络中的隐蔽性。禁用 DNS 反向解析可以提高服务器的响应速度。

ssh

1.[root@wang22~]# vim /etc/ssh/sshd_config

2…

3.#Port 22 #监听端口为 22, 端口号可以修改

4.#AddressFamily any

5.#ListenAddress 172.16.16.22 #监听地址可修改

6.#ListenAddress ::

7.Protocol 2 #使用 SSH V2 协议

8…

9.UseDNS no #禁用 DNS 反向解析

10…

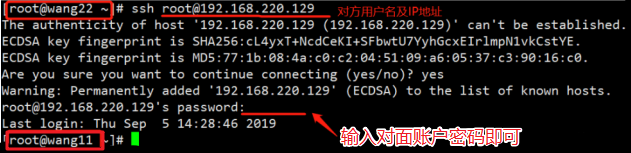

例如,我们想登录主机ip地址为192.168.220.129,也是用root用户验证,执行以下操作即可

2.3用户登录控制

◆ 禁止root用户,空密码用户

◆ 登录时间,重试次数

◆ AllowUsers(白名单,仅允许,只有这些可以登录)

◆ DenyUsers(黑名单,仅拒绝,只有这些不行)

◆ AllowUsers不可与DenyUsers同时使用

1、通常禁止root 用户或者密码为空的用户登录,另外还可以限制登录的验证时间(默认为2分钟),及最大重试次数,超出后未登录成功会断开连接。

Authentication:

#LoginGraceTime 2m #登录验证时间2分钟

#PermitROOTLogin yes #yes代表允许root用户登录,no代表root用户登录

#StrictModes yes

#MAxAuthTries 6 #最大重试次数

#MaxSessions 10

注意:默认尝试最大的登录次数是3次,如果我们去掉MaxAuthTries 前面的#符号,就代表开启,但是远程登录还是不能尝试6次,只能登3次。

#LoginGraceTime 2m

#PermitROOTLogin yes

#StrictModes yes

MAxAuthTries 6 #去掉行头“#”

#MaxSessions 10

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?