一、简介

Burpsuite 是用于攻击 web 应用程序的集成平台。它包含了许多 Burp 工具,这些不同的 Burp 工具通过协同工作,有效的分享信息,支持以某种工具中的信息为基础供另一种工具使用的方式发起攻击。这些工具设计了许多接口,以促进加快攻击应用程序的过程。所有的工具都共享一个能处理并显示 HTTP 消息,持久性,认证,代理,日志,警报的一个强大的可扩展的框架。它主要用来做安全性渗透测试。其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描 web 应用程序漏洞,以暴力破解登陆表单,执行会话令牌等多种的随机性检查。

Burp Suite工具箱

burp suite包括以下几个模块

-

proxy:代理,默认地址是127.0.0.1,端口是8080

-

target:站点目标,地图

-

spider:爬虫

-

scanner:漏洞扫描

-

repeater:http请求消息与响应消息修改重放

-

intruder:暴力破解

-

sequencer:随机数分析

-

decoder:各种编码格式和散列转换

-

comparer:可视化差异对比功能

0x00 环境与安装

2021专业版推荐使用jdk11

二、安装教程

BP : https://portswigger.net/Burp/Releases

注册机:https://github.com/h3110w0r1d-y/BurpLoaderKeygen/releases

java sdk: https://download.java.net/openjdk/jdk11/ri/openjdk-11+28_windows-x64_bin.zip

**vbs自启动脚本:**``DIM objShell``DIM command``set objShell=wscript.createObject("wscript.shell")``command="java -javaagent:BurpLoaderKeygen.jar -noverify -jar burpsuite_pro_v2021.7.jar"``iReturn=objShell.Run(command, 0, TRUE)``**bat脚本启动:**``java -javaagent:BurpLoaderKeygen.jar -noverify -jar burpsuite_pro_v2021.12.1.jar``12345678

上面安装也可以使用

BurpSuite 2021 —— java 11

http://jdk.java.net/java-se-ri/11

BurpSuite下载:

https://portswigger.net/burp/releases

激活文件(注册机):

https://github.com/h3110w0r1d-y/BurpLoaderKeygen/releases

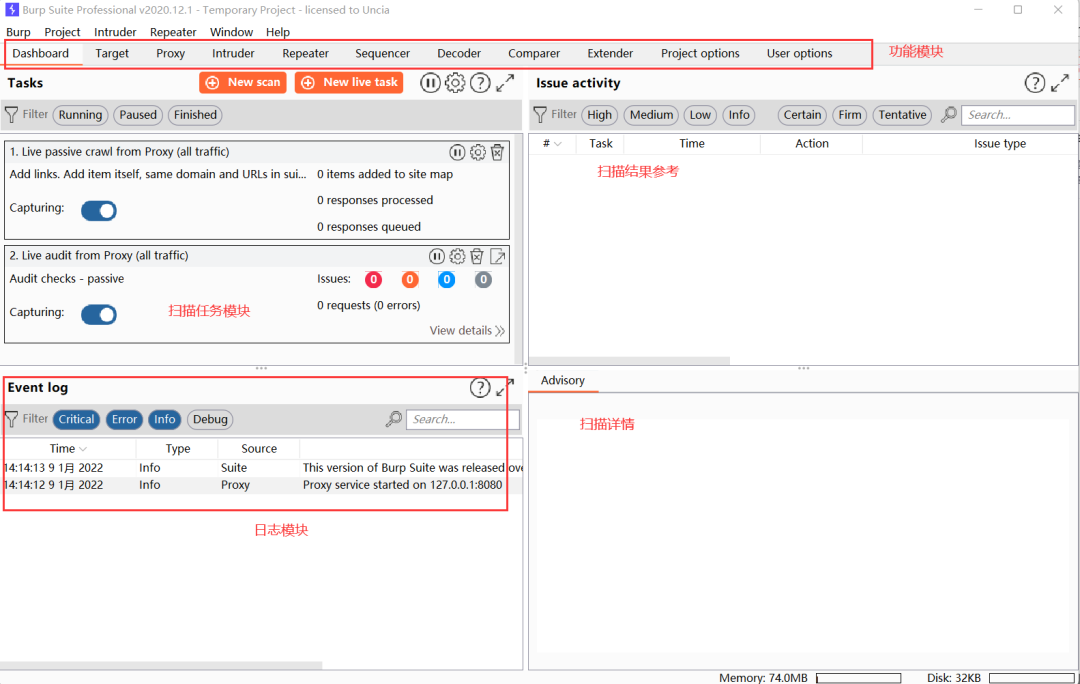

0x01 主窗口页面:

0x02 Dashboard模块的介绍(扫描与审计)

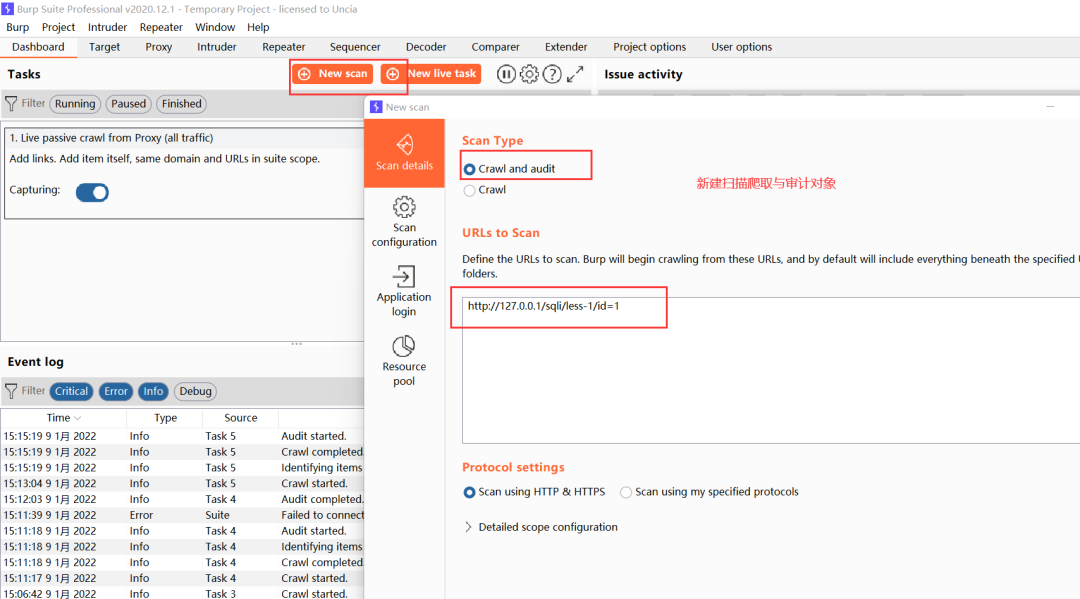

新建扫描对象,这里使用的是爬取与审计测试,下面protocol模块可以设定爬取的条件,即不爬取某些对象,

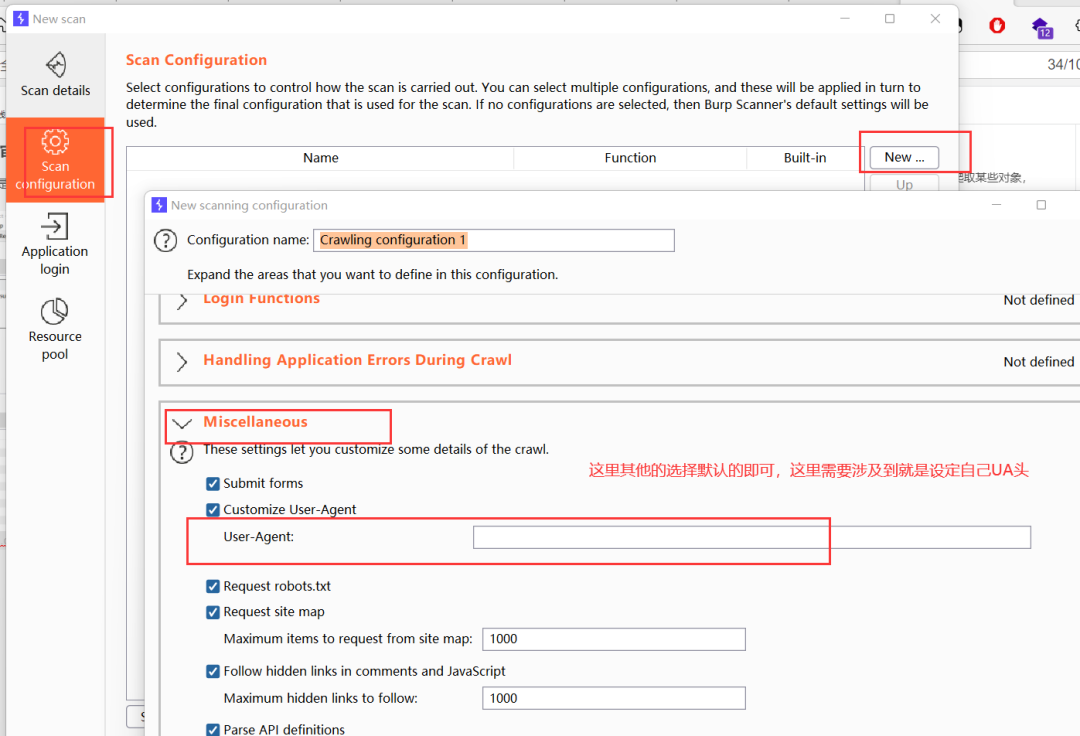

其他按照默认的配置,可以设置自己的UA头

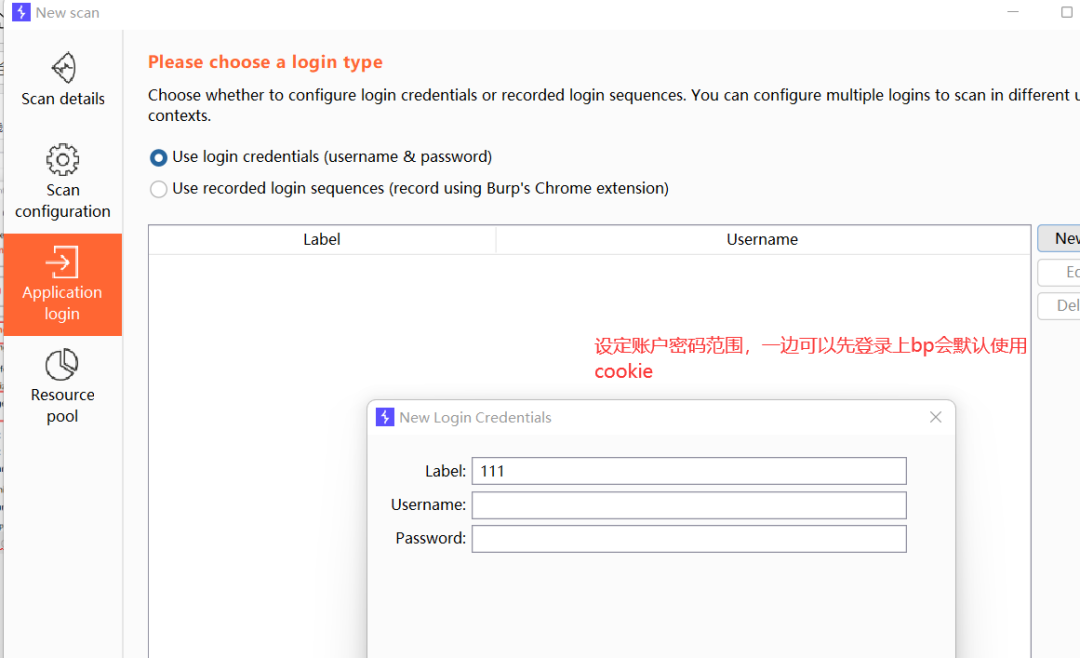

设置账户密码访问

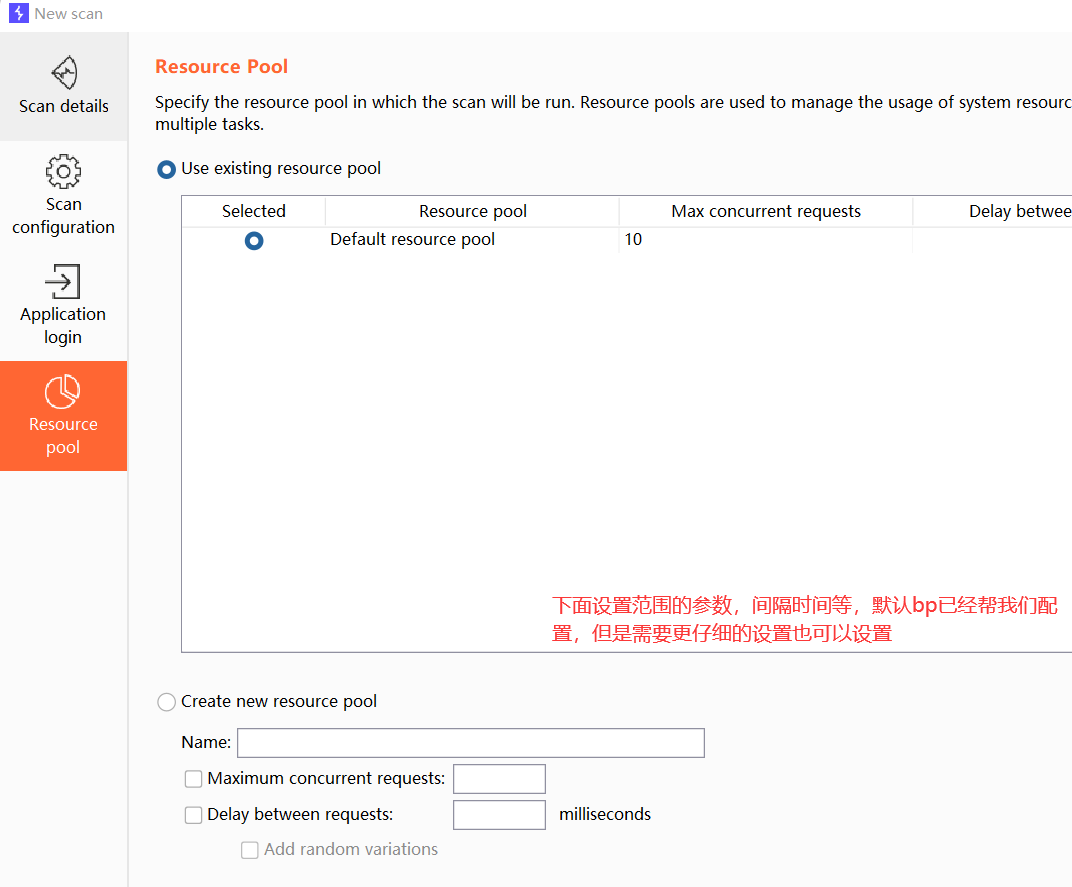

其他参数

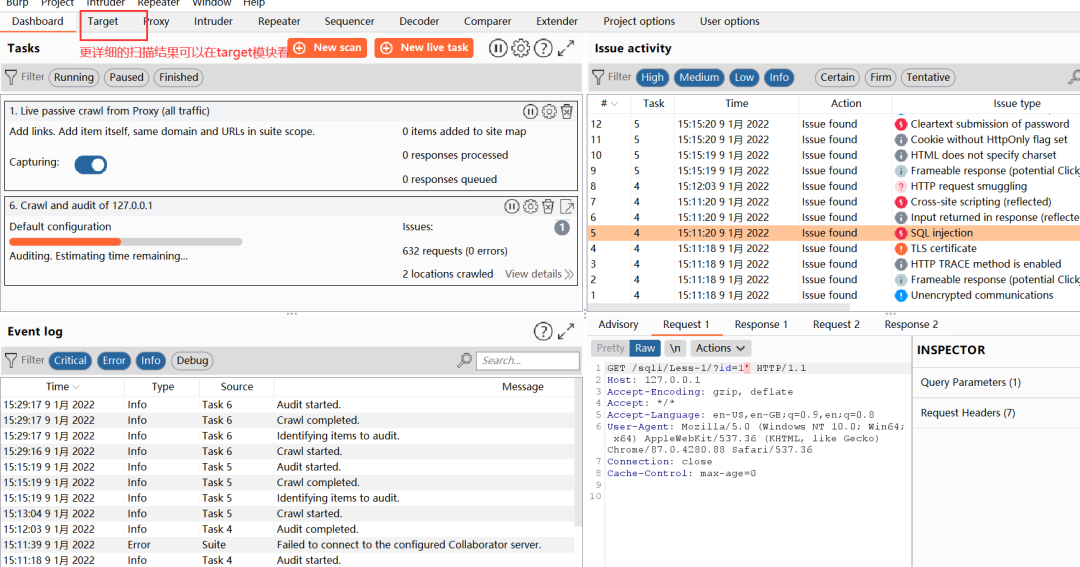

扫描结果:更详细可以点击项目的右下角view模块,看到爬取的url信息与扫描结果

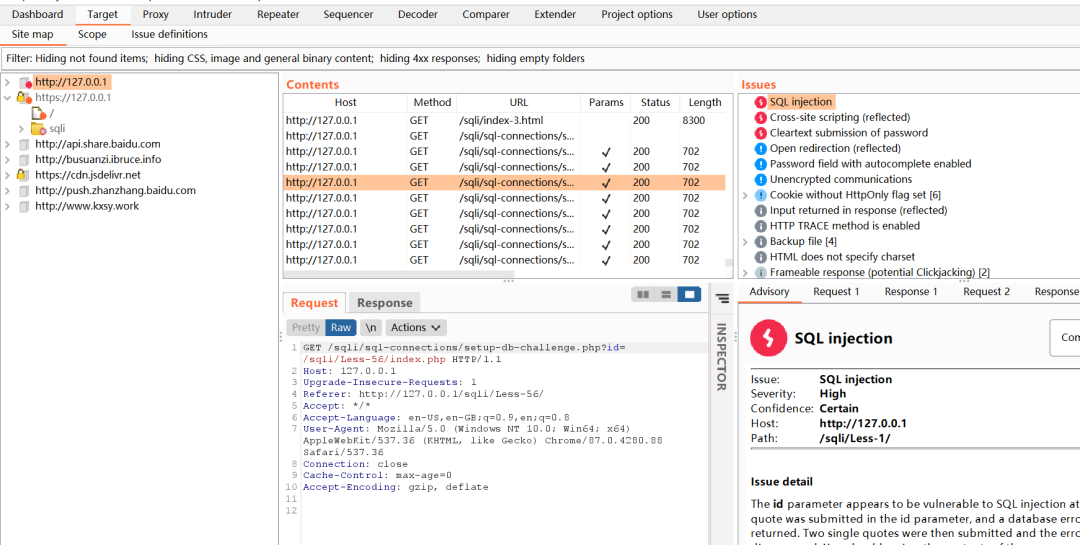

更详细的模块查看你(Target模块)

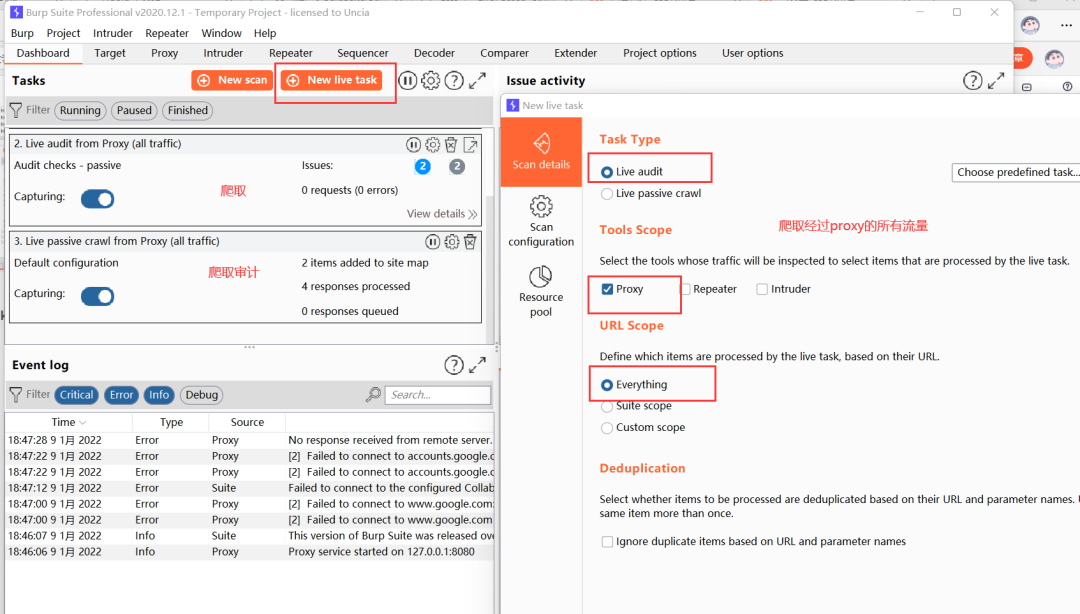

0x03 New live task 模块的使用

第一个模块:来自代理的实时审计(所有流量)

第二个模块:从代理(所有流量)动态被动爬行

爬取结果:

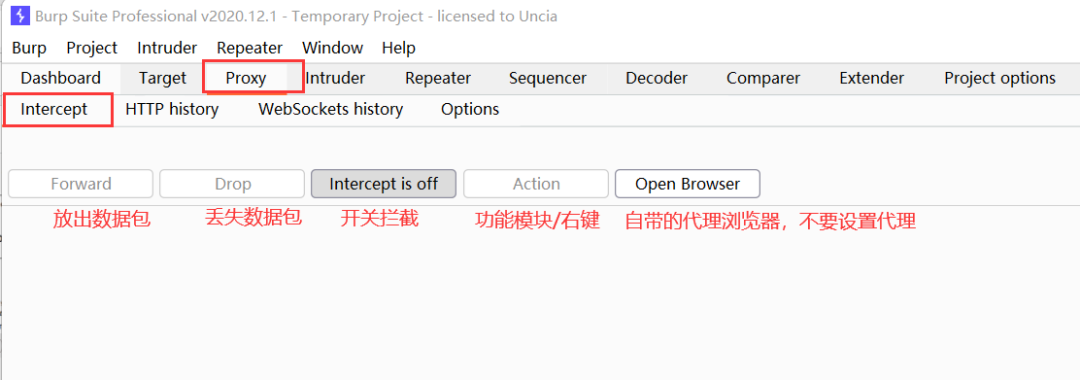

0x04 proxy 模块的使用

(1)proxy是最常用的模块,拦截代理流量进行操作等

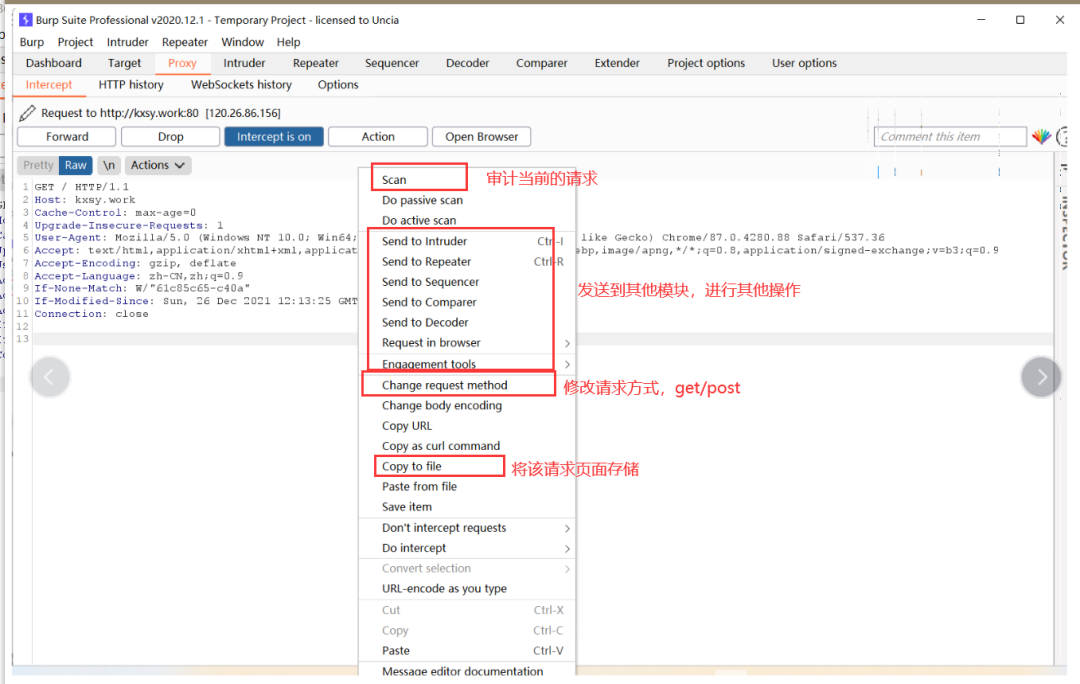

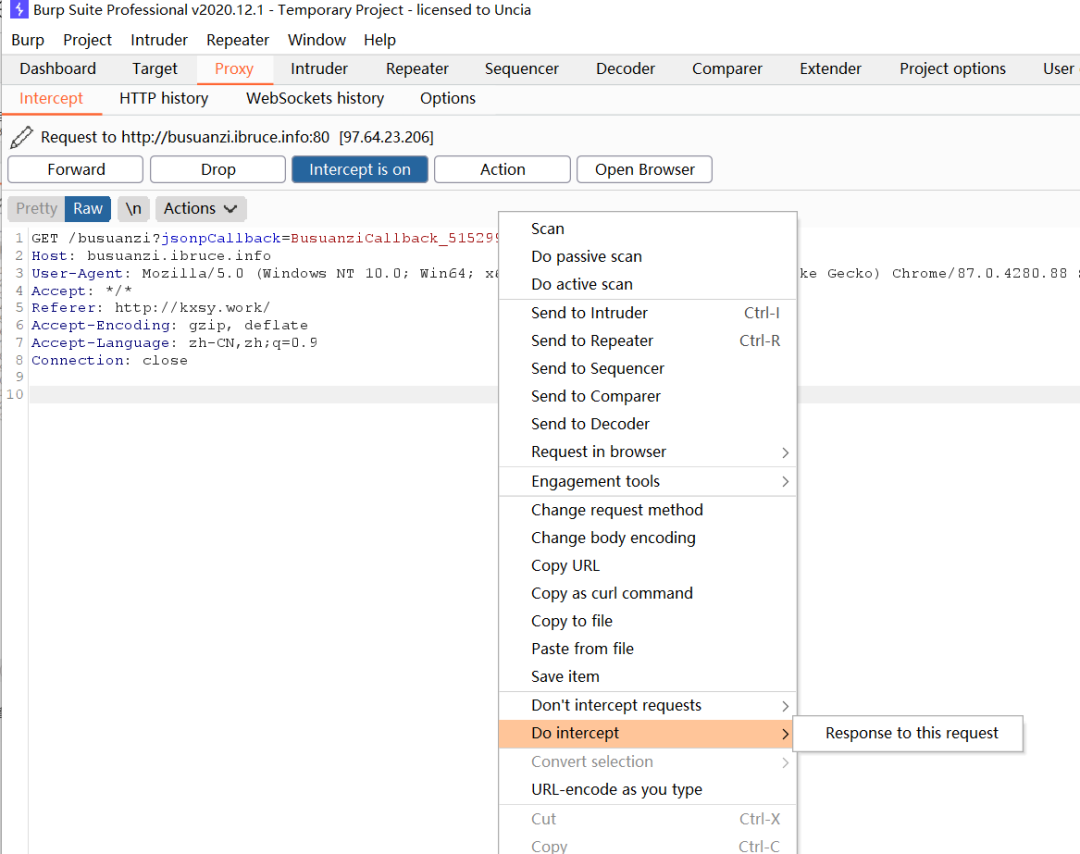

(2)proxy----intercept模块详解

可以审计当前的请求,或者存储和发送到其他的页面进行其他的操作等

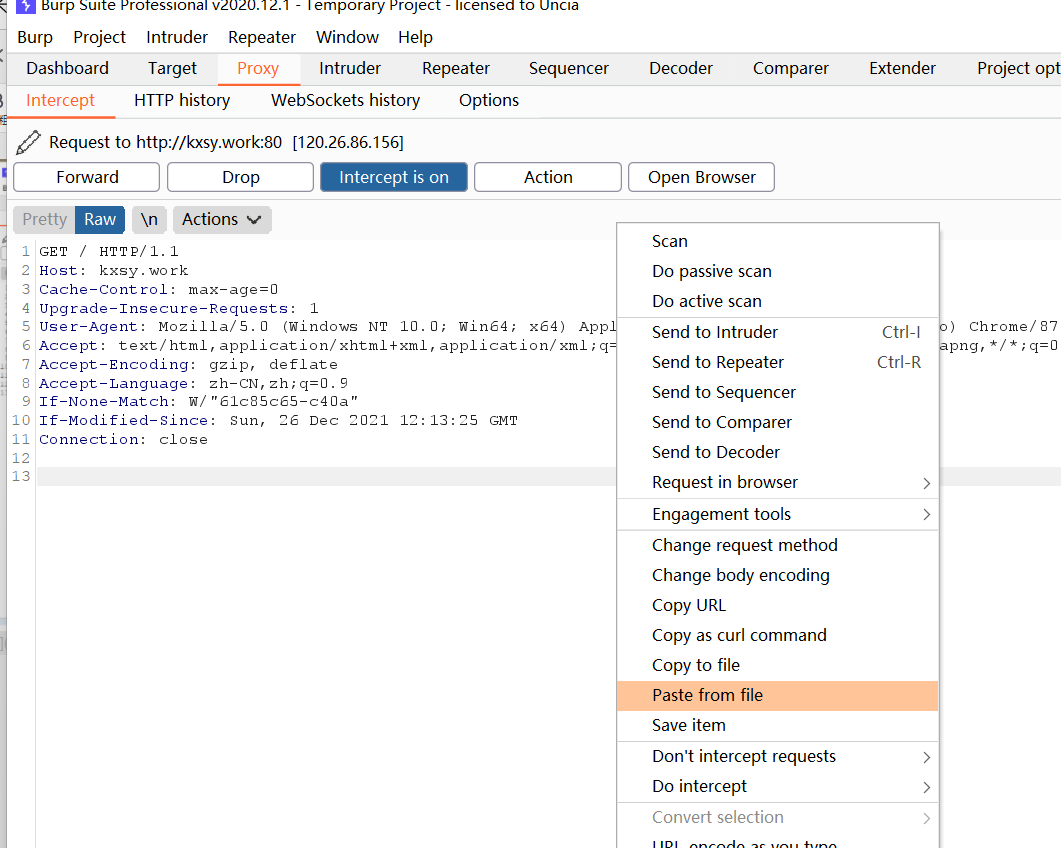

在其他地方导入其他的请求数据包

拦截当前数据包的 返回包,可以进行伪造验证等操作,在之后的渗透中会使用到

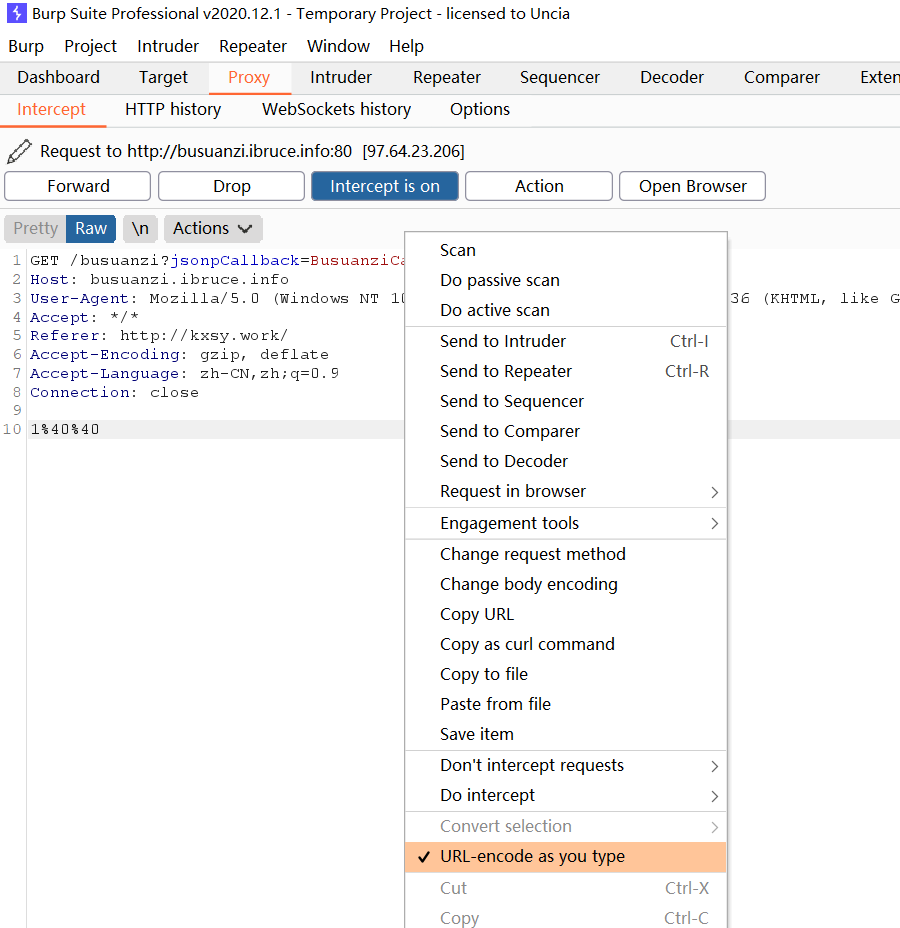

对当前输入时候的对象进行urlcode编码,一些特殊的符号会自动转换成url编码

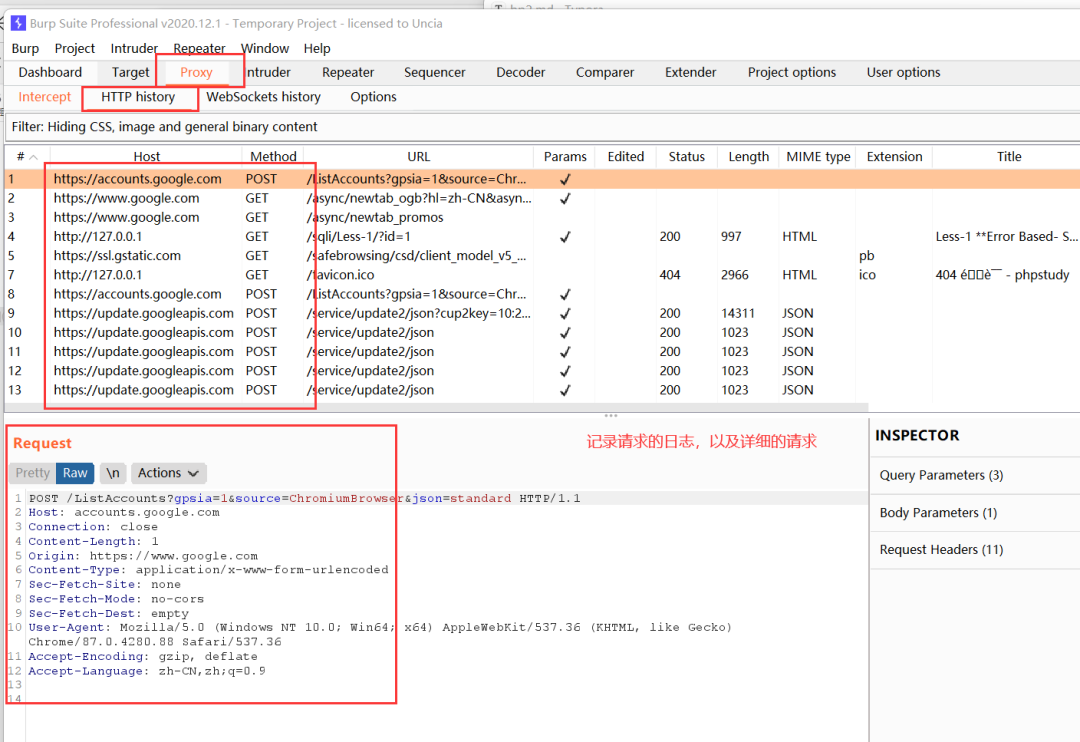

(3)proxy----http hitsory模块 记录请求日志功能

(4)proxy----options模块 监听配置

拦截的代理设置,proxy就是拦截当前设置的IP与port

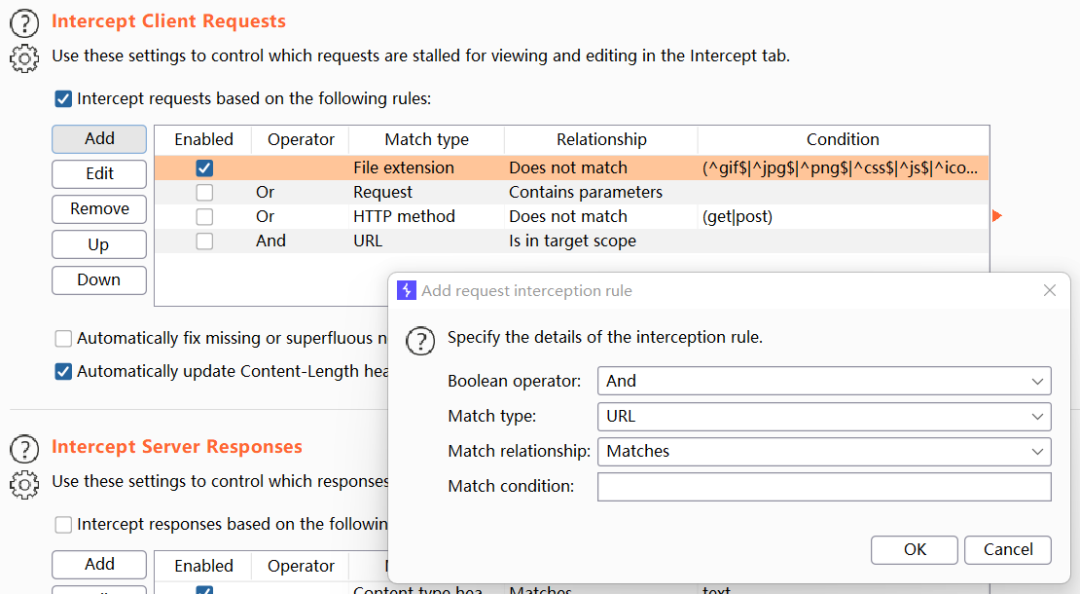

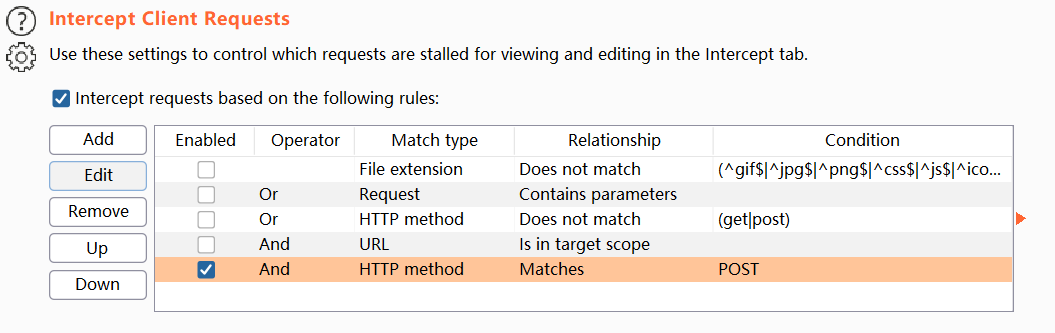

添加请求拦截规则设置模块–intercept client requests

可以设置不拦截某些条件,例如不拦截请求地址后缀为jpg等,proxy会自动放行此数据包

设置:只拦截post请求

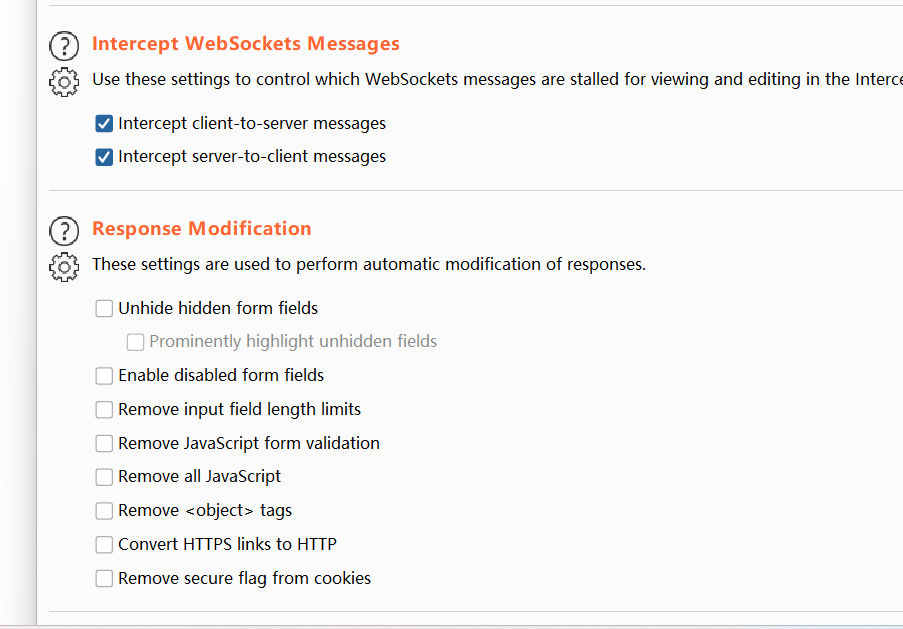

下面一个模块针对返回包的拦截条件,目前用的不是太多

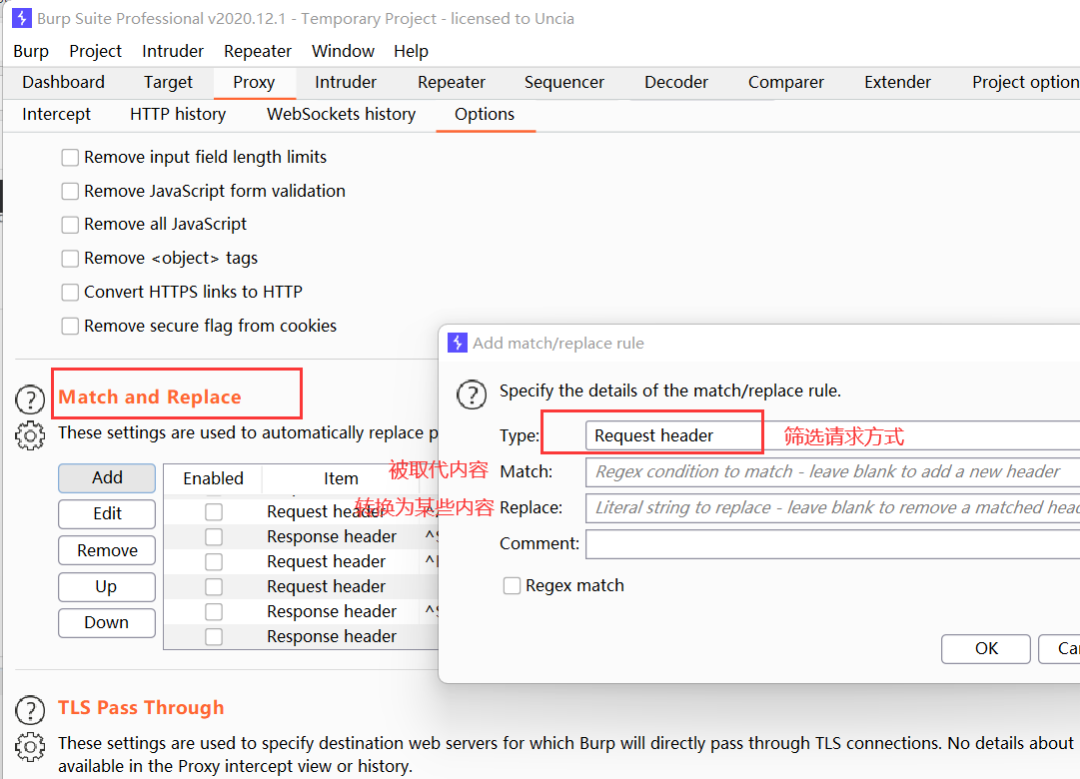

自动将请求包的指定内容替换成某些内容—match and replace

本proxy模块的其他内容没有作太多的使用要求,上面叙述到的都是常使用的,其他内容下面涉及到详解

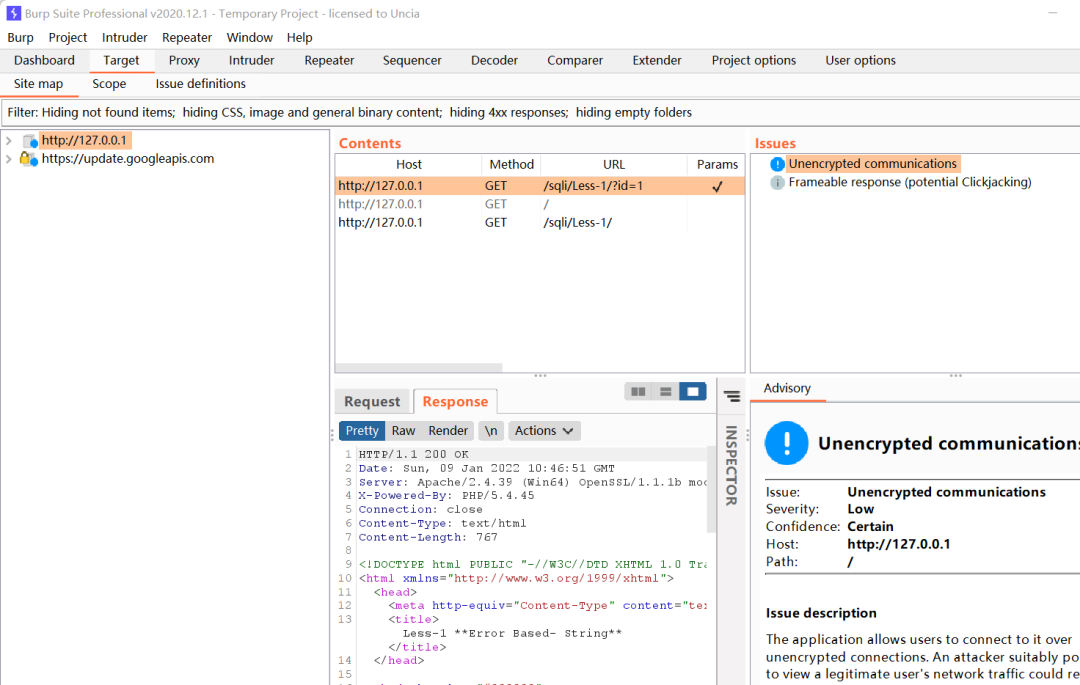

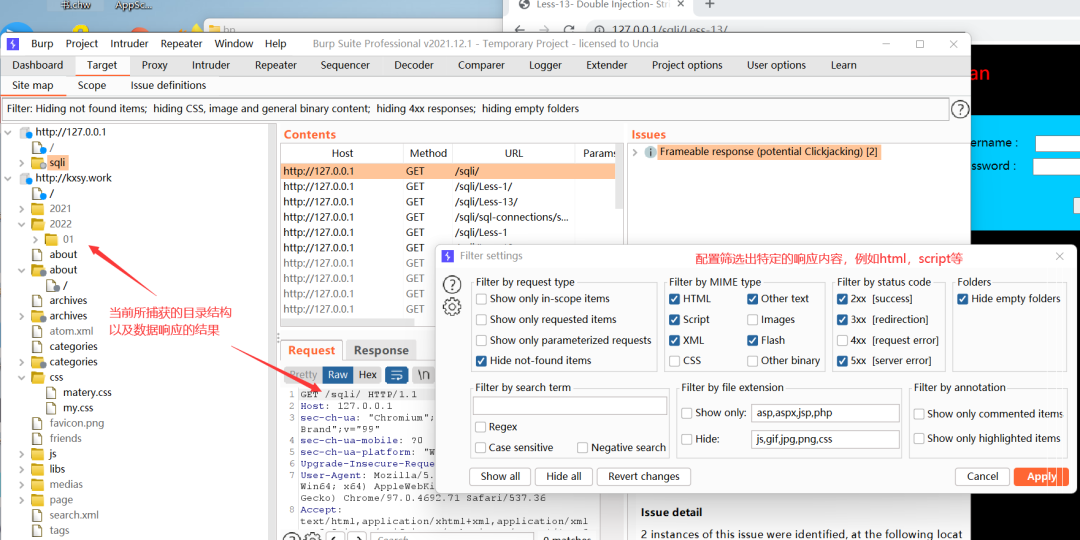

0x05 Target模块使用介绍

抓取流量后,本模块起到一个辅助的作用,可以观察捕获的页面内的链接等

0x06 Repeater模块使用介绍

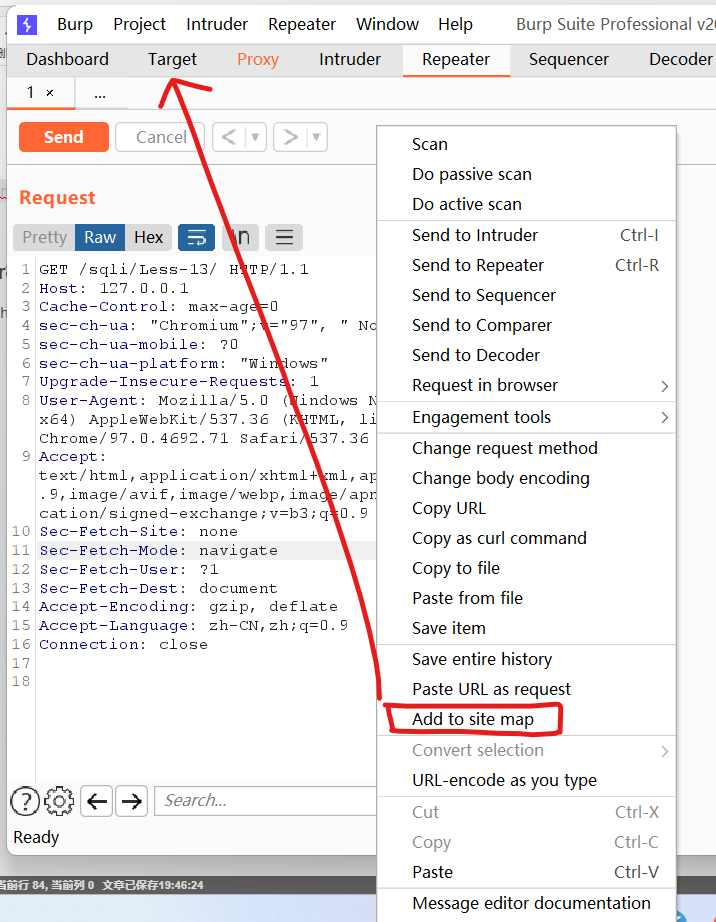

将数据发到sitemap 模块

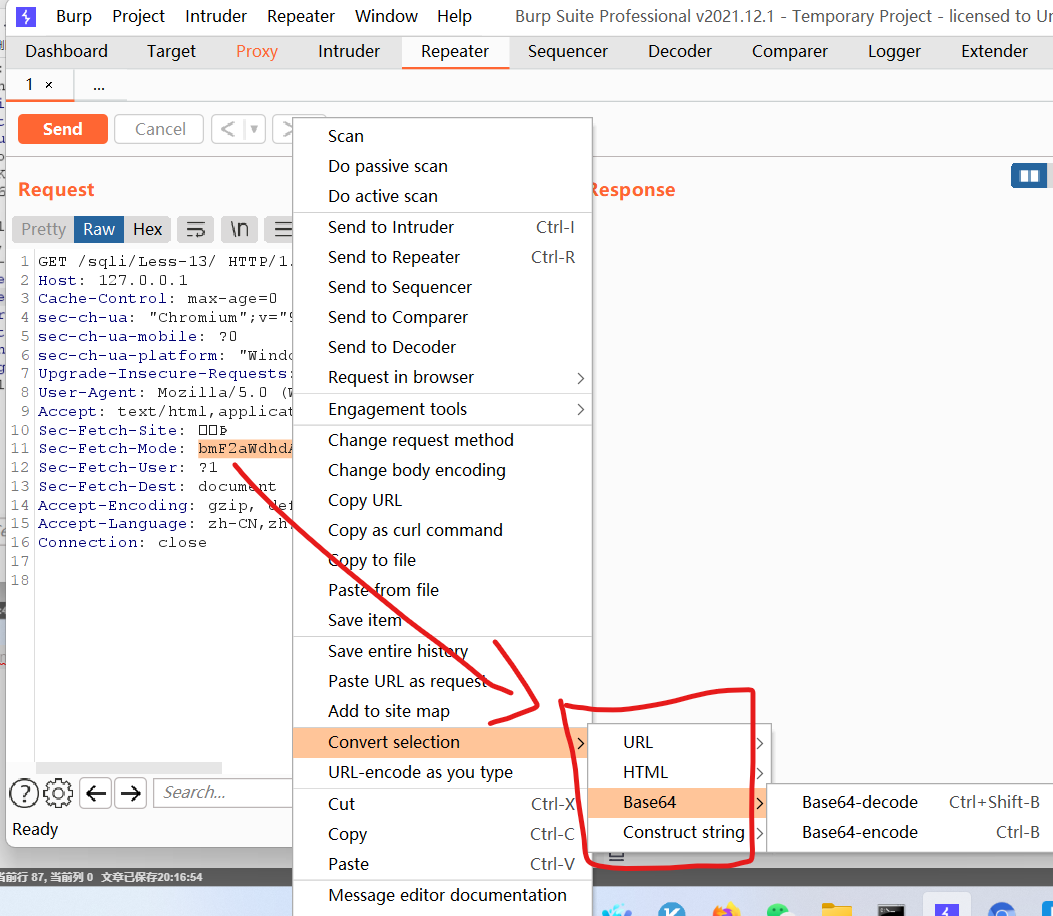

数据的加解密编码等

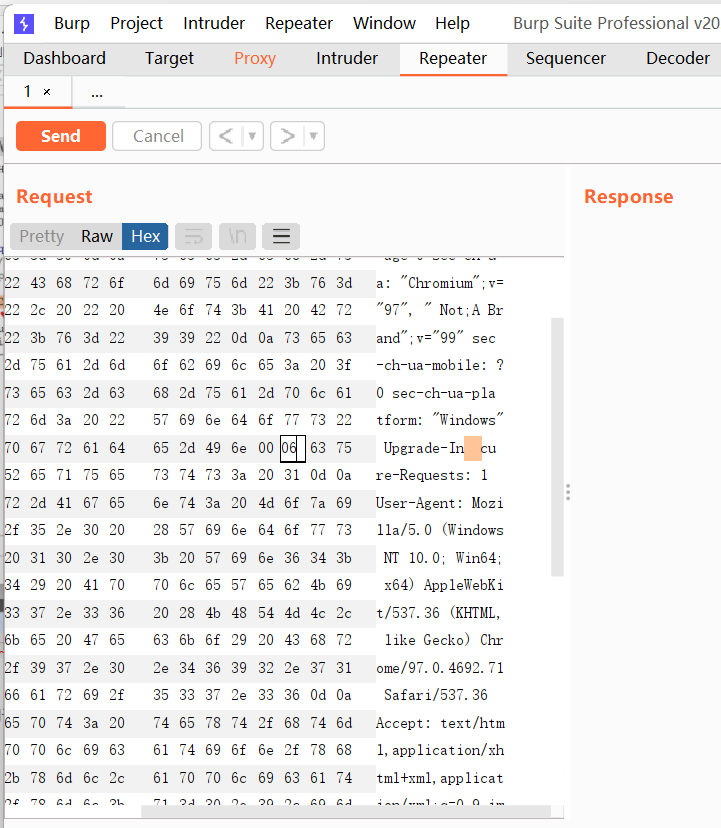

数据的hex值修改,常用于渗透绕过等

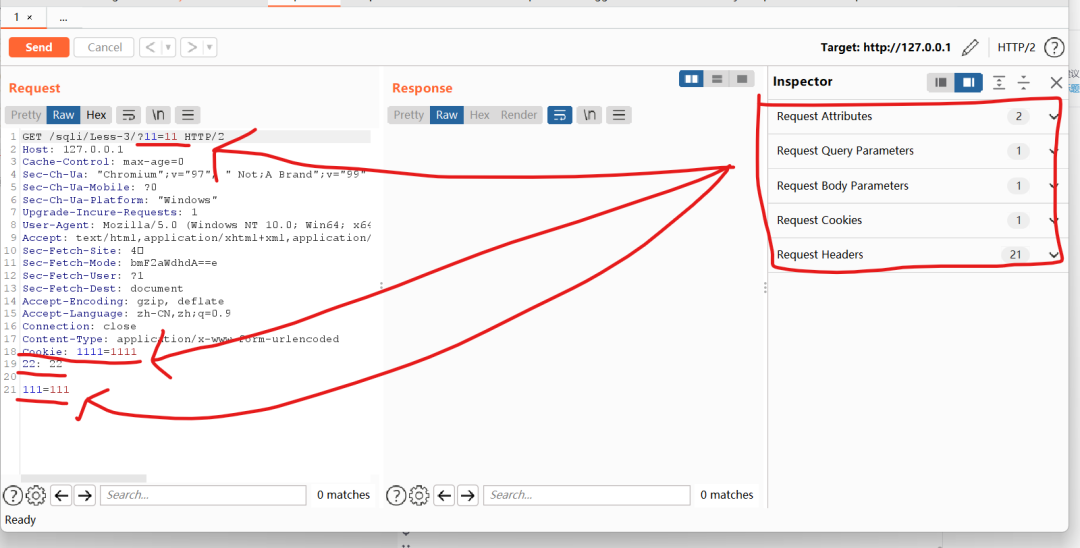

右侧的更改数据包同等选项的使用,涉及到对数据包的字段的增加修改等,不用担心格式问题的错误

0x07 intruder模块使用介绍

这个模块是经常是使用到的,这里将常用的模块列举出来

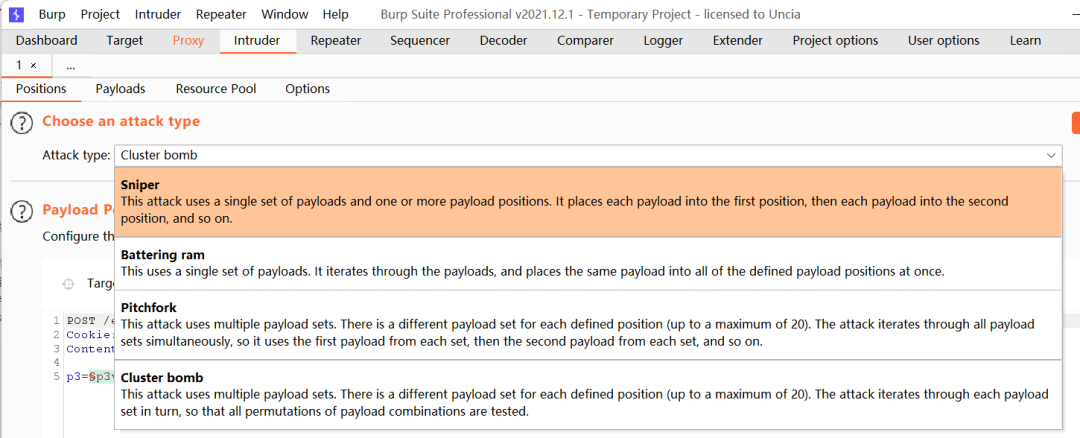

1.爆破的四种模式

Sniper:狙击手单点模式,将数据逐一填充到指定位置

Battering ram:将数据同时填充到多个指定位置,例A字典的数据同时填充到两个位置

Pitchfork:将每个字典逐一对称匹配,例如A字典的1号位与B字典的1号位匹配,绝不相交匹配

Cluster bomb:将每个字典逐一交叉匹配,例如A字典的所有位与B字典的所有位都匹配,

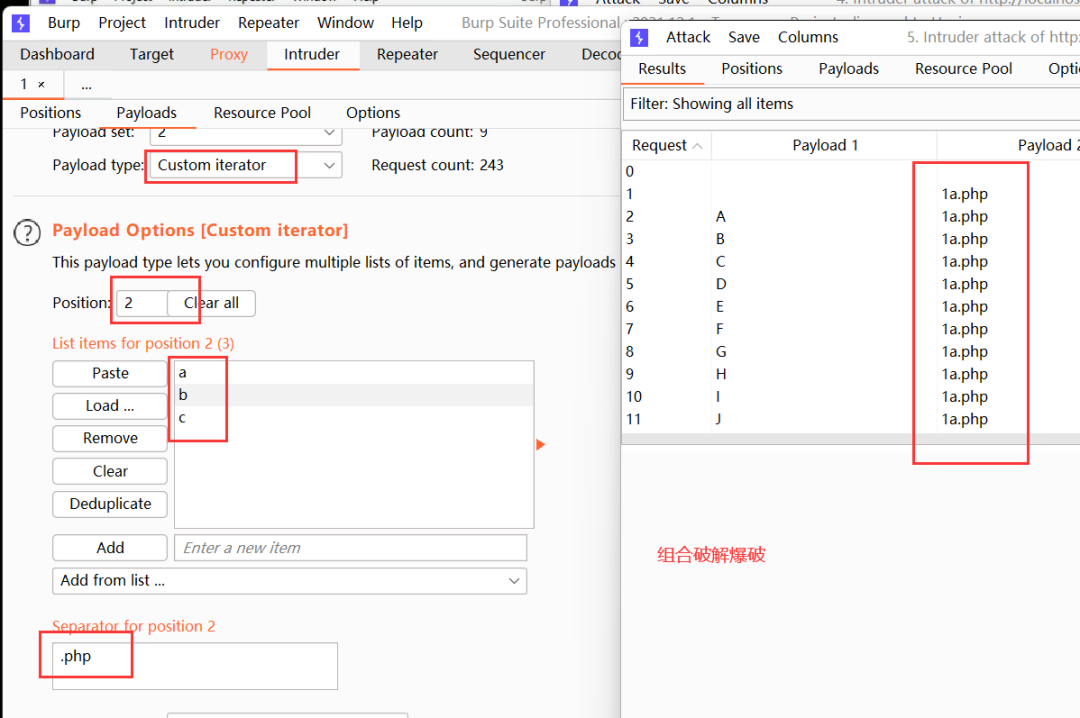

inturder payload 组合破解爆破模式:

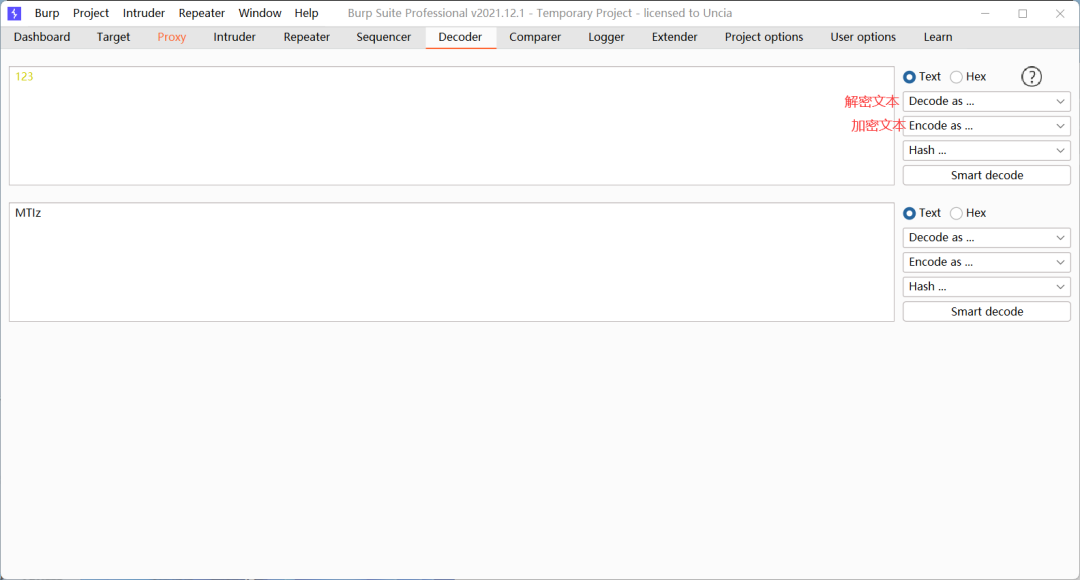

0x08 Decoder 加解密模块

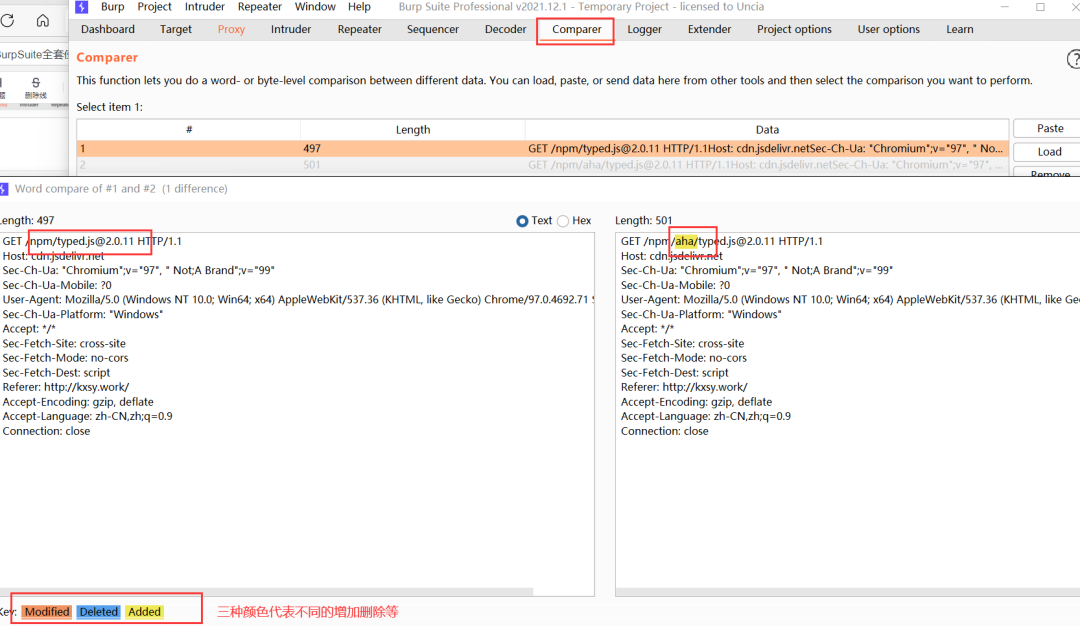

0x09 Comparer 数据对比模块

0x10 Extender-插件环境模块

添加java与python环境,后面的插件自行百度使用即可

注意!配置的python的jython环境必须要有环境变量,即在cmd环境下可以直接使用python

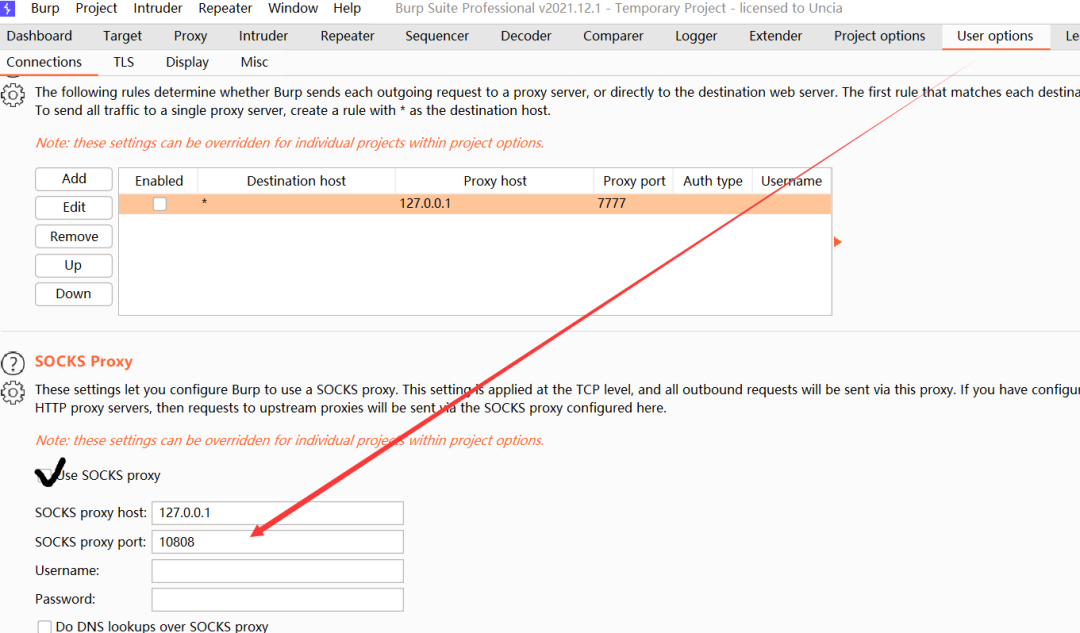

0x11 代理设置 User option模块

使用端口查询:

代理配置即可:

本文转自网络如有侵权,请联系删除。

题外话

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

为了帮助大家更好的塑造自己,成功转型,我给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂这些资料!

网络安全/黑客零基础入门

【----帮助网安学习,以下所有学习资料文末免费领取!----】

> ① 网安学习成长路径思维导图

> ② 60+网安经典常用工具包

> ③ 100+SRC漏洞分析报告

> ④ 150+网安攻防实战技术电子书

> ⑤ 最权威CISSP 认证考试指南+题库

> ⑥ 超1800页CTF实战技巧手册

> ⑦ 最新网安大厂面试题合集(含答案)

> ⑧ APP客户端安全检测指南(安卓+IOS)

大纲

首先要找一份详细的大纲。

学习教程

第一阶段:零基础入门系列教程

该阶段学完即可年薪15w+

第二阶段:技术入门

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

面试刷题

最后,我其实要给部分人泼冷水,因为说实话,上面讲到的资料包获取没有任何的门槛。

但是,我觉得很多人拿到了却并不会去学习。

大部分人的问题看似是“如何行动”,其实是“无法开始”。

几乎任何一个领域都是这样,所谓“万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。

如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比一切都重要。

资料领取

上述这份完整版的网络安全学习资料已经上传网盘,朋友们如果需要可以微信扫描下方二维码 ↓↓↓ 或者 点击以下链接都可以领取

本文转自 https://blog.csdn.net/kalilinuxsafe/article/details/153527273?spm=1001.2014.3001.5502,如有侵权,请联系删除。

944

944

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?