漏洞介绍

当访问一个目标的子域(假如是:wwblog.qq.com)时,长这样,可以尝试去用github.io去接管一下

通过dig + 域名

会得到一个cname地址,一般是 xxxx.github.io的域名,直接访问这个域也是404

原理就是 wwblog.qq.com子域名cname指向了一个空的GitHub的页面,而这个GitHub页面可以被任何人创建并接管

接管攻击过程

在GitHub创建一个一样的的仓库名(仓库名 dig+ 域名 可以得到)

https://github.com/new

再把Custom domain设置成目标的子域名,保存

如果能保存成功,这时就接管完成,可以往将生成的网页资源上传到刚刚创建的仓库中(使用 Git 相关命令或直接使用 GitHub Desktop 软件进行操作,这里不再叙述)

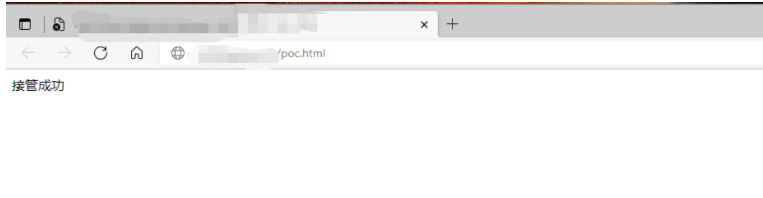

访问目标域,接管成功,就可以交漏洞

其他

子域名接管扫描工具推荐

-

https://github.com/antichown/subdomain-takeover

-

https://github.com/m4ll0k/takeover

相关教程:

-

https://hacker101.linuxsec.org/vulnerabilities/subdomain_takeover

类似报告:

-

https://hackerone.com/reports/407355

-

https://0xpatrik.com/takeover-proofs/

原文出处:

【SRC挖洞经验】GitHub页面接管并利用-子域名接管 (qq.com)

1006

1006

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?