前言

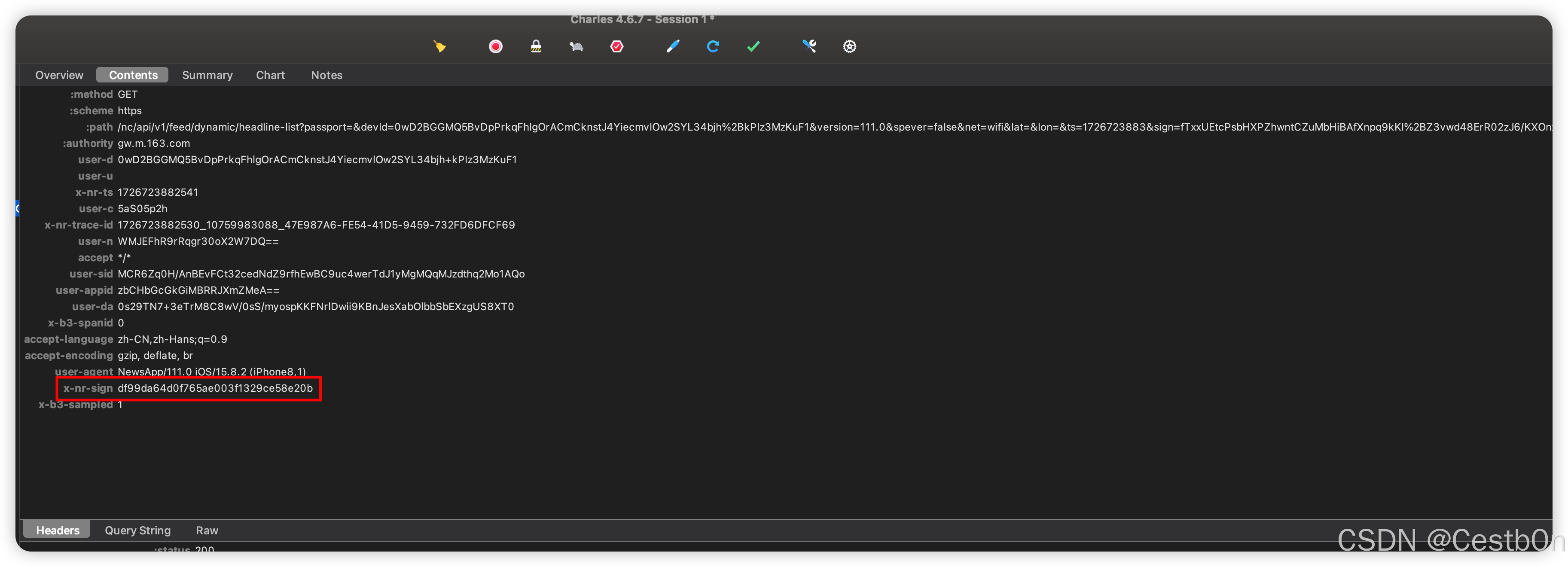

前几篇分析了单一的算法加密,这次分析的某易新闻app是两种算法加密合并在一起的,话不多说开始吧,Charles抓包请求头参数如下:

x-nr-sign分析

x-nr-sign分析

x-nr-sign是加密参数,长度还是32位;大胆的猜测是md5加密。刷新页面,frida去hook一下

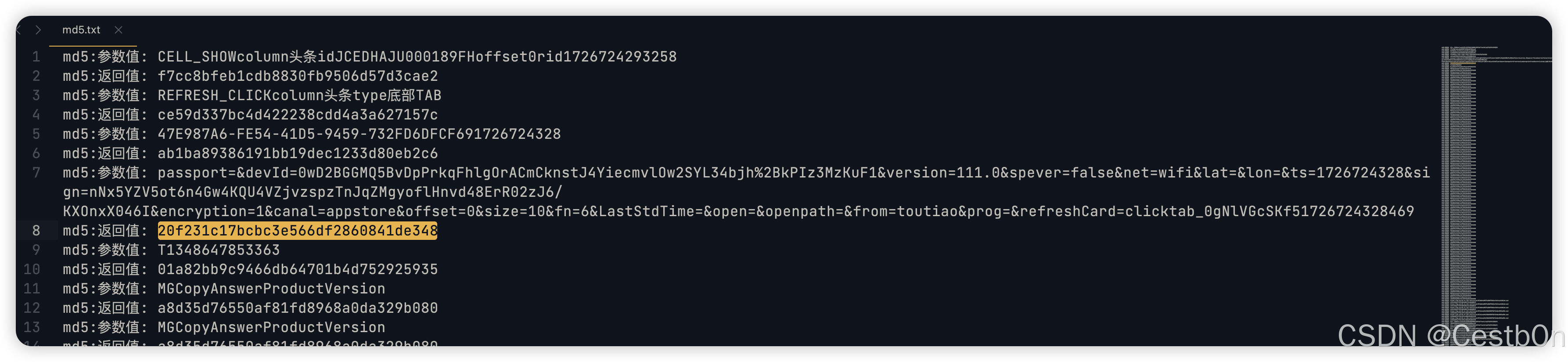

frida-trace -UF -i CC_MD5 -o md5.txt

-o 是将输出在终端的内容保存到md5.txt文本

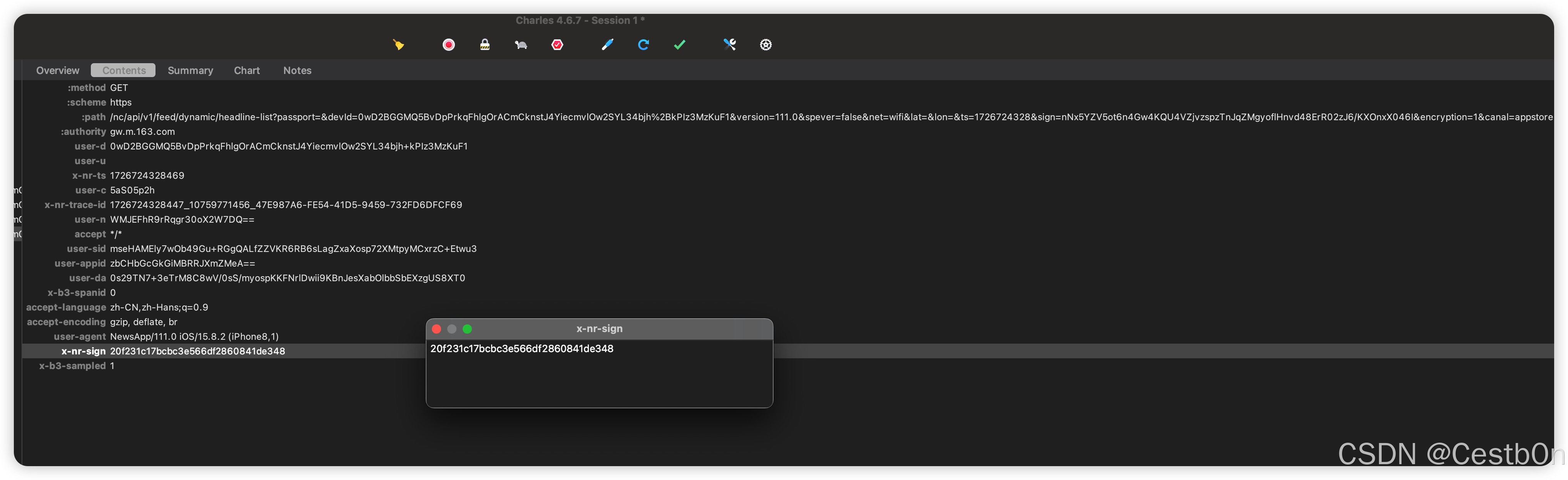

新的x-nr-sign值:20f231c17bcbc3e566df2860841de348,在刚刚导出的md5.txt文本中去查找有没有对应值的记录

不出所料,还真是普通的md5加密。对应的参数值:md5:参数值: passport=&devId=0wD2BGGMQ5BvDpPrkqFhlgOrACmCknstJ4YiecmvlOw2SYL34bjh%2BkPIz3MzKuF1&version=111.0&sp

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?