目录

一、账号安全控制

1.锁定账户文件

//锁定账户文件

[root@localhost ~]#chattr +i /etc/passwd /etc/shadow

//查看文件锁定情况(有i代表已被锁定)

[root@localhost ~]#lsattr /etc/passwd /etc/shadow

----i----------- /etc/passwd

----i----------- /etc/shadow

//锁定后无法对账户进行操作

[root@localhost ~]#userdel hx

userdel:无法打开 /etc/passwd

[root@localhost ~]#passwd

更改用户 root 的密码 。

新的 密码:

重新输入新的 密码:

passwd: 鉴定令牌操作错误

//解锁账户文件

[root@localhost ~]#chattr -i /etc/passwd /etc/shadow

[root@localhost ~]#lsattr /etc/passwd /etc/shadow

---------------- /etc/passwd

---------------- /etc/shadow

2.校验文件是否被改动

[root@localhost ~]#md5sum 文件名 //会使用md5算法为文件生成一个序列号

//用md5算法为shadow文件生成序列号

[root@localhost1 ~]#md5sum /etc/shadow

7d7e45d6ec658911d65911b6e4036144 /etc/shadow

//修改某个用户的密码

[root@localhost1 ~]#passwd zhangsan

更改用户 zhangsan 的密码 。

新的 密码:

无效的密码: 密码少于 8 个字符

重新输入新的 密码:

passwd:所有的身份验证令牌已经成功更新。

//文件序列号发生改变,说明已被修改过

[root@localhost1 ~]#md5sum /etc/shadow

374b88c4efcdc89e3611c979ba86638c /etc/shadow

3.密码安全控制

对于以后的新用户

//更改账户登录配置

[root@localhost ~]#vim /etc/login.defs

# Password aging controls:

#

# PASS_MAX_DAYS Maximum number of days a password may be used.

# PASS_MIN_DAYS Minimum number of days allowed between password changes.

# PASS_MIN_LEN Minimum acceptable password length.

# PASS_WARN_AGE Number of days warning given before a password expires.

#

PASS_MAX_DAYS 99999 --这里是密码有效期(99999代表永久 可以自行更改天数)

PASS_MIN_DAYS 0

PASS_MIN_LEN 5

PASS_WARN_AGE 7

对于已有用户

[root@localhost ~]# chage -M 天数 用户名 //将已有用户的密码有效期改为指定天数

[root@localhost ~]#chage -M 30 zhangsan

[root@localhost ~]#cat /etc/shadow |grep zhangsan

zhangsan:!!:19213:0:30:7:::

强制用户下次登录需要修改密码

[root@localhost ~]# chage -d 0 用户名

[root@localhost ~]#chage -d 0 zhangsan

[root@localhost ~]#cat /etc/shadow |grep zhangsan

zhangsan:!!:0:0:30:7:::

^

这个字段代表最后一次更改密码的时间(从1970年1月1日开始到现在的天数)

改为0可以实现每次登录需要修改密码4.历史命令限制

//可以查看到历史命令

[root@localhost ~]#history

//修改配置文件

[root@localhost ~]#vim /etc/profile

# Path manipulation

if [ "$EUID" = "0" ]; then

pathmunge /usr/sbin

pathmunge /usr/local/sbin

else

pathmunge /usr/local/sbin after

pathmunge /usr/sbin after

fi

HOSTNAME=`/usr/bin/hostname 2>/dev/null`

HISTSIZE=100 --这里限制最大历史记录密命令条目(默认为1000)

//刷新文件

[root@localhost ~]#source /etc/profile

5.终端定时自动注销

//指定闲置600秒后自动注销

[root@localhost ~]#vim /etc/profile

在下方写入:

export TMOUT=600

//刷新文件

[root@localhost ~]#source /etc/profile

//查看自动注销时间

[root@localhost ~]echo $TMOUT

6006.限制用户切换账户

PAM认证模块

是一种高效且灵活便利的用户级别的认证方式,也是当前Linux服务器普遍使用的认证方式。

认证原理

- 一般遵循的顺序 .Service(服务)→PAM(配置文件)→pam_*.so

- 首先要确定哪一项服务,然后加载相应的PAM的配置文件(位于letc/pam.d下),最后调用认证文件(位于/lib64/security下)进行安全认证

- 用户访问服务器时,服务器的某一个服务程序把用户的请求发送到PAM模块进行认证

- 不同的应用程序所对应的PAM模块是不同的

修改配置文件

//修改su的PAM配置文件

[root@localhost ~]#vim /etc/pam.d/su

#%PAM-1.0

auth sufficient pam_rootok.so

# Uncomment the following line to implicitly trust users in the "wheel" group.

#auth sufficient pam_wheel.so trust use_uid

# Uncomment the following line to require a user to be in the "wheel" group.

#auth required pam_wheel.so use_uid

--取消上面这行注释的配置,使wheel组以外的用户不能使用su命令

auth substack system-auth

auth include postlogin

account sufficient pam_succeed_if.so uid = 0 use_uid quiet

account include system-auth

password include system-auth

session include system-auth

session include postlogin

session optional pam_xauth.so

//将允许使用的用户加入到wheel组当中

[root@localhost ~]#usermod -G wheel zhangsan

[root@localhost ~]#id zhangsan

uid=1002(zhangsan) gid=1002(zhangsan) 组=1002(zhangsan),10(wheel)7.使用sudo机制提升权限

sudo命令,默认使用户以root身份执行被授权的命令。

更改sudo配置文件

visudo

或

vim /etc/sudoers(此文件的默认权限为440,保存退出时必须执行":wq!"命令来强制操作)

语法格式

用户 主机名=命令程序列表

用户 主机名=(用户) 命令程序列表

| 用户 | 直接授权指定的用户名,或采用"%组名"的形式(授权一个组的所有用户) |

| 主机名 | 使用此规则的主机名。没配置过主机名时可用localhost,有配过主机名则用实际的主机名,ALL则代表所有主机。 |

| (用户) | 用户能够以何种身份来执行命令。此项可省略,缺省时以root用户的身份来运行命令。 |

| 命令程序列表 | 允许授权的用户通过sudo方式执行的特权命令,需填写命令程序的完整路径,多个命令之间以逗号,进行分隔。ALL则代表系统中的所有命令。 |

设置别名

使用关键字 User_Alias 、Host_Alias、Cmnd_Alias 来设置别名(别名必须为大写)

- User_Alias 别名 = User1,User2 ...

- Host_Alias 别名 = Host1,Host2 ...

- Cmnd_Alias 别名 = Cmnd1(绝对路径),Cmnd2 ...

“,”用于分割,可以使用通配符“ * ”代表任意值和“ !”号进行取反操作。

启用sudo操作日志

visudo 或 vim /etc/sudoers

添加字段:Defaults logfile = "/var/log/sudo"

sudo -l //普通用户可以查看自己可以用sudo执行那些命令

//修改sudo配置文件里

[root@localhost ~]# vim /etc/sudoers

ZHANGSAN ALL=/bin/*,!/bin/rm,!/sbin/reboot --为zhangsan用户设置sudo可用命令

//zhangsan用户查看自己sudo可用命令

[zhangsan@localhost root]$ sudo -l

匹配 %2$s 上 %1$s 的默认条目:

!visiblepw, always_set_home, match_group_by_gid, always_query_group_plugin, env_reset, env_keep="COLORS DISPLAY HOSTNAME HISTSIZE KDEDIR LS_COLORS", env_keep+="MAIL PS1 PS2 QTDIR

USERNAME LANG LC_ADDRESS LC_CTYPE", env_keep+="LC_COLLATE LC_IDENTIFICATION LC_MEASUREMENT LC_MESSAGES", env_keep+="LC_MONETARY LC_NAME LC_NUMERIC LC_PAPER LC_TELEPHONE",

env_keep+="LC_TIME LC_ALL LANGUAGE LINGUAS _XKB_CHARSET XAUTHORITY", secure_path=/sbin\:/bin\:/usr/sbin\:/usr/bin

用户 zhangsan 可以在 localhost 上运行以下命令:

(ALL) ALL

(root) /bin/*, !/bin/rm, !/sbin/reboot

二、系统引导和登录控制

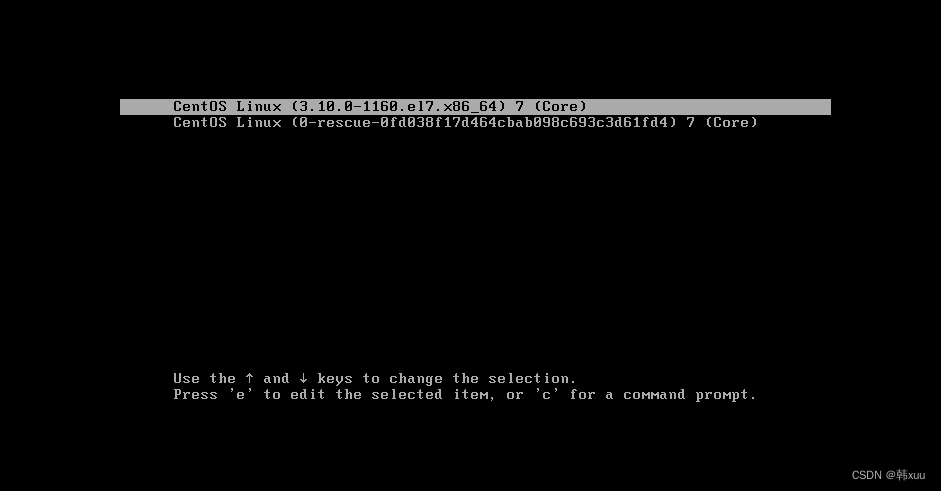

1.GRUB菜单限制

[root@localhost ~]# grub2-setpasswd

此界面按e进入GRUB菜单

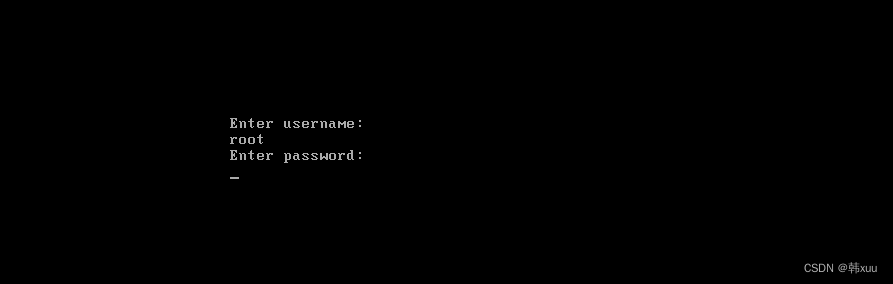

设置密码后需要输入密码登入

2.限制用户在安全终端登录

//更改终端配置文件

[root@localhost ~]#vim /etc/securetty

console

vc/1

vc/2

vc/3

vc/4

vc/5

vc/6

vc/7

vc/8

vc/9

vc/10

vc/11

tty1

tty2

tty3

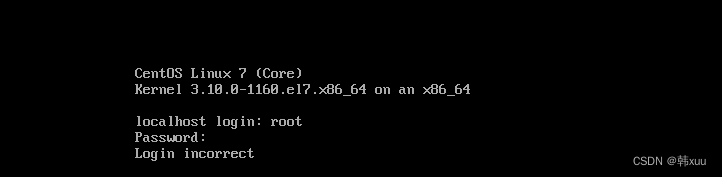

#tty4 --把需要禁止登录的终端注释或删除

#tty5

tty6

tty7

tty8

tty9

tty10

tty11

测试发现tty4无法登录

三、端口扫描

NMAP

- 一款强大的网络扫描、安全 检测工具

- 官方网站:Nmap: the Network Mapper - Free Security Scanner

- CentOS 7.3光盘中安装包 nmap-6.40-7.el7.x86_64.rpm

[root@localhost ~]# nmap [扫描类型] [选项] 扫描目标

| 选项和扫描类型 | 作用 |

| -p | 指定扫描的端口 |

| -n | 禁用反向DNS解析(以加快扫描速度) |

| -sS | TCP的SYN扫描(半开扫描),只向目标发出SYN数据包,如果收到SYNACK响应包就认为目标端口正在监听,并立即断开连接;否则认为目标端口并未开放。 |

| -sT | TCP连接扫描,这是完整的TCP扫描方式(默认扫描类型),用来建立一个TCP连接,如果成功则认为目标端口正在监听服务,否 则认为目标端口并未开放 |

| -sF | TCP的FIN扫描,开放的端口会忽略这种数据包,关闭的端口会回应RST数据包。许多防火墙只对SYN数据包进行简单过滤,而 忽略了其他形式的TCP攻击包。这种类型的扫描可间接检测防火墙的健壮性 |

| -sU | UDP扫描,探测目标主机提供哪些UDP服务,UDP扫描的速度会比较慢 |

| -sP | ICMP扫描,类似于ping检测,快速判断目标主机是否存活,不做其他扫描 |

| -P0 | 跳过ping检测,这种方式认为所有的目标主机是存活的,当对方不响应ICMP请求时,使用这种方式可以避免因无法ping通而放弃扫描 |

421

421

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?