CVE-2019-1388 :Windows UAC 本地提权

0x01 简介

用户帐户控制(User Account Control,简写作UAC)是微软公司在其Windows Vista及更高版本操作系统中采用的一种控制机制。其原理是通知用户是否对应用程序使用硬盘驱动器和系统文件授权,以达到帮助阻止恶意程序(有时也称为“恶意软件”)损坏系统的效果。

0x02 漏洞介绍

UAC会话中含有尽可能少的点击操作选项,利用该漏洞很容易就可以提升权限到SYSTEM。

0x03 影响版本

cpe:/ o:microsoft:windows_10:-

cpe:/ o:microsoft:windows_10:1607

cpe:/ o:microsoft:windows_10:1709

cpe:/ o:microsoft:windows_10:1803

cpe:/ o:microsoft:windows_10:1809

cpe:/ o:microsoft:windows_10:1903

cpe:/ o:microsoft:windows_7:-:sp1

cpe:/ o:microsoft:windows_8.1:-

cpe:/ o:microsoft:windows_rt_8.1:-

cpe:/ o:microsoft:windows_server_2008:-:sp2

cpe:/ o:microsoft:windows_server_2008:r2:sp1:~~~~ itanium〜

cpe:/ o:microsoft:windows_server_2008:r2:sp1:~~~~ x64〜

cpe:/ o:microsoft:windows_server_2012:-

cpe:/ o:microsoft:windows_server_2012:r2

cpe:/ o:microsoft:windows_server_2016:-

cpe:/ o:microsoft:windows_server_2016:1803

cpe:/ o:microsoft:windows_server_2016:1903

cpe:/ o:microsoft:windows_server_2019:-

0x04 环境搭建

Windows Server 2016

0x05 漏洞复现

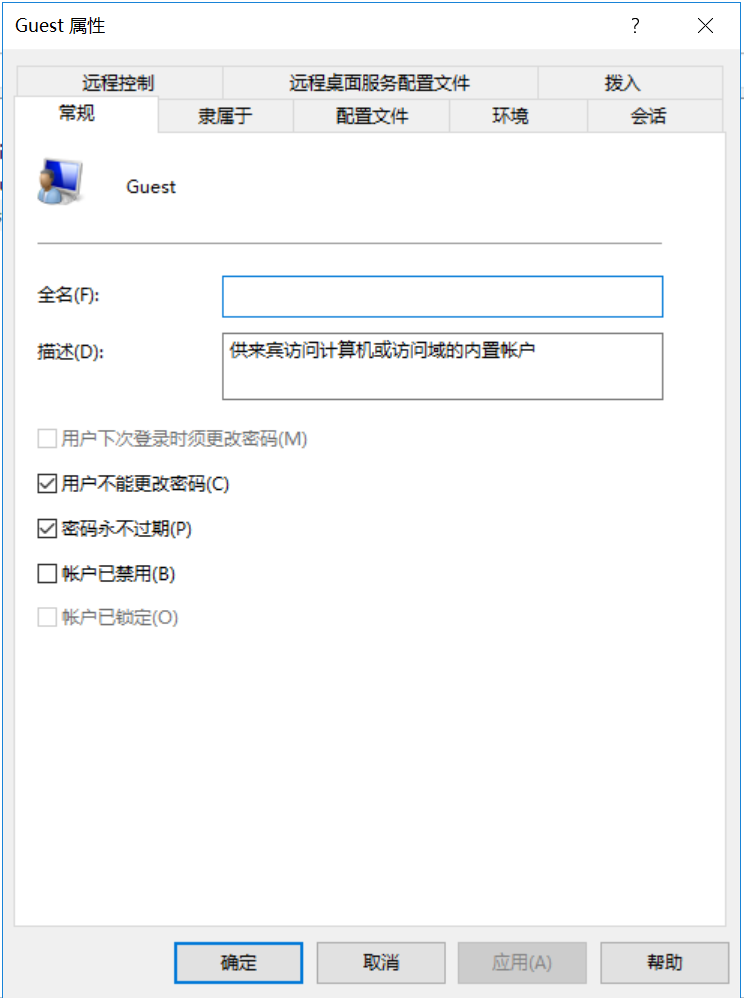

对 Guest 用户解除禁用:win+x ->计算机管理 ->本地用户和组 ->用户 ->解除用户禁用

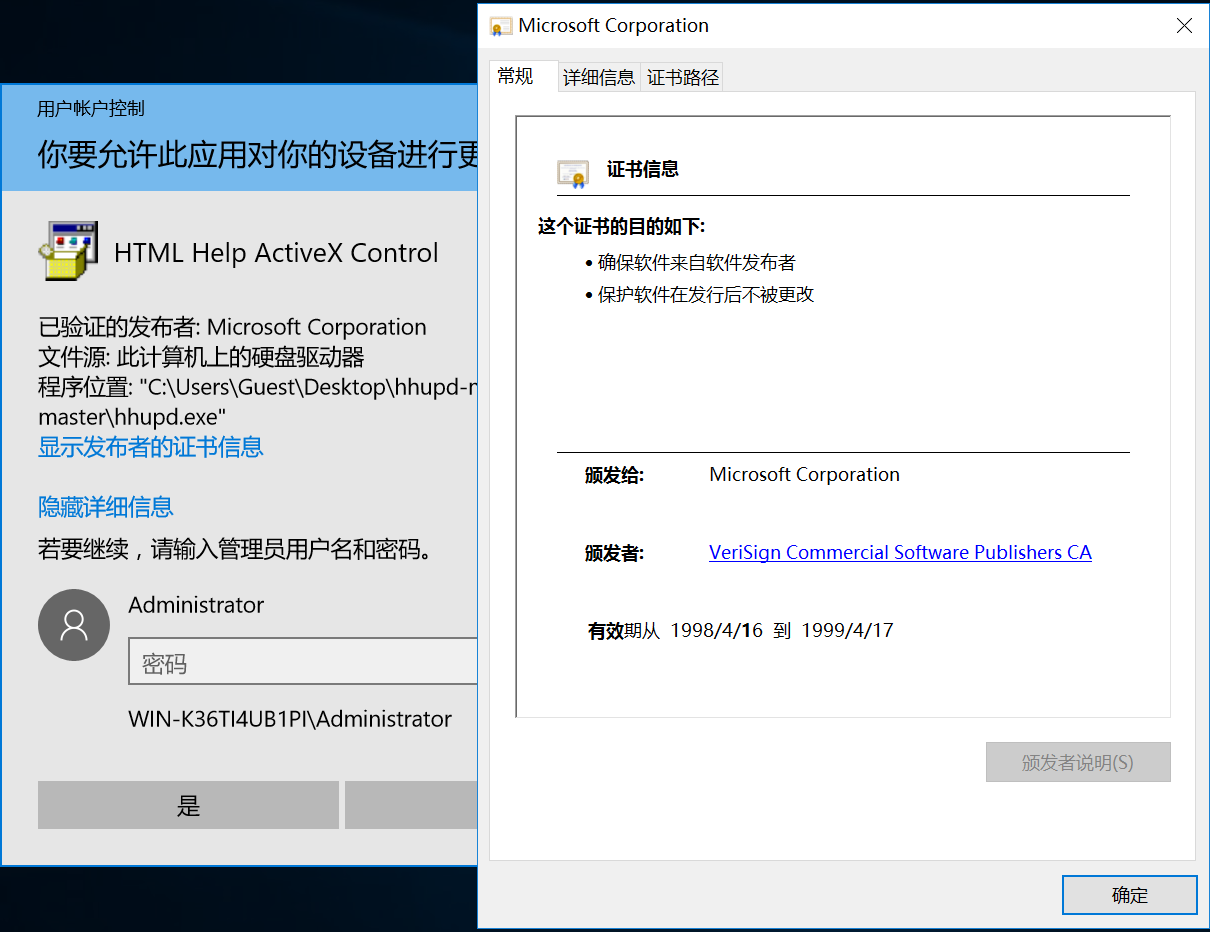

准备 HHUPD 文件,下载地址

GitHub - whatsthismate/hhupd: File for UAC bypass

切换为 Guest 准备复现

将 HHUPD 文件放入 Guset 用户的桌面中

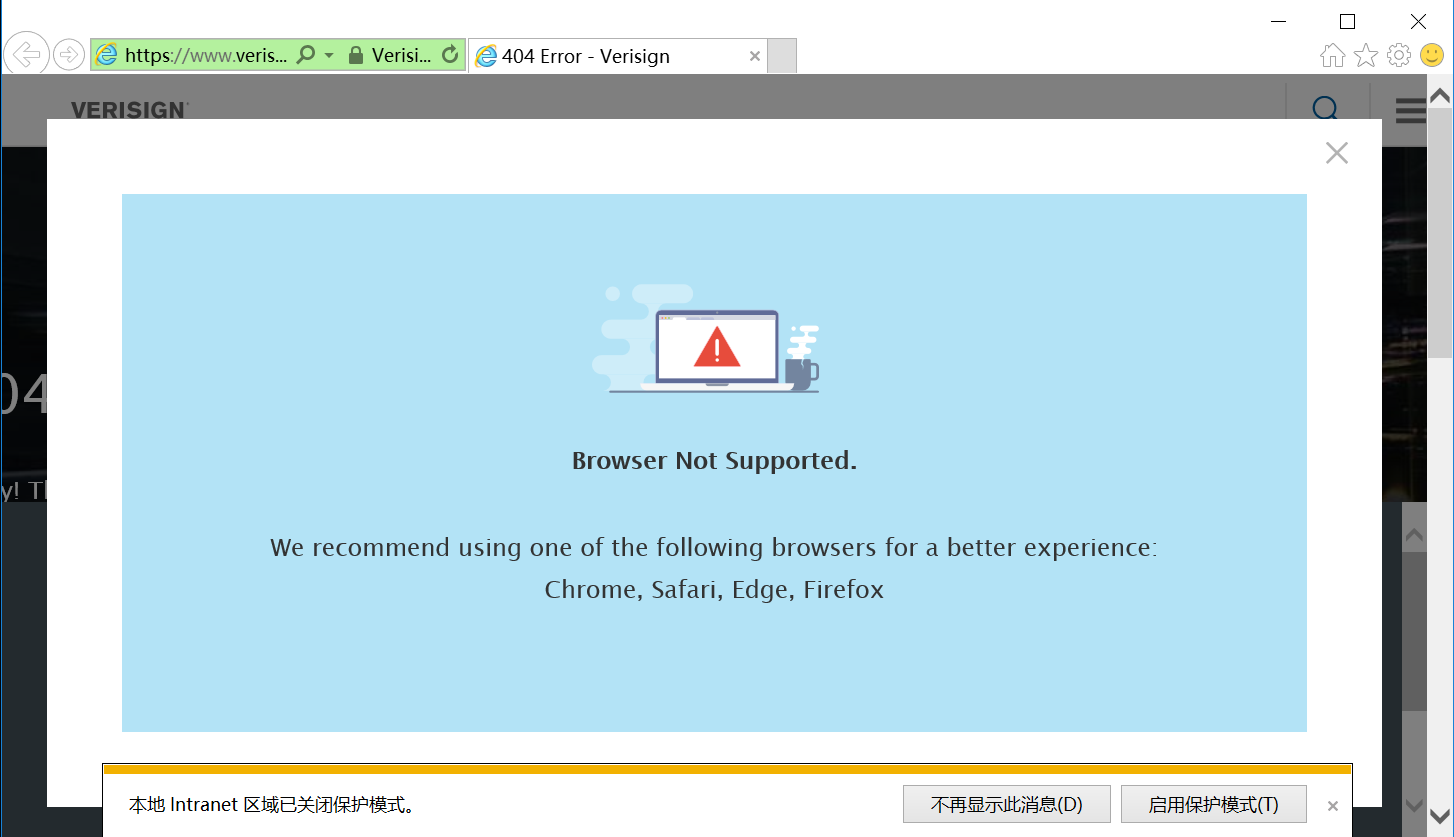

Ctrl+s 将网页进行保存,路径为“C:\Windows\System32\cmd.exe”,将文件进行执行

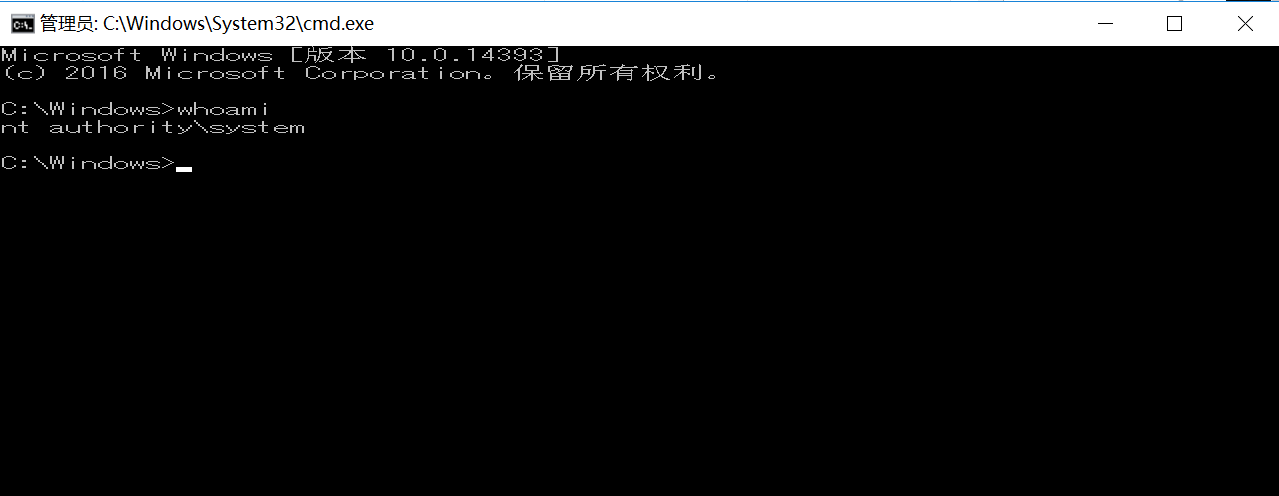

在命令行中输入“whoami”,对权限进行检测,在此可以看到已经越权成功

Windows 远程桌面密码爆破(hydra—九头蛇)

关闭 Windows 防火墙

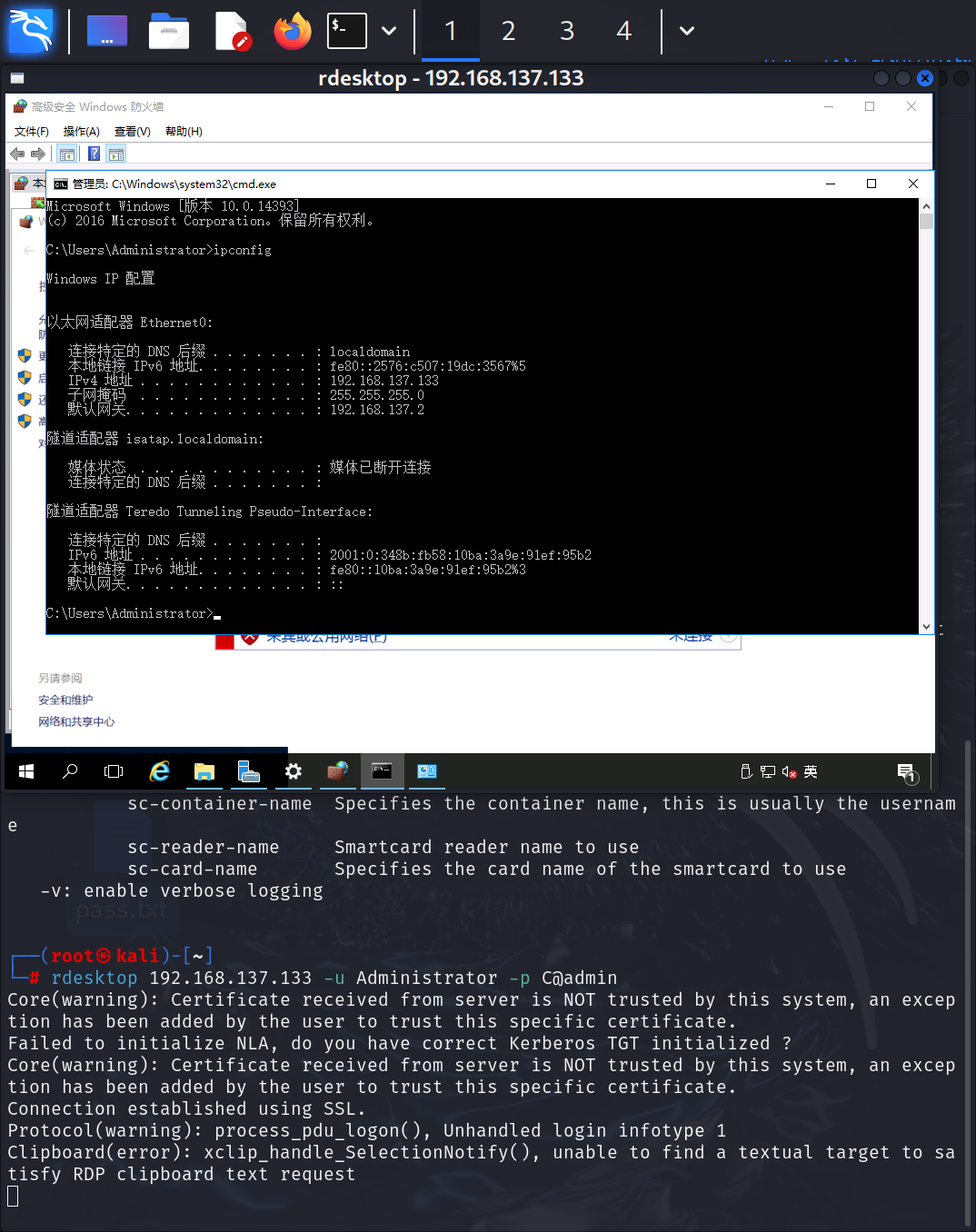

获取被链接的主机的 IP 地址(192.168.137.133)

利用 Nmap 对著进行扫描发现 3389 端口开启

利用 hybra 进行爆破

语法:

-l 用户名(已知)

-L 用户名字典

-p 密码(已知)

-P 密码字典

-V 展示破解过程

标准语法:hybra IP 地址 rdp -l 用户名 -P 密码字典 -V

爆破成功,通过 rdesktop 进行远程连接

远程连接成功,成功获取 Windows 桌面

556

556

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?