子公司锐捷睿易设备基础配置

- 锐捷睿易系列设备可以实现公网维护,因此子公司使用该设备更容易实现行为监控和维护管理

- 本次使用的设备为ruijie 睿易 RG-EG210G-P

- 设备为全千兆端口

- 全LAN支持POE供电

- 支持四个WAN口同时负载上网

- 可通过诺克平台监控

- 支持VPN server和 VPN client

- 支持上网认证以及上网管理等功能

- 网络接入后设备默认登录地址为 192.168.110.1

- 点击开始配置,设置项目名称、上网方式以及管理密码,然后点击创建并连通网络,然后等待配置生效

- 选择本地配置,进入管理界面

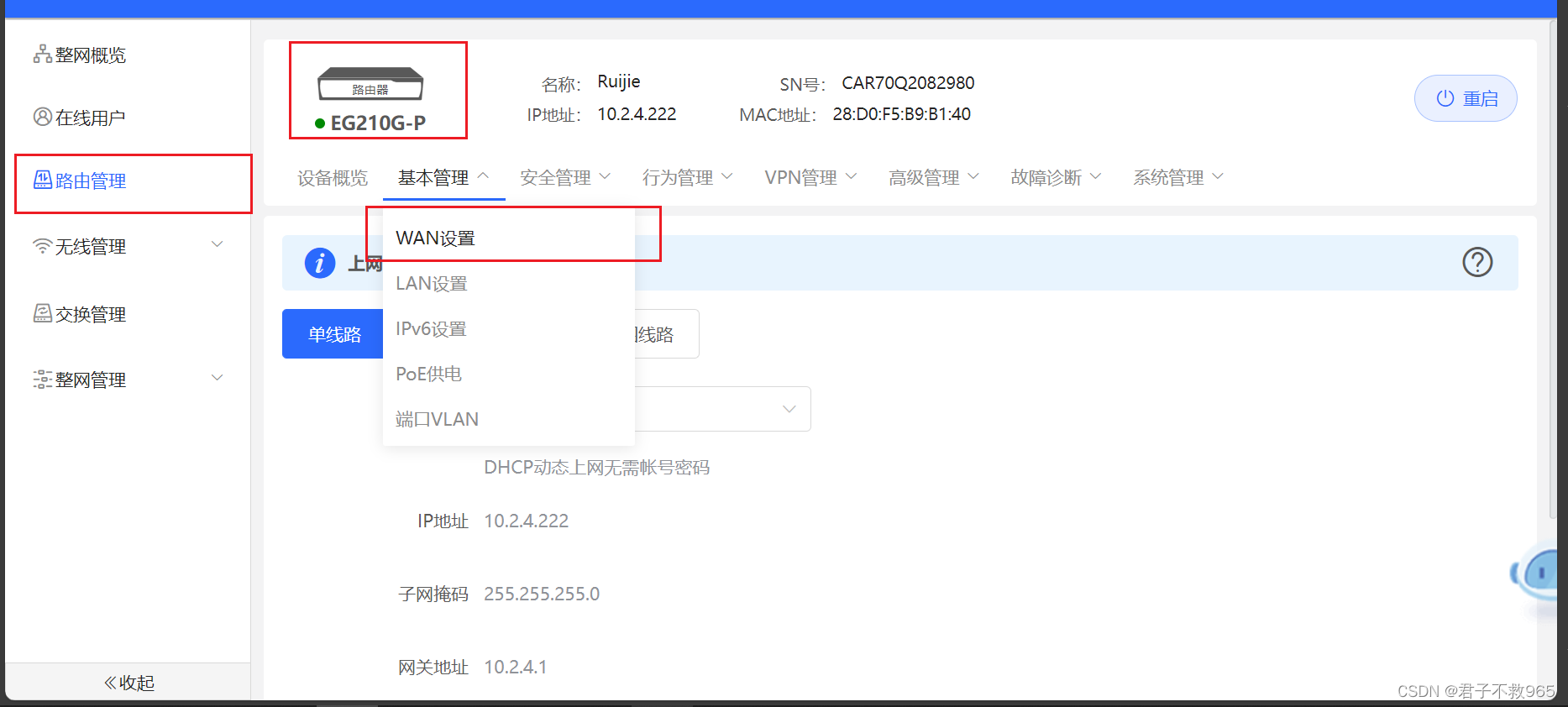

- 进入管理界面后选择 路由管理-基本管理-WAN设备,查看是否获取到公网地址,以及观察设备状态灯,是否接入公网,如果未接入公网请检查wan口配置

- 更改设备内网地址 路由管理-LAN设置,点击修改

- 更改自己涉及的IP地址范围确定保存,在登录更改后的地址,重新登录管理界面

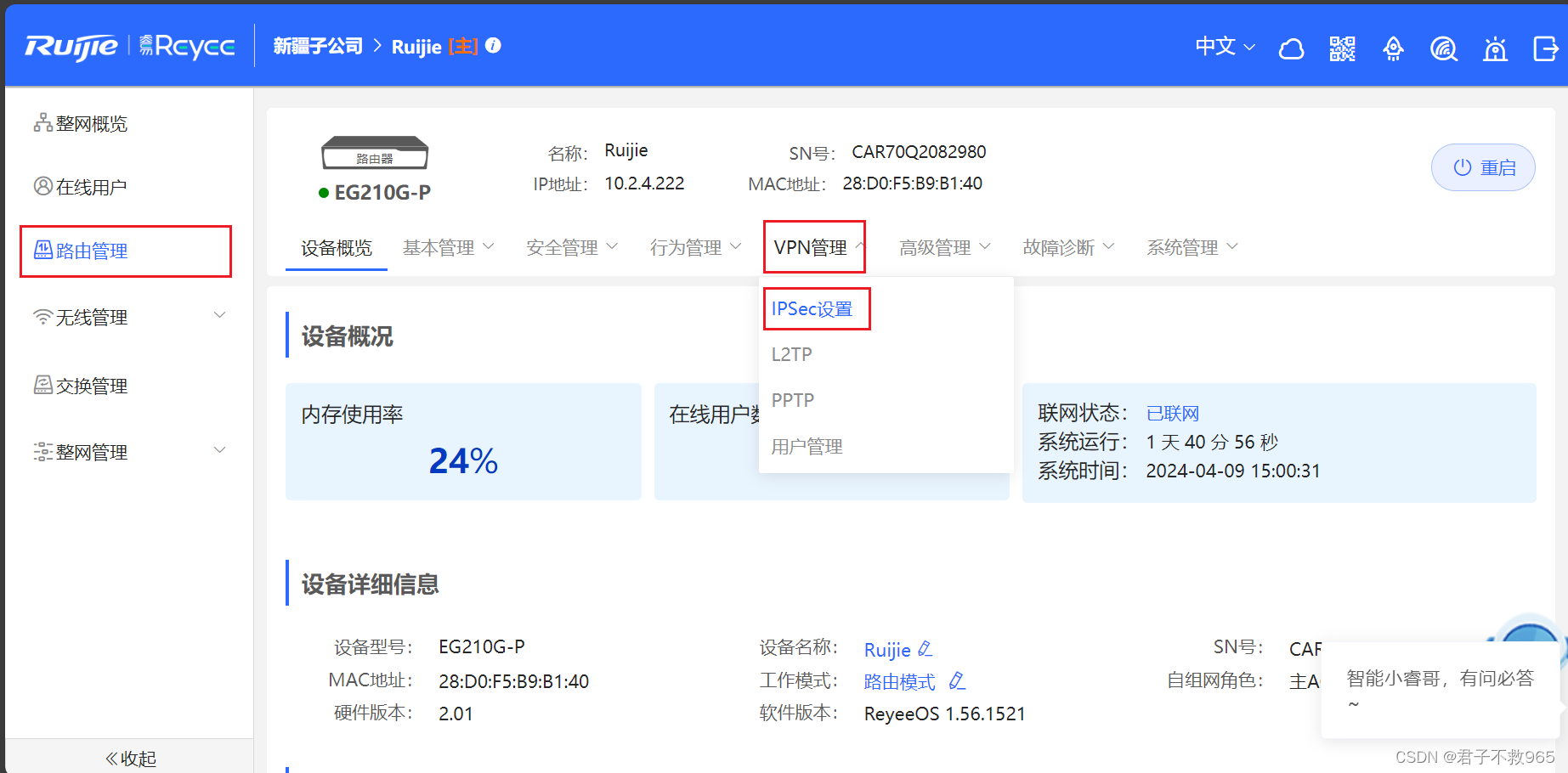

- 客户端VPN配置 路由管理-VPN管理-IPSEC设置

- 点击添加

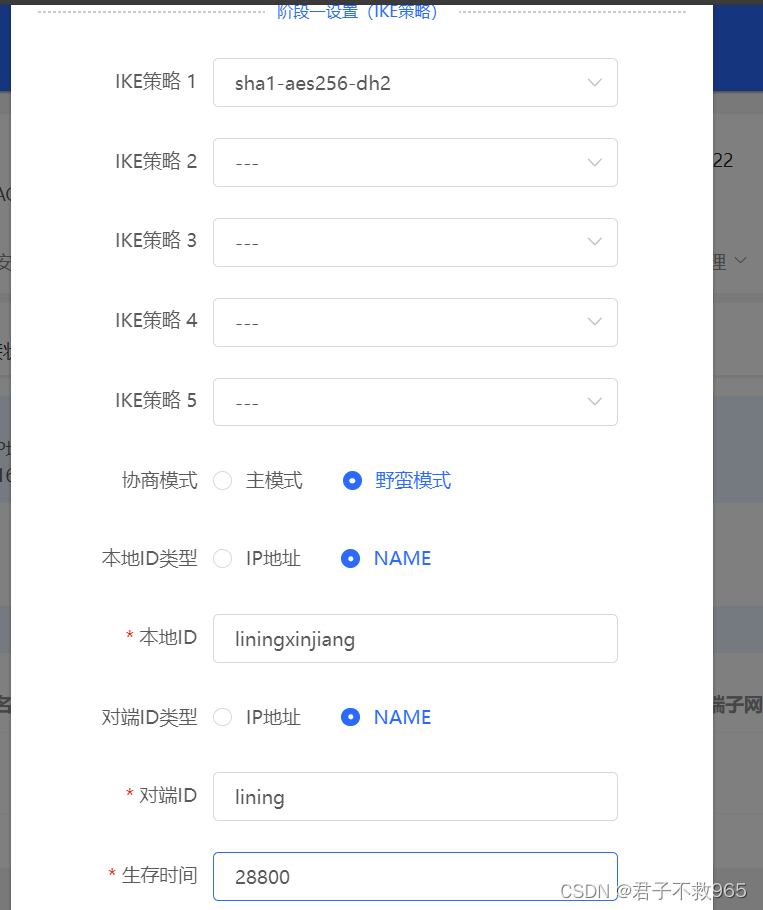

- 配置子网范围,对端网关(注意:一定要和service端配置对称否则无法建立ipsec隧道)

- 配置阶段1 ike阶段 选择vpn模式 数据加密算法以及哈希加密算法和dh2数列组

- 配置阶段2 ipsec阶段 选择加密方式 (注意:以上加密方式必须与service端完全对称) 确定保存

- 查看ipsec状态

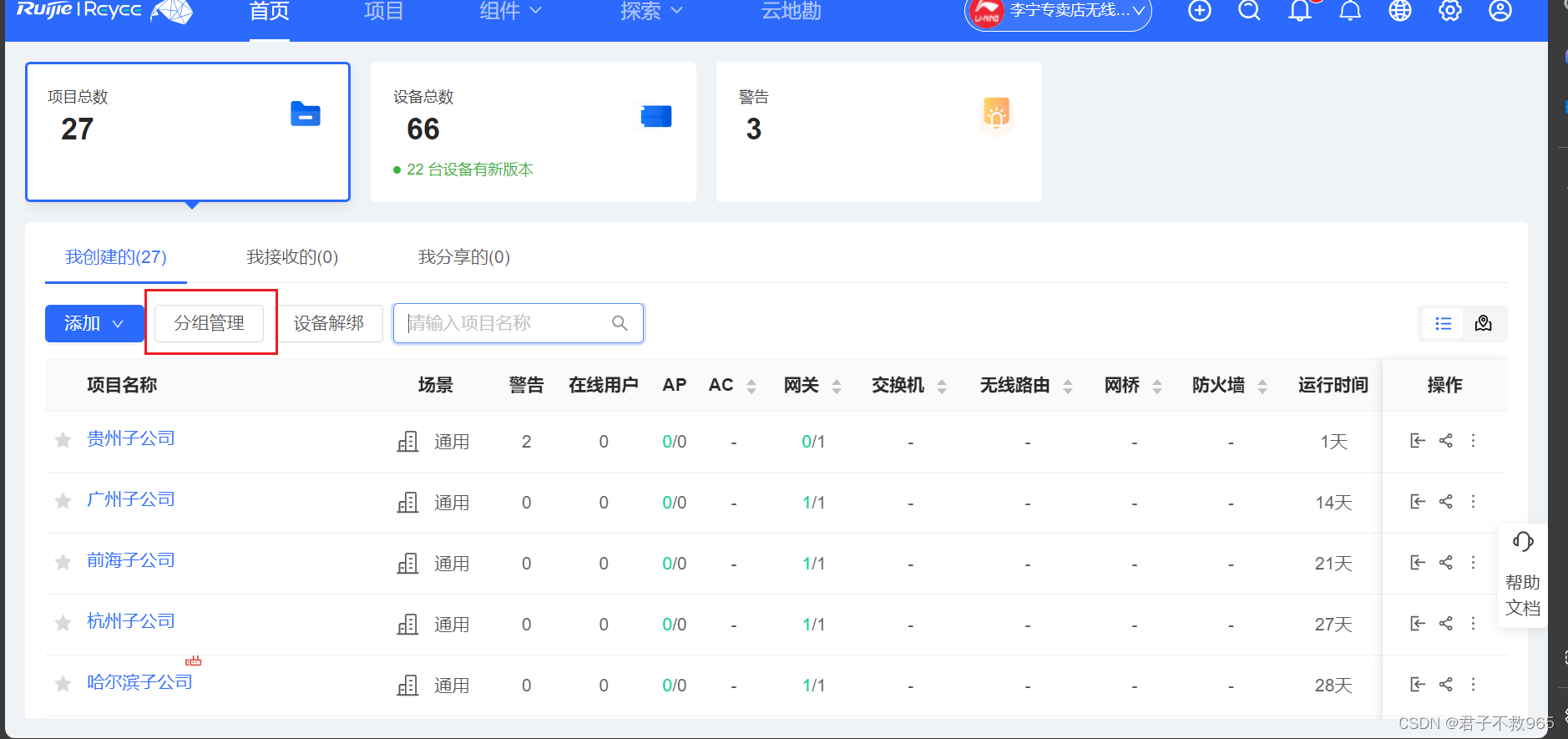

- 连接公网可以将设备加入到诺克平台进行云管理(百度搜索)

- 账号登录

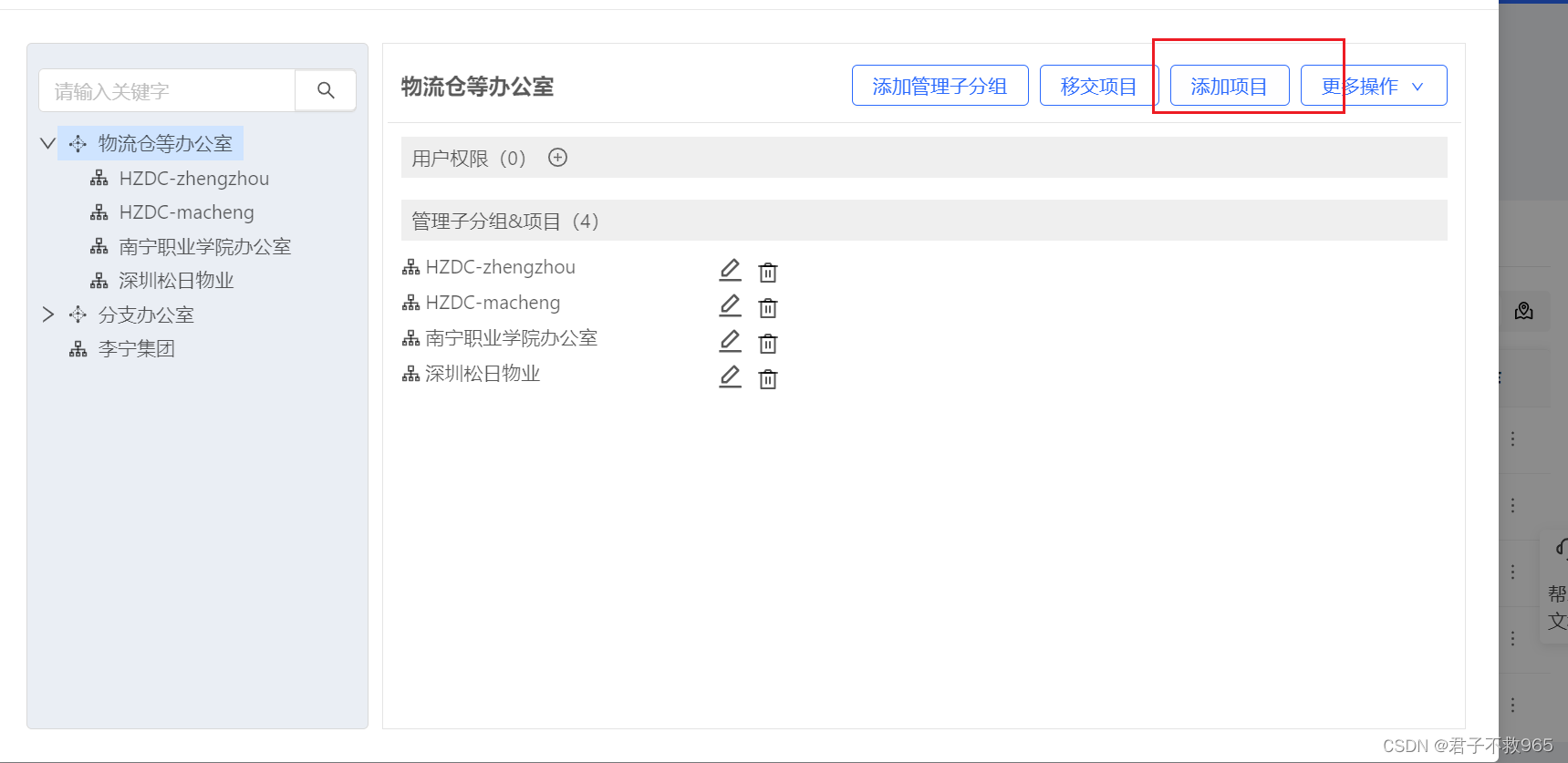

- 选择分组管理

- 添加项目,配置项目信息

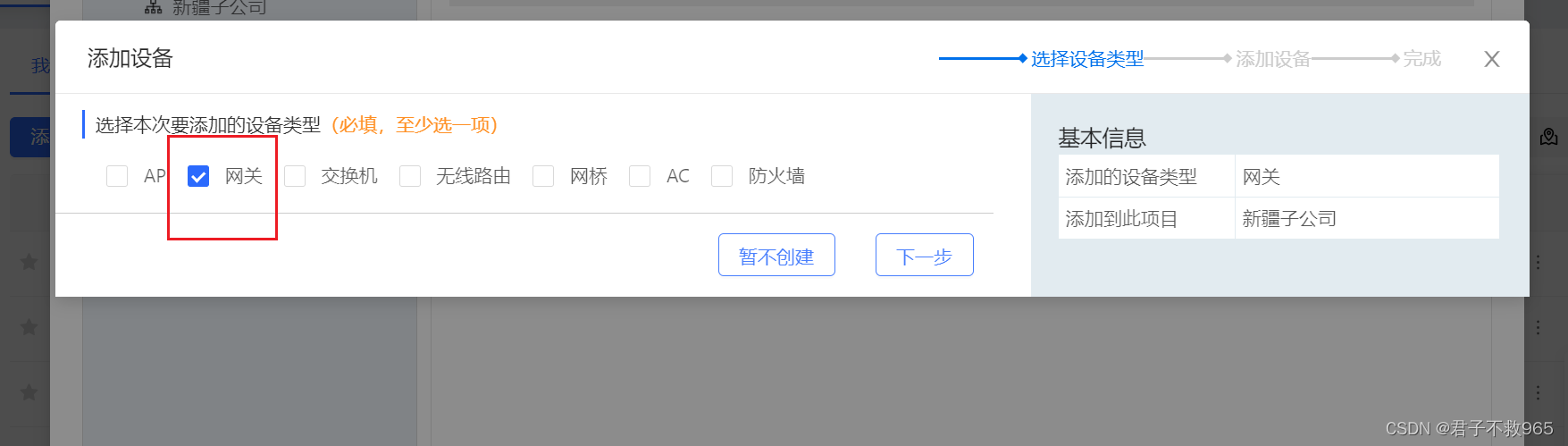

- 输入设备sn号绑定设备

- 返回主页点击项目查看

- 进入项目点击主页设备

- eweb管理即可公网进入管理界面

1645

1645

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?