以下笔记学习来自B站泷羽Sec:

B站泷羽Sec

1.proxy模块

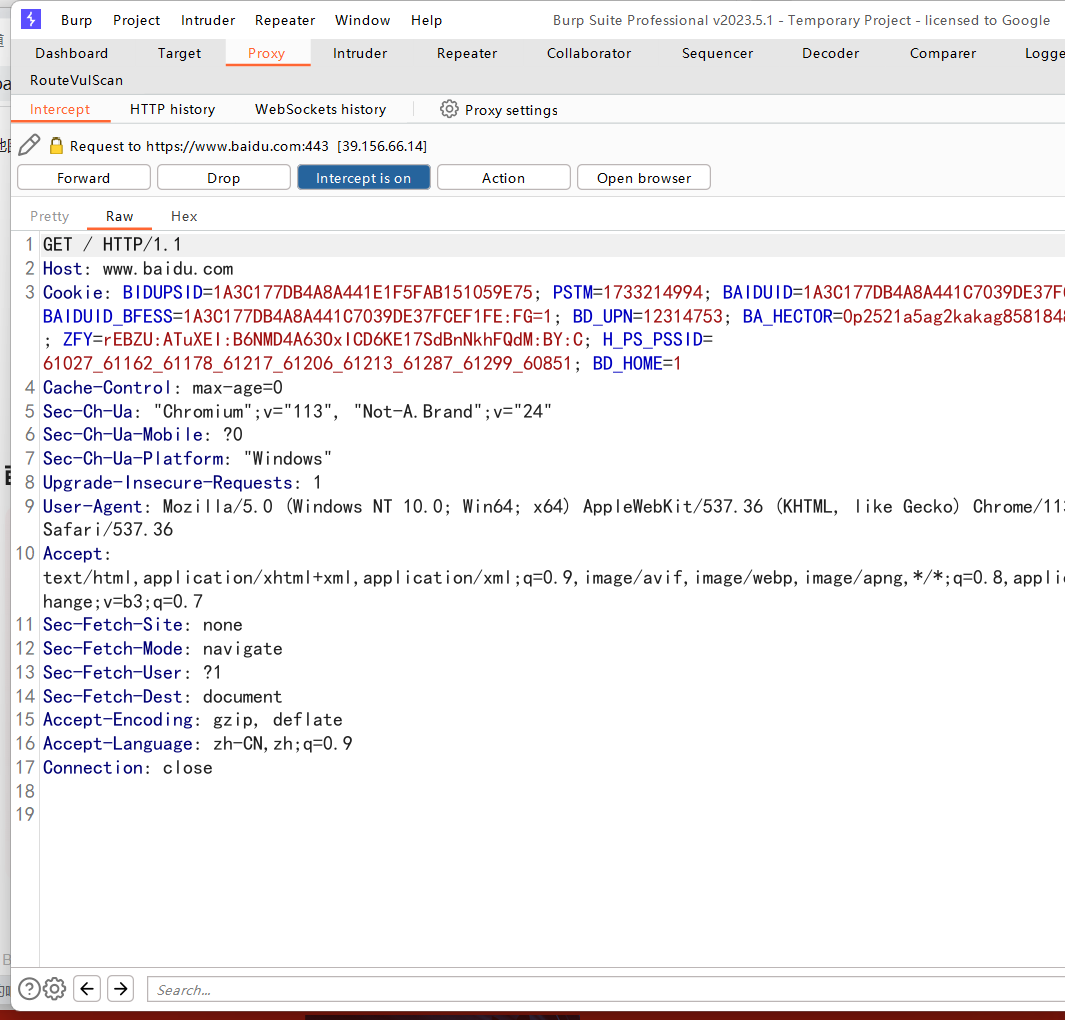

1.1 intercept

使用代理拦截数据包

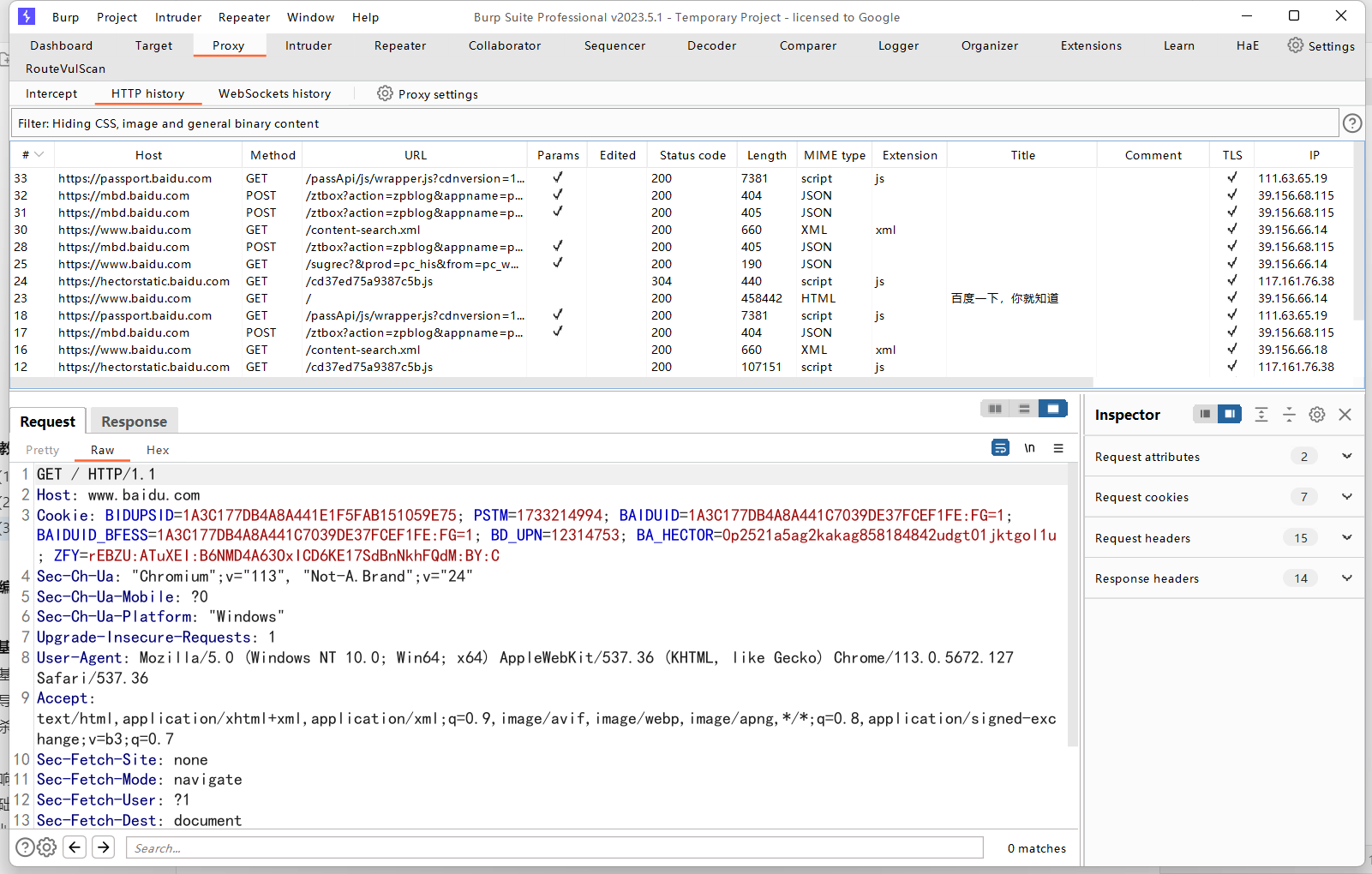

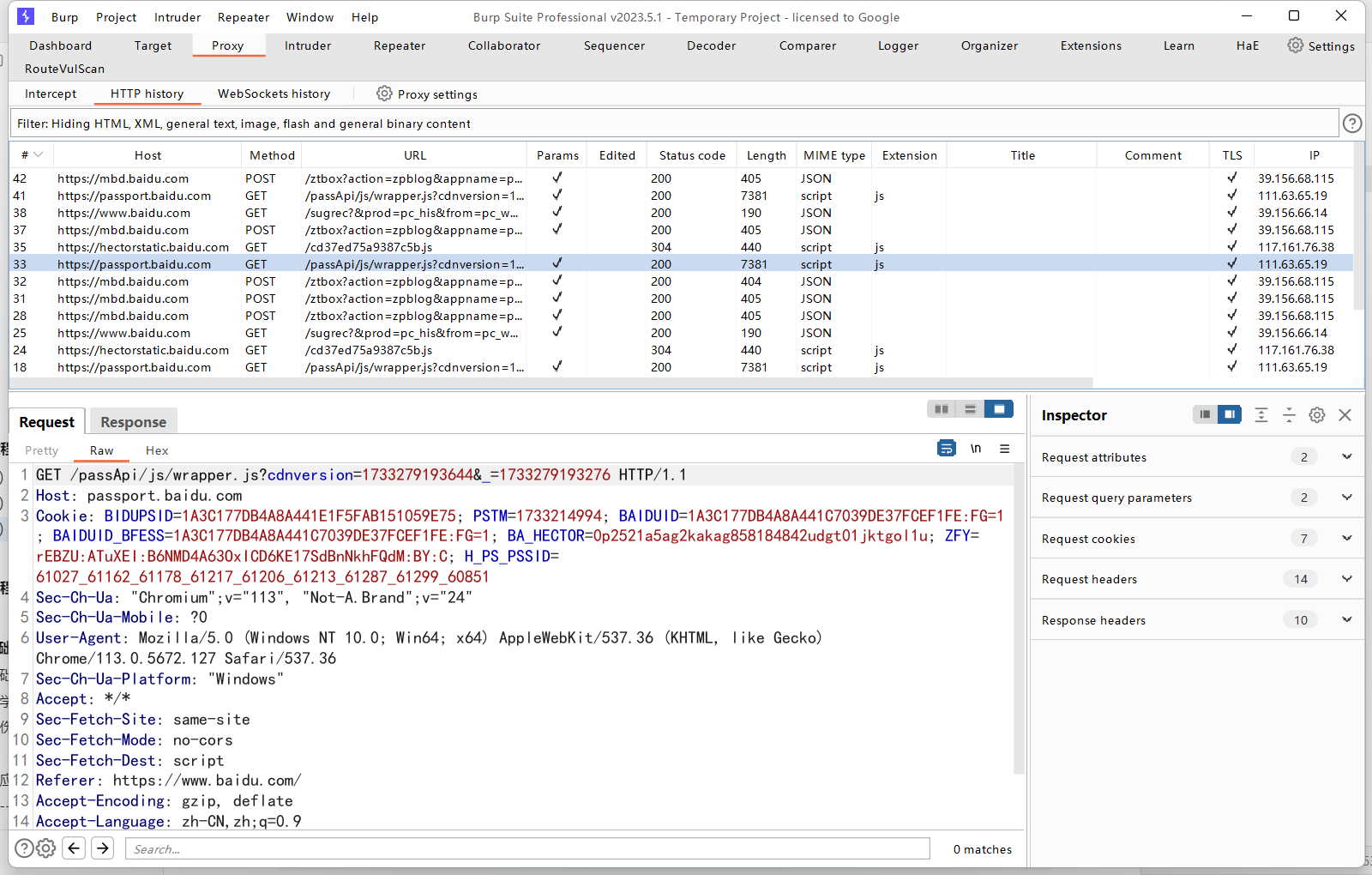

1.2 HTTP history

查看拦截数据包历史记录

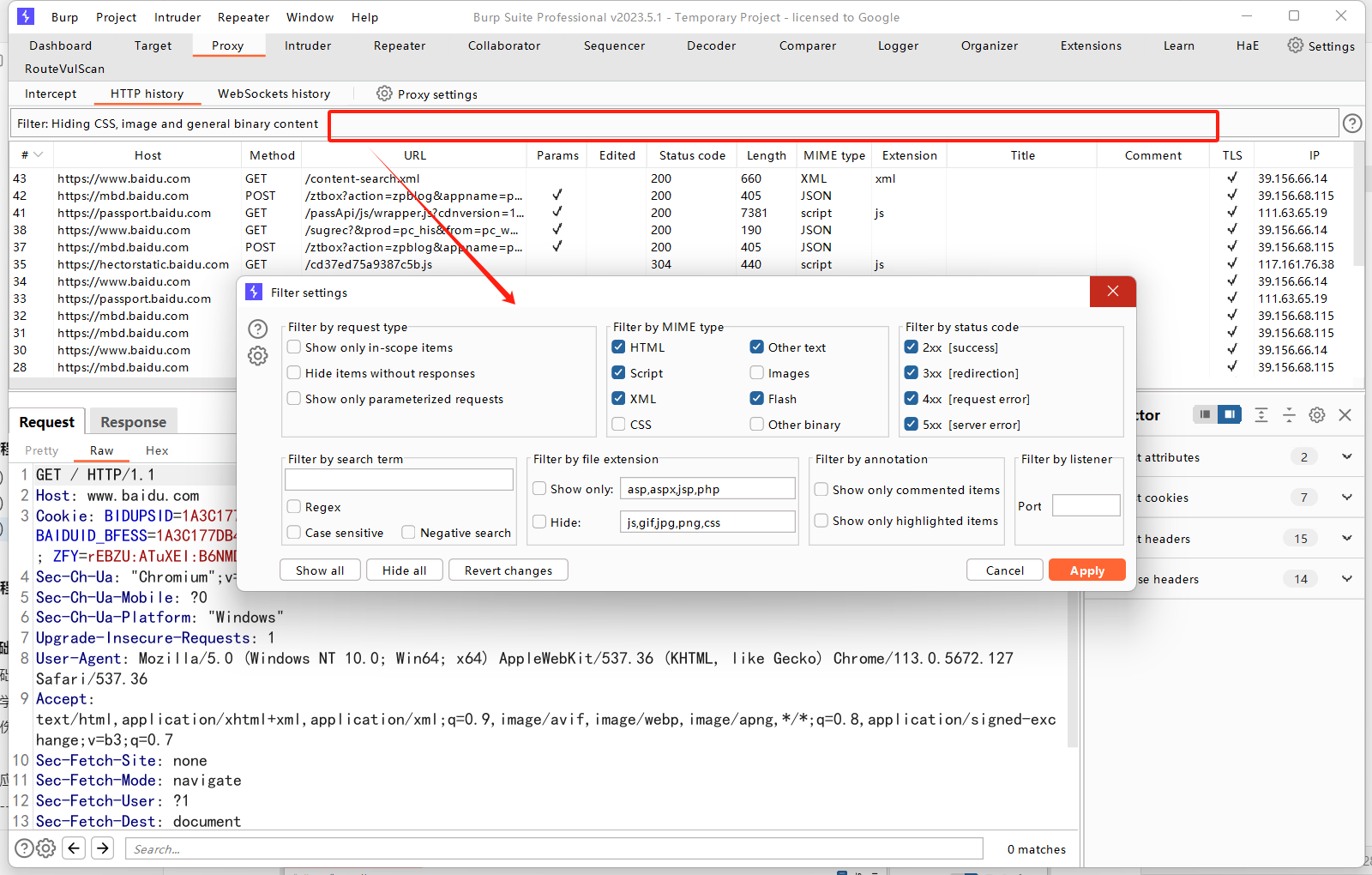

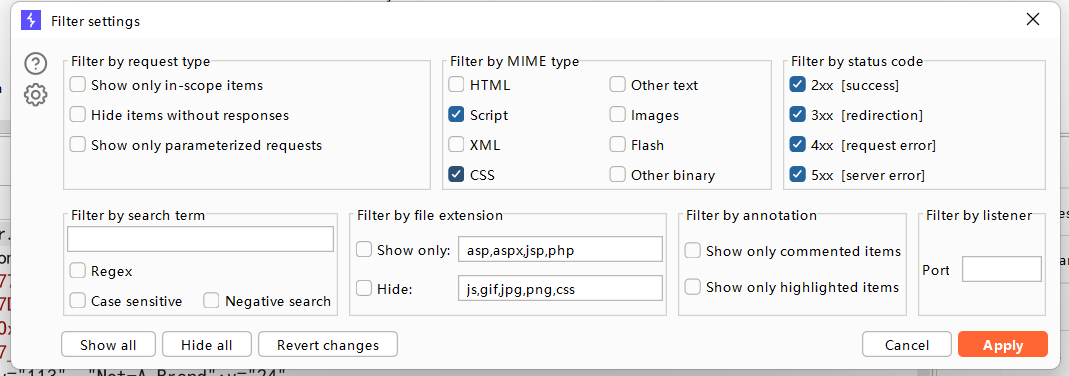

过滤操作

点击上方的空白处,会弹出一个要过滤的选择框

进行勾选自己想要的类型,点击Apply

例如这里只要含参数的数据包,只勾选Script和CSS

最终只剩下了带有参数的数据包

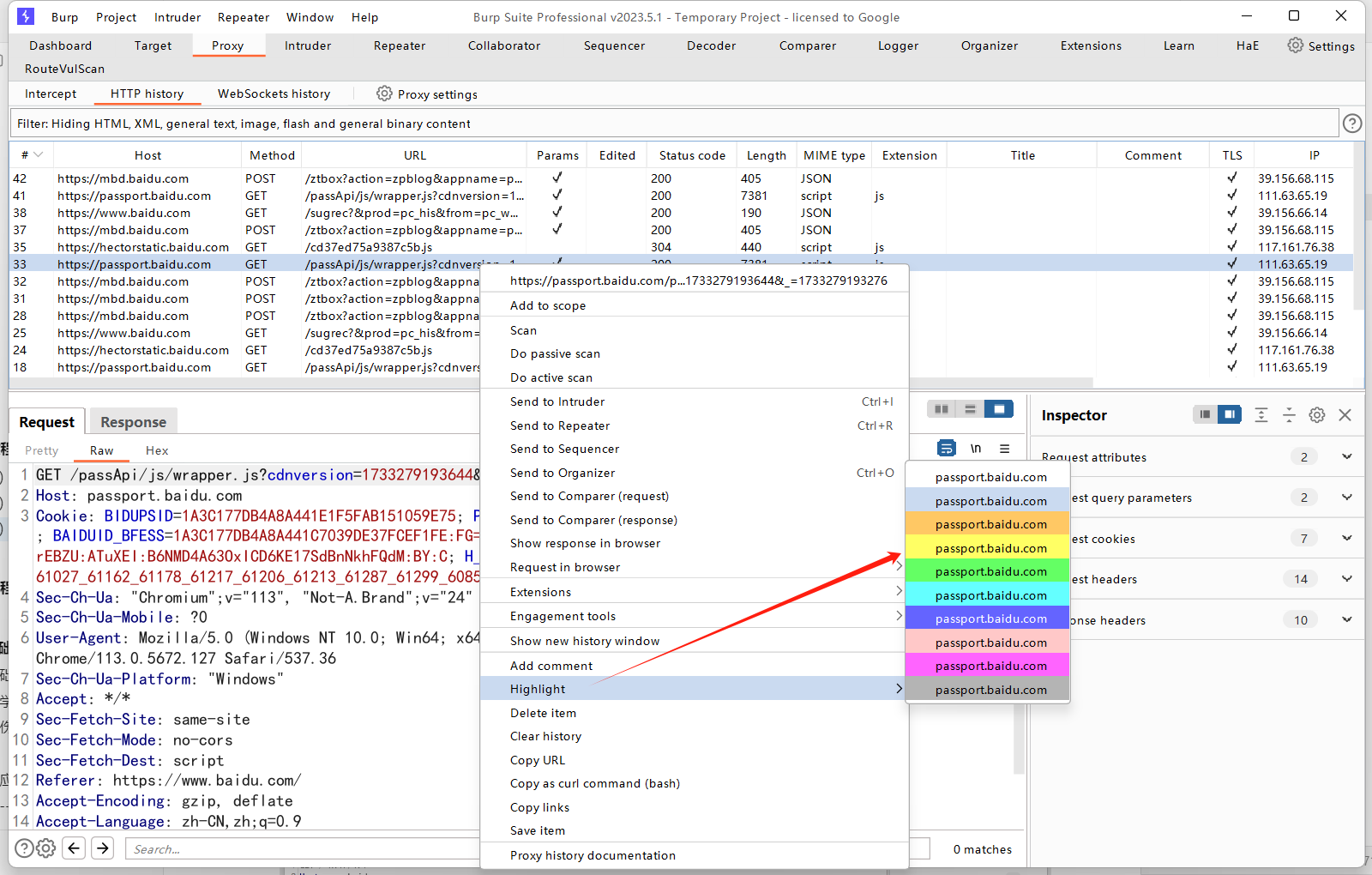

加色处理

右击选中的数据包,选择Highlight将其添加颜色,方便之后的统计和观察

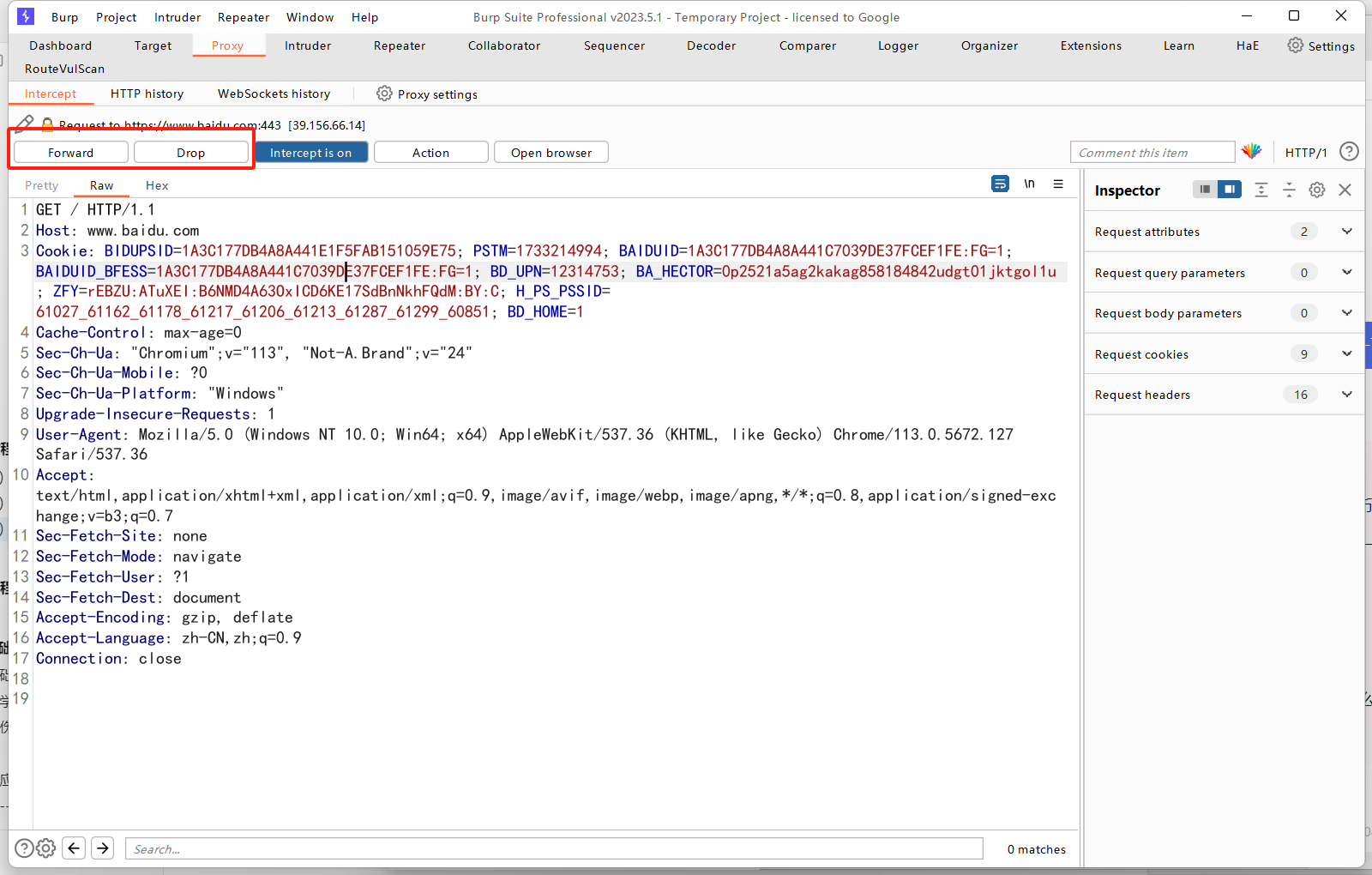

1.3 放行和丢弃

将收到的数据包拦截,点击Forward会进行放行,点击Drop会将数据包丢弃

同时也可以修改数据包中的内容然后发送给服务器,得到想要的结果

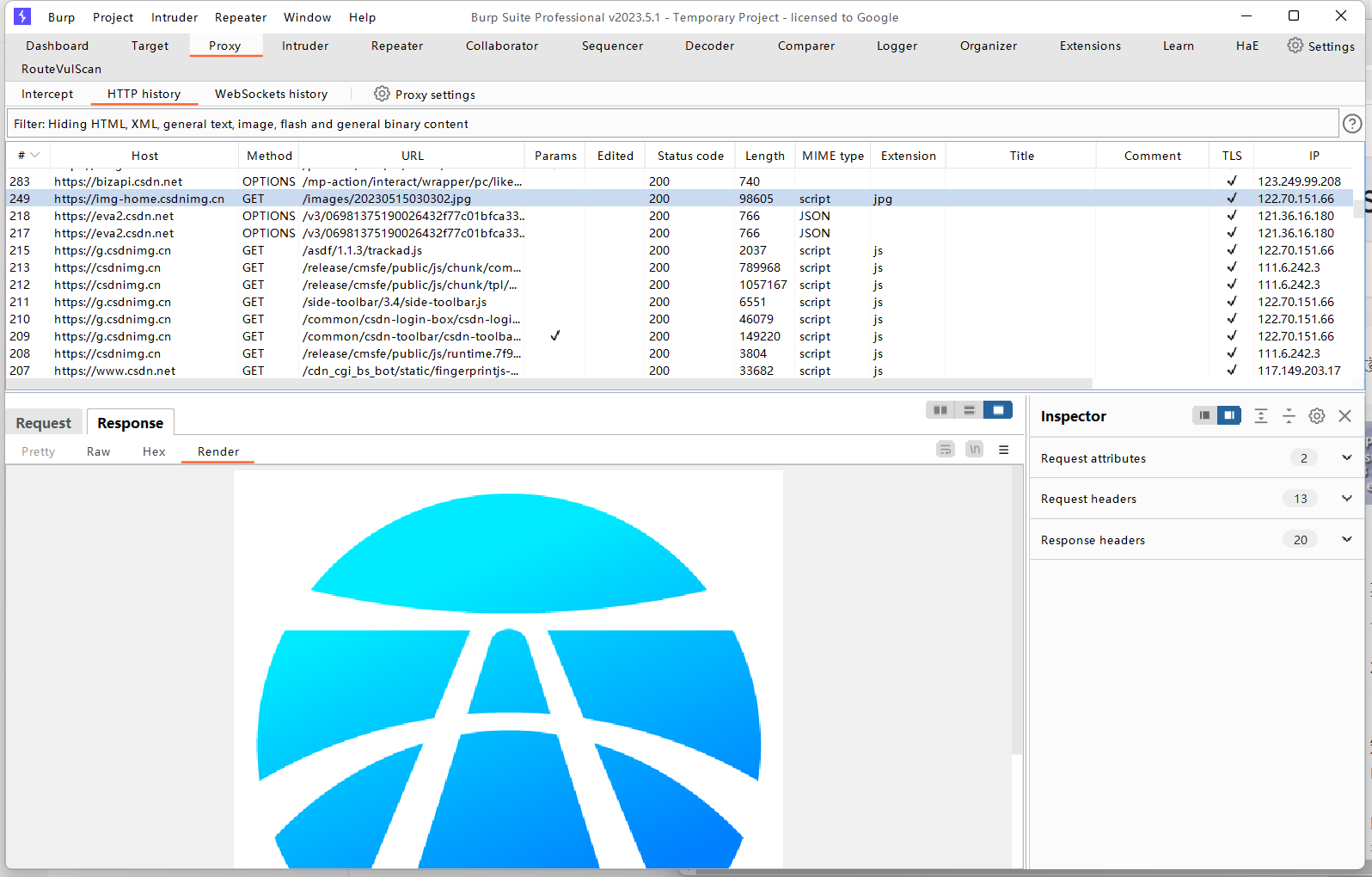

2.渲染render

点击响应数据包的render的选项,会将数据包中的回显内容实时显示出来

3822

3822

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?